Ringkasan Eksekutif

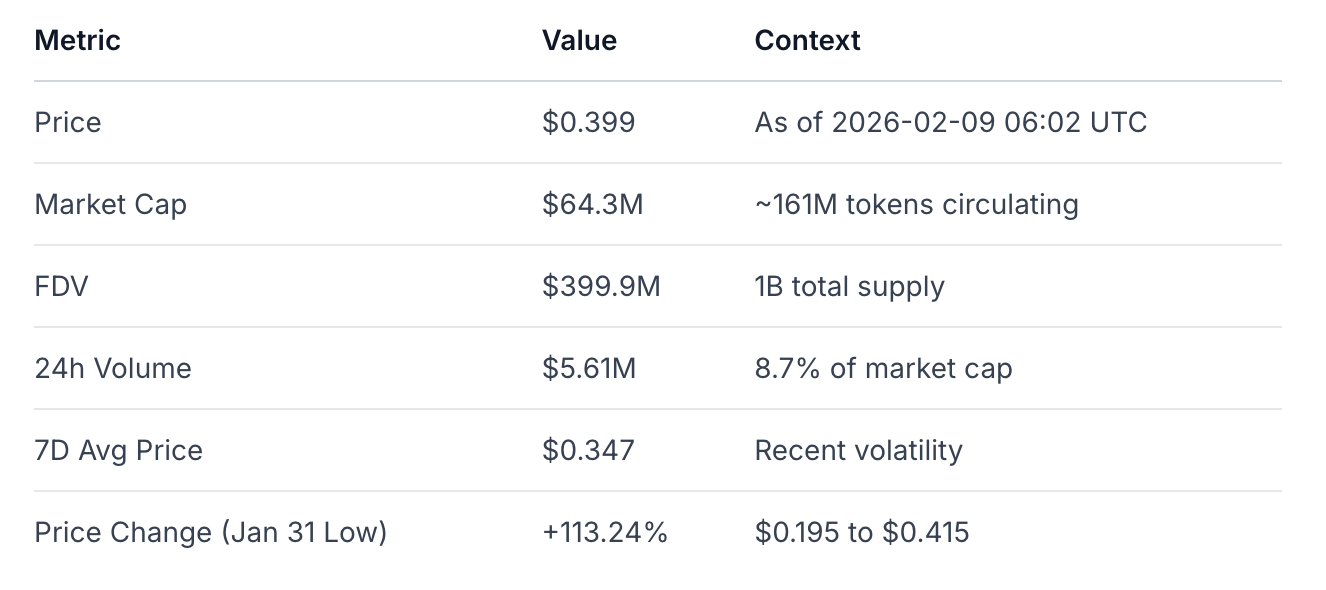

Jaringan mencerminkan pendekatan yang terintegrasi secara vertikal terhadap komputasi terverifikasi yang terdesentralisasi, menggabungkan akselerasi perangkat keras kustom dengan koordinasi blockchain untuk mengatasi masalah struktural dari sentralisasi bukti ZK dan defisit kepercayaan komputasi AI. Protokol telah bertransisi ke mainnet awal (Desember 2025) dengan kemampuan teknis yang terbukti (7M+ bukti yang dihasilkan) dan minat komunitas yang substansial (23.000+ aplikasi verifikator). Pada valuasi saat ini ($64,3M kapitalisasi pasar, $400M FDV), Cysic berada pada titik infleksi di mana risiko eksekusi tetap tinggi tetapi diferensiasi jelas melalui integrasi perangkat keras.

Teori Investasi Kunci: proposisi nilai Cysic bergantung pada menjadi lapisan komputasi yang dapat diverifikasi secara default untuk ZK rollups dan protokol AI dengan memecahkan trilema desentralisasi, kinerja, dan biaya melalui perangkat keras khusus dan verifikasi kriptografis. Keberhasilan memerlukan mengatasi penyebaran perangkat keras yang membutuhkan modal, membuktikan keberlanjutan ekonomi di luar emisi yang disubsidi, dan menangkap permintaan dari pasar komputasi baik yang asli kripto maupun tradisional.

1. Ikhtisar Proyek

Jaringan Cysic beroperasi di sektor infrastruktur komputasi yang dapat diverifikasi, khususnya menargetkan generasi bukti ZK dan pasar komputasi AI terdesentralisasi. Protokol berfungsi sebagai infrastruktur komputasi terdesentralisasi penuh yang mengubah sumber daya komputasi menjadi aset yang dapat diverifikasi dan ter-tokenisasi. Cysic Documentation

Arsitektur Inti: Dibangun di atas Cosmos CDK sebagai blockchain lapisan-1 menggunakan konsensus CometBFT BFT, Cysic menerapkan mekanisme Bukti-Komputasi baru yang menggabungkan token yang dipertaruhkan dan komputasi yang dijanjikan ke dalam konsensus. Sistem ini terstruktur sebagai tumpukan modular dengan empat lapisan: Perangkat Keras, Konsensus, Eksekusi, dan Produk. Cysic Documentation

Tahap Pengembangan: Cysic telah maju melalui beberapa fase testnet (Fase I diluncurkan Juli 2024, Fase II sedang berlangsung) dan bertransisi ke mainnet awal pada Desember 2025. Bukti termasuk perdagangan aktif di bursa besar (Binance Alpha, Gate.io, Bitget), fungsionalitas penjelajah blockchain mainnet, dan perekrutan operator node yang sedang berlangsung. Cysic Medium

Sinyal Kemampuan Tim: Aktivitas GitHub menunjukkan pengembangan yang berkelanjutan dengan pembaruan terbaru pada implementasi Jolt-B zkVM (Januari 2026) dan beberapa repositori aktif untuk kurva eliptik, pustaka medan hingga, dan pustaka template ZK. Dokumentasi teknis menunjukkan keahlian mendalam dalam kriptografi ZK dan percepatan perangkat keras. Cysic GitHub

2. Arsitektur Sistem dan Model Ancaman

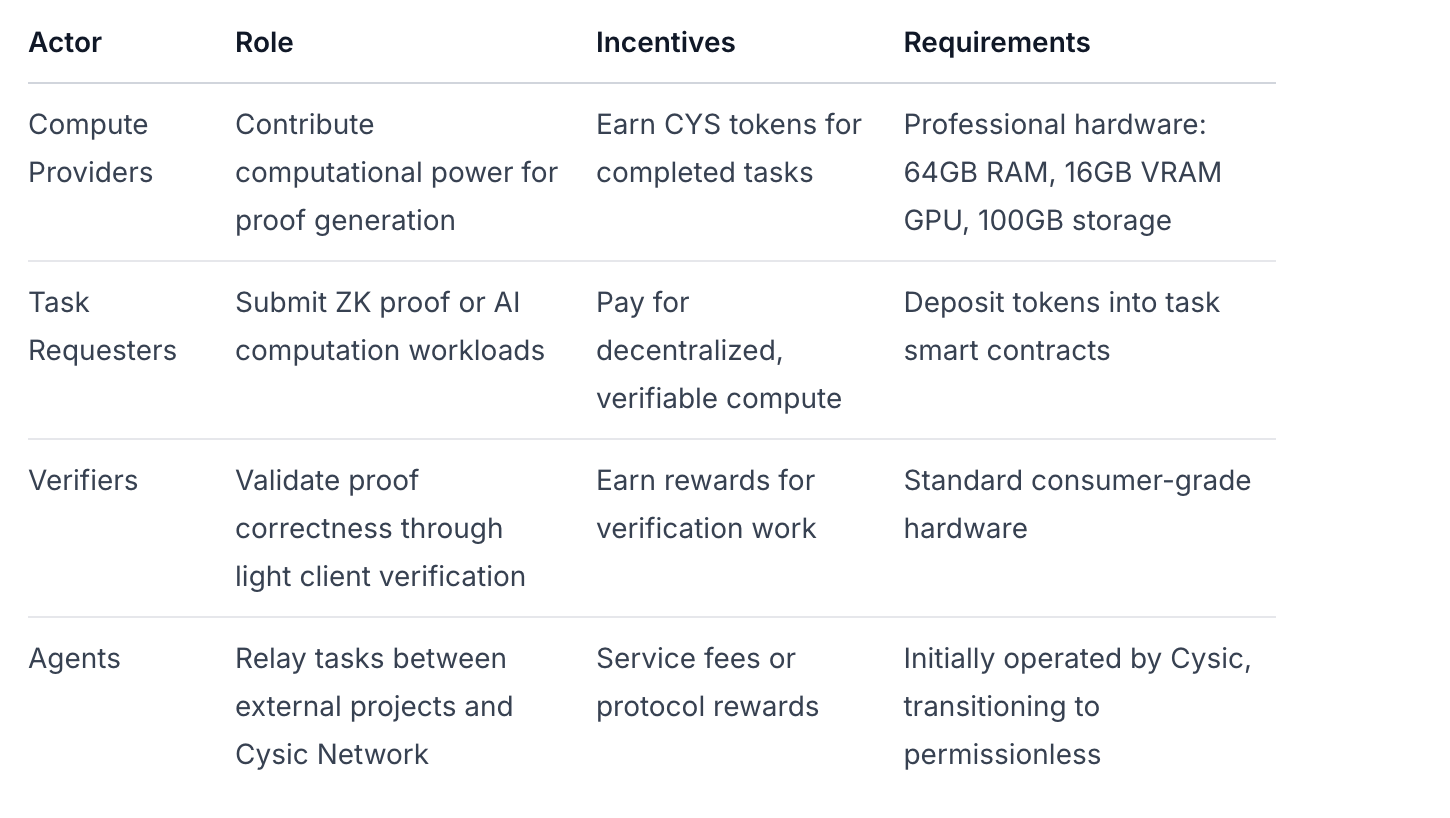

Aktornya Inti dan Tanggung Jawab

Komponen Arsitektur

Sistem ini menerapkan pendekatan multi-lapisan:

Lapisan Perangkat Keras: Infrastruktur fisik termasuk server GPU, penambang ASIC, dan perangkat keras percepatan ZK khusus

Lapisan Konsensus: Mekanisme Bukti-Komputasi yang dibangun di atas konsensus CometBFT BFT

Lapisan Eksekusi: Kontrak pintar untuk penjadwalan pekerjaan, pengalihan beban kerja, dan penghubungan

Lapisan Produk: Modul spesifik domain untuk pembuktian ZK, inferensi AI, dan beban kerja penambangan Cysic Documentation

Model Ancaman dan Mitigasi

Ancaman Utama:

Prover Jahat: Mengajukan bukti tidak valid untuk merusak jaringan atau mencuri hadiah

Mitigasi: Verifikasi bukti kriptografis + redundansi (beberapa prover per tugas) + pemotongan staking

Serangan Sybil: Membuat beberapa identitas untuk memanipulasi alokasi tugas

Mitigasi: Pemilihan Fungsi Acak yang Dapat Diverifikasi berbobot berdasarkan kepemilikan ve-token

Serangan Kolusi: Prover dan verifier berkoordinasi untuk menyetujui bukti tidak valid

Mitigasi: Komite validator besar (VCMs) dengan pemungutan suara terdistribusi + layanan AVS

Serangan Ekonomi: Memanipulasi mekanisme hadiah atau ekonomi token

Mitigasi: Vesting terkunci waktu untuk tim/investor, transisi DAO secara bertahap Cysic Whitepaper

Sistem ini secara eksplisit mengasumsikan kondisi Bizantium (hingga 1/3 node jahat) dan menerapkan verifikasi kriptografis, staking ekonomi, dan redundansi untuk menjaga keamanan.

3. Infrastruktur Komputasi yang Dapat Diverifikasi dan Bukti ZK

Implementasi Teknis

Cysic mendukung beberapa sistem bukti termasuk Halo2, Plonky2, Gnark, dan RapidSnark melalui percepatan GPU dan desain ASIC khusus. Alur kerja mengikuti jalur terstruktur:

Pengajuan Tugas: Proyek ZK menyetor token dan memberitahu kontrak agen

Pemilihan Prover: Prover yang tertarik menjalankan VRF untuk menentukan kelayakan (probabilitas berbobot oleh ve-token)

Generasi Bukti: Tiga prover tercepat menyelesaikan komputasi dan memperbarui status blockchain

Verifikasi: Komite validator yang lebih besar memverifikasi bukti melalui validasi klien ringan

Penyelesaian: Bukti yang valid memicu distribusi hadiah; bukti yang tidak valid memicu pemotongan Cysic ZK Layer

Karakteristik Kinerja

Protokol ini menangani dua tantangan ZK yang mendasar:

Desentralisasi Prover: Menghindari titik-titik kegagalan tunggal sambil mempertahankan efisiensi melalui percepatan perangkat keras

Biaya Verifikasi/Latensi: Menggunakan penyelesaian dua tahap (verifikasi off-chain + penyelesaian on-chain agregat) untuk menyeimbangkan biaya dan latensi

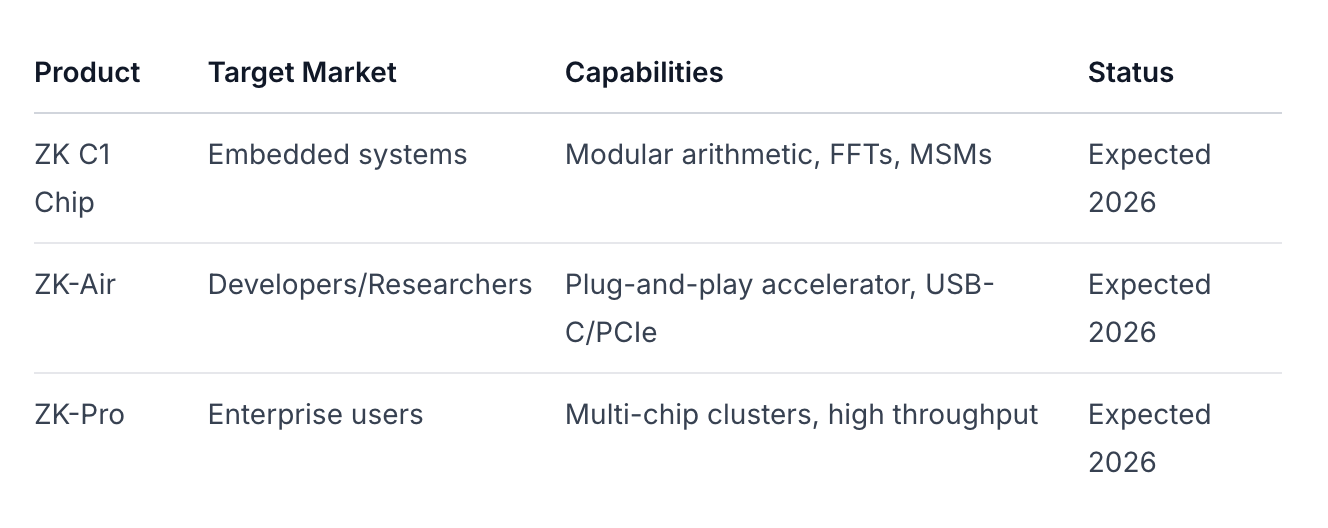

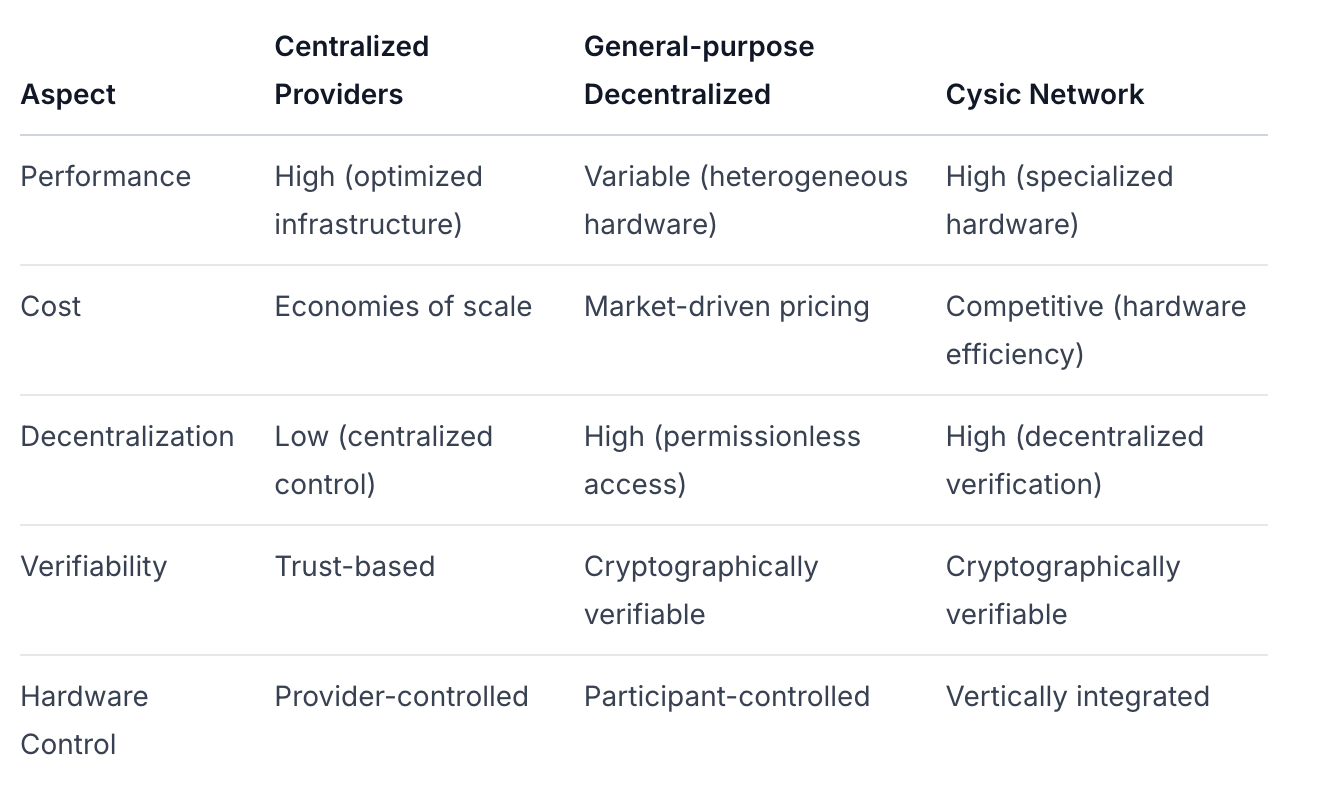

Keunggulan Komparatif: Tidak seperti layanan prover terpusat (misalnya, penyedia cloud tradisional), Cysic menawarkan verifikasi terdesentralisasi. Tidak seperti pasar yang berbasis rollup, Cysic memberikan percepatan perangkat keras dan dukungan lintas protokol. Pengembangan ASIC khusus (chip ZK C1) menjanjikan peningkatan efisiensi 10-100× dibandingkan alternatif berbasis GPU. Cysic Hardware

4. Koordinasi Perangkat Keras dan Ekonomi Komputasi Terdesentralisasi

Strategi Integrasi Perangkat Keras

Cysic menerapkan tumpukan perangkat keras yang terintegrasi secara vertikal:

Persyaratan Minimal untuk Operator Node:

Node GPU: 64GB RAM, 16GB VRAM, 100GB penyimpanan, CPU 8-core

Verifikasi Konsumen: Perangkat keras standar cukup untuk tugas klien ringan Prover Guide

Koordinasi Ekonomi

Sumber daya komputasi diperlakukan sebagai aset infrastruktur yang menghasilkan hasil daripada komoditas murni. Mekanisme koordinasi melibatkan:

Pencocokan Tugas: Marketplace mencocokkan beban kerja dengan penyedia berdasarkan kinerja, keadilan, dan keandalan

Sistem Penawaran: Penyedia menawar pada tugas dengan penetapan harga yang dapat disesuaikan untuk memaksimalkan penghasilan

Hadiah Berdasarkan Kinerja: Staking lebih tinggi dan kinerja yang lebih baik diterjemahkan ke dalam prioritas tugas yang lebih baik dan penghasilan

Normalisasi Sumber Daya: Sumber daya heterogen (siklus GPU, hash ASIC, siklus bukti) dinormalisasi untuk penetapan harga yang dapat dibandingkan

Pendekatan ini menciptakan efisiensi modal melalui:

Hadiah berbasis pemanfaatan daripada hasil staking murni

Fleksibilitas perangkat keras (dari perangkat konsumen hingga sistem pusat data)

Penetapan harga dinamis berdasarkan dinamika penawaran-permintaan

5. Ekonomi Protokol dan Desain Token

Utilitas Token CYS

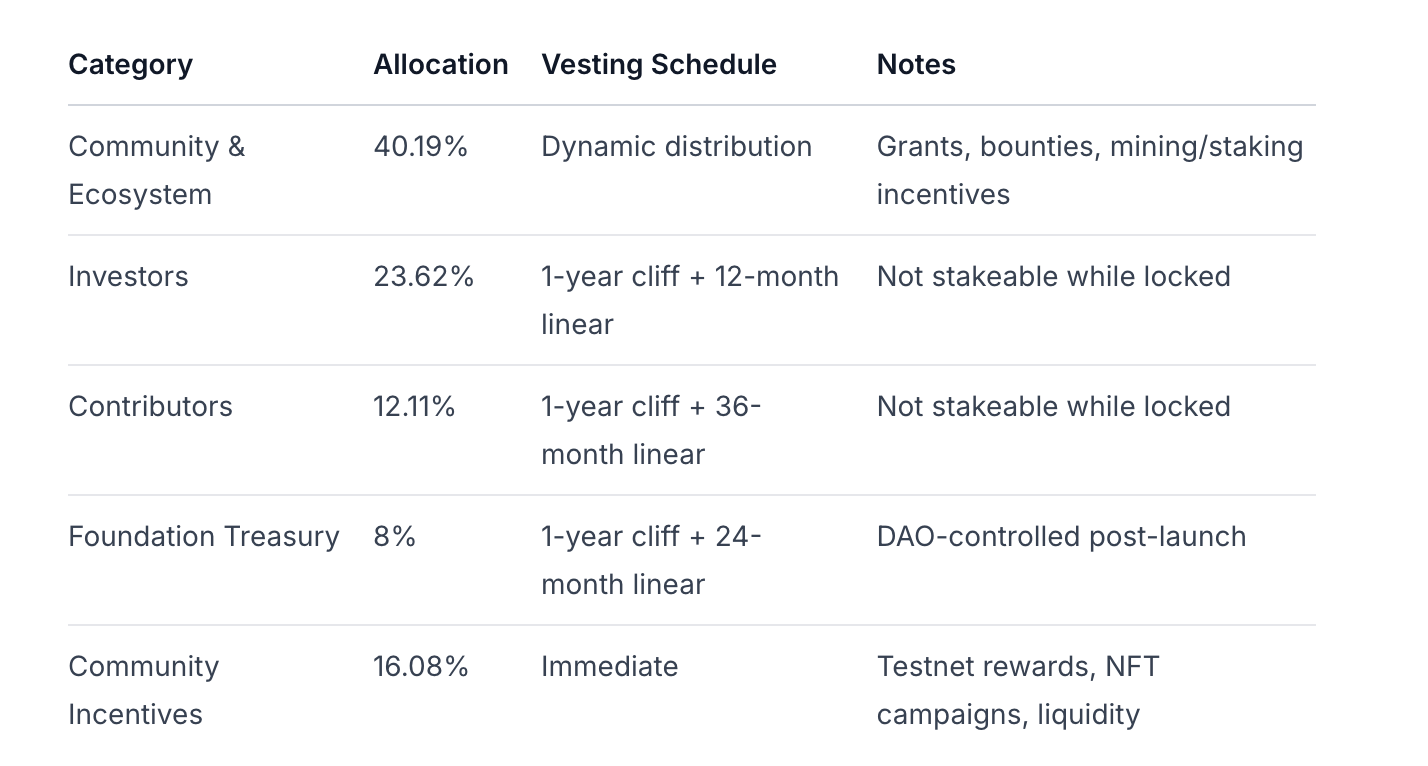

Token $CYS (total pasokan 1 miliar) memiliki tiga fungsi utama:

Akses Komputasi: Penyedia harus menyimpan CYS untuk menjalankan prover, node AI, atau tugas komputasi

Hak Tata Kelola: Staking CYS mencetak CGT (Token Tata Kelola Cysic) untuk memberikan suara pada peningkatan, parameter, dan pemilihan validator

Distribusi Hadiah: Penyedia komputasi mendapatkan CYS untuk menyediakan perangkat keras; staker mendapatkan untuk mengamankan konsensus

Alokasi dan Emisi Token

Keberlanjutan Ekonomi: Pendapatan protokol secara langsung terkait dengan permintaan komputasi nyata melalui biaya tugas daripada subsidi inflasi. Namun, model ini tetap sensitif terhadap persaingan dari penyedia cloud terpusat dan jaringan ZK alternatif dalam metrik biaya dan kinerja. Tokenomics

Posisi Pasar Saat Ini

Daftar Bursa: Perdagangan spot aktif di Binance Alpha, Gate.io, Bitget, dan Aster; beberapa kontrak perpetual dicabut di Bybit dan Bitget pada Januari 2026, menunjukkan penilaian ulang kondisi pasar oleh bursa. Data Pasar

6. Tata Kelola, Keamanan, dan Dapat Ditingkatkan

Struktur Tata Kelola

Cysic menerapkan model tata kelola dua-token:

CYS: Token dasar yang digunakan untuk staking dan akses komputasi

CGT: Token tata kelola yang dicetak melalui staking CYS, digunakan untuk hak suara

Kontrol Tata Kelola:

Peningkatan protokol dan parameter ekonomi

Pemilihan produsen blok dan node validator

Manajemen dana komunitas dan proposal hibah

Kontrol perbendaharaan (bertransisi ke DAO seiring waktu)

Pertimbangan Keamanan

Risiko Kontrak Pintar: Sebagai rantai berbasis Cosmos, Cysic mewarisi model keamanan Cosmos SDK dan CometBFT. Lapisan eksekusi menggunakan kontrak pintar yang kompatibel dengan EVM untuk koordinasi.

Risiko Kriptografi: Protokol bergantung pada primitif kriptografi yang mapan tetapi menerapkan percepatan perangkat keras khusus. Desain ASIC ZK C1 memperkenalkan potensi kerentanan saluran samping yang memerlukan audit keamanan yang ketat.

Asumsi Kepercayaan Perangkat Keras: Model integrasi vertikal menciptakan ketergantungan pada keamanan perangkat keras Cysic. Tidak seperti solusi perangkat lunak murni, kerentanan perangkat keras dapat memerlukan penarikan atau pembaruan fisik.

Mode Kegagalan: Dalam kondisi antagonis, jaringan dapat mengalami:

Kekurangan tugas jika aktor jahat mendominasi pemilihan prover

Penundaan verifikasi jika komite validator dikompromikan

Ketidakstabilan ekonomi jika volatilitas token mempengaruhi ekonomi staking

7. Sinyal Adopsi dan Integrasi Ekosistem

Metrik Adopsi Saat Ini

Aktivitas Jaringan:

Lebih dari 7 juta bukti yang dihasilkan secara historis (sebelum peluncuran mainnet)

Lebih dari 23.000 pelamar untuk program verifier (20x tempat yang tersedia)

Mainnet aktif dengan penjelajah blockchain beroperasi Cysic Explorer

Aktivitas Pengembangan:

Komit GitHub reguler di berbagai repositori

Implementasi Jolt-B zkVM diperbarui Januari 2026

Pemeliharaan dan pembaruan dokumentasi aktif Cysic GitHub

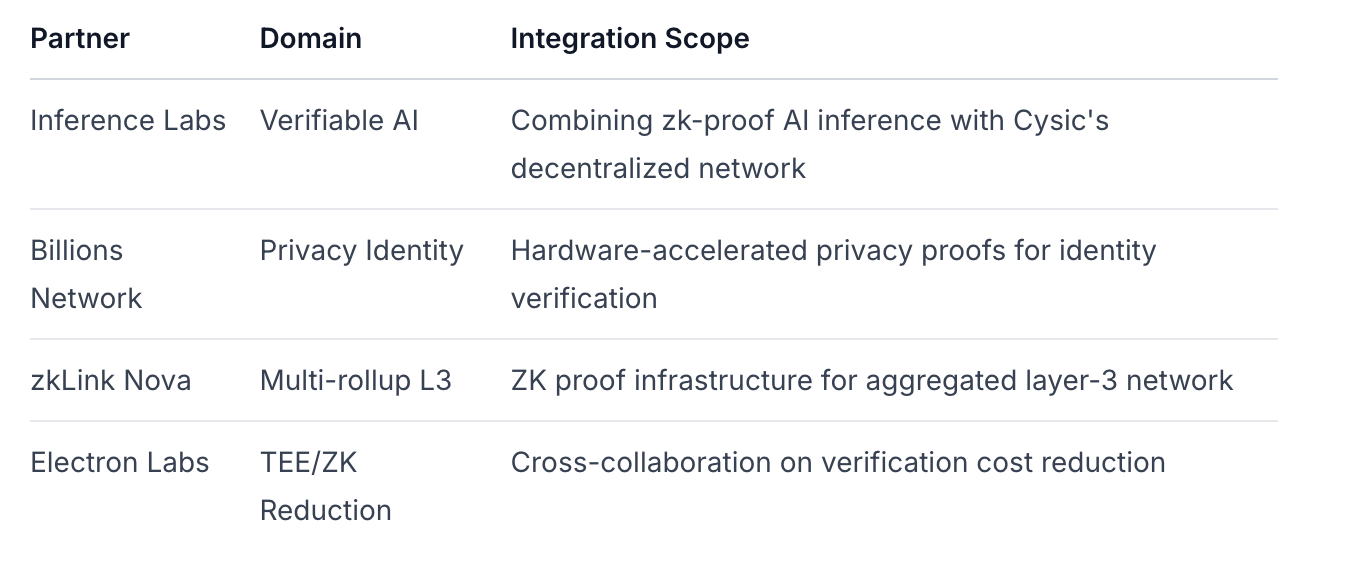

Kemitraan Strategis

Prioritas Kasus Penggunaan: Permintaan jangka pendek kemungkinan besar berasal dari:

ZK Rollups: Generasi bukti yang dapat diskalakan untuk Ethereum L2s

AI yang Dapat Diverifikasi: Eksekusi AI yang dapat diaudit untuk aplikasi keuangan dan tata kelola

Sistem Privasi: Verifikasi identitas dan komputasi yang menjaga privasi

8. Trajektori Strategis dan Kesesuaian Pasar

Kesesuaian Solusi Masalah

Cysic menangani tiga masalah struktural yang sulit:

Sentralisasi Bukti ZK: Generasi bukti saat ini didominasi oleh layanan terpusat yang menciptakan titik-titik kegagalan dan asumsi kepercayaan tunggal

Defisit Kepercayaan Komputasi AI: Sistem AI beroperasi sebagai kotak hitam tanpa bukti eksekusi yang dapat diverifikasi

Opasitas Komputasi Cloud: Komputasi cloud tradisional kurang memiliki mekanisme penetapan harga dan verifikasi yang transparan

Analisis Lanskap Kompetitif

Tonggak Kunci (12-24 Bulan Horizon)

Penyebaran Perangkat Keras: Peluncuran yang berhasil dari sistem ZK-Air dan ZK-Pro (2026)

Skala Throughput: Mencapai kapasitas generasi bukti yang berkelanjutan untuk rollup besar

Pertumbuhan Ekosistem: Mengontribusi protokol ZK dan AI tambahan sebagai peminta tugas

Transisi DAO: Desentralisasi penuh tata kelola dan manajemen perbendaharaan

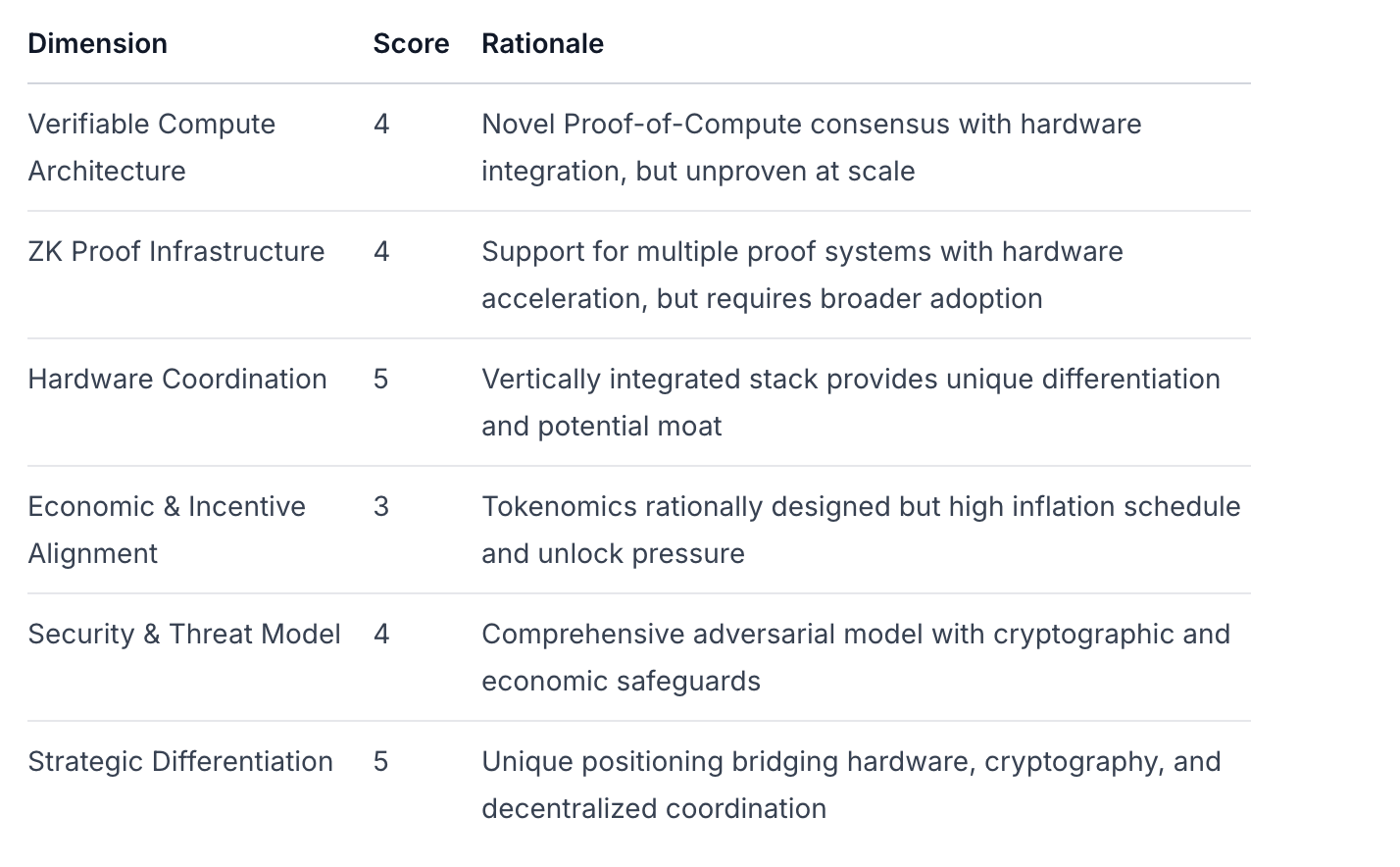

9. Penilaian Investasi Akhir

Skor Dimensi (Skala 1-5)

Skor Keseluruhan: 4.2/5

Putusan Investasi

Jaringan Cysic menghadirkan peluang investasi yang menarik bagi dana kripto tier-1 dengan toleransi risiko tinggi dan horizon waktu yang panjang. Protokol ini menunjukkan inovasi teknis yang nyata melalui pendekatan terintegrasi secara vertikal terhadap komputasi yang dapat diverifikasi, mengatasi keterbatasan mendasar baik dalam generasi bukti ZK maupun kepercayaan komputasi AI.

Kekuatan Utama:

Diferensiasi Teknis: Integrasi perangkat keras memberikan potensi keunggulan kinerja dan biaya

Waktu Pasar: Permintaan yang berkembang untuk komputasi yang dapat diverifikasi dari sektor kripto dan tradisional

Eksekusi Tim: Kemampuan yang terbukti dalam menghadirkan sistem kriptografi yang kompleks

Daya tarik Komunitas: Ketertarikan signifikan dari pengembang dan operator node

Risiko Kunci:

Risiko Eksekusi: Pengembangan dan penyebaran perangkat keras membawa tantangan teknis dan operasional yang substansial

Risiko Pasar: Memerlukan adopsi simultan dari penyedia komputasi dan peminta tugas

Risiko Keuangan: FDV tinggi ($400M) relatif terhadap adopsi saat ini, dengan pembukaan token yang signifikan di depan

Risiko Kompetitif: Penyedia cloud yang mapan dan pesaing kripto yang didanai dengan baik menargetkan pasar yang serupa

Rekomendasi: Pemantauan strategis dengan alokasi yang disiapkan untuk investasi berbasis tonggak. Penilaian saat ini menggabungkan asumsi kesuksesan masa depan yang signifikan, tetapi diferensiasi teknis protokol dan posisi pasar membenarkan perhatian yang dekat. Investasi harus bergantung pada: (1) Penyebaran perangkat keras yang berhasil dan metrik kinerja, (2) Volume tugas yang berkembang dari protokol yang bereputasi, dan (3) Model ekonomi yang berkelanjutan di luar penghargaan inflasi.

Cysic mewakili tepat jenis permainan infrastruktur dalam yang dapat mendefinisikan generasi komputasi terdesentralisasi berikutnya—jika mereka dapat menjalankan visi ambisius mereka.

baca lebih lanjut: https://www.kkdemian.com/blog/cysic_network_cys