1. Kerentanan "Sumber Tunggal": Mengapa Satu Tidak Cukup

1. Kerentanan "Sumber Tunggal": Mengapa Satu Tidak Cukup

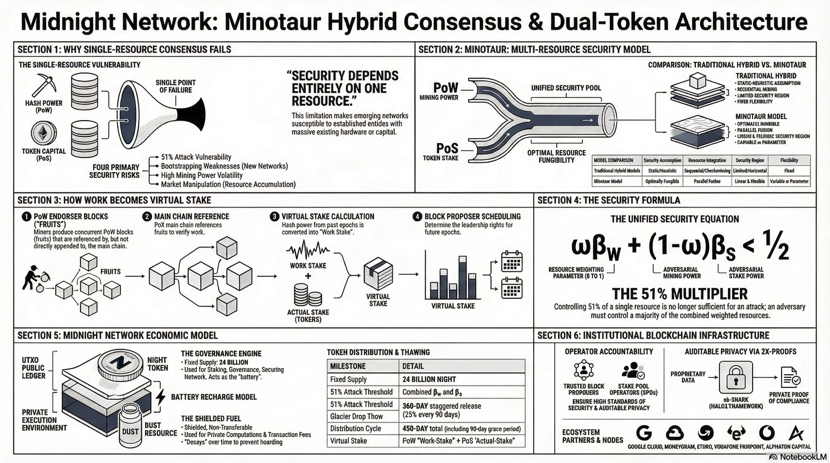

Sistem terdesentralisasi tradisional bergantung pada Konsensus berbasis Sumber, sebuah model di mana partisipasi dan keamanan didasarkan pada pembuktian kepemilikan sumber "modal" tertentu. Dalam lingkungan tanpa izin, ini biasanya berbentuk komputasi (Bukti Kerja) atau token (Bukti Taruhan). Meskipun efektif untuk jaringan yang sudah mapan, bergantung pada satu sumber menciptakan bottleneck keamanan yang signifikan. Integritas jaringan sepenuhnya terikat pada nilai pasar, ketersediaan, dan distribusi sumber tunggal itu.

Hambatan Keamanan Jaringan Sumber Tunggal:

Kerentanan 51%: Jika seorang penyerang menguasai mayoritas sumber daya yang ditunjuk, mereka mendapatkan kontrol sepihak atas riwayat buku besar dan keberlangsungan.

Paradoks Bootstrapping: Jaringan PoW baru sangat rapuh. Sebuah kolam penambangan besar yang mapan dapat mengalihkan sebagian kekuatannya ke rantai yang baru lahir, dengan mudah mengalahkannya sebelum ia mendapatkan cukup daya hash "jujur" untuk bertahan.

Volatilitas Sumber Daya & Risiko Keberlangsungan: Dalam model PoW murni, penurunan partisipasi penambangan yang tiba-tiba (karena keruntuhan harga atau perubahan regulasi) dapat menyebabkan waktu blok meluas secara signifikan, karena jaringan tidak dapat menyesuaikan kesulitan dengan cukup cepat untuk mempertahankan tempo yang tetap.

Manipulasi Pasar: Keamanan hanya sekuat likuiditas sumber daya; terdapat "titik kegagalan tunggal" di mana seorang penyerang dapat membeli jalannya menuju dominasi konsensus.

Kalimat Transisi: Untuk mengurangi risiko struktural ini, paradigma arsitektur baru diperlukan—yang memperlakukan keamanan bukan sebagai pilihan antara kerja dan taruhan, tetapi sebagai penggabungan keduanya.

--------------------------------------------------------------------------------

2. Minotaur: Model Keamanan Multi-Sumber

Protokol Minotaur adalah sistem konsensus multi-sumber yang mencapai "Fungibilitas Optimal." Berbeda dengan desain hibrida tradisional yang menganggap sumber daya yang berbeda sebagai hambatan terpisah, Minotaur memperlakukan kerja dan taruhan sebagai komponen yang dapat dipertukarkan dari satu kolam keamanan yang terpadu. Ini mengasumsikan bahwa keamanan dipertahankan selama kekuatan adversarial kumulatif di semua sumber daya terbatasi.

Fitur

Model Hibrida Non-Fungible (misalnya, Buku Besar yang Ditandai)

Minotaur (Fungibilitas Optimal yang Terbukti Secara Formal)

Asumsi Keamanan

Sering kali membutuhkan mayoritas jujur di kedua sumber atau supermajority di taruhan (Gadget Finalitas).

Keamanan terjamin jika jumlah bobot sumber daya penyerang kurang dari 1/2.

Logika Sumber Daya

Heuristik atau "ditumpuk" (PoS bertindak sebagai lapisan sekunder untuk PoW).

Terintegrasi; kerja diubah menjadi metrik kepemimpinan yang terpadu.

Wilayah Keamanan

Terbatas; kegagalan satu sumber sering kali merusak properti keselamatan sistem.

Optimal; mematuhi Hasil Ketidakmungkinan (Teorema 3.1).

Fleksibilitas

Pembobotan statis atau kaku.

Menggunakan parameter yang dapat disesuaikan (\omega) untuk menyesuaikan pengaruh kerja vs. taruhan.

Kalimat Transisi: Memahami ketahanan teoretis Minotaur memerlukan penyelaman ke dalam mekanisme spesifik yang memungkinkan kerja komputasi diterjemahkan menjadi kepemimpinan berbasis taruhan.

--------------------------------------------------------------------------------

3. Mekanisme: Bagaimana Kerja Menjadi Taruhan

Minotaur memanfaatkan struktur berbasis epoch untuk mengubah daya hash fisik menjadi metrik digital yang disebut Taruhan Virtual. Proses ini mengikuti urutan empat langkah yang tepat:

Penambangan PoW (Blok Pendukung): Penambang tidak bersaing untuk memproduksi blok rantai "utama" secara langsung. Sebaliknya, mereka memproduksi "buah" atau blok pendukung. Ini adalah bukti kerja ringan yang bertindak sebagai bukti partisipasi.

Referensi: Pengusul blok rantai PoS utama merujuk pada blok pendukung ini. "Penjajaran" ini memastikan bahwa kerja yang dilakukan oleh penambang dicatat secara permanen di buku besar.

Perhitungan Taruhan Virtual: Setiap epoch, protokol menghitung Distribusi Taruhan Virtual. Distribusi ini adalah penggabungan matematis dari Taruhan Aktual (token) dan Taruhan Kerja (bagian dari blok pendukung yang berbobot kesulitan yang disumbangkan oleh penambang dalam epoch sebelumnya). Keterlambatan ini memastikan bahwa daya hashing dari satu periode menentukan hak kepemimpinan di epoch mendatang.

Penyesuaian Berbasis Epoch: Target penambangan dihitung ulang setiap epoch berdasarkan total kesulitan blok PoW yang dirujuk pada periode sebelumnya. Karena epoch didasarkan pada waktu tetap daripada tinggi blok, jaringan tetap hidup bahkan selama fluktuasi ekstrem dalam daya penambangan.

Kalimat Transisi: Penggabungan mekanis unik ini memberikan perisai matematis yang secara fundamental mengubah analisis biaya-manfaat bagi setiap penyerang potensial.

--------------------------------------------------------------------------------

4. Membela Jaringan: Mengapa 51% Tidak Lagi Cukup

Dalam model Minotaur, mayoritas sederhana 51% dalam satu sumber tidak cukup untuk mengkompromikan jaringan. Keamanan didefinisikan oleh kombinasi linier berikut:

\omega \beta_w + (1-\omega)\beta_s < 1/2

Di mana \omega adalah parameter bobot, \beta_w adalah daya penambangan yang bersifat adversarial, dan \beta_s adalah taruhan yang bersifat adversarial.

Menurut Teorema 3.1 (Hasil Ketidakmungkinan), wilayah keamanan ini secara matematis optimal; tidak ada protokol konsensus yang dapat melebihi ambang 1/2 untuk total kombinasi sumber daya. Ini menjadikan jaringan "optimal" dalam pertahanannya.

Manfaat Keamanan Kritis:

Perlindungan yang Dapat Disesuaikan: \omega adalah parameter yang dapat disesuaikan. Sebuah proyek dapat diluncurkan dalam mode "Pure PoS" (\omega=0) untuk memastikan stabilitas dan "menyesuaikan" bobot PoW seiring ekosistem penambangan berkembang.

Toleransi terhadap Volatilitas Daya Hash: Berbeda dengan Bitcoin, yang dapat terhenti jika daya penambangan turun, Minotaur dapat menangani pemotongan daya hash yang drastis tanpa kehilangan keberlangsungan dengan mengandalkan waktu epoch berbasis PoS.

Ketahanan terhadap Serangan Rantai Pribadi: Penyerang tidak dapat "menggiling" rantai rahasia hanya dengan satu sumber daya. Untuk melampaui jaringan yang jujur, mereka harus mendominasi jumlah bobot dari baik taruhan aktual maupun virtual.

Kalimat Transisi: Meskipun bukti matematis ini menarik, aplikasi paling menonjol dari Minotaur ditemukan dalam pendekatan Jaringan Midnight terhadap privasi yang dapat diaudit.

--------------------------------------------------------------------------------

5. Daya Dunia Nyata: Jaringan Midnight dan Model Dua Token

Protokol Minotaur berfungsi sebagai dasar bagi Midnight, sebuah blockchain "perlindungan data" yang memanfaatkan protokol Kachina untuk manajemen negara privat. Midnight diprogram dalam Compact, sebuah bahasa berbasis TypeScript yang memungkinkan pengembang menulis logika zero-knowledge (ZK) tanpa keahlian kriptografi yang mendalam.

Midnight menggunakan struktur ekonomi unik yang dirancang untuk stabilitas institusional:

Token

Peran

Karakteristik Utama

NIGHT

Utilitas Publik

Tidak terlindungi/dapat diperdagangkan. Digunakan untuk staking dan tata kelola. Didistribusikan melalui Glacier Drop (periode pencairan 360 hari; total 450 hari).

DUST

Sumber Daya Operasional

Tidak dapat dipindahkan dan terlindungi. Digunakan untuk biaya transaksi dan komputasi pribadi. Dihasilkan melalui Model Pengisian Baterai.

Model Pengisian Baterai: Memegang NIGHT secara otomatis menghasilkan DUST seiring waktu. Ini memungkinkan institusi untuk memprediksi biaya operasional, karena mereka hanya perlu memegang jumlah tertentu dari NIGHT untuk memastikan pasokan "bahan bakar" yang stabil untuk transaksi mereka, menghindari "wild west" dari biaya gas yang berfluktuasi.

Adopsi Institusional & Akuntabilitas Operator: Entitas global besar telah bergabung sebagai "Node Pendiri" untuk memberikan stabilitas yang diperlukan untuk keuangan yang diatur.

Google Cloud: Menyediakan Komputasi Rahasia dan pemantauan ancaman Mandiant.

MoneyGram & eToro: Memanfaatkan pengungkapan selektif untuk kepatuhan AML/KYC.

Vodafone (Pairpoint) & AlphaTON Capital (Telegram): Fokus pada integrasi IoT yang aman dan privasi sosial.

Mitra-mitra ini menghargai Minotaur karena memberikan "akuntabilitas operator"—sebuah model di mana institusi terkemuka mengamankan jaringan pada fase awalnya sambil bertransisi menuju desentralisasi yang ditawarkan oleh Operator Pool Taruhan (SPO) Cardano.

Kalimat Transisi: Sintesis konsensus multi-sumber dan kemitraan institusional ini mewakili tahap berikutnya dalam evolusi blockchain.

--------------------------------------------------------------------------------

6. Ringkasan untuk Pembelajar yang Berambisi

Poin Penting:

Pertahanan Kumulatif: Keamanan Minotaur adalah "optimally fungible," yang berarti seorang penyerang harus mengontrol mayoritas sumber daya bobot gabungan (\omega \beta_w + (1-\omega)\beta_s), sehingga serangan 51% pada satu sumber tidak efektif.

Jembatan Taruhan Virtual: Dengan mengonversi "buah" PoW menjadi taruhan virtual, Minotaur memungkinkan penambang dan pemegang taruhan untuk berbagi jadwal kepemimpinan secara adil, menggunakan daya hashing dari epoch sebelumnya untuk menentukan hak di masa depan.

Ketahanan Keberlangsungan: Dengan menggunakan epoch waktu tetap daripada penyesuaian kesulitan tinggi blok, Minotaur bertahan dari fluktuasi daya penambangan yang akan membekukan rantai PoW tradisional.

Paradigma Rantai Mitra: Minotaur memungkinkan Midnight bertindak sebagai "Rantai Mitra," mewarisi keamanan terdesentralisasi dari SPO Cardano sambil menambahkan lapisan PoWnya sendiri untuk meningkatkan ketahanan.

Akuntabilitas Operator: Keterlibatan Google Cloud dan MoneyGram menyoroti pergeseran menuju "Privasi yang Dapat Diaudit"—di mana institusi menggunakan bukti ZK untuk membuktikan kepatuhan tanpa mengungkapkan data mentah yang sensitif di buku besar publik.