Seperti disebutkan dalam tweet panjang terakhir, perkembangan besar "Prasasti" telah mendorong kemakmuran ekosistem BTC, tetapi juga meningkatkan persaingan untuk sumber daya jaringan BTC, biaya tinggi, dan kenaikan BTC di masa depan, yang telah diperkirakan sebelumnya. telah meningkat. Tekad pemain ekosistem BTC untuk masuk.

Hal ini mendorong masyarakat untuk mulai mendiskusikan rencana ekspansi BTC, yang juga menarik perhatian komunitas dan investor.

Tentu saja, orang-orang secara diam-diam telah memperhatikan rencana perluasan untuk langsung meningkatkan BTC L1. Diskusi paling radikal tidak lebih dari membuka segel beberapa skrip OP dan terus memanfaatkan potensi BTC yang tersisa di bawah Taproot (seperti diskusi di CTV dan CTV). KUCING).

Dalam hal pengembangan dan hasil teoritis dari rollup dan peningkatan ETH, BTC Layer2 telah menjadi arus utama diskusi ekspansi dan solusi efektif tercepat. Proyek Nasional juga akan diluncurkan dalam dua atau tiga bulan ke depan dan akan menjadi arus utama mutlak narasi dari sensasi.

Karena tingginya sentralisasi tata kelola BTC, tidak ada "gereja" yang membimbing komunitas, sehingga desain L2-nya juga berkembang. Artikel ini dimulai dengan BTC L2 yang khas dan protokol terkait untuk melihat sekilas kemungkinan BTC ekspansi.

Di sini, BTC L2 secara kasar dibagi menjadi rantai samping, rollup, lapisan DA, indeks terdesentralisasi, dll. Proyek yang menurut saya serupa disusun untuk menggambarkan bahwa rencana ekspansi BTC masih belum dapat ditentukan dengan tepat, dan klasifikasi saya yang sebenarnya tidak ketat.

Artikel ini berfokus pada diskusi dari perspektif solusi implementasi parsial. Banyak desain yang masih dalam tahap kertas. Dalam persaingan untuk aset lapis kedua, teknologi dan keselamatan menentukan batas bawah proyek. kelas ekonomi bahkan tiket. Itu semua mungkin. Kalau spekulasi aset, hanya perlu mencapai tingkat kelulusan.

Namun dari sudut pandang aset, salah satunya adalah kemampuan L2 untuk menciptakan aset, apakah itu memperkenalkan prasasti atau menarik pasar dengan sendirinya, yang tidak dapat dievaluasi dari tingkat teknis saja. Kedua, apakah dapat menarik deposit BTC L1 akan menjadi intinya , sebagai perbandingan, ini sangat mementingkan keamanan jembatan. Bagaimanapun, "Ini bukan kunci saya, ini bukan Bitcoin saya" adalah doktrin inti, yang sangat relevan dengan desain solusi.

Akankah adopsi ekosistem BTC melampaui ETH di masa depan? Mungkin saya bisa memberi Anda beberapa referensi.

Pertama, kita perlu memperkenalkan teknologi front-end, dua perubahan yang disebabkan oleh peningkatan Taproot:

Tanda tangan Schnorr memperkenalkan metode penandatanganan pasak untuk BTC dengan hingga 1000 peserta, yang merupakan dasar dari banyak jembatan L2;

MAST memungkinkan sejumlah besar skrip UTXO digabungkan melalui pohon Merkle untuk mengimplementasikan logika yang lebih kompleks, yang memberikan kemungkinan untuk sistem bukti L2;

Tapscript telah meningkatkan skrip Bitcoin untuk memungkinkan serangkaian skrip verifikasi untuk menentukan apakah UTXO dapat ditempati, yang memberikan kemungkinan untuk penarikan L2, pemotongan, dan operasi lainnya.

1 rantai samping

Keuntungan dari rantai samping adalah cepat memberikan hasil dan didominasi oleh perkembangan logika bisnis yang pesat. Keamanannya pada dasarnya hanya terkait dengan jaringannya sendiri adalah lintas rantai BTC. Jembatan adalah satu-satunya titik koneksi.

BEVM

Faktanya, sebagian besar BTC L2, seperti BEVM, memuji gagasan sidechain dalam ekspansi ETH.

BEVM menyebarkan alamat multi-label pada L1 BTC melalui kemampuan Taproot, dan menjalankan rantai samping EVM. Kontrak pintar yang menerima permintaan penarikan BTC diterapkan di GAS BEVM menggunakan BTC lintas rantai.

Saat mengisi ulang, operator jembatan menyinkronkan data BTC dan memberi tahu rantai samping. Node BEVM juga menjalankan klien ringan dan menyinkronkan header blok BTC untuk memverifikasi pengisian ulang. Saat menarik uang, penjaga jembatan menandatangani, dan setelah mengumpulkan sejumlah tanda tangan (ambang batas), transaksi penarikan BTC dapat diterbitkan, yang mewujudkan interoperabilitas aset antara rantai samping dan BTC.

Berbeda dari solusi RSK dan STX tradisional, BEVM menggunakan multi-tanda tangan BTC Taproot untuk mengimplementasikan tanda tangan ambang batas. Teori manajer jembatan bisa lebih, yang menambahkan toleransi kesalahan tertentu pada lintas rantai BTC dan membuatnya lebih terdesentralisasi.

Namun, BEVM tidak menggunakan keamanan BTC apa pun dan hanya menyadari interoperabilitas aset BTC. Node-nodenya menjalankan opini publik internal dan EVM mereka sendiri dan tidak mengunggah bukti di jaringan BTC, sehingga tidak ada L1 DA.

Properti transaksi jaringan yang tahan terhadap sensor bergantung pada jaringan itu sendiri, jadi jika sebuah node menolak untuk mencadangkan transaksi penarikan BTC Anda, Anda tidak lagi dapat memperoleh BTC dari L1, yang merupakan potensi risiko.

Keuntungan dari metode ini adalah dapat diimplementasikan dan diverifikasi dengan cepat. Multi-signature Taproot yang diterapkan oleh BEVM sendiri juga melangkah lebih jauh dalam keamanan jembatan jaringan.

Protokol Peta

Peta juga merupakan rantai samping prasasti dari arsitektur EVM. Ia memilih untuk menghubungkan BRC20 BTC L1 ke EVM untuk menjalankan beberapa layanan tingkat bawah.

Peta menjalankan pengindeks BRC20 yang ditingkatkan. Pengguna melakukan lintas rantai BRC20 dari BTC dan perlu mengirim transaksi baru untuk memasukkan rantai target, alamat target, dan informasi lainnya di json, sehingga diindeks oleh Peta dan muncul di rantai samping Kapan menarik BRC20, transaksi BTC dikeluarkan oleh komite tanda tangan di bawah mekanisme Map Pos.

Buku besar BRC20 sebenarnya berjalan pada indeks, dan BTC L1 pada dasarnya adalah sumber data yang tersedia.

Memanfaatkan biaya rantai samping yang lebih rendah, alat Mint LessGas BRC20 dan SATSAT pasar prasasti dijalankan pada rantai pemetaan, dan rantai silang BRC20 dilakukan melalui Roup dengan prasasti sebagai ide inti, ini cukup khas dan memiliki menarik sekelompok pengguna.

Map menggunakan mekanisme konsensus PoS klasik dan mengunggah data pos pemeriksaan ke BTC L1 untuk meningkatkan keamanannya, namun, selain bertahan dari serangan jarak jauh, Map masih tidak menggunakan jaminan keamanan BTC dalam hal penarikan yang tahan sensor, status. ubah verifikasi, dan data Tidak ada peningkatan keandalan.

Rantai BitmapTech Merlin

Untuk rantai samping BTC yang dirilis oleh BRC420, Merlin Chain memilih untuk menggunakan solusi MPC dari dompet Cobo untuk mewujudkan lintas rantai BTC. Ini tampaknya merupakan pilihan yang relatif konservatif: jumlah penandatangan MPC sangat kecil, dibandingkan dengan jumlah BTC setelah upgrade Taproot. Masih ada beberapa celah keamanan, tapi untungnya MPC sudah terbukti sejak lama.

Merlin menggunakan abstraksi akun Particle Network dan dapat terus menggunakan dompet dan alamat Bitcoin untuk berinteraksi dengan rantai samping tanpa mengubah kebiasaan pengguna. Sebagai perbandingan, memungkinkan pengguna Bitcoin untuk kembali ke Metamask untuk berinteraksi adalah Desain ini malas dan sederhana .

BRC420 dan Bitmap cukup populer dan telah mengumpulkan basis pengguna yang besar. Merlin terus mengembangkan bisnis seputar prasasti, mendukung banyak aset prasasti di lintas rantai L1, dan menyediakan layanan prasasti untuk prasasti baru di rantai samping.

ckBTC

ckBTC adalah solusi kriptografi murni di ICP yang mewujudkan integrasi lintas rantai BTC dan tidak bergantung pada jembatan atau hak asuh pihak ketiga mana pun.

ICP adalah blockchain L1 yang beroperasi secara independen. Konsensus dijamin oleh skema tanda tangan ambang batas BLS yang unik. Teknologi ChainKey yang terikat pada tanda tangan ambang batas dari algoritma konsensus memungkinkan seluruh jaringan ICP untuk bersama-sama mengelola alamat tanda tangan ambang batas BTC dan menerima BTC Dan melalui tanda tangan gabungan berdasarkan konsensus, BTC di bawah alamat ini dikendalikan untuk merealisasikan penarikan.

ICP juga menggunakan model akun untuk menyalin semua UTXO BTC di jaringannya sendiri. Kontrak pintar di jaringan dapat membaca status BTC, yang kira-kira setara dengan semua node yang menjalankan BTC di jaringan ICP.

Karena tanda ambang batas ini secara langsung terikat kuat pada algoritme pengambilan keputusan jaringan ICP, keamanan ckBTC hanya terkait dengan jaringan ICP dan jaringan BTC, tanpa menimbulkan asumsi kepercayaan pihak ketiga tambahan.

Oleh karena itu, skema tanda tangan ambang batas ChainKey yang digunakan oleh ICP ckBTC saat ini merupakan ide jembatan BTC yang paling aman. Namun, untuk penarikan, jika jaringan IC sedang down atau menolak transaksi, mereka tidak dapat dipaksa untuk menarik uang dari BTC L1. , Sebagai L1 independen, keamanan ICP dijamin dengan sendirinya dan tidak ada hubungannya dengan BTC.

2. Ketersediaan data

BTC adalah sumber data tepercaya yang paling solid di dunia, sehingga sangatlah wajar jika menggunakan sumber data tepercaya Bitcoin.

Demikian pula dengan landasan teori DA Celestia, penyimpanan data BTC, meskipun sangat mahal, juga menciptakan dasar konsensus sebagai lapisan DA.

Intinya, Ordinal dan seluruh ekologi Prasasti sebenarnya menggunakan BTC sebagai DA. Hampir semua "BTC L2" akan mengirimkan data ke BTC, tetapi sebelumnya itu adalah formalisme, mewakili visi yang indah, dan beberapa lebih menarik.

Dia akan menikah

Nubit adalah protokol DA yang memperluas skenario ketersediaan data untuk BTC. Nubit telah menarik perhatian karena partisipasi Bounce Finance dan domo dalam pembiayaannya.

Sederhananya, Nubit mengatur rantai DA yang mirip dengan Celestia dengan menjalankan konsensus POS, dan secara teratur mengunggah data DA Nubit sendiri, seperti header blok, akar pohon Merkle transaksi, dll., ke BTC L1.

Dengan cara ini, Nubit sendiri menyimpan DA-nya di BTC L1, dan Nubit menjual ruang penyimpanan di rantainya sendiri sebagai DA kepada pengguna dan rantai rollup lainnya (boneka bersarang DA). sistem berdasarkan build rollup DA-nya.

Pengguna mengunggah data ke lapisan DA Nubit sendiri. Setelah data dikonfirmasi oleh konsensus POS Nubit, data tersebut akan memasuki status "konfirmasi lunak", dan Nubit akan mengunggah akar data rantai ke BTC L1 setelah jangka waktu tertentu, dan transaksi BTC selesai. Setelah itu, data yang awalnya diunggah oleh pengguna ke Nubit akan memasuki status konfirmasi akhir.

Setelah ini, pengguna harus membuka tag BTC L1 untuk mengunggah data, yang digunakan untuk menanyakan data asli di pohon Merkle dari node penuh Nubit.

Konsensus PoS dari jaringan Nubit pada awalnya didukung oleh janji BTC POS Babylon (akan diperkenalkan di bawah). Pengguna membayar biaya penyimpanan melalui BTC, jadi Nubit menggunakan Lightning Network untuk menerima BTC batalkan saluran Untuk melakukan penarikan darurat, tidak perlu bertransaksi dengan jaringan PoS Nubit itu sendiri.

Tampaknya Nubit adalah versi ekologi Bitcoin dari Celestia. Ia tidak menambahkan fungsi kontrak pintar yang rumit. Nubit juga digunakan untuk pembayaran BTC di Lightning Network yang paling terdesentralisasi. Meskipun Lightning Network cukup dapat dipercaya oleh pengguna pengalamannya buruk. Tidak cukup baik untuk mendukung masuk dan keluarnya dana besar (masalah lanjut usia saluran negara).

Hubungan antara level Nubit dan BTC relatif lemah. Keamanan rantai itu sendiri tidak dijamin oleh BTC, dan data di BTC hanya diverifikasi oleh klien node Nubit. Mengapa data rollup dan prasasti perlu masuk ke lapisan pengemasan Nubit bukannya langsung diupload ke BTC? Ini mungkin pertanyaan terbesar yang perlu dijawab Nubit, dan biayanya mungkin bukan pendorong utama.

Keuntungan terbesar dibandingkan BTC DA mungkin adalah DA Nubit mendukung pengambilan sampel data (DAS) untuk node ringan, yang tidak mungkin dilakukan di jaringan BTC. Ini berarti bahwa memverifikasi DA tidak lagi mengharuskan pengguna mengunduh node BTC secara lengkap.

Bisakah Prasasti, yang tidak lagi sepenuhnya berbasis Bitcoin, masih dapat memperoleh konsensus komunitas? Upaya Nubit untuk menggunakan DA rantainya sendiri untuk menggantikan DA rantai BTC L1 mungkin tidak menghadapi keraguan teknis, namun merupakan tantangan besar bagi konsensus komunitas.

Weda Weda

Protokol VedaVeda membaca Ordinal spesifik yang terbakar di BTC L1, menggunakannya sebagai permintaan transaksi, dan mengeksekusinya di EVM di bawah rantai BTC. Pengguna menandatangani transaksi yang sesuai dengan EVM di BTC L1 melalui kunci pribadi BTC, dan kemudian mencetaknya itu di prasasti BTC.

Node EVM Veda akan memindai blok BTC. Setelah transaksi dikonfirmasi oleh BTC, EVM akan menjalankan permintaan dan menghasilkan perubahan status.

Namun, karena kinerja BTC jauh lebih rendah daripada EVM ETH, dan data yang ditulis ke blok BTC terbatas dalam jangka waktu tertentu, Veda EVM harus dapat mengeksekusi semua permintaan EVM yang diunggah ke BTC.

BTC adalah sumber data dari semua negara bagian Veda. Siapa pun dapat memulihkan keadaan lengkap EVM dengan memindai permintaan Veda di semua blok BTC. Oleh karena itu, Veda EVM dapat dipercaya secara optimis tanpa asumsi keamanan yang rumit.

Namun, Veda tidak dapat memperluas kinerja BTC. Veda dapat dianggap sebagai jaringan Ethereum dengan interval blok 10 menit, TPS 5, tetapi dengan puluhan ribu node dan daya komputasi POW yang besar. Ini hanya memperluas fungsi BTC ., menambahkan kemampuan kontrak pintar, yang pada dasarnya tidak menyelesaikan masalah persaingan sumber daya.

Babel

Babylon adalah seperangkat protokol yang membantu blockchain lain berbagi keamanan BTC. Ini mencakup dua bagian, layanan janji Bitcoin dan layanan stempel waktu Bitcoin.

Babylon memungkinkan untuk memberikan keamanan ekonomis untuk rantai PoS dengan menjanjikan BTC (mirip dengan Restake ETH). Proses staking sepenuhnya dijalankan secara kriptografis dan tidak perlu bergantung pada jembatan dan kustodian pihak ketiga mana pun.

Pemberi janji BTC dapat mengirim transaksi dengan dua keluaran UTXO di BTC untuk merealisasikan janji. UTXO pertama ditulis dengan skrip kunci waktu. Setelah habis masa berlakunya, pemberi gadai dapat menggunakan kunci pribadinya untuk membuka kunci BTC, dan UTXO lainnya ditransfer ke A alamat Bitcoin sementara diperoleh, dan pasangan kunci publik dan pribadi dari alamat ini memenuhi standar kriptografi "EOTS Tanda Tangan Satu Kali yang Dapat Diekstraksi".

Ketika seorang pemangku kepentingan BTC menjalankan simpul rantai POS, setelah memverifikasi satu-satunya blok yang valid, ia menggunakan kunci pribadi EOTS untuk menandatanganinya. Jika pemangku kepentingan (yang juga merupakan pemverifikasi rantai POS ini) tetap jujur, hanya satu blok yang valid akan ditandatangani pada satu blok, maka ia akan menerima hadiah validator dari rantai POS. Jika ia mencoba melakukan kejahatan dan menandatangani dua blok pada ketinggian blok yang sama pada saat yang sama, maka kunci pribadi EOTS-nya akan dideduksi dan siapa pun dapat menggunakannya. Kunci pribadi ini digunakan untuk mentransfer BTC yang dijanjikan ke rantai BTC dan merealisasikan penyitaan, sehingga mendesak pemberi gadai untuk tetap jujur.

Babylon juga menyediakan layanan stempel waktu BTC, yang berarti mengunggah data pos pemeriksaan dari blockchain mana pun ke op_return BTC untuk meningkatkan keamanan.

Nubit di atas berencana menggunakan layanan janji BTC Babylon untuk meningkatkan keamanan. Babylon menggunakan solusi kriptografi murni untuk menangani penyetoran, penarikan, dan penyitaan BTC. Keamanannya sangat tinggi, tetapi untuk rantai yang menggunakan layanan janji, yang dibatasi pada tingkat ekonomi , dan dibandingkan dengan metode Rollup ETH, masih ada jarak dalam hal verifikasi.

Meskipun layanan stempel waktu mengunggah data L2 ke BTC, pemeriksaan langsung semua blok BTC memerlukan pengunduhan node penuh, yang memiliki ambang batas tinggi. Pada saat yang sama, BTC L1 tidak memiliki kontrak pintar dan tidak dapat memverifikasi kebenaran data ini.

Tiga Rollup

Melalui Ordinals, Bitcoin dapat menyimpan berbagai data dan menjadi database yang sangat aman. Mengunggah data bukti Rollup ke jaringan BTC memang dapat memastikan tidak dapat dirusak, namun hal ini tidak dapat menjamin validitas dan kebenaran transaksi internal Rollup.

Masalah inti dari BTC Rollup adalah verifikasi. Kebanyakan BTC Rollup dapat memilih metode Sovereign Rollup (verifikasi sisi klien).

Namun hal ini tidak dapat memanfaatkan kemampuan terkuat Bitcoin, yaitu konsensus POW dari ratusan ribu node, untuk menjamin keamanan Rollup. Keadaan yang paling ideal tentu saja memungkinkan jaringan BTC untuk secara aktif memverifikasi bukti Rollup. seperti ETH. , dan menolak data blok yang tidak valid.

Pada saat yang sama, penting juga untuk memastikan bahwa aset dalam Rollup dapat ditarik ke jaringan BTC tanpa kepercayaan dalam keadaan yang paling ekstrim. Bahkan jika node/pemesan Rollup telah down atau menolak untuk menerima transaksi, hal tersebut masih dapat dilakukan ditarik melalui saluran keluar yang aman.

Untuk BTC, yang tidak memiliki kontrak pintar dan hanya mengeksekusi skrip, kemampuan MAST dapat digunakan untuk menggabungkan skrip ke dalam sirkuit logis untuk mencapai verifikasi.

BitVM

BitVM adalah protokol penskalaan paling populer di BTC dan merupakan Rollup Optimis BTC.

BitVM secara inovatif mengusulkan cara untuk melakukan tantangan penipuan pada BTC. Pembukti dan penantang sama-sama menyetor jumlah BTC yang sama dalam transaksi untuk taruhan (sebagai masukan), dan keluaran transaksi akan berisi logika Sirkuit dan skrip BTC dapat dilihat sebagai gerbang logika yang memproses logika paling sederhana. Gerbang logika adalah komponen paling dasar dari komputer.

Jika rangkaian gerbang logika digabungkan satu sama lain seperti pohon, maka dapat membentuk rangkaian yang berisi logika tertentu (Anda dapat membayangkan komputer humanoid Qin Shihuang dalam Masalah Tiga Tubuh).

BitVM menulis bukti penipuan dalam sirkuit yang terdiri dari sejumlah besar skrip BTC. Struktur sirkuit bukti ini ditentukan berdasarkan serangkaian node yang dikemas oleh sequencer di Rollup sirkuit bukti, dan pemverifikasi Terus jalankan skrip yang sesuai dan tampilkan output untuk memverifikasi bahwa hasilnya benar.

Dalam serangkaian transaksi, penantang dapat terus menantang pembuktian hingga pembuktian mengonfirmasi bahwa setiap gerbang sirkuit benar. Dari sini, jaringan BTC menyelesaikan verifikasi Rollup, dan pembuktian dapat menerima dananya sendiri, jika tidak, maka penantang akan mendapatkan BTC yang dijanjikan oleh pembukti.

Sederhananya, hubungan antara BitVM dan BTC seperti OP ke jaringan ETH. Keamanannya adalah yang tertinggi di antara semua rencana ekspansi. Jumlah transaksi yang akan dihasilkan BitVM sangat besar, dan biayanya tinggi, dan dilakukan oleh kedua pihak yang terlibat Sebelum verifikasi on-chain, diperlukan sejumlah besar pra-penandatanganan, yang berarti diperlukan sejumlah besar perhitungan off-chain.

Tentu saja, tidak seperti Optimis/ZK Rollup ETH, BitVM tidak memiliki saluran penarikan BTC darurat. Setidaknya satu node jujur di jaringan L2 dapat menyelesaikan keluar secara normal.

Namun, ini sudah merupakan jaminan keamanan tertinggi yang dapat dicapai BTC L2 saat ini. DA diunggah, dan BTC L1 memverifikasi validitas data Rollup. Kepercayaan jembatan BTC diminimalkan, tetapi tidak memiliki "saluran pelarian darurat". "

Oleh karena itu, implementasi BitVM tampaknya masih jauh, tetapi diskusi baru-baru ini di komunitas BTC tentang pembatalan larangan skrip op_cat dapat membawa kemungkinan baru untuk pengembangan BitVM. Opcode op_cat dapat menghubungkan dua string dan mendukung panjang hingga 520 byte rangkaian data memungkinkan penghitungan yang lebih kompleks pada Bitcoin.

Misalnya, BitVM dapat menggunakannya untuk menghubungkan ratusan gerbang logika secara seri di bawah skrip yang sama. Hal ini memungkinkan BitVM memproses lebih banyak sirkuit biner dalam lebih sedikit transaksi, mencapai tingkat pertumbuhan hampir seratus kali lipat pada skrip Bitcoin. Kombinasi yang kompleks juga menginspirasi banyak proyek L2, dan berdasarkan ini, mereka telah mengusulkan ide-ide baru untuk tantangan "anti penipuan" di BTC.

Jaringan Bison

Bison Network adalah rollup berdaulat ZK-STARK (verifikasi klien) berdasarkan Bitcoin. Yang disebut rollup berdaulat, yaitu, L1 digunakan sebagai papan pengumuman data blok (DA) dari rollup tersebut transaksi sudah benar. Transaksi rollup Diverifikasi oleh node Rollup sendiri.

Bison mengirimkan sertifikat ZK Rollup ke BTC Ordinals. Pengguna dapat mengunduh sertifikat dari BTC dan menjalankan klien mereka sendiri untuk memverifikasi transaksi Rollup. Jika mereka perlu memverifikasi status lengkap Rollup, mereka perlu menyinkronkan node penuh.

Fitur Bison terletak pada implementasi jembatan BTC L1. Ketika pengguna menyetor BTC ke Bison Rollup, BTC akan dibagi menjadi beberapa dompet multi-tanda tangan yang berisi BTC. Dompet multi-tanda tangan ini semuanya mendukung DLC (Kontrak Log Rahasia). ), teknologi ini didasarkan pada peningkatan Taproot dan merupakan kontrak logika sederhana yang menggunakan skrip multi-tanda tangan dan penguncian waktu BTC.

Saat pengguna menyetor BTC, mereka perlu bekerja dengan jaringan Bison untuk menandatangani transaksi eksekusi yang relevan untuk semua situasi di masa depan, seperti:

Mentransfer uang kepada orang lain

Penarikan kembali ke mainnet BTC

Ketika tidak ada yang mengambilnya untuk waktu yang lama

Setelah penandatanganan, transaksi ini tidak akan dipublikasikan ke dalam blok BTC. Jika transaksi ingin dieksekusi, diperlukan oracle untuk menjalankannya. Ada tiga pengontrol dompet multi-tanda tangan, yaitu pengguna, Bison Rollup, dan oracle. Dapatkan keduanya. Dengan satu tanda tangan, Anda dapat mengontrol BTC ini.

DLC seperti pernyataan if-do pada Bitcoin. Mesin oracle memasukkan kondisi if, dan bagian eksekusi dari do adalah mengirimkan transaksi yang ditandatangani dalam tiga situasi di atas.

Mesin oracle di sini terhubung dengan kontrak jembatan Bison Rollup. Jika jembatan menerima permintaan pengguna untuk mentransfer BTC ke orang lain, mesin oracle akan mengirimkan transaksi yang ditandatangani dalam situasi ① dan kontrol alamat multi-tanda tangan akan diberikan kepada jaringan Bison. Selanjutnya, Alokasi; jika permintaan pengguna diterima, ② dikirim, dan kontrol ditransfer ke pengguna; jika tidak ada pesan yang diterima untuk waktu yang lama, kunci waktu berakhir dan kontrol kembali ke pengguna.

Akibatnya, Bison telah merealisasikan ekstraksi BTC dari Rollup dan menyiapkan saluran pelarian sederhana. Namun, titik lemah sistem di sini adalah oracle. Jika informasi yang salah dikirimkan, aset pengguna akan hilang, jadi perkenalannya dari Bagian yang terdesentralisasi, seperti Chainlink.

"Jembatan tanpa kepercayaan" yang diterapkan oleh DLC adalah untuk memanfaatkan potensi skrip BTC. DLC.link menggunakannya untuk melintasi BTC ke rantai seperti ETH dan STX. Meskipun Bison Rollup mencapai "pelarian" sederhana dengan memperkenalkan pihak ketiga baru, Channel ", namun masih belum menerapkan bukti Rollup verifikasi BTC L1.

Jaringan B²

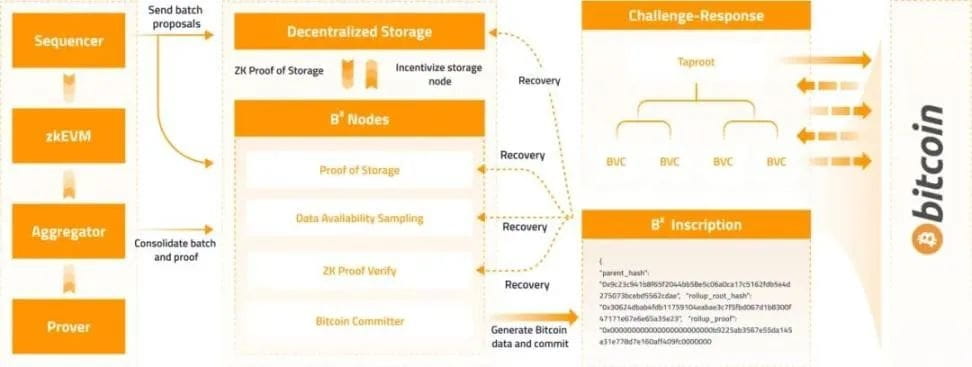

B² Network adalah ZK Rollup yang dicampur dengan "Commitment Challenge" di BTC. Jaringan ini dibagi menjadi dua lapisan, lapisan Rollup dan lapisan DA. Lapisan Rollup menggunakan zkEVM untuk menjalankan logika kontrak pintar . Penerimaan, penyortiran dan pengemasan, keluaran bukti ZK, mendukung abstraksi akun alamat BTC, dan pembacaan sinkron data BTC L1 (saldo BTC dan BRC20).

Lapisan DA menyediakan penyimpanan data untuk Rollup. Node penyimpanan melakukan verifikasi ZK off-chain pada transaksi Rollup, setelah menyelesaikan verifikasi, node lapisan DA menulis data Rollup ke dalam prasasti Ordinal BTC, yang mencakup lokasi Rollup. data di lapisan DA, akar pohon Merkel dari transaksi, data bukti ZK, dan hash dari prasasti bukti BTC sebelumnya, verifikasi bukti adalah intinya.

Di ETH, kontrak jembatan secara langsung memverifikasi bukti ZK di L1, tetapi tidak ada fungsi kontrak pintar di BTC. Karena logika verifikasi ZK yang rumit, rangkaian logika verifikasi tidak dapat direalisasikan dengan menggabungkan skrip BTC (biayanya sangat besar dan mungkin melebihi batas atas blok BTC).

Oleh karena itu, B² memperkenalkan lebih banyak penghitungan off-chain ke dalam verifikasi, mengubah verifikasi langsung L1 versus ZK menjadi tantangan "bukti penipuan" yang mirip dengan Optimis.

B² menguraikan bukti ZK ke dalam skrip yang berbeda, dan menempatkan skrip ini di atasnya untuk membentuk pohon biner Mast. Node B² mengirimkan BTC melalui transaksi ini sebagai hadiah atas tantangan penipuan.

Setelah transaksi yang berisi "Tantangan Bukti Penipuan" dikonfirmasi di BTC L1, penantang dapat mengunduh data asli dari lapisan DA dan menjalankan skrip di atas secara off-chain.

Jika hasil akhir dari eksekusi tidak sesuai dengan yang dikirimkan oleh node B², itu berarti node tersebut melakukan kejahatan. Penantang dapat memperoleh kendali atas BTC yang dikunci di root skrip oleh node tersebut transaksi akan dibatalkan. Jika tidak ada tantangan dalam waktu penguncian, node dapat mengambil Mengembalikan BTC yang terkunci, Rollup menerima konfirmasi akhir.

Di Jaringan B², transaksi pertama yang mengirimkan BTC mengonfirmasi bahwa bukti ZK tidak dapat diubah. Meskipun BTC masih tidak dapat memverifikasi transaksi ZK, dengan menerapkan "tantangan bukti penipuan" pada transaksi kedua, L1 secara tidak langsung telah selesai validitas transaksi di bawah Rollup dan meningkatkan keamanan. Ini memang merupakan inovasi yang brilian.

Jaringan B² telah memperkenalkan abstraksi akun, memungkinkan setiap orang untuk langsung menggunakan dompet BTC untuk berinteraksi dengan Rollup tanpa mengubah kebiasaan pengguna. Ini sangat terpuji, tetapi masih menggunakan banyak metode untuk menarik aset BTC dari L2 tidak memperkenalkan "saluran keluar".

SatoshiVM

SatoshiVM juga merupakan ZK Rollup berdasarkan BTC. Logikanya mirip dengan Jaringan B². Setelah menghasilkan bukti ZK di Rollup, pembukti mengunggah data bukti ke jaringan BTC dan kemudian mengirimkan tantangan "bukti penipuan" yang berisi BTC tantangan berhasil. Mereka yang menang akan diberi hadiah BTC.

Perbedaannya adalah SatoshiVM menambahkan dua kunci waktu ke tantangan "Bukti Penipuan", sesuai dengan waktu mulai tantangan dan dunia akhir tantangan, dengan membandingkan berapa banyak blok yang telah ditunggu BTC untuk ditransfer, bukti ZK bisa dibedakan secara pribadi. Apakah benar dan efektif, bagian jembatan lintas rantai sebenarnya hanya menggunakan solusi multi-tanda tangan dan tidak memiliki highlight.

jalan rantai

Chainway adalah rollup kedaulatan BTC ZK yang tidak hanya menggunakan Bitcoin sebagai lapisan penerbitan data, tetapi juga menggunakan data BTC sebagai sumber untuk menghasilkan bukti ZK.

Pembuktian Chainway perlu memindai setiap blok BTC tanpa henti, membaca header blok dari blok BTC, Bukti ZK sebelumnya, dan "transaksi paksa" yang terukir di blok untuk menghasilkan Bukti ZK yang lengkap, di setiap blok BTC, Chainway akan mengirimkan transaksi untuk membakar Bukti ZK, sehingga membentuk bukti rekursif.

Di blok BTC, "transaksi paksa" yang terukir dalam bentuk tulisan Ordinal adalah "metode pengiriman transaksi tahan sensor" yang ditetapkan oleh Chainway.

Jika node Chainway Rollup turun, atau terus menolak menerima transaksi penarikan dari pengguna, pengguna dapat mengukir permintaan penarikan langsung ke dalam blok Bitcoin. Node tersebut harus memasukkan "transaksi paksa" ini ke dalam blok Rollup, jika tidak maka tidak akan terjadi mampu Pembuktian pembangkitan akan gagal jika batasan rangkaian ZK terpenuhi.

Dalam tweet terbaru, Chainway mengklaim terinspirasi oleh BitVM. Mereka telah menemukan cara untuk memverifikasi bukti ZK pada Bitcoin untuk mencapai penyelesaian BTC L1. Jelas, desain Chainway saat ini didasarkan pada verifikasi lokal sisi klien dari Sovereign Rollup .

Meskipun "transaksi paksa" menyelesaikan masalah sensor anti-node pada transaksi Rollup sampai batas tertentu, namun tetap tidak dapat mencapai penyelesaian aset BTC L1 yang sebenarnya.

Protokol QED

Protokol QED adalah rollup ZK di BTC, berjalan berdasarkan zkevm. Tidak seperti rollup zk lainnya, QED tidak memilih untuk menghasilkan bukti zk untuk seluruh transaksi Rollup, tetapi hanya membuat bukti ZK untuk transaksi penarikan dari rollup ke BTC L1.

Mirip dengan ide BitVM, Protokol QED mengatur skrip ke dalam sirkuit logis untuk memverifikasi bukti transaksi penarikan ZK pada BTC L1. Jenis sirkuit logis ini akan berisi 1.000 UTXO. Meskipun verifikasi langsung dapat dicapai, biayanya sangat besar.

4. Pemrograman berorientasi indeks

Jika Anda menelusuri sumbernya, Brc20 pada dasarnya adalah sejenis BTC L2. Semua data transaksi Brc20 dicatat di BTC, dan buku besar sebenarnya berjalan di pengindeks off-chain.

Meskipun buku besar Brc20 saat ini sepenuhnya terpusat, kami jarang mengkhawatirkan keamanannya, karena semua catatan transaksi dicatat secara permanen dalam Ordinal jaringan BTC, dan siapa pun dapat memulihkannya dengan memindai Status jaringan BTC.

Namun, perluasan ini hanya menambah fitur baru pada BTC dan tidak membantu meningkatkan kinerjanya.

Jika buku besar dalam pengindeks didesentralisasi, dapatkah rantai prasasti diinovasi? Faktanya, bisnis tindak lanjut berdasarkan sats yang diluncurkan oleh unisat_wallet didasarkan pada ide ini. Swap dan pool diterapkan dalam pengindeksnya. Jika Anda ingin mendapatkan konsensus mengenai keamanan dana, desentralisasi adalah proses yang tidak dapat dihindari.

Ada juga L2 read-only seperti RoochNetwork yang tidak memperoleh aset dari L1 sama sekali, namun hanya menjalankan indeks dan node penuh BTC dengan hanya membaca data untuk digunakan oleh kontrak pintar di rantainya.

Lima akhirnya

Tentu saja, masih banyak proyek yang belum saya perkenalkan, sebagian karena deskripsinya tidak jelas, sebagian lagi karena energi saya terbatas, dan industri berubah dengan cepat. BTC L2 baru lahir setiap detik, tetapi yang tetap tidak berubah adalah perkembangan yang tak terelakkan ekosistem BTC menuju tren lapisan kedua.

BTC adalah kereta yang ingin dinaiki semua orang. Dari sudut pandang rencana, rantai samping hanyalah penumpang yang membeli tiket. Mereka hanya menggunakan jembatan lintas rantai untuk terhubung dengan BTC, tetapi dapat digunakan paling awal.

Proyek tipe DA mencoba membangun celestia dan eigenlayer versi BTC. Mereka memiliki cukup tipu muslihat dan ada peluang di bawah konsensus modularitas yang luas.

Dengan mengunggah DA dan menggunakan skrip BTC untuk mengimplementasikan beberapa mekanisme on-chain BTC sederhana (kebanyakan meminjam dari ide komitmen bit BitVM), rollup hampir tidak masuk ke kompartemen keamanan BTC dengan setengah kaki Rollup berdaulat yang bukan Rollup? (Semua berkat Celestia untuk CX jangka panjangnya di Sovereign Rollup).

Permata mahkota BTC L2 adalah penggunaan logika skrip BTC untuk memverifikasi bukti unggahan Rollup. Saat ini, hanya BitVM dan AVM Atomicals yang mencoba tampaknya pada tingkat implementasi Ini jauh dari jangkauan, tetapi pembukaan blokir operator baru seperti op_cat tampaknya semakin mempercepat kemajuannya, dan BitVM mungkin diimplementasikan lebih cepat dari perkiraan semua orang.

Konten IC yang Anda minati

Kemajuan Teknologi |. Informasi Proyek |

Kumpulkan dan ikuti IC Binance Channel

Ikuti terus informasi terkini