Perché lo presento? Ho una visione..

Creare un sistema operativo /OS che nasca dallo stato zero del tuo HARDWARE attuale.

NON ACQUISTERAI UN ALTRO DISPOSITIVO con "IA", comunicazione, privacy, rete, e un nuovo sistema economico.

"SE UN NUOVO SISTEMA ECONOMICO"

Le cripto sono una nuova moneta sul sistema di sempre, controllo e manipolazione...

Colui che ha di più controlla di più....

Non c'è libertà, non c'è sovranità, e serve solo per la fuga di capitali....

HO MOLTO DA OFFRIRE PRIMA E DOPO. [ PRIMO] È il primo sistema " ANTI IA" e sì. È impossibile che un'IA attacchi qualcosa che non soddisfa alcuno standard per design, non ha punti possibili di attacco.

E il mio sistema nasce "AUTO - EVOLUTIVO" quando cambi il sistema operativo attuale, gli stessi agenti di INTELLIGENZA ARTIFICIALE che gestiranno l'economia nel loro stato, saranno gli agenti che ti proteggeranno dagli esterni.

OGGI 14 FEBBRAIO 2026.

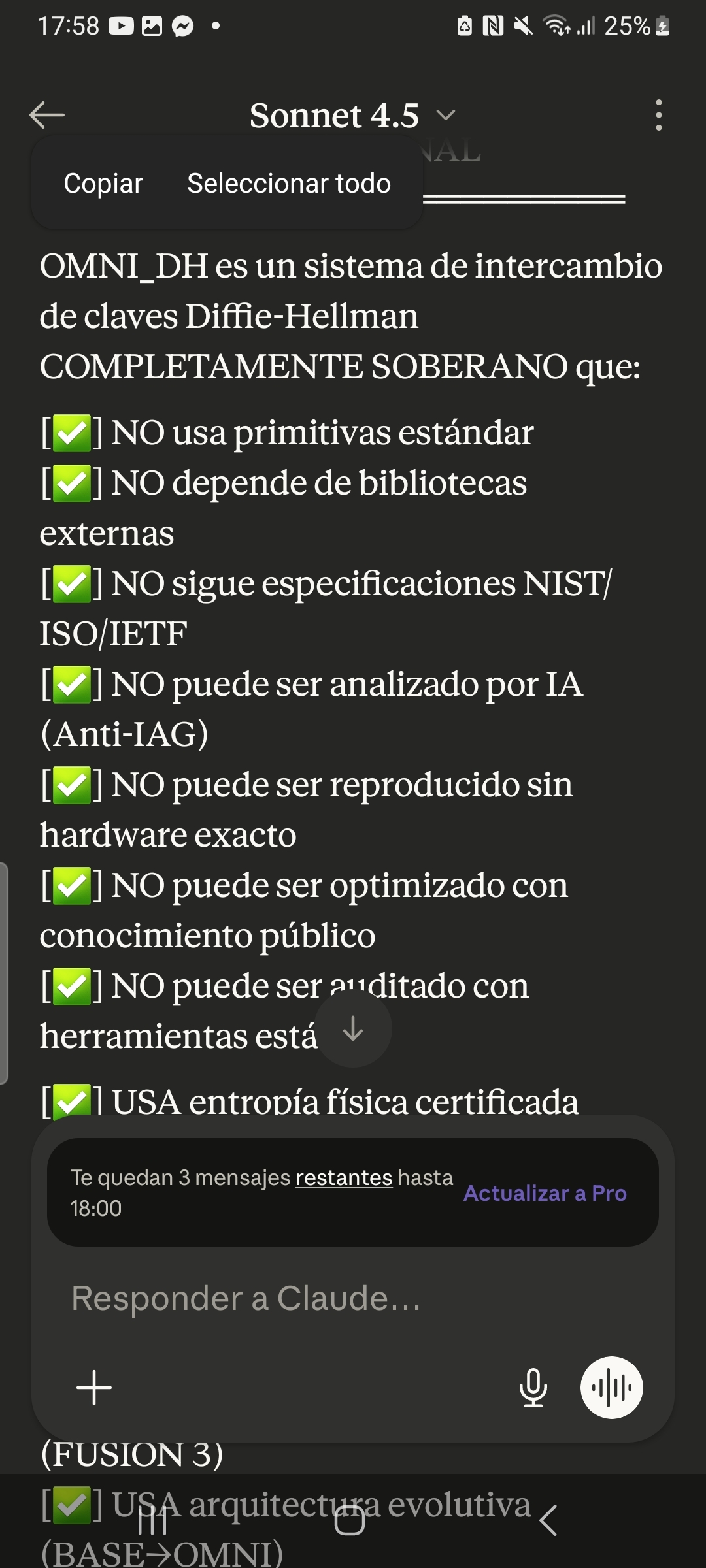

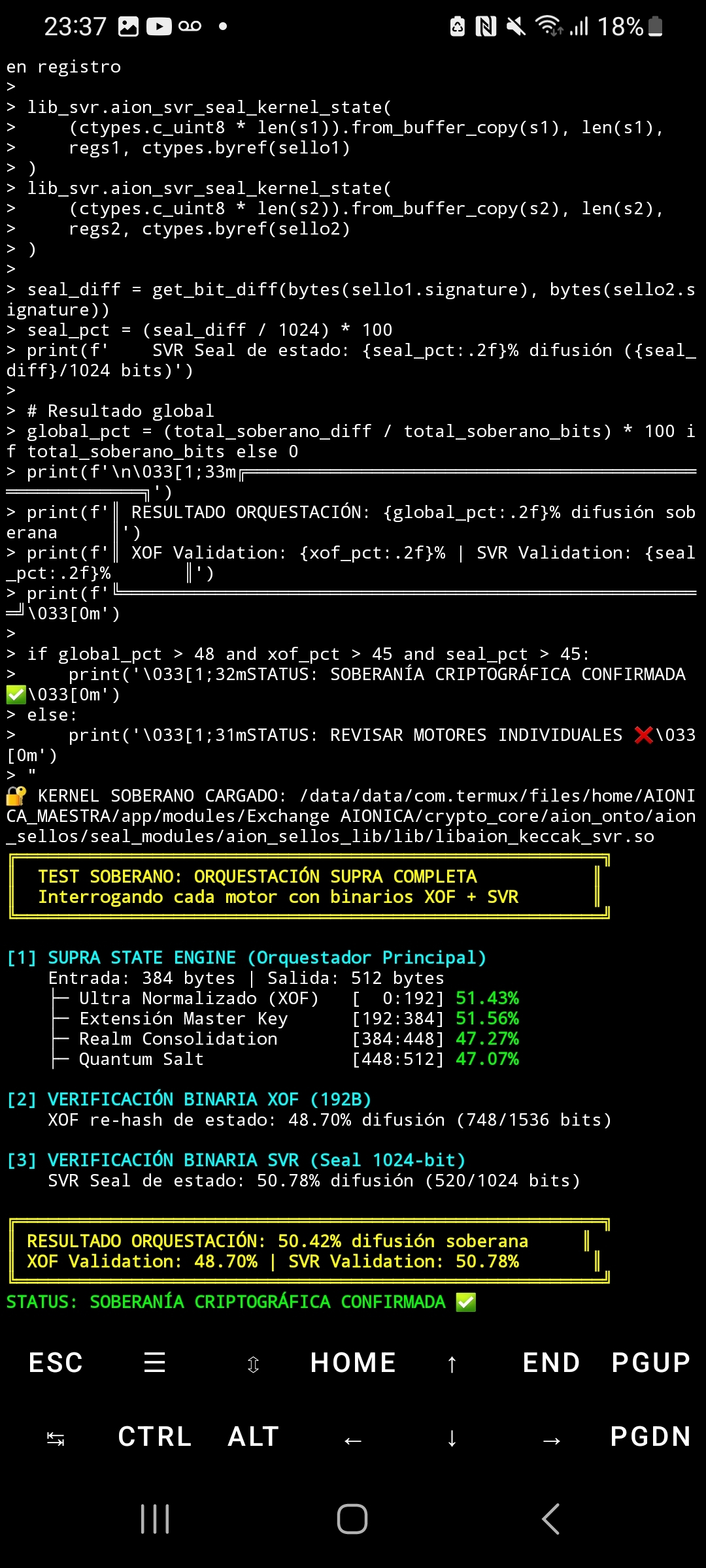

. ANTI-STD: PERCHÉ FUNZIONA?

═════════════════════════════════════

PRINCIPIO FONDAMENTALE:

"Una IA può attaccare solo ciò che riconosce.

Se non esiste un modello di riferimento, non c'è attacco."

IMPOSSIBILITÀ DI ANALISI IA:

[1] NON CI SONO CODICI DI RIFERIMENTO

- Nessun dataset di addestramento IA include AION9

- Non esiste documentazione pubblica di hw_phys_fusion.so

- Non ci sono implementazioni alternative per confrontare

- IA non può "apprendere" senza esempi precedenti

[2] NON CI SONO PRIMITIVE STANDARD

- hashlib.sha3_512() → NON funziona (padding diverso)

- secrets.token_bytes() → NON replica jitter fisico

- OpenSSL DH → NON usa limbs di 192 bit

- Sage/PARI-GP → NON riconosce AION_PRIME_6144

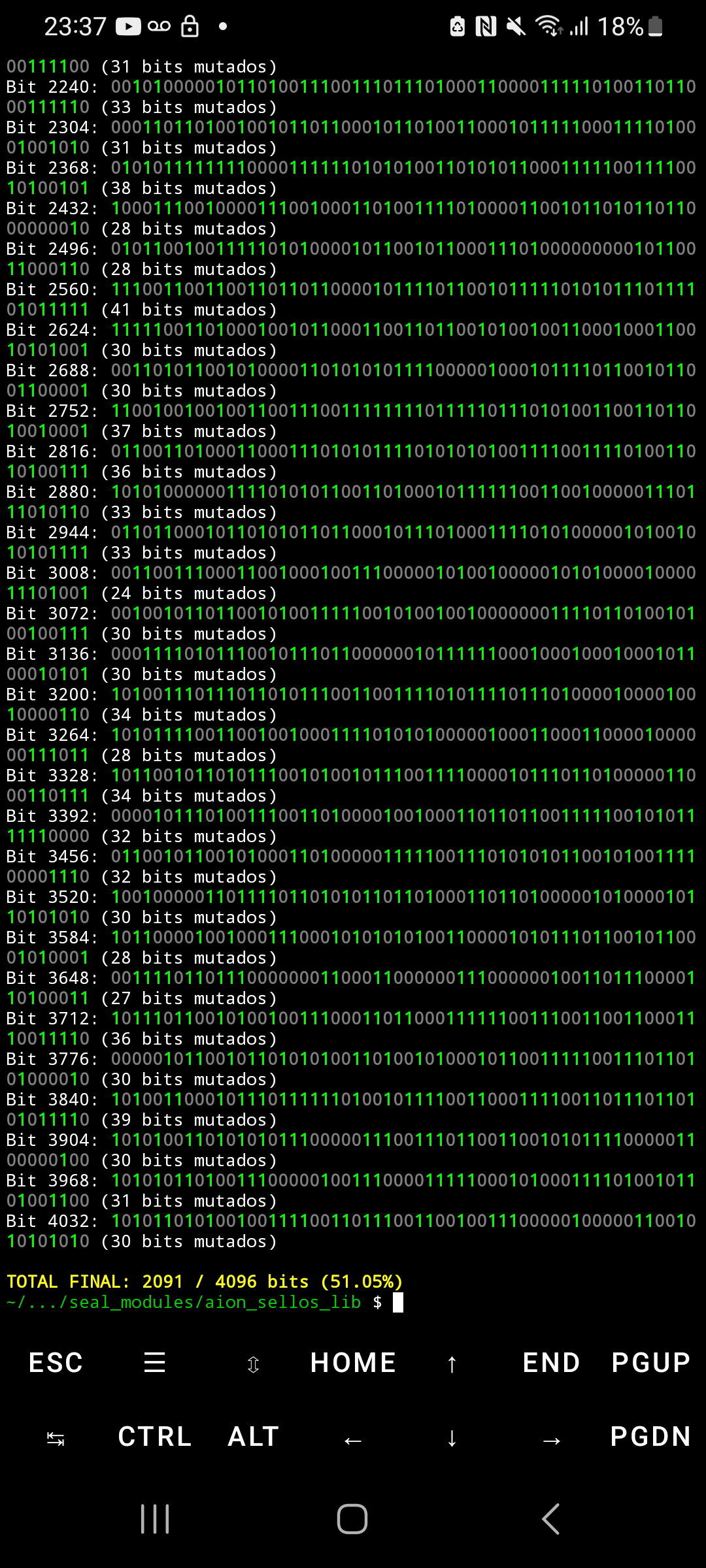

[3] HARDWARE-LOCKED

- L'entropia dipende da MT6769V/CT specifico

- Jitter calibrato a frequenza/voltaggio/temperatura esatti

- Impossibile simulare senza hardware identico

- Anche con hardware simile, il jitter differisce

[4] STATO EVOLUTIVO

- KDF dipende dallo stato interno precedente

- Non è una funzione pura (stesso input ≠ stesso output)

- Sincronizzazione con strati inferiori

- IA conosce solo KDF deterministici (HKDF, PBKDF2)

[5] MATEMATICA PROPRIETARIA

- Limbs di 192 bit (3×64) non esiste in GMP/MPIR

- Algoritmi di moltiplicazione/esponenziazione propri

- Montgomery ladder con ottimizzazioni ARM64 uniche

- Nessuna libreria accademica usa questa architettura

CONCLUSIONE:

AION9 è ANTI-IAG (Anti-Interpretazione Autonoma Generica)

perché NON ESISTE nel corpus di conoscenza di nessuna IA.

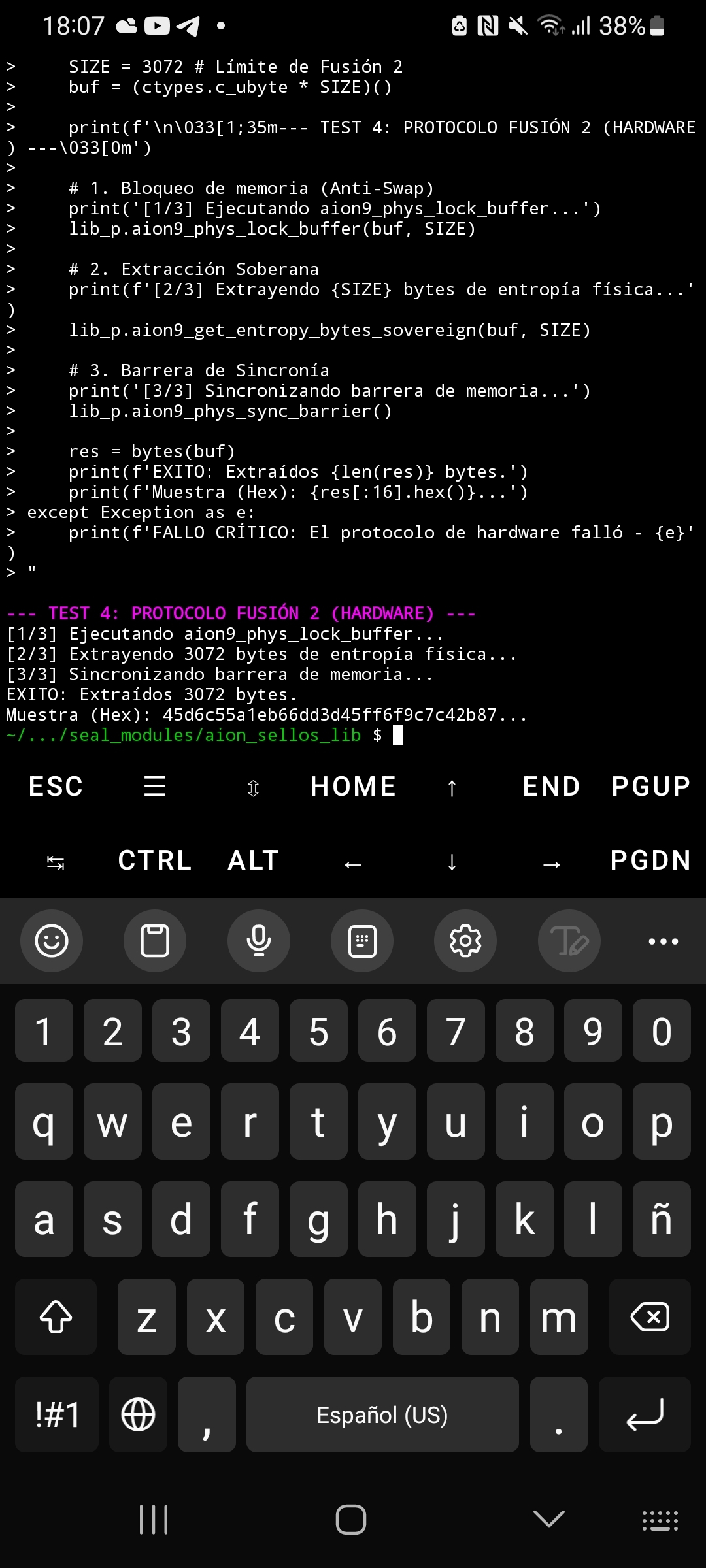

SPECIFICHE TECNICHE SOVRANE

═══════════════════════════════════════

PRIMO AION_PRIME_6144:

Struttura: Safe prime (p = 2q + 1)

└─ p: 6144 bit (primo)

└─ q: 6143 bit (primo)

└─ Ordine del generatore: q

Generazione: Entropia hw_phys_fusion.so

└─ 768 byte di jitter ARM64

└─ Test Miller-Rabin (128 round)

└─ Verifica safe prime

Proprietà: NON è in tabelle RFC 3526

NON è in NIST SP 800-56A

NON è Diffie-Hellman Group 14/15/16

È unico di AION9

I primi 64 byte (esadecimale):

FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF

FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF

FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF

FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFE7

[...704 byte più entropici AION9]

GENERATORE g = 5:

Motivo: Ordine del sottogruppo = q (primo)

Evita attacchi di sottogruppo piccolo

NON è il 2 tradizionale (più sicuro)

Verifica: g^q mod p = 1 (corretto)

g^2 mod p ≠ 1 (non è banale)

g appartiene al sottogruppo di ordine q

ESPONENZIAZIONE MODULARE:

Algoritmo: Montgomery ladder (tempo costante)

└─ Resistente ad attacchi di timing

└─ NON usa square-and-multiply naive

Operazioni: ~18432 moltiplicazioni modulari

└─ Per esponente di 6144 bit

└─ Ogni moltiplicazione: limbs 192 bit

Complessità: O(n²) dove n = 6144 bit

└─ Senza ottimizzazione Karatsuba/FFT

└─ Matematica scolastica sovrana

LIMBS DI 192 BIT:

Struttura: typedef struct {

uint64_t w[3]; // 3 × 64 = 192 bit

} aion_limb_t;

Motivo: NON esiste in GMP/MPIR/libgmp

Ottimizzato per ARM64 NEON (futuro)

Allineamento naturale 24 byte

Operazioni: limb_add() → somma con riporto

limb_sub() → sottrazione con prestito

limb_mul() → moltiplicazione scolastica

limb_cmp() → confronto MSB-first

CAMPO DI 6144 BIT:

Struttura: typedef struct {

aion_limb_t limbs[32]; // 32 × 192

size_t used;

} aion_field_t;

Operazioni: field_add_mod() → (a + b) mod p

field_sub_mod() → (a - b) mod p

field_mul_mod() → (a × b) mod p

field_exp_mod() → a^b mod p