Nell'ultima volta abbiamo parlato di $ZBT dell'inferno delle criptovalute, molti credenti della tecnologia hanno confutato nei commenti: "Re, tu guardi solo le criptovalute e non la tecnologia! @ZEROBASE però combina perfettamente ZKP (prova a zero conoscenza) e TEE (ambiente di esecuzione affidabile) in una blockchain privata, questo è il prossimo sacro graal che potrebbe moltiplicarsi per cento!"

Vedendo questi commenti, posso solo scuotere la testa con rassegnazione.

Come un veterano che lavora nel campo del Web3 da molti anni, la cosa che temo di più è il "fanatismo". Quando apri il white paper di questo progetto, ti raccontano effettivamente una favola tecnologica perfetta.

Ma oggi, voglio farti indossare gli occhiali per hacker. Andiamo a smontare il "giubbotto antiproiettile a doppio strato" di ZBT e vediamo perché potrebbe crollare in un attimo di fronte a una vulnerabilità hardware.

🎭 Uno, la bugia perfetta: il mito di ZKP e TEE.

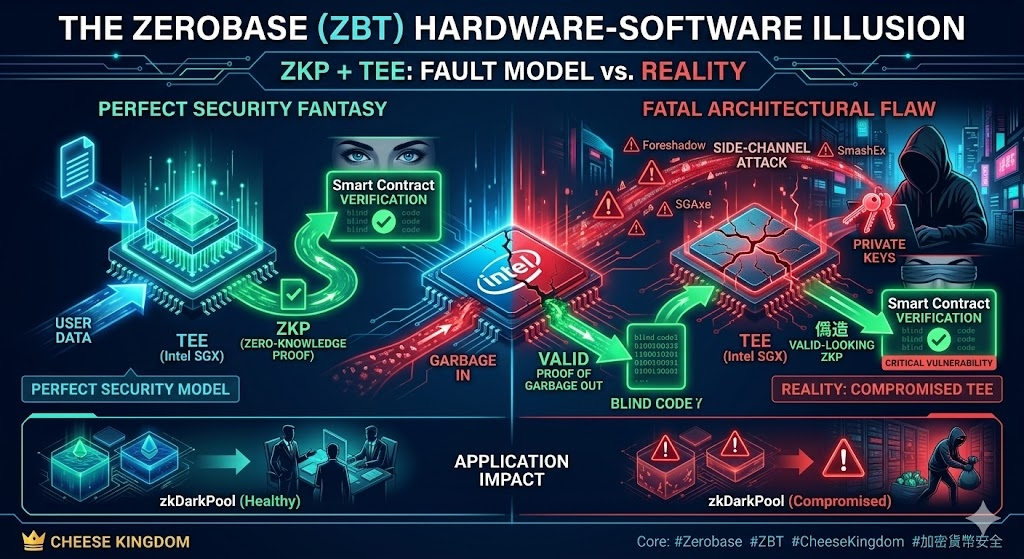

L'architettura tecnologica di Zerobase sembra effettivamente impeccabile: per bilanciare "privacy" e "prestazioni", hanno spostato i calcoli complessi che consumano più risorse (come l'inferenza AI o le transazioni di dark pool a livello istituzionale) nella TEE (Ambiente di Esecuzione Sicuro, di solito utilizzando chip Intel SGX) sotto la blockchain.

Dopo che il chip ha completato i calcoli, il TEE produrrà una ZKP (prova a conoscenza zero), che verrà infine consegnata al contratto intelligente sulla blockchain per la verifica finale.

La sceneggiatura del progetto è scritta in questo modo: la matematica (ZKP) garantisce la veridicità della prova, mentre l'hardware (TEE) garantisce che il processo di calcolo sia assolutamente riservato, nessuno può sbirciare.

Sembra incredibile, vero? Ma in questa architettura si nasconde un enorme "gap di fiducia".

💥 Due, ferita mortale: la storia oscura di Intel SGX e gli "attacchi laterali".

L'intera ipotesi di sicurezza di Zerobase è rigidamente legata a un presupposto: "l'hardware TEE deve essere assolutamente sicuro".

Ma il mondo reale è crudele. Prendiamo come esempio l'Intel SGX, il più diffuso al momento: negli ultimi anni sono emerse innumerevoli vulnerabilità hardware devastanti, come le famose nel settore della sicurezza Foreshadow, SGAxe o SmashEx.

Cosa significa questo?

Questo rappresenta un operatore di nodo maligno (hacker) di alta tecnologia che non ha bisogno di rompere il tuo complesso problema matematico crittografico. Deve solo sfruttare le vulnerabilità fisiche dell'hardware, attuando il cosiddetto **"attacco laterale (Side-Channel Attack)"**, per rubare direttamente la "chiave privata" dalla zona di sicurezza dell'hardware!

Una volta che la chiave privata viene rubata, il cosiddetto "ambiente di esecuzione sicuro" diventa istantaneamente il giardino segreto degli hacker.

👀 Tre, il portiere cieco: l'impotenza dei contratti intelligenti.

In quel momento, il meccanismo di vulnerabilità più ridicolo dell'intero sistema è stato attivato.

Devi sapere che i contratti intelligenti sulla blockchain sono essenzialmente molto "stupidi". Sono come una guardia cieca che riconosce solo i passaporti e non le persone.

Cosa succede quando un hacker utilizza un hardware TEE già compromesso per falsificare una transazione dannosa (ad esempio, trasferendo milioni di U dal dark pool al proprio portafoglio) e firma con la chiave privata appena rubata, generando una ZKP "completamente legale" secondo le formule matematiche?

I contratti intelligenti sulla blockchain verificheranno perfettamente questa prova a conoscenza zero e poi daranno la conclusione: "Hmm, la formula matematica è corretta, la password è giusta, via libera!"

Questa è la più terribile delle catastrofi nella crittografia:"Garbage in, valid proof of garbage out" (inserisci spazzatura, ma produce prove valide di spazzatura)。

Contratti intelligentinon sono stati compromessi logicamente, ma sono stati completamente accecati dalle vulnerabilità hardware sottostanti. Hanno aperto personalmente la porta della cassaforte per gli hacker.

🌪️ Quattro, colpo devastante sulle applicazioni reali.

Se questa vulnerabilità hardware viene attivata sulla mainnet, porterà una devastazione di livello nucleare alle presunte applicazioni pratiche di Zerobase.

Immagina la loro applicazione di punta, "zkDarkPool (dark pool a livello istituzionale)".

Le istituzioni di Wall Street depositano decine di milioni di dollari, pensando che con la protezione di ZKP, nessuno possa vedere il loro libro degli ordini e le carte segrete. Ma un hacker, una volta compromesso l'hardware TEE di uno dei nodi di verifica, non solo può vedere tutte le carte segrete delle istituzioni e effettuare "trading anticipato (Front-running)" senza rischi, ma può persino falsificare prove e prosciugare l'intero pool di fondi.

A quel punto, come si muoverà il prezzo delle monete? Puoi immaginarlo da solo.

⚖️ Conclusione del re: questa è una roulette russa.

Zerobase è sicuramente un buon progetto che ha riunito i migliori esperti di crittografia. Non nego il loro contributo accademico.

Ma come investitore, devi essere consapevole di una cosa: nel momento in cui acquisti, non stai solo investendo nella grande matematica della prova a conoscenza zero, ma stai anche scommettendo che "i chip di grandi aziende come Intel non presenteranno nuove vulnerabilità hardware in futuro".

Nel mondo di Web3, dominato dalla legge della foresta oscura, legare la sicurezza di miliardi di fondi ai chip di produttori hardware centralizzati è di per sé un gioco d'azzardo estremamente pericoloso.

💬 【Tempo di scambio: la tua fede è ancora lì?】

Oggi questo articolo è abbastanza specifico; chi può vedere qui è sicuramente un cacciatore d'élite del regno del formaggio.

👇 Fammi sapere nei commenti 👇

Dopo aver letto questa analisi, hai ancora fiducia nell'architettura tecnologica ZKP + TEE?

Pensi che Zerobase possa riparare questa ferita mortale dell'hardware attraverso aggiornamenti software?

Benvenuti a tutti i grandi esperti tecnologici a lasciare commenti e discutere! La verità diventa sempre più chiara attraverso il dibattito!