@MidnightNetwork . Ricordo ancora la prima volta che ho visto una transazione blockchain scomparire in un modo che sembrava... intenzionale. Non era persa—lontano da esso. Era verificata, confermata, eppure in qualche modo nascosta. Quel momento è rimasto impresso nella mia mente. Privacy contro trasparenza. Controllo contro visibilità. Midnight Network sta cercando di infilare quel ago, offrendo privacy programmabile su larga scala—una soluzione che sembra tanto filosofica quanto tecnica.

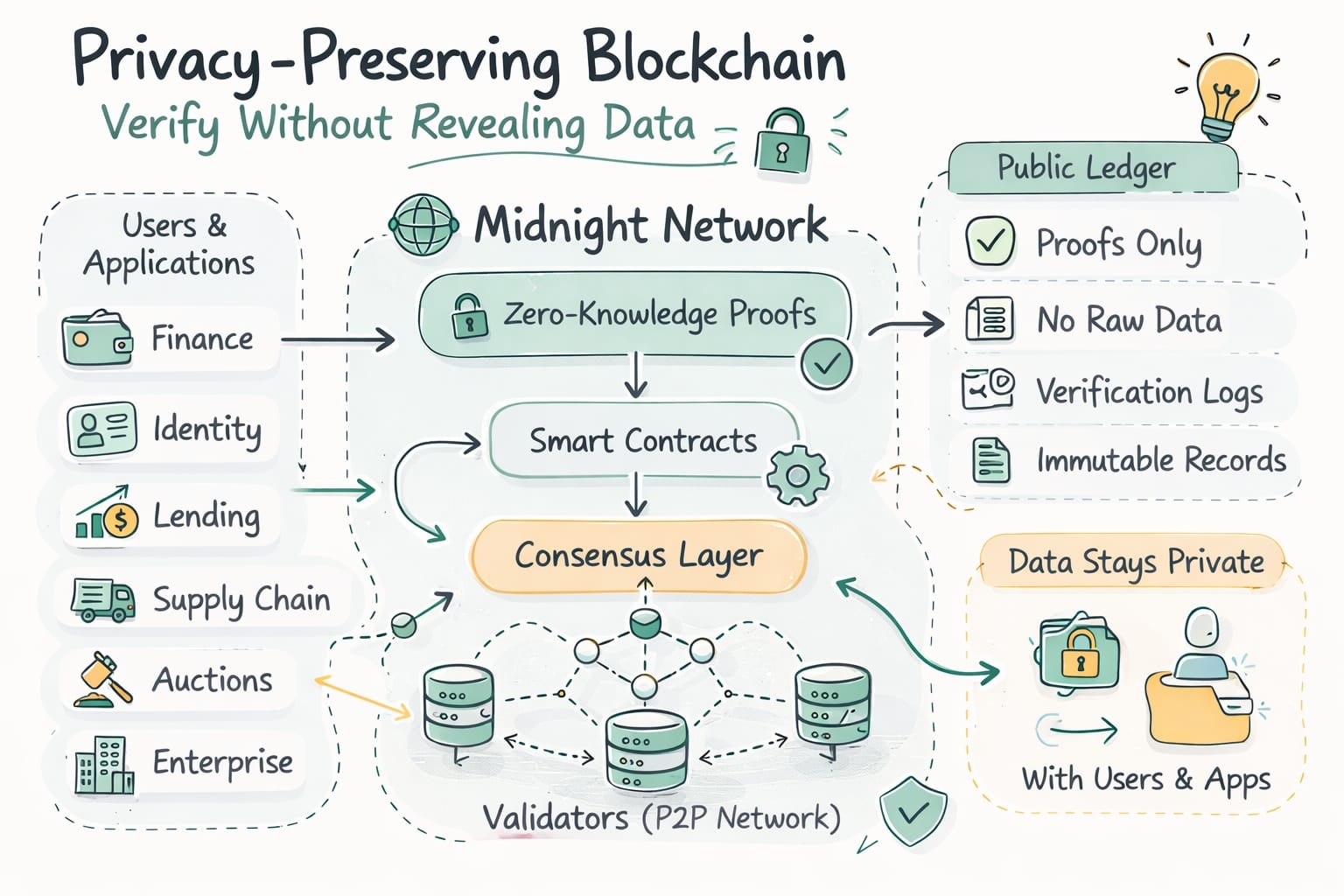

Nel mondo Web3 di oggi, la privacy non è più opzionale. Gli utenti si stanno svegliando su quanto siano realmente esposte le loro impronte finanziarie e di dati. Nel frattempo, le blockchain richiedono fiducia, auditabilità e correttezza. Midnight Network si trova proprio nel mezzo di quella tensione. Il suo obiettivo? Reconciliare la verifica con la concezione selettiva. Rendere la privacy auditabile, programmabile, adattabile—senza edulcorare quanto sia difficile.

La filosofia della privacy programmabile

Tradizionalmente, la privacy è stata binaria: o tutti vedono, o nessuno lo fa. Grezzo, giusto? Midnight Network pone una domanda diversa: e se la privacy potesse essere flessibile, programmabile e consapevole del contesto? E se potesse vivere nel codice?

Pensalo come un "centralino per la privacy." Utenti, contratti intelligenti, operatori di rete—tutti possono definire regole su chi vede cosa, quando e sotto quali condizioni. Nessuna trasparenza predefinita che ti spinge in un angolo. Nessun livello centrale opaco che decide cosa conta come privato. Solo regole, vive nel codice, applicabili in tutta la rete.

Al suo interno, questo riguarda il ripristino del controllo. Gli individui e le organizzazioni possono decidere cosa conta. E il libro mastro garantisce comunque la correttezza. Ma ecco cosa continuo a pensare: un insieme di regole può mai sostituire il giudizio umano? La privacy programmabile è promettente—ma disordinata, nel modo molto umano di affrontare le sfumature.

Lo stack architettonico

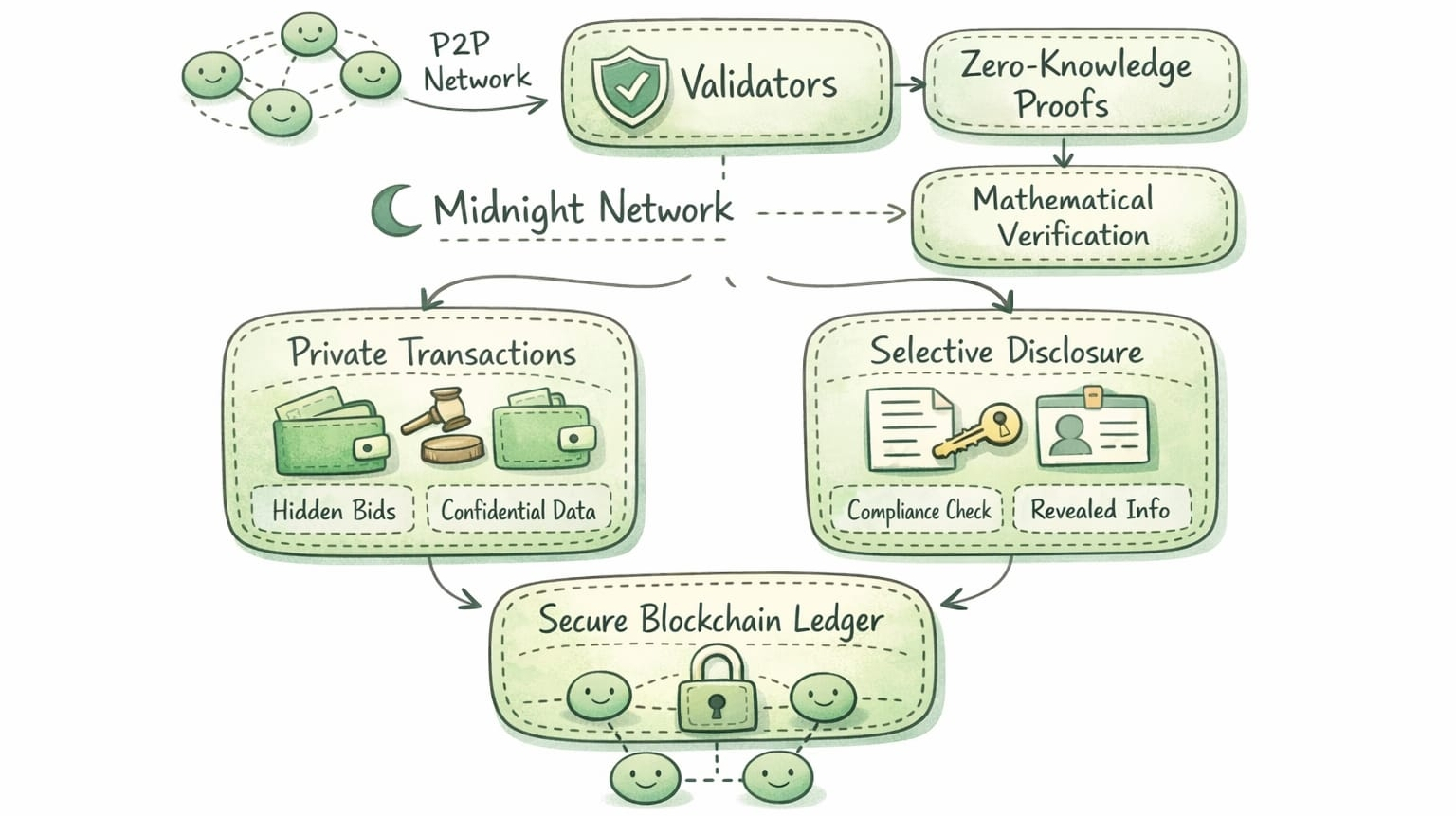

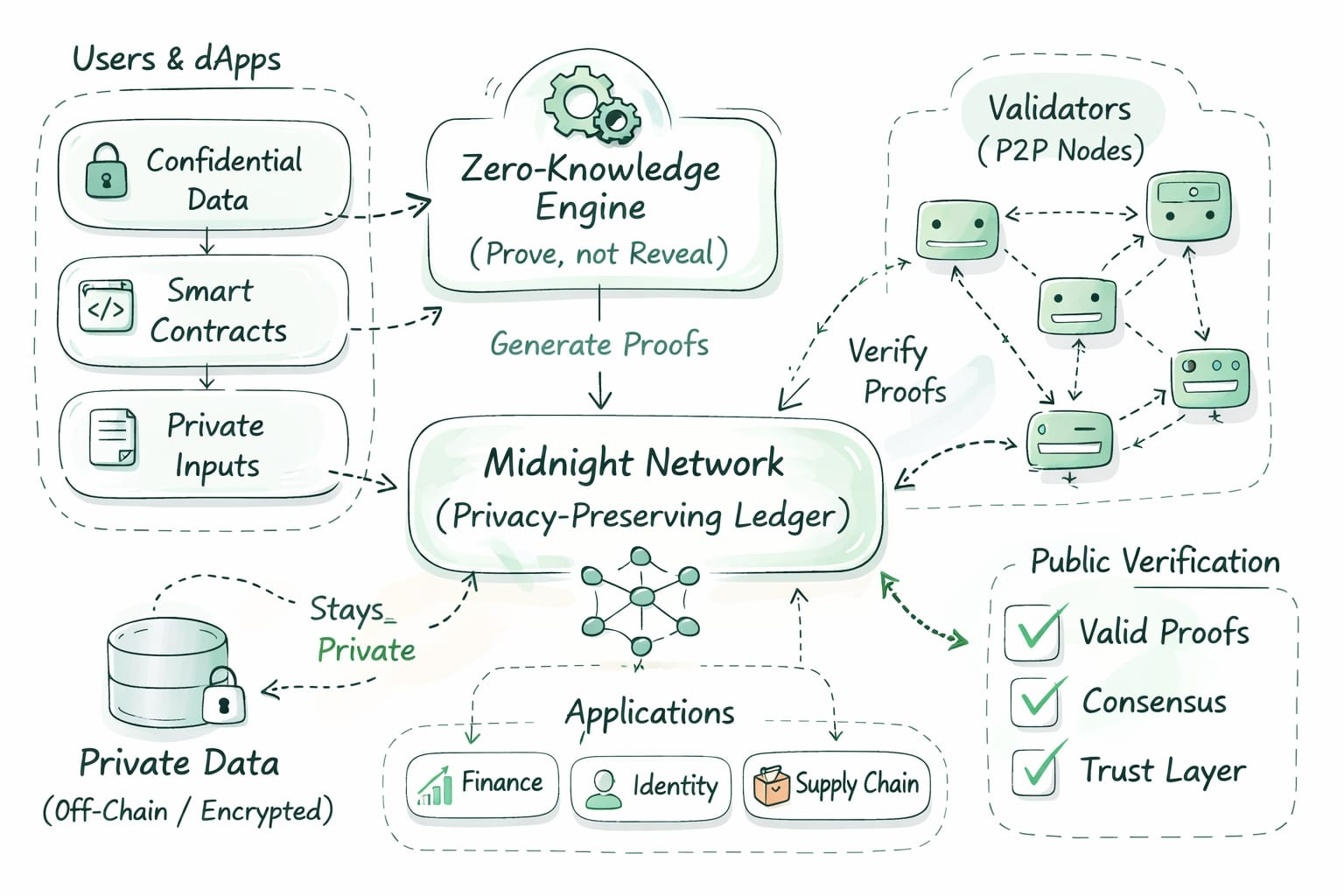

Midnight Network funziona attraverso tre strati intrecciati: Politica, Crittografia, Consenso. Ogni strato si appoggia sugli altri. Alcuni strati urlano, altri sussurrano—ma insieme, fanno rispettare la privacy senza che nessuno tocchi le informazioni sensibili.

Strato 1: Politiche di privacy programmabili

La privacy non è codificata a priori. È un insieme vivo di istruzioni collegate a conti, transazioni e contratti intelligenti. Gli sviluppatori possono definire regole come:

“Rivela questo saldo solo agli auditor.”

“Mostra questa transazione solo a un consorzio di nodi.”

Sufficientemente alto per scrivere rapidamente, sufficientemente rigoroso per tenere chiunque responsabile. Le politiche non sono statiche—evolvono.

Strato 2: Crittografia avanzata

Sotto la superficie, Midnight Network si basa su prove a conoscenza zero (ZKP), schemi di impegno e crittografia omomorfica.

ZKP: prova la correttezza senza rivelare segreti.

Impegni & hash: ancorano dati rivelati selettivamente al libro mastro.

Crittografia omomorfica: esegui logica su dati crittografati—vedi l'output, mai gli input.

Impilati insieme, è come costruire blocchi Lego arcani. Enforcement della privacy senza fiducia, a volte sembra più magia che codice.

Strato 3: Integrazione del Consenso

Le politiche non significano nulla senza enforcement. I nodi convalidano le prove, fanno rispettare le regole e transitano gli stati—tutto senza rivelare informazioni sensibili. I canali di verifica selettiva permettono agli auditor di vedere solo quanto basta, mentre tutti gli altri vedono solo visioni sfocate o mascherate. Elegante… fino a quando i casi limite non si insinuano. Auditor ribelli, politiche mal configurate o nodi incoerenti possono comunque far inciampare le cose.

Come funziona la privacy programmabile

Immagina un'azienda che emette asset tokenizzati. I regolatori ottengono accesso completo. Le controparti vedono dettagli pertinenti. Tutti gli altri? Una visione sfocata.

Le politiche di privacy si collegano a ogni transazione. I nodi validano crittograficamente, gli auditor confermano la conformità e i partecipanti generali vedono solo visi basati su impegni.

Meccanismi di base:

Esposizione dei dati orientata alle politiche: occhi diversi, fette diverse. Alcuni vedono sussurri, alcuni il grido completo.

Verifica a conoscenza zero: i nodi dimostrano che i calcoli sono corretti senza rivelare segreti.

Controllo degli accessi dinamico: Le regole evolvono; l'esposizione temporanea o condizionale è possibile.

Auditabilità & Conformità: Privacy per il pubblico, chiavi nelle mani degli auditor—bilanciando riservatezza e responsabilità.

Su Midnight Network, il libro mastro non sta solo registrando la storia. Sta controllando la privacy, facendo rispettare le regole e a volte interrogando i propri confini. Quella tensione—quell'incertezza—è dove il pensiero diventa interessante.

Midnight Network in contesto

Le blockchain private non sono nuove. La privacy programmabile lo è. Midnight rivendica il suo posto nel campo flessibile, modulare e programmabile.

Componibilità & Modularità

Le politiche di privacy possono sovrapporsi a qualsiasi contratto o flusso di dati. Interoperabilità simile ai Lego. Crittografia, consenso e politica ballano insieme—ma non sempre perfettamente. Politiche disallineate o interazioni inaspettate possono far inciampare i nodi.

Design pronto per l'impresa

A differenza delle catene di ricerca sepolte negli ZKP, Midnight mira al mondo reale: auditing, conformità normativa, collaborazione multi-party. Costruito per le persone, non per i documenti.

Scalabilità attraverso la segmentazione delle politiche

Segmentando l'accesso e delegando il pesante calcolo attraverso la verifica selettiva, il throughput rimane alto. Eppure… la complessità cresce, gli auditor possono ritardare, i nodi occasionalmente si fermano.

Governanza della comunità

I moduli evolvono attraverso la revisione dei contributori. La privacy è viva, respirante, a volte muta più velocemente di quanto chiunque si aspetti. Una "caratteristica" qui non è una garanzia—è una conversazione.

Sfide e opportunità

La privacy programmabile non è facile. Le politiche sono difficili da scrivere. Gli ZKP sono costosi. Il consenso tra nodi eterogenei è fragile. I quadri normativi sono nebulosi.

Ma queste sfide sono opportunità. Midnight Network suggerisce che privacy e trasparenza non sono opposti. Possono coesistere—con difficoltà, creativamente, pragmaticamente. Utenti, auditor, regolatori—tutti possono condividere il libro mastro senza fidarsi completamente l'uno dell'altro.

Questo non è solo un protocollo; è una dichiarazione. La privacy può essere dinamica, auditabile, programmabile. Riprende il controllo dagli attori centralizzati pur preservando fondamenta senza fiducia. A volte funziona senza problemi. A volte scricchiola. Ma quella tensione, quel margine di incertezza—è lì che vive l'innovazione.

Midnight Network potrebbe definire la prossima ondata di evoluzione del libro mastro distribuito—dove la privacy non è solo una caratteristica, ma un principio programmabile.