Una delle sfide persistenti nel design della blockchain è bilanciare la privacy con l'usabilità. Da un lato, utenti e sviluppatori desiderano sistemi in cui dati sensibili, identità e logica di business rimangano riservati. Dall'altro, si aspettano applicazioni reattive che supportino più partecipanti che interagiscono in tempo reale. Storicamente, raggiungere entrambi contemporaneamente si è rivelato difficile.

I sistemi più focalizzati sulla privacy tendono a funzionare bene in scenari isolati. Tuttavia, una volta che più utenti iniziano a interagire con lo stesso stato dell'applicazione, emergono problemi. O il sistema sacrifica la privacy esponendo più dati del previsto, o rallenta a causa della complessità di coordinare informazioni nascoste. Questo compromesso ha limitato l'adozione pratica di contratti smart privati nelle applicazioni del mondo reale.

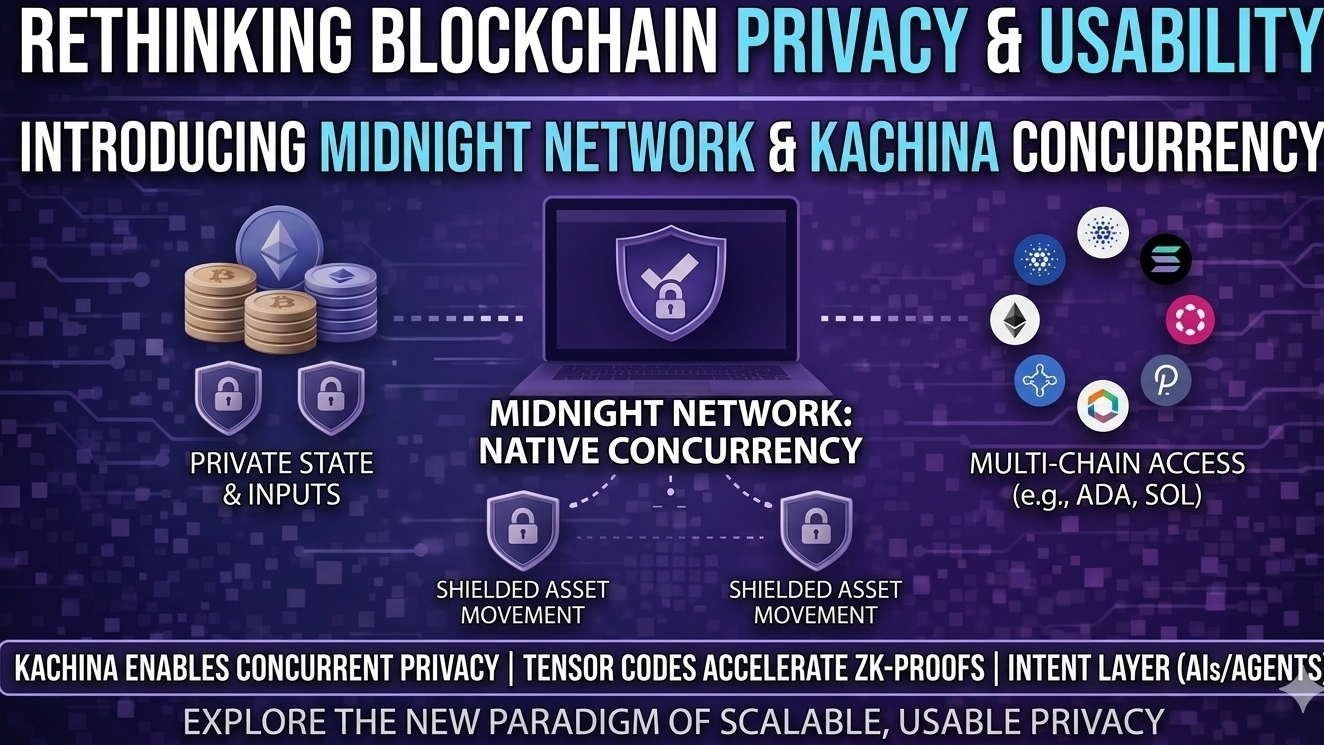

Concorrenza e l'Approccio Kachina

La concorrenza è un requisito fondamentale per le applicazioni moderne. Che si tratti di piattaforme finanziarie, sistemi di supply chain o framework di identità digitale, più utenti devono agire su dati condivisi simultaneamente. Nelle blockchain pubbliche, questo è relativamente semplice perché tutto lo stato è visibile. Nei sistemi privati, però, mantenere la riservatezza mentre si consentono interazioni concorrenti diventa significativamente più complesso.

La Rete Midnight affronta questo problema attraverso un concetto noto come Kachina. Invece di limitare le interazioni degli utenti o imporre un ordinamento rigido delle transazioni, Kachina introduce un metodo strutturato per gestire transazioni private concorrenti. Questo consente a più partecipanti di interagire con la stessa logica contrattuale senza esporre i dati sottostanti.

L'importanza di questo approccio diventa chiara quando si considerano casi d'uso nel mondo reale. Aste, flussi di lavoro collaborativi e accordi finanziari dipendono tutti da più attori che operano contemporaneamente. Senza una concorrenza efficace, i contratti intelligenti privati rimangono limitati nel loro ambito. Con essa, iniziano a somigliare a un'infrastruttura pratica capace di supportare applicazioni reali.

Architettura Progettata per la Privacy su Scala

Oltre la concorrenza, l'architettura di Midnight riflette un tentativo più ampio di ripensare come viene gestito il calcolo privato. L'ambiente di esecuzione opera come uno strato privato localizzato in cui la logica contrattuale viene elaborata lontano dalla visibilità pubblica. Questa separazione consente operazioni sensibili di avvenire in modo sicuro prima di interagire con la rete più ampia.

Lo strato di rete, denominato Nightstream, è progettato per mantenere comunicazioni a bassa latenza tra i nodi preservando la riservatezza. Questo è particolarmente importante perché i sistemi di privacy spesso faticano con le prestazioni. Concentrandosi sulla comunicazione efficiente, Midnight mira a garantire che la privacy non venga a scapito dell'usabilità.

Un altro aspetto notevole è l'uso dei Codici Tensoriali per la generazione di prove a conoscenza zero. Queste strutture sono allineate con l'hardware GPU, che ha visto un rapido progresso grazie ai carichi di lavoro di intelligenza artificiale. Man mano che le capacità delle GPU migliorano, anche il costo e la velocità di generazione delle prove migliorano. Questo allineamento con le tendenze hardware esistenti suggerisce un approccio pratico per scalare le tecnologie di privacy nel tempo.

Consenso e l'Evoluzione dei Sistemi di Prova

Midnight introduce un meccanismo di consenso ibrido noto come Minotauro. Combinando elementi di proof-of-work e proof-of-stake, la rete è in grado di trarre sicurezza da più fonti invece di fare affidamento su un singolo modello. Questo approccio misto riflette un tentativo di bilanciare sicurezza, efficienza e adattabilità.

In aggiunta, la rete incorpora una tecnica chiamata Folding per ottimizzare le prove a conoscenza zero. Man mano che i calcoli crescono, le prove associate possono diventare difficili da gestire. Folding riduce questa complessità, rendendo la verifica più efficiente e consentendo al sistema di gestire carichi di lavoro più impegnativi.

Queste ottimizzazioni possono apparire tecniche, ma sono essenziali per scalare la privacy oltre gli ambienti sperimentali. Senza di esse, il divario tra capacità teorica e prestazioni nel mondo reale rimarrebbe significativo.

Il Passaggio verso Sistemi Basati su Intenti

Forse l'idea più lungimirante all'interno di Midnight è il concetto di un Livello di Intenzione Universale. I contratti intelligenti tradizionali richiedono agli sviluppatori di definire ogni passaggio di esecuzione in dettaglio. Questo approccio procedurale può essere limitante, specialmente man mano che le applicazioni diventano più complesse.

Midnight propone un modello in cui gli utenti definiscono la propria intenzione e la rete determina come eseguirla privatamente attraverso i sistemi. Questa astrazione potrebbe semplificare lo sviluppo, consentendo interazioni più flessibili tra diverse reti e servizi.

Le implicazioni diventano ancora più interessanti considerando il ruolo degli agenti autonomi. Poiché i sistemi di intelligenza artificiale partecipano sempre più alle economie digitali, richiederanno un'infrastruttura in grado di coordinare le azioni in modo sicuro e privato. La combinazione di identità decentralizzate, prove a conoscenza zero e calcolo privato di Midnight inizia a delineare un framework per tali interazioni.

In uno spazio in cui molti progetti si concentrano su miglioramenti incrementali, Midnight sembra affrontare sfide strutturali più profonde. Il suo approccio suggerisce che il futuro della blockchain potrebbe dipendere non solo dalla scalabilità o dalla velocità, ma da quanto efficacemente i sistemi possono integrare la privacy in ambienti complessi e multi-utente.