Immagina di essere in una vivace comunità online dove tutti discutono appassionatamente di un argomento. Improvvisamente, noti che alcune voci suonano stranamente familiari, eppure provengono da ID diversi. Con un'ispezione più attenta, realizzi che è solo una persona che muove i fili dietro più account, cercando di influenzare le opinioni di tutti. Questo potrebbe sembrare una scena di un film, ma nel regno della cybersecurity, questo fenomeno ha un nome: Attacco Sybil. In parole semplici, un attacco Sybil si verifica quando un individuo crea più identità false, siano esse account, nodi o coordinate informatiche, per interrompere o addirittura prendere il controllo di una rete. Il termine è stato coniato nel 2002 da John Douceur della Microsoft Research, ispirato da uno studio di caso psicologico su una donna di nome Sybil, che aveva più personalità. Nel mondo digitale, queste “persone a molte facce” non confondono solo gli altri; possono provocare seri danni. Che si tratti di manipolare l'opinione pubblica sui social media o di interferire con le decisioni in un sistema blockchain, gli attacchi Sybil si nascondono come una minaccia invisibile nelle reti che utilizziamo ogni giorno. Quindi, come funzionano esattamente e quale impatto hanno su di noi?

Che cos'è un attacco Sybil?

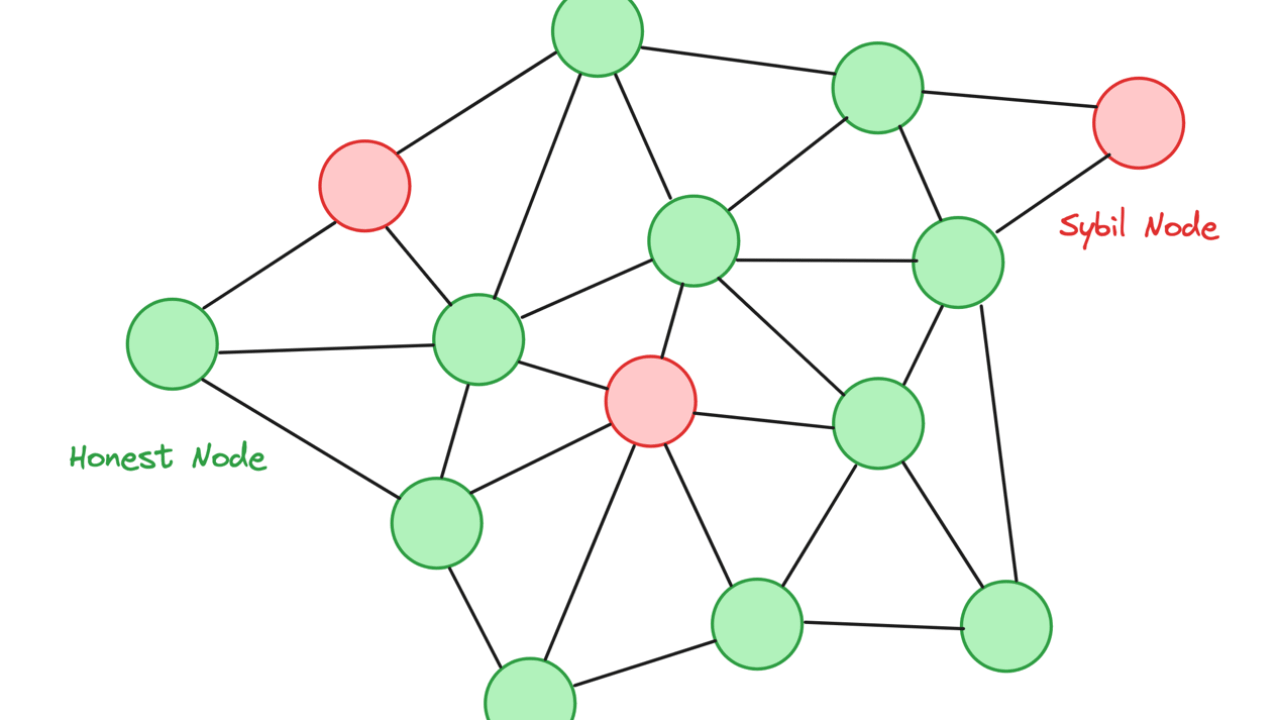

Nel suo nucleo, un attacco Sybil riguarda il "travestimento" e "numeri". Immagina uno scenario della vita reale: in un piccolo gruppo che vota su una questione importante, se qualcuno si infiltra con un mucchio di alias fingendo di essere individui separati, il risultato equo viene completamente capovolto. Un attacco Sybil nel regno digitale segue una logica simile. L'attaccante utilizza mezzi tecnici per creare una miriade di identità false—forse profili falsi sui social media o nodi virtuali in un sistema distribuito. Il loro obiettivo è guadagnare un vantaggio attraverso il semplice volume e influenzare le normali operazioni della rete. Sui social media, ad esempio, un utente malintenzionato potrebbe utilizzare dozzine di account falsi per diffondere voci o inondare un argomento, ingannando gli utenti normali a pensare che sia un'opinione diffusa. In un sistema decentralizzato come la blockchain, un attaccante potrebbe forgiare numerosi nodi per dominare i processi di voto o consenso, potenzialmente manomettendo i registri delle transazioni o addirittura rubando beni. Ciò che rende questo attacco così insidioso è la sua sfruttamento della fiducia nelle identità—spesso presumiamo che ogni account rappresenti una persona reale, e gli attacchi Sybil frantumano questa assunzione.

I danni causati dagli attacchi Sybil sono molteplici. Prima di tutto, mina le fondamenta della fiducia in una rete. Molti sistemi, dai "mi piace" nel tuo circolo sociale alla condivisione di file nelle reti peer-to-peer, si basano sulla fiducia reciproca tra gli utenti. Un attaccante Sybil sporca le acque con identità false, rendendo difficile distinguere la verità dalla frode e, in ultima analisi, erodendo la credibilità del sistema. Ad esempio, se una piattaforma di e-commerce è inondata di account falsi che pubblicano recensioni entusiastiche, i consumatori perdono fiducia nella qualità del prodotto. In secondo luogo, gli attacchi Sybil possono dirottare direttamente il processo decisionale di una rete. Nella blockchain, dove molte decisioni dipendono dal principio del "voto di maggioranza", un attaccante che controlla oltre la metà dei nodi potrebbe manipolare gli esiti a piacimento—falsificando transazioni o bloccando quelle legittime. Questo è particolarmente rischioso in reti blockchain più piccole o nascenti con meno nodi, dove il costo dell'attacco è relativamente basso. Oltre a ciò, gli attacchi Sybil possono portare a un abuso delle risorse. Alcune reti allocano larghezza di banda o spazio di archiviazione in base alle identità degli utenti; un attaccante con un branco di ID falsi potrebbe monopolizzare queste risorse, degradando l'esperienza per gli altri. Peggio ancora, può servire come trampolino di lancio per altri attacchi, come utilizzare quelle identità false per lanciare un attacco Distributed Denial of Service (DDoS), paralizzando un server target.

Naturalmente, gli esperti di cybersecurity non sono fermi. Per contrastare gli attacchi Sybil, sono state ideate varie strategie. Un approccio semplice è potenziare la verifica dell'identità—richiedendo agli utenti di fornire numeri di identificazione, numeri di telefono, o anche dati biometrici per garantire che ogni identità sia legata a una persona reale. Questo funziona bene in contesti ad alta sicurezza, ma può sollevare preoccupazioni sulla privacy in reti che valorizzano l'anonimato. Un'altra tattica è aumentare il costo dell'attacco limitando le risorse: limitare la larghezza di banda o la potenza di calcolo che ogni identità può utilizzare, in modo che anche un inondamento di ID falsi produca pochi risultati. Nei social network, alcuni suggeriscono di sfruttare le relazioni di fiducia per individuare i falsi—se un account manca di approvazioni da amici o una storia di interazione, è sospetto. Nel mondo blockchain, incentivi economici offrono una soluzione intelligente, come il Proof of Work (PoW) o il Proof of Stake (PoS), dove creare e mantenere identità richiede un notevole investimento computazionale o finanziario, dissuadendo gli attaccanti. Inoltre, la rilevazione delle anomalie aiuta a catturare queste "persone dai molti volti" analizzando i modelli di comportamento—ad esempio, segnando un indirizzo IP che registra tonnellate di account in un breve lasso di tempo. Anche se questi metodi non possono eradicare completamente gli attacchi Sybil, combinarli riduce significativamente il loro tasso di successo.

#CyberSecurity #Pos #sybilattack