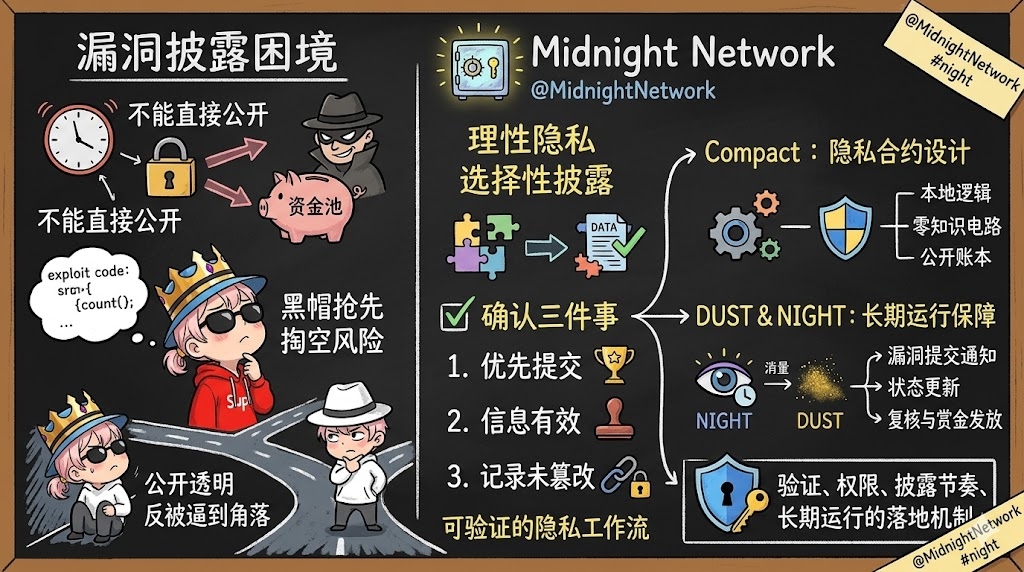

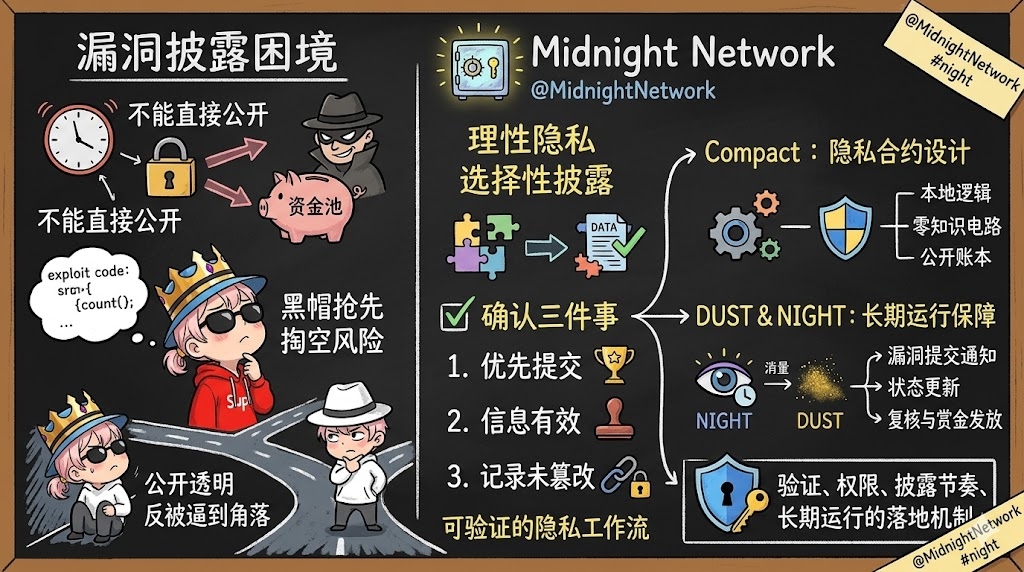

Un white hat scopre una vulnerabilità nel contratto, il momento più pericoloso non è tanto se il codice può essere sfruttato, ma il momento in cui si prepara a parlare.

Questa situazione sulla blockchain è molto imbarazzante. Devi informare il team del progetto il prima possibile, altrimenti la vulnerabilità potrebbe essere scoperta da qualcun altro in qualsiasi momento.

Ma non puoi semplicemente inviare il percorso di exploit, i parametri chiave e il modo di riprodurre direttamente in un ambiente pubblico.

Se il messaggio viene visto prima dai black hat, e la patch non è ancora stata applicata, il fondo potrebbe essere già stato svuotato.

L'ultima situazione più ridicola è che i white hat vogliono fare la cosa giusta, ma la trasparenza li costringe in un angolo.

Questo scenario permette di vedere chiaramente il valore centrale di @MidnightNetwork .

@MidnightNetwork non punta a nascondere tutto, ma a una privacy razionale.

In parole semplici, significa che le cose che devono essere dimostrate lo saranno e le parti che non dovrebbero essere diffuse non dovrebbero essere condivise. Ha sempre enfatizzato la divulgazione selettiva, che si adatta perfettamente alla divulgazione delle vulnerabilità.

Ciò che il team del progetto deve davvero confermare non è semplicemente rendere pubblica l'intera exploit, ma prima confermare tre cose: se questa vulnerabilità è stata prima presentata da te, se queste informazioni sono valide e se questo record è stato manomesso.

Fissare queste tre cose, e poi rivelare i dettagli successivi a ritmo, è ciò che dovrebbe essere il processo di sicurezza on-chain.

Il ruolo di Midnight è proprio qui.

Non ti offre semplicemente una scatola di privacy, ma un flusso di lavoro per la privacy verificabile.

Puoi prima inviare la descrizione della vulnerabilità, lasciando un timestamp e una prova di esistenza.

Il team del progetto può confermare che gli indizi sono arrivati per primi, che il contenuto è valido e che l'ordine di presentazione è chiaro, ma dall'esterno non si vede l'identità del white hat, né i dettagli completi dell'utilizzo.

Aspettare che le patch siano completate, che le regole per il premio siano stabilite, e poi decidere fino a che punto divulgare.

In questo modo, la blockchain mantiene la verificabilità e le informazioni sulle vulnerabilità non diventano una bomba a orologeria visibile a tutta la rete a causa di una rivelazione prematura.

Ciò che sta dietro non è nemmeno un concetto astratto.

Il Compact di Midnight è stato progettato proprio per questo scenario di contratto sulla privacy. Pubblico

Aprire i registri, circuiti a conoscenza zero, trattare la logica offline locale separatamente: ciò che gli sviluppatori producono non è un ammasso comprensibile solo dagli esperti di crittografia, ma una logica applicativa che può effettivamente far funzionare il processo.

In scenari di bounty per sicurezza, segnalazioni anonime e premi per informazioni, ciò che risolve non è se si può nascondere, ma come lasciare traccia e controllare la diffusione.

$NIGHT E il sistema DUST non è affatto opzionale.

$NIGHT è il token di governance nativo pubblico, ed è anche il livello di capitale.

DUST è generato da NIGHT, e ciò che consuma realmente durante l'esecuzione delle transazioni e dei contratti è DUST. Notifiche di invio di vulnerabilità, aggiornamenti di stato, revisioni successive, distribuzione dei premi: queste azioni non sono una tantum, il sistema deve funzionare a lungo termine, quindi le risorse devono essere stabili.

Facendo così, il team del progetto non deve calcolare il gas ad ogni passo, e gli sviluppatori possono più facilmente rendere questi processi ad alta sensibilità servizi utilizzabili a lungo termine.

Quindi, il cuore di Midnight non è solo la privacy.

Il suo vero valore risiede nel fondere verifica, autorizzazione, ritmo di divulgazione e funzionamento a lungo termine in un meccanismo praticabile.

Mettere in un processo di divulgazione delle vulnerabilità è ciò di cui si ha più paura: la corsa, i danni collaterali e la perdita di controllo. Questo progetto cosa sta realmente risolvendo? È emerso immediatamente.

@MidnightNetwork $NIGHT #night