Una volta mi ha parlato di un caso: un paziente voleva citare in giudizio l'ospedale e doveva dimostrare che i registri diagnostici non erano stati manomessi. Ma il sistema ospedaliero è centralizzato, chi gestisce i registri può modificarli, e il "registro originale" che ha ottenuto ha un valore probatorio pressoché nullo in tribunale. Ha detto: non è che la verità non esista, ma è che la verità non ha un supporto.

All'epoca non ci pensai molto, fino a quando non entrai in contatto con @MidnightNetwork , mi resi conto che non era un caso isolato, ma una lacuna strutturale nella credibilità dei dati nell'era digitale. I dati ci sono, ma l'autenticità è assente; i registri ci sono, ma il valore probatorio è assente.

Midnight utilizza ZK Snarks, e la sua essenza è una cosa: consentire ai dimostratori di convincere i verificatori che qualcosa è vero senza rivelare ulteriori informazioni.

Come viene implementato concretamente? Alcuni passaggi chiave:

Il primo passo è la costruzione del circuito aritmetico (arithmetic circuit). Il teorema da dimostrare viene tradotto in un circuito matematico, tutti i vincoli di calcolo sono codificati. Questo passaggio determina cosa puoi dimostrare e cosa non puoi dimostrare.

Il secondo passo è la generazione del testimone (witness generation). Il dimostratore ha un input segreto, che soddisfa tutti i vincoli del circuito, ma non può dirlo direttamente al verificatore.

Il terzo passo è la generazione della prova, utilizzando abbinamenti a curve ellittiche e impegni omomorfici — operazioni matematiche complesse, il risultato è una prova compatta, le cui dimensioni non crescono linearmente con la complessità del teorema dimostrato (questa è l'origine di "conciso").

Il quarto passo, il verificatore riceve la prova, i parametri pubblici e il teorema originale, esegue l'algoritmo di verifica, confermando che la prova è valida — l'intero processo non richiede la presenza del dimostratore, né comunicazioni andata e ritorno (questa è l'origine di "non interattivo").

Per il problema della registrazione medica del mio amico, cosa significa questo? Significa che il paziente può dimostrare "lo stato della mia registrazione in un certo momento è X", senza dover rivelare l'intero fascicolo medico al tribunale — divulgazione selettiva, dimostrando solo la parte che deve essere dimostrata.

Midnight ha una tecnologia chiamata Kachina, utilizzata per risolvere il problema della privacy nei contratti intelligenti. Molti pensano che una blockchain privata significhi "crittografare semplicemente l'importo del trasferimento", ma questa comprensione è molto lontana dalla realtà.

La vera sfida è: i contratti intelligenti non coinvolgono solo numeri, ma logica di calcolo con stato. Durante l'esecuzione di un contratto ci sono input, stati intermedi e decisioni ramificate, e una volta che queste cose sono sulla catena, diventano tutte informazioni pubbliche.

Il protocollo Kachina di Midnight è progettato specificamente per risolvere questo problema.

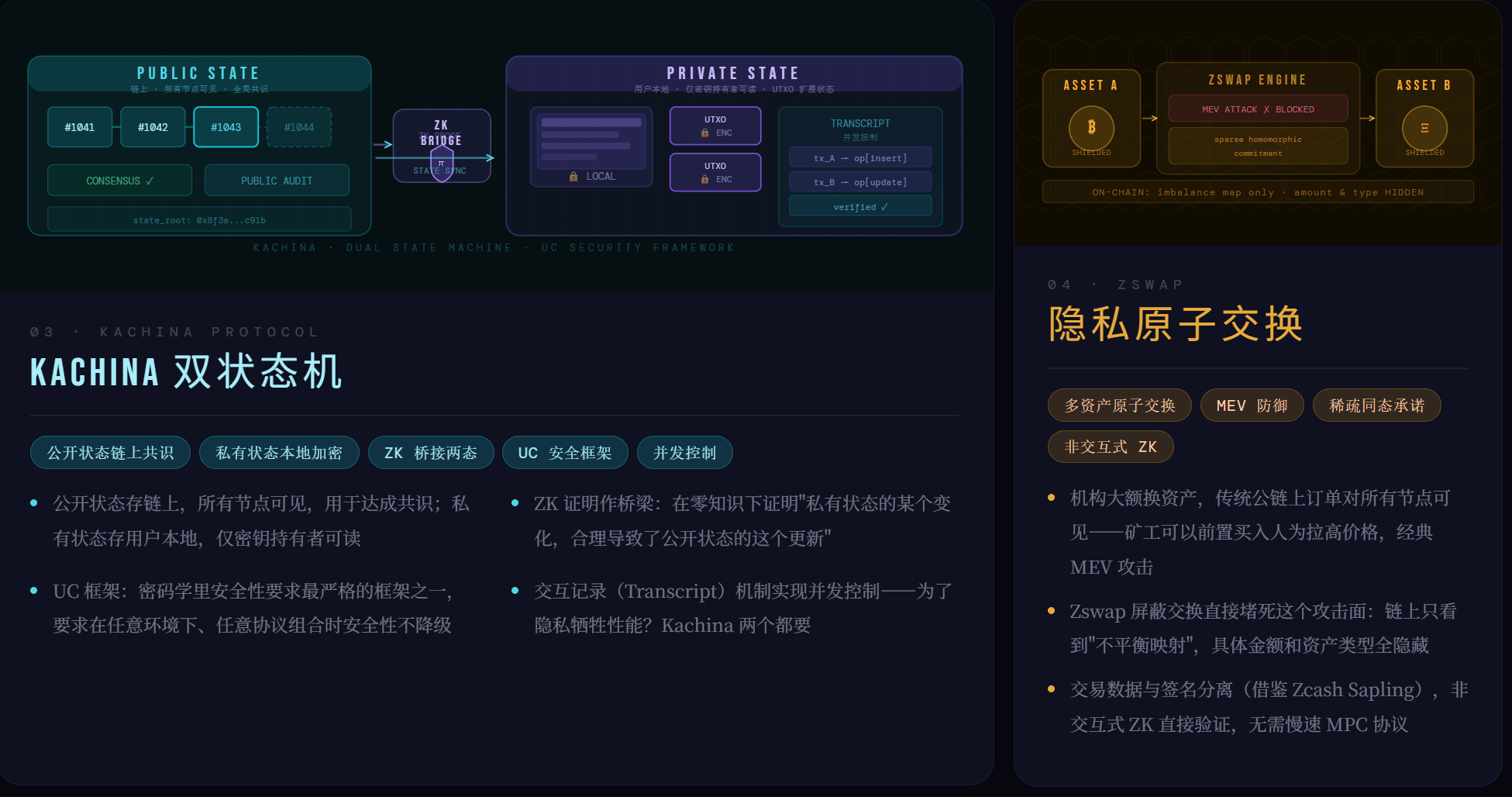

Il modello centrale di Kachina è una doppia macchina a stati:

Stato pubblico (public state): esiste sulla catena, visibile a tutti i nodi, utilizzato per raggiungere il consenso.

Stato privato (private state): esiste sulla macchina locale dell'utente, solo il detentore della chiave può leggere

Come possono interagire questi due stati? Attraverso la prova ZK come ponte. Quando l'utente desidera eseguire un'azione contrattuale, deve dimostrare sotto zero conoscenza: "Una certa modifica del mio stato privato ha ragionevolmente portato a questo aggiornamento dello stato pubblico" — il nodo verifica la validità di questa affermazione, non dello stato privato stesso.

Kachina è basato sul framework di sicurezza UC (Universal Composability), uno dei requisiti di sicurezza più rigorosi per i protocolli nella crittografia — richiede che la sicurezza del protocollo non diminuisca in qualsiasi ambiente o combinazione con altri protocolli. In altre parole, la garanzia di sicurezza di Kachina non è "in condizioni ideali", ma "in un sistema complesso reale".

C'è anche un dettaglio di design facilmente trascurabile: Kachina realizza il controllo della concorrenza tramite meccanismi di registrazione interattiva (transcript). Quando più utenti interagiscono contemporaneamente con lo stesso contratto, il sistema utilizza la registrazione interattiva per ordinare e verificare le operazioni, massimizzando il throughput mentre minimizza le perdite di informazione. Questo è un problema ingegneristico che molte blockchain private non hanno risolto bene — sacrificare le prestazioni per la privacy, Kachina cerca di ottenere entrambi.

Dopo aver parlato del sistema di prove sottostante, la mia collega dirà a tutti dove viene utilizzato Zswap di Midnight?

Zswap è il protocollo di scambio atomico privato multi-asset di Midnight, evoluto dal protocollo Zerocash, il cuore è l'impegno omomorfico sparso (sparse homomorphic commitments) + prova zero conoscenza non interattiva.

Lo scambio atomico (atomic swap) non è una novità, risolve il problema dello scambio di asset senza fiducia. Zswap aggiunge un ulteriore strato su questa base: rendere i dettagli dello scambio stesso invisibili agli osservatori sulla catena.

Perché questo è importante? Facciamo un esempio diretto: se un'istituzione vuole scambiare un grande asset sulla catena, questo ordine è visibile a tutti i miner e nodi sulla tradizionale pubblica. I miner possono acquistare in anticipo prima che l'ordine venga eseguito, artificialmente alzando il prezzo e poi vendendolo a te, questo è un attacco MEV classico. Lo scambio schermato di Zswap chiude direttamente questo punto di attacco.

Dal punto di vista dell'implementazione tecnica, Zswap separa i dati delle transazioni e le firme. Questo approccio di design è preso in prestito da Zcash Sapling. Una volta separati, le prove zero conoscenza non interattive possono verificare direttamente i dati delle transazioni, senza necessità di protocolli di calcolo multi-parte (MPC) lenti. Il design dell'impegno sparso rende possibile la fusione di più transazioni, sulla catena si vedrà solo la "mappatura squilibrata" (imbalance map) di ciascun asset, ovvero la differenza tra input e output, l'importo specifico e il tipo di asset sono completamente nascosti.

Per DeFi, questo ha aperto una porta davvero significativa: gestione della liquidità on-chain a livello istituzionale, senza preoccuparsi di essere vittima di attacchi di front-running.

Detto tutto questo, sicuramente alcuni amici vorranno chiedere alla mia collega: qual è il ruolo di $NIGHT ?

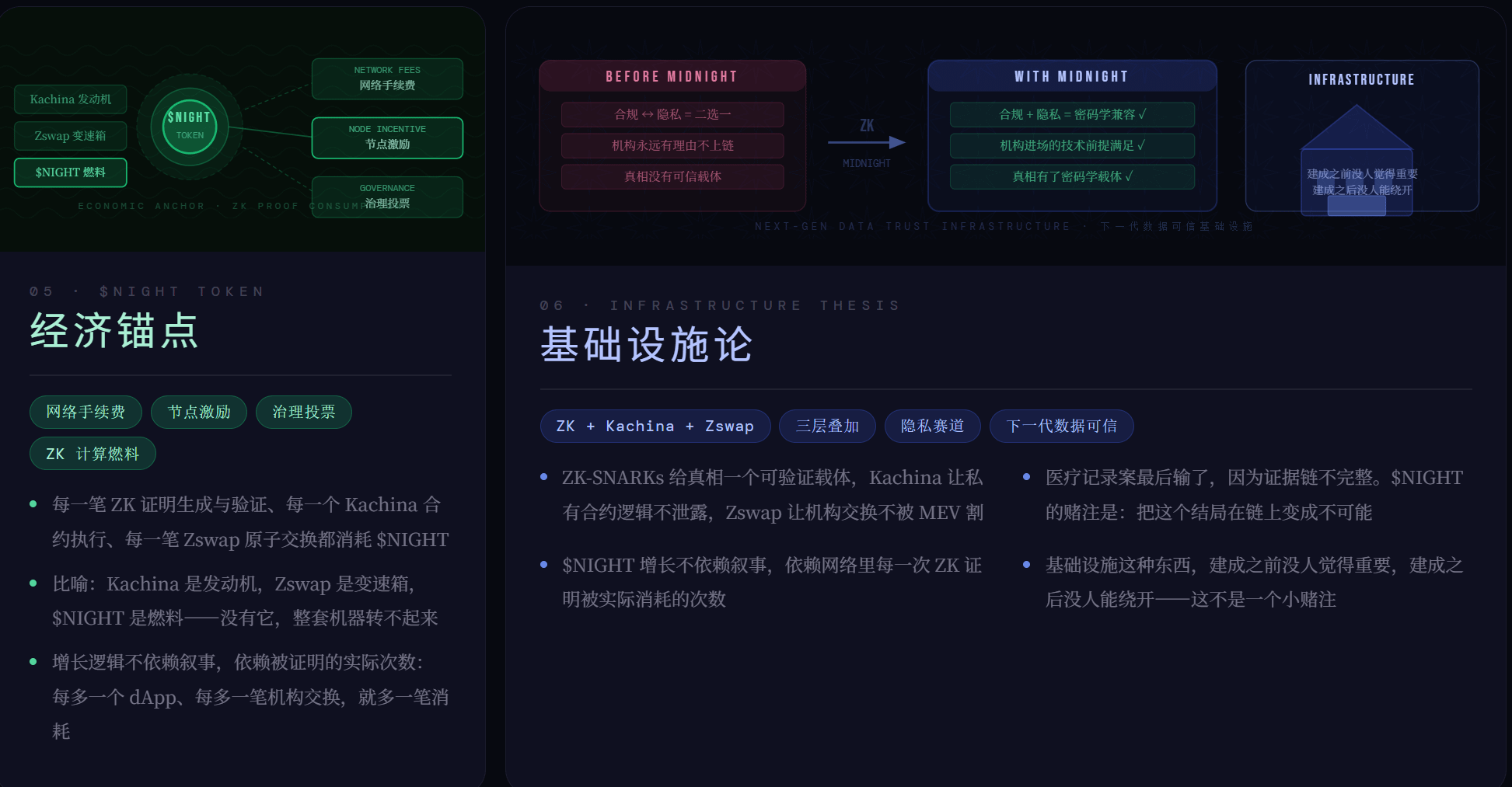

$NIGHT è il token nativo della rete Midnight, svolge tre funzioni fondamentali: commissioni di rete, incentivi per i nodi e votazione di governance. Ma ciò che è più importante è la sua irripetibilità all'interno dell'intera infrastruttura di privacy, poiché ogni generazione e verifica di una prova ZK, ogni esecuzione di un contratto Kachina, ogni scambio atomico Zswap, richiede di consumare le risorse di calcolo di NIGHT come punto di ancoraggio economico.

Usando una metafora: Kachina è il motore, Zswap è il cambio, senza NIGHT, l'intero sistema non può funzionare.

La logica di crescita del valore di rete di NIGHT non dipende dalla narrazione, ma dal numero effettivo di prove. Ogni volta che un dApp utilizza Kachina per gestire contratti privati, ogni volta che un'istituzione utilizza Zswap per fare scambi schermati, ci sarà un ulteriore utilizzo esteso di NIGHT.

Tornando all'argomento iniziale, il caso della registrazione medica dell'amico, alla fine ha perso a causa di una catena di prove incompleta.

Ricordo ancora una frase che ha detto all'epoca: "Non è che la verità non esista, è che la verità non ha portatori."

Questa affermazione è valida anche sulla catena. I dati ci sono, ma non ci sono portatori affidabili; si desidera la privacy, ma si perde la verificabilità. Questo paradosso, prima di Midnight, l'intero settore è sopravvissuto cercando di evitarlo.

@MidnightNetwork la scommessa è: ZK Snarks + Kachina + Zswap, tre strati sovrapposti, dare alla verità dei dati un portatore che soddisfi sia la privacy che l'affidabilità. Non è una piccola scommessa. Ma se si scommette correttamente, il concetto di questo settore privato di Midnight è il nucleo economico dell'infrastruttura di fiducia dei dati di prossima generazione.

Le infrastrutture sono cose che prima di essere costruite nessuno le considera importanti, dopo essere state costruite nessuno può evitarle.