La privacy nelle criptovalute è facile da difendere in teoria. Diventa complicata nel momento in cui la conformità entra nella conversazione. È in questo punto che la maggior parte delle narrazioni a zero conoscenza si assottiglia silenziosamente.

La mezzanotte si avvicina al punto in cui il suo design sarà valutato sotto pressione di produzione, non secondo la logica del whitepaper. La distinzione è importante. Un sistema può promettere divulgazione selettiva, ma una volta che i regolatori, le imprese e gli utenti reali interagiscono con esso, l'architettura riduce il attrito o introduce nuovi strati di complessità.

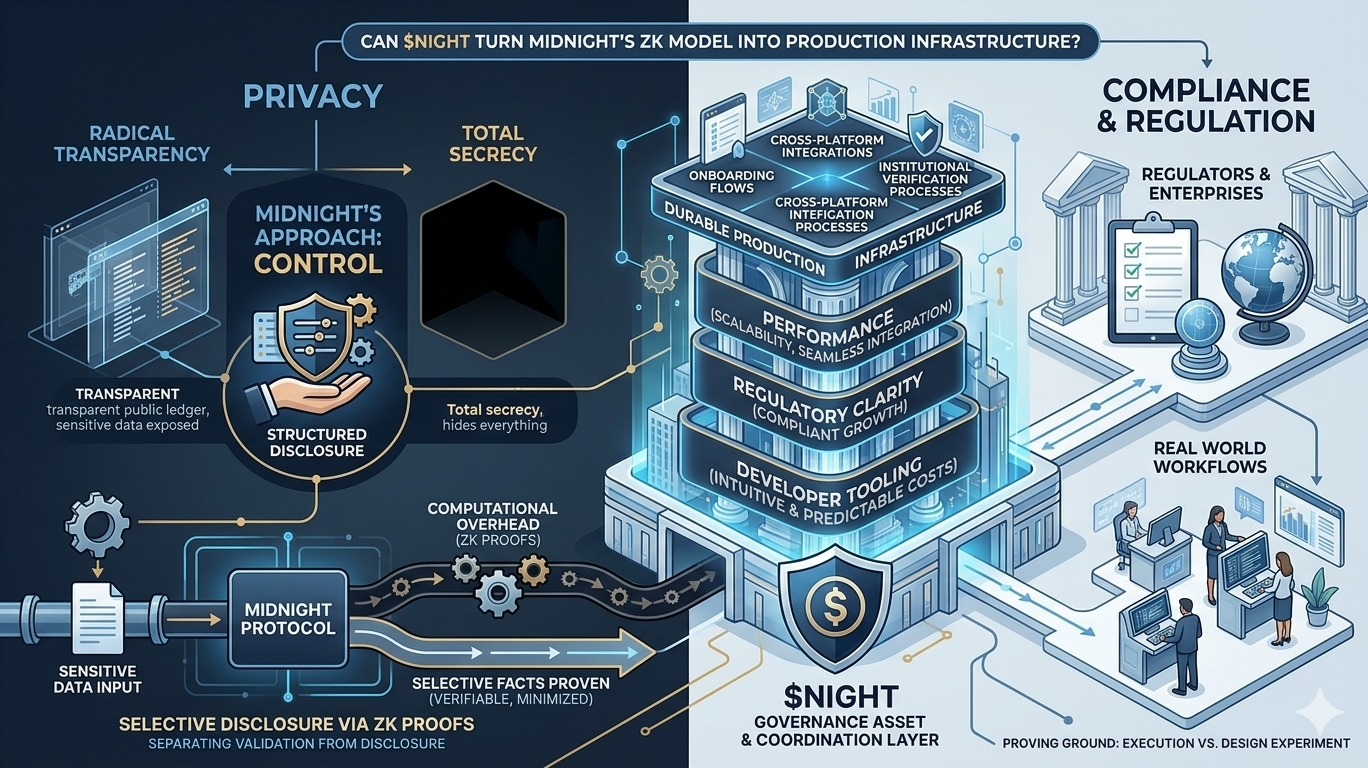

Ciò che rende @MidnightNetwork interessante è che il suo posizionamento non è costruito attorno al segreto. È costruito attorno al controllo. L'idea è semplice: consentire ai partecipanti di dimostrare fatti specifici senza esporre l'intero tracciato dei dati. Questo sposta la privacy dall'ideologia all'infrastruttura. Invece di nascondere tutto, la rete tenta di separare la validazione dalla divulgazione.

In ambienti regolamentati, quella separazione è critica.

Le blockchain tradizionali assumono la trasparenza radicale come default. Quel modello funziona per le primitive finanziarie aperte, ma diventa scomodo quando sono coinvolti dati operativi sensibili. L'uso delle prove a zero conoscenza di Midnight mira a preservare la verifica minimizzando l'esposizione non necessaria. L'obiettivo non è l'invisibilità: è la riservatezza strutturata.

All'interno di questo quadro, $NIGHT funge da asset nativo e di governance che ancorano il livello di coordinamento della rete. Se le applicazioni iniziano a fare affidamento su interazioni verificabili ma riservate, la rilevanza del token diventa legata all'uso effettivo delle infrastrutture piuttosto che ai cicli speculativi. Ma questo accade solo se gli sviluppatori integrano queste capacità nei flussi di lavoro reali.

Questo è il punto in cui la pressione esecutiva si intensifica.

I sistemi a zero conoscenza possono introdurre un sovraccarico computazionale. Gli strumenti per sviluppatori devono rimanere intuitivi. Le imprese che valutano infrastrutture che preservano la privacy richiederanno costi prevedibili e chiarezza normativa. Molte reti tecnicamente coerenti faticano quando le aspettative di prestazioni, conformità e usabilità si intrecciano.

Il test di Midnight non sarà se la sua crittografia è impressionante. Sarà se la divulgazione selettiva funziona senza problemi in ambienti di produzione: flussi di onboarding, integrazioni cross-platform, processi di verifica istituzionale.

Se la rete può dimostrare che la privacy non rallenta l'adozione ma invece consente una crescita conforme, allora $NIGHT rappresenta più di un altro asset ZK. Diventa parte di un cambiamento più ampio verso la privacy che opera all'interno della realtà normativa piuttosto che al di fuori di essa.

In caso contrario, rischia di fondersi in un campo affollato di protocolli di privacy ambiziosi ma sottoutilizzati.

Le infrastrutture raramente falliscono perché il concetto era debole. Falliscono perché l'esecuzione non poteva resistere alle condizioni reali. Midnight si sta muovendo verso quel campo di prova.

La produzione deciderà se il suo modello di divulgazione controllata diventa un'infrastruttura duratura o rimane un elegante esperimento di design.