Ciò che mi ha fatto cambiare idea è stato che il modello di privacy di Midnight manca di una cosa che dovrebbe essere resa pubblica.

Non l'identità. Non il segreto. Non l'azione completa.

Nulla di più del fatto che l'atto è già stato realizzato una volta. È stato anche il momento in cui ho sentito che il progetto ha smesso di essere una deliziosa storia di privacy per me ed è diventato considerevolmente più serio. I modelli di privacy in costruzioni di mezzanotte si basano su impegni, prove di Merkle e nullificatori. L'impegno protegge il diritto di agire segretamente. È il nullificatore che segna per sempre il marchio del diritto già utilizzato.

Questo è il bagaglio invisibile di cui non sento parlare da abbastanza persone.

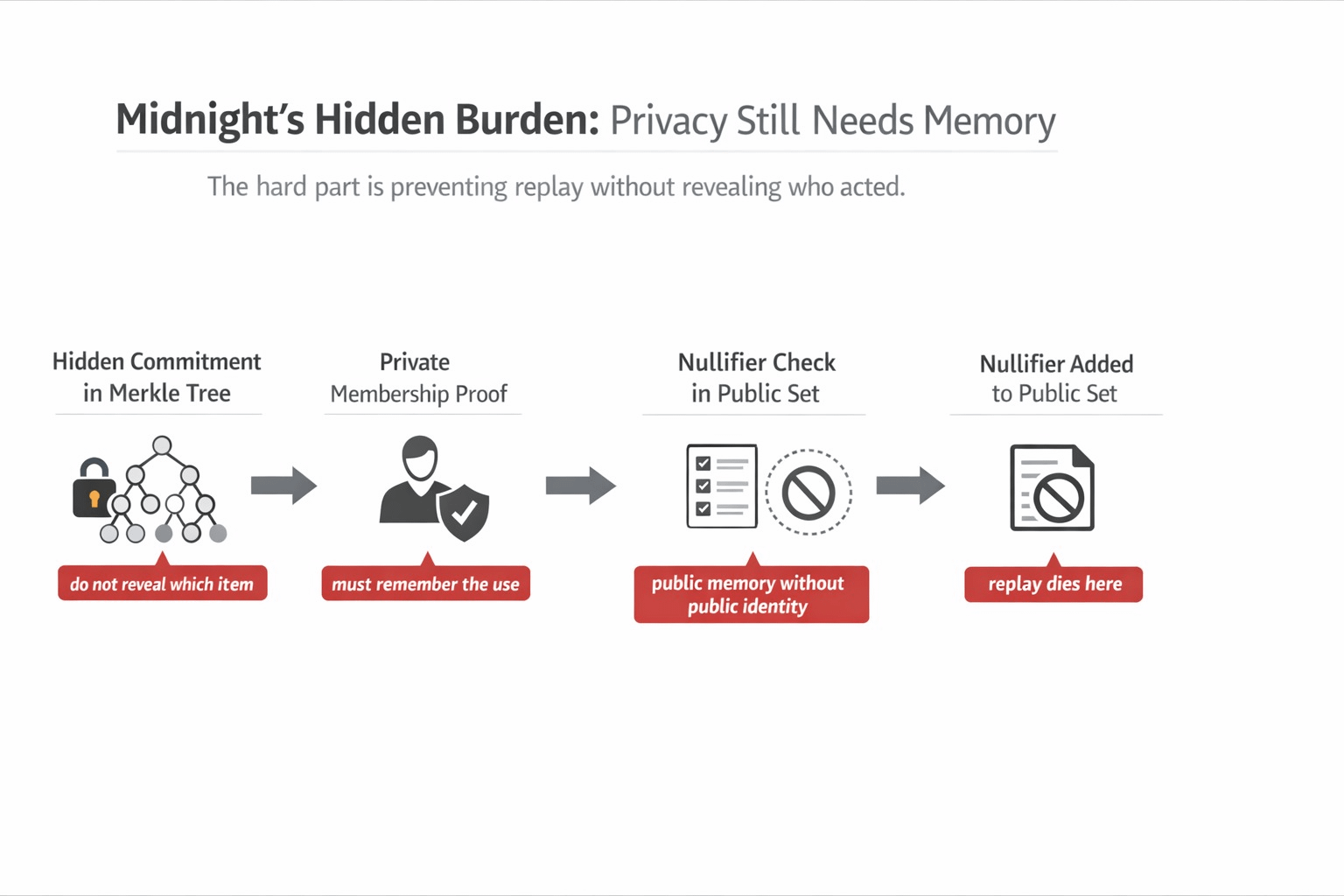

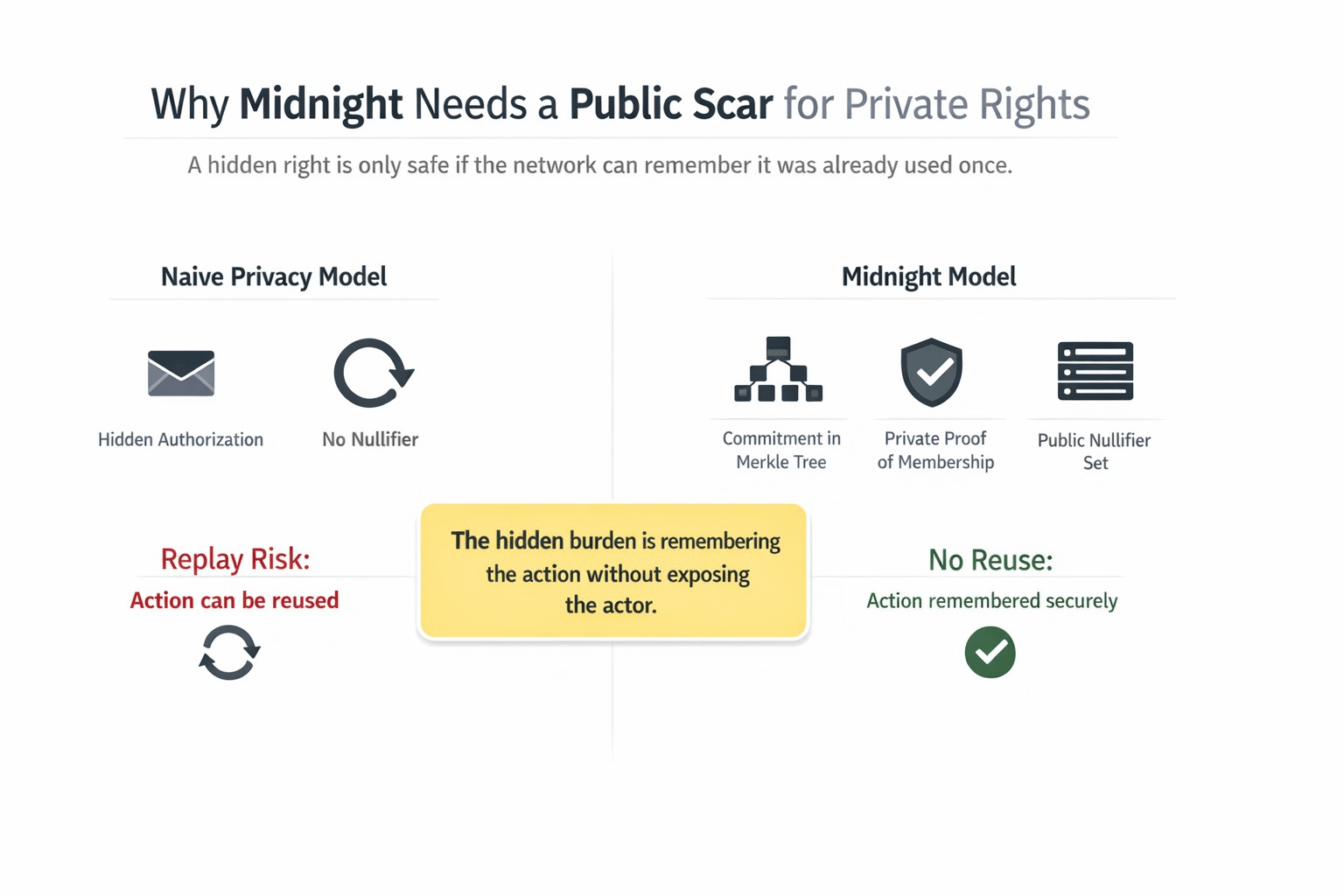

Molte persone leggono dell'idea di autorizzazione privata e hanno una visione di un mondo pulito in cui tutte le cose significative rimangono nascoste. È persino più difficile della mezzanotte. La privacy è replay, nel caso in cui un token, una credenziale o un diritto nascosto possano essere riutilizzati. Il sistema deve anche mantenere l'uso in memoria senza mostrare quale elemento nascosto è stato utilizzato. Midnight fa questo mantenendo gli impegni in un albero di Merkle e i nullificatori in un Set, e poi facendo mostrare al contratto l'appartenenza privatamente e affermando che il nullificatore associato non è ancora stato presentato.

Questo è il punto in cui alla fine ho creato il flusso di lavoro visibile.

Un utente ha qualcosa da fare, e solo una volta. Forse riscattare un diritto. Forse un'autorizzazione personale. Forse mangiare un documento protetto. L'app dimostra che un elemento nell'albero, che è impegnato, fa parte del set autorizzato, ma non mostra quale sia l'elemento. Tale è il lato elegante. Tuttavia, questo compito non è affatto il più difficile: subito dopo il contratto deve anche introdurre un nullificatore divulgato nello stato pubblico in modo tale che lo stesso elemento nascosto non possa mai essere utilizzato di nuovo. Midnight rende persino questo il modello principale che sottende Zerocash e Zswap. Significa che il sistema non sta solo nascondendo l'utente. Sta anche creando una cicatrice unidirezionale nella coscienza generale che indica in qualche modo che qualcosa di ufficiale è stato mangiato qui e non può essere dis-mangiato.

È il motivo per cui Midnight ha iniziato a essere più significativo per me da questo preciso punto di vista.

Il progetto è più importante poiché non mi sto più chiedendo se il progetto possa nascondere dati, ma se possa nascondere dati senza perdere memoria. Questo è un problema molto più brutto. Un sistema esclusivo che dimentica eccessivamente è un diritto alla ripetizione e alla duplicazione. Un sistema personalizzato che ha ricordato eccessivamente inizia a ricreare la stessa faccia della sorveglianza da cui era progettato per sfuggire. Il nullificatore e l'impegno di Midnight sono nel mezzo di quella tensione. Permette al contratto di richiamare l'uso senza rivelare a cosa fosse l'oggetto nascosto che ha formato quella memoria.

La prova nativa del progetto è acuta nella misura in cui ha trasformato il mio modo di pensare al design della privacy.

Midnight non sta semplicemente fornendo ai costruttori manuali un kit di strumenti di privacy impreciso. Li fornisce di primitivi molto ristretti per questo preciso problema. PersistentCommit e persistentHash possono essere utilizzati per creare impegni. La prova di appartenenza è possibile utilizzando oggetti di percorso e controlli di radice basati su alberi di Merkle. Poi l'uso una tantum viene implementato utilizzando nullificatori che sono memorizzati pubblicamente in un Set. Midnight avverte anche che impegni e nullificatori non possono avere gli stessi separatori di dominio e che la creazione di un nullificatore potrebbe richiedere conoscenze segrete, in modo che anche colui che autorizza inizialmente il materiale segreto non possa sapere che il materiale segreto sarà utilizzato solo in seguito. Questo non è uno scritto generico sulla privacy. Questa è una risposta esatta al problema del replay.

Il mio punto di svolta non è stato complicato.

Ho smesso di leggere Midnight perché la privacy riguardava tutto il nascondere le cose significative. Ho iniziato a leggerlo perché la privacy è una situazione in cui posso scegliere cosa il sistema non dovrebbe mai dimenticare. Questo è un requisito molto più difficile. L'elemento nascosto rimane nascosto. La prova di appartenenza rimane riservata. L'uso effettivo deve diventare irreversibile. Non appena ho notato ciò, il nullificatore ha smesso di sembrare un problema tecnico. Ha iniziato a somigliare al costo reale di una privacy credibile. Midnight è più grave poiché riconosce che i diritti di privacy sono letali a meno che la rete non possa richiamare pubblicamente che il sistema è già stato utilizzato.

E questo è il punto in cui ho iniziato a sentire il clic di $NIGHT più nitidamente nel design esatto.

Midnight crea separazioni piuttosto che dissoluzioni. NIGHT il token indigeno nudo. Il possesso di esso produce DUST, che è la merce resistente e non trasferibile applicata per finanziare le spese di transazione ed eseguire contratti intelligenti. L'identico istinto di separazione si manifesta qui. C'è proprietà o autorizzazione che è nascosta in uno dei sistemi. Un ulteriore pezzo trae il minimo record pubblico necessario per prevenire la riproduzione. Poi DUST esegue la transazione che esegue entrambi i pezzi. In questa prospettiva, significa che $N$NIGHT è rilevante; perché si trova a monte rispetto a una rete che non sta cercando di trasformare la privacy in un'esperienza senza attriti posando una illusione che la memoria non è necessaria. Sta finanziando un paradigma in cui la privacy è possibile solo perché il sistema ricorda ciò che deve semplicemente ricordare.

La domanda con cui continuo a lottare è la domanda di prova della pressione se Midnight può effettivamente assistere i costruttori a mantenere questo equilibrio quando le applicazioni della realtà diventano disordinate.

È l'aggressività del nullificatore delle squadre sufficiente a uccidere il replay senza far trapelare ulteriori strutture di cui hanno bisogno? Sono in grado di mantenere la cicatrice sulla fronte delle masse mentre allo stesso tempo rendono i diritti personali una tantum credibili? Quando le app diventano più controllate, più componibili o più orientate all'utente, manterranno quella disciplina o inizieranno a introdurre uno stato aggiuntivo per rendere la logica di supporto e prodotto meno impegnativa? Questa questione è ancora viva all'interno del design, rendendo Midnight più affascinante per me. Lo slogan delle transazioni private non può affrontarlo completamente.

Ciò che è rimasto con me è questo.

La privacy non è più difficile in Midnight, dove il segreto è nascosto.

Il più difficile è dove il sistema deve richiamare l'uso, ma non l'utente.

$NIGHT #night @MidnightNetwork