Se pensi che il tuo Binance o MetaMask sia sicuro perché hai un'app 2FA, stai vivendo nel 2021. La catena di exploit DarkSword ha appena reso obsoleta la sicurezza mobile tradizionale. Questo non è solo un "hack" - è un'operazione mirata di dirottamento della sessione progettata per rivolgere il tuo stesso telefono contro di te.

Il malware, Ghostblade, non si interessa della tua password. Non ha bisogno di pescare il tuo codice 2FA. Accede direttamente alla memoria del tuo dispositivo e ruba il tuo token di sessione attivo. Una volta che l'hacker ha quello, sono te. Il sistema pensa che tu sia già connesso, quindi li lascia drenare i tuoi fondi senza chiedere un singolo codice.

Zero-Click: Non devi toccare nulla.

Questa è la parte spaventosa. Non è necessario cliccare su un link sospetto o scaricare un file. Basta caricare una pagina web compromessa - anche una di fiducia con una pubblicità "inquinata" - per attivare la violazione del kernel.

Le Ricevute:

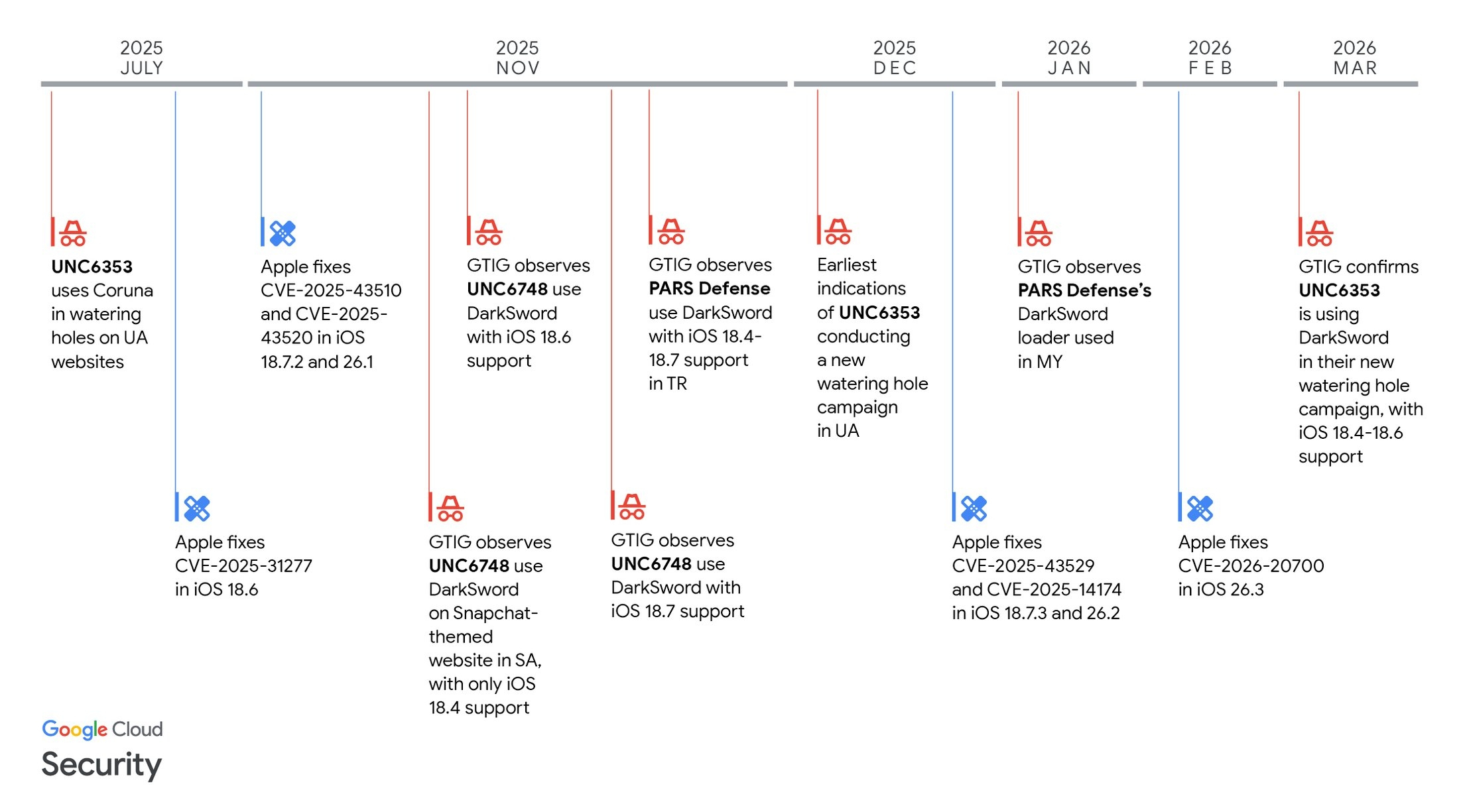

Come mostrato nella timeline di sicurezza di Google Cloud,

l'attore della minaccia UNC6353 ha affinato questo attacco "watering hole" da luglio 2025, raggiungendo un picco di letalità questo mese.

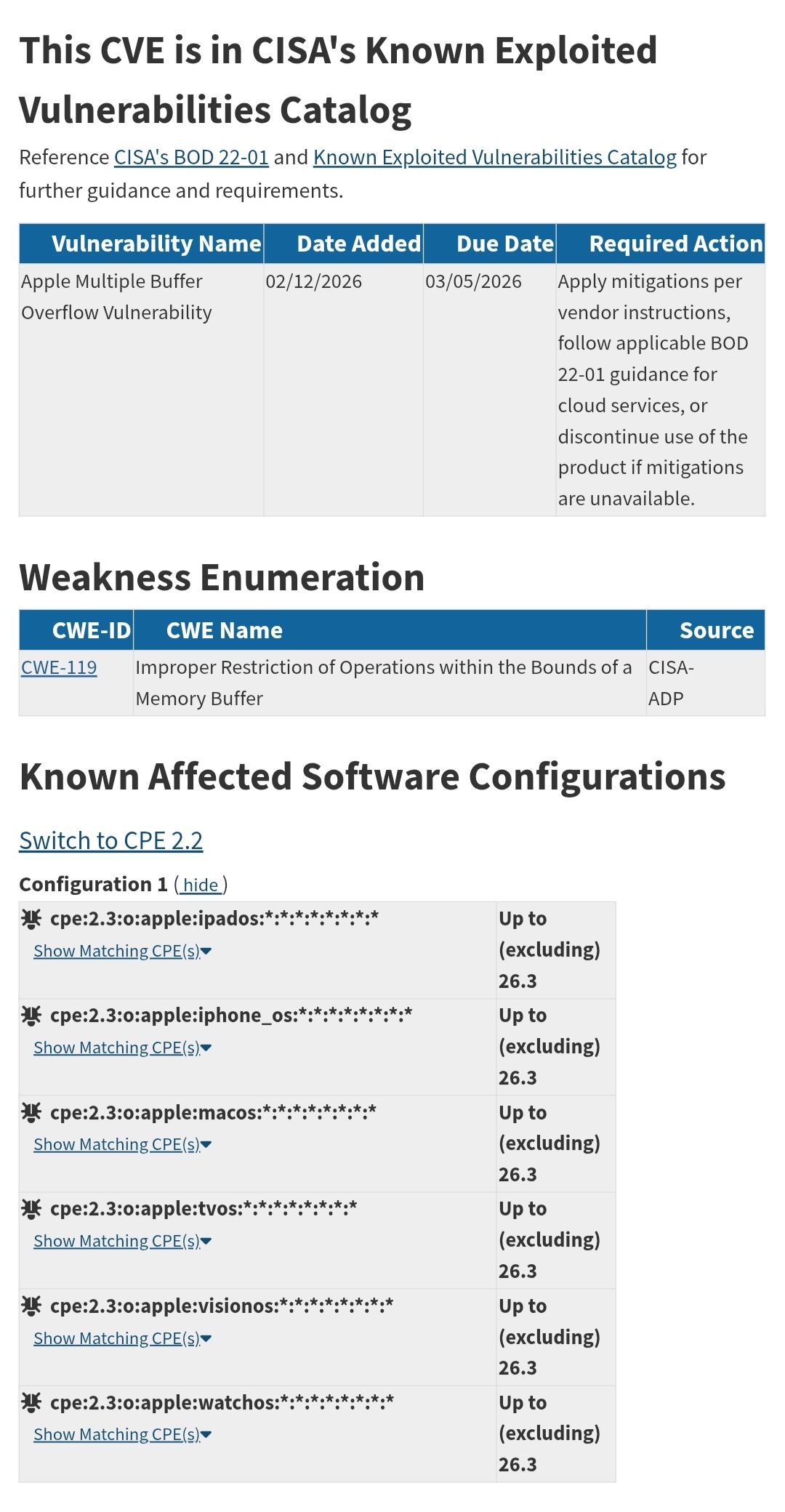

Il National Vulnerability Database (NVD) ha contrassegnato questo come CVE-2026-20700.

Non perderti nel gergo del "Buffer Overflow", è una finestra aperta per i hacker. Questo è il motore che consente al payload Ghostblade di estrarre i tuoi token di sessione da Binance e MetaMask senza che tu clicchi su un singolo link.

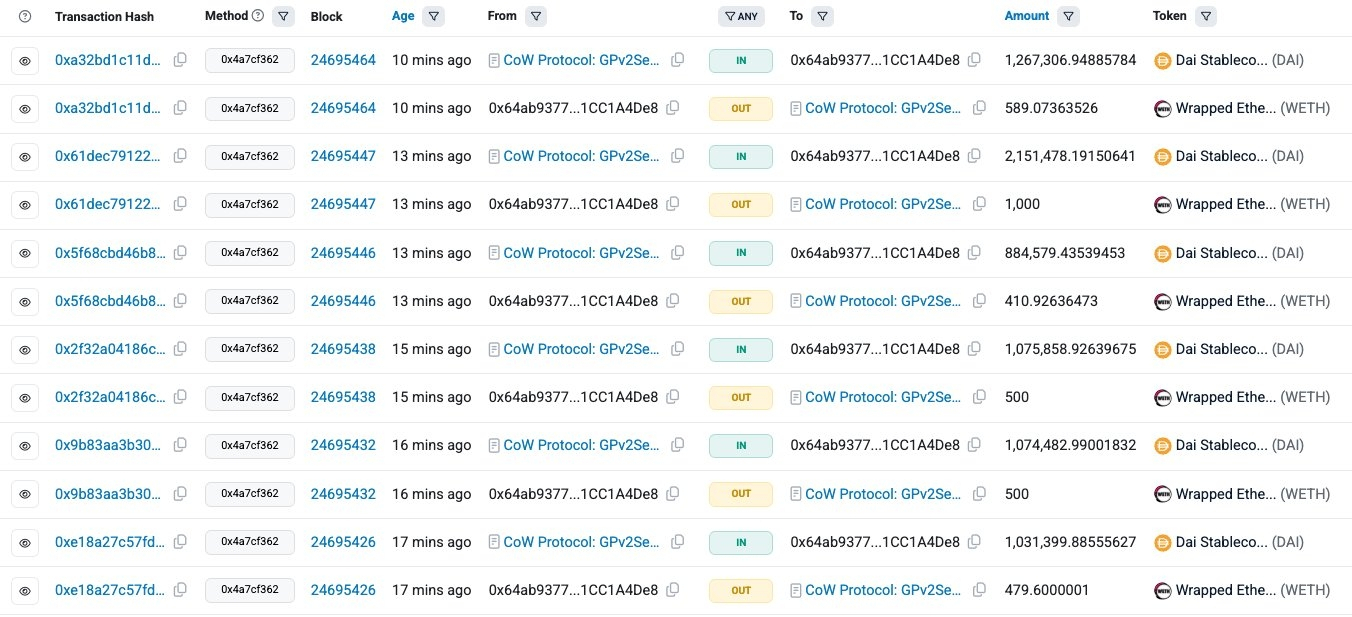

Prove On-Chain Live:

Non è teoria; sta accadendo. Guarda i registri delle transazioni.

I portafogli ad alto valore stanno venendo prosciugati di DAI e WETH attraverso il Protocollo CoW. Questi non sono scambi autorizzati, sono furti di token di sessione in tempo reale.

Indurire il Tuo Perimetro:

Aggiorna o Esci: Se il tuo iPhone non è su 26.3 o 18.7.6, sei un obiettivo aperto. Aggiorna ORA.

Modalità Blocco: Attiva questa opzione nelle impostazioni iOS. Disattiva gli script che DarkSword utilizza per l'accesso.

La Regola YubiKey: Le chiavi hardware fisiche (FIDO2) sono l'unica difesa assoluta. Ghostblade non può clonare una chiave fisica.

Termina le Sessioni: Smetti di lasciare aperta la tua app Binance in background. Una sessione morta non può essere rubata.

Fonte Approfondita:

Leggi il dettagliato breakdown di GTIG qui: https://cloud.google.com/blog/topics/threat-intelligence/darksword-ios-exploit-chain

Vale la pena della tua "comodità" il tuo intero patrimonio netto? Smetti di fare trading su dispositivi non aggiornati.

#SecurityAlert #DarkSword #BinanceSquare #CyberSecurity #BTC