Guarda, c'è questo fastidioso schema in Web3 che non se ne va mai. Non importa quanto le cose diventino “avanzate”, finisci comunque per dimostrare le stesse cose ancora e ancora. Wallet? Verificalo. KYC? Fallo di nuovo. Sei entrato in una comunità? Bene… dimostralo un'altra volta da qualche altra parte. Ho visto questo ciclo troppe volte e, onestamente, è un vero mal di testa.

Questo è fondamentalmente dove entra in gioco SIGN. Non come una sorta di soluzione magica universale. Più come… uno strato di coordinamento che dice: “perché stiamo ripetendo questo ancora e ancora?” E sì, sembra ovvio, ma l'esecuzione è dove le cose diventano caotiche.

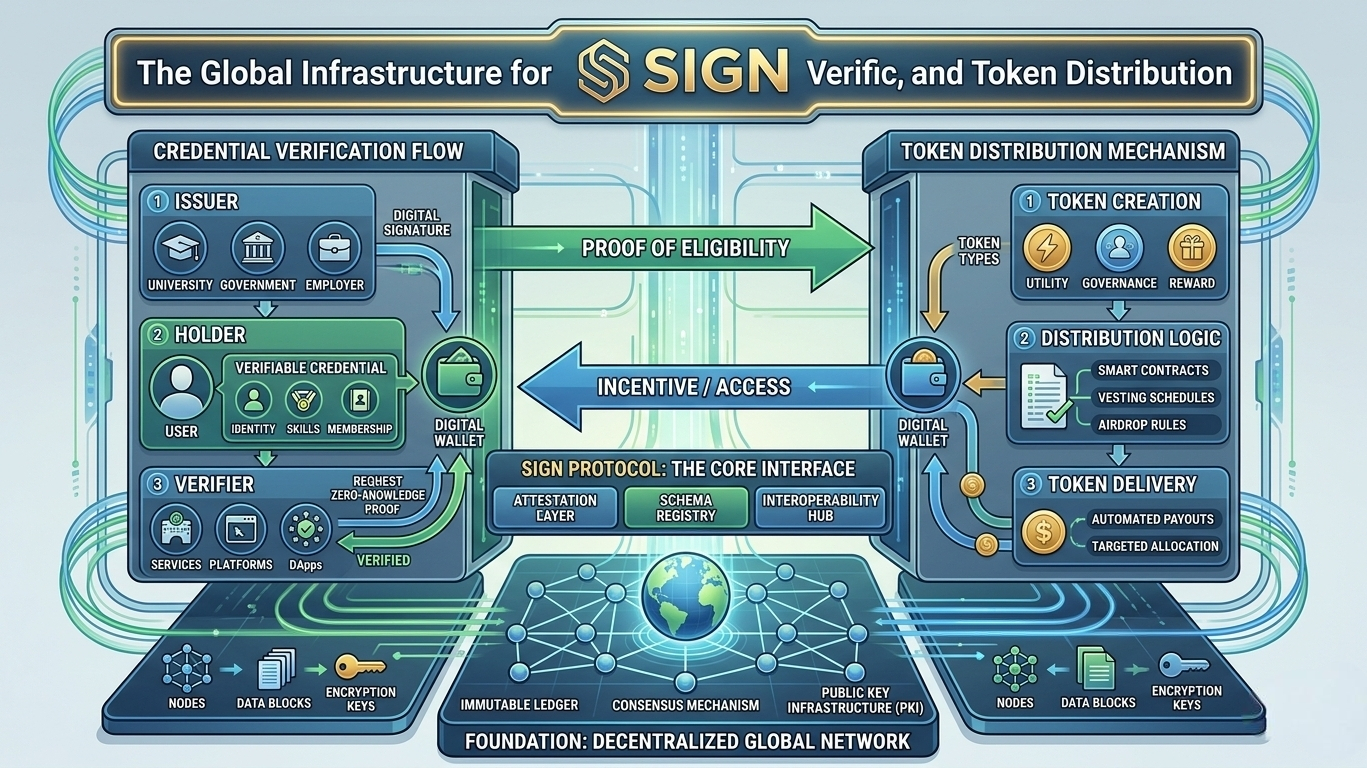

Al centro di SIGN c'è quest'idea di attestazioni. Parola elegante, significato semplice. Qualcuno emette un'affermazione su di te (o sul tuo portafoglio), e quell'affermazione può essere riutilizzata. È tutto. Ma qui c'è il colpo di scena: non si sono fermati all'identità. Hanno legato quelle credenziali direttamente alla distribuzione dei token.

E questo cambia le cose.

Perché ora, le credenziali non sono solo prove che si trovano da qualche parte. Fanno davvero qualcosa. Un contratto intelligente può verificarle. Agire su di esse. Decidere chi ottiene token in base a esse. Non è più solo identità, ora è accesso programmabile.

Ora, il tempismo conta qui. Tra il 2022 e il 2024, abbiamo visto progetti lanciare token come caramelle. Airdrop ovunque. Milioni distribuiti. E sì, ha funzionato... in un certo senso. Ma la maggior parte di quelli erano basati su istantanee. Dati statici. "Hai usato l'app al blocco X?" Congratulazioni, sei idoneo.

Probabilmente puoi indovinare cosa è successo dopo.

Attacchi Sybil. Attività false. Persone che manipolano il sistema. È diventato caotico rapidamente.

SIGN cerca di risolvere questo passando da istantanee statiche a idoneità dinamica. Invece di chiedere "cosa hai fatto allora", chiede "cosa puoi dimostrare adesso?" Questo è un grande cambiamento. E onestamente, ha più senso.

Ma ecco dove inizio a strizzare un po' gli occhi.

Tecnicamente, SIGN non ha costruito la propria catena. Si è collegato a quelle esistenti: Ethereum, Polygon, il solito mondo EVM. Che, a dire il vero, è la mossa pratica. Ottieni sicurezza, ottieni strumenti, ottieni sviluppatori che già sanno cosa stanno facendo.

Ma erediti anche il bagaglio.

Finalità di Ethereum? Circa 12 secondi se tutto va liscio. Layer 2? Più veloci, più economici, certo. Ma ora stai affrontando il bridging, la sincronizzazione degli stati, casi limite strani. Non scappi dalla complessità, la sposti solo.

E il costo... sì, non scompare magicamente neanche quello.

Su Layer 1, emettere un sacco di credenziali diventa costoso rapidamente. Quindi naturalmente, la maggior parte delle attività si sposta su Layer 2. Questo crea questa configurazione divisa: fare il lavoro pesante off-chain o su L2, poi ancorare le cose importanti di nuovo a L1. Funziona. Ma non è pulito.

Dal punto di vista degli standard, SIGN si colloca da qualche parte tra "allineato" e "fare le proprie cose". Sulla carta, si allinea con le Credenziali Verificabili W3C e i DID. Stesse idee generali: emittente, detentore, verificatore.

Ma nella pratica? Piega un po' le regole.

I sistemi VC tradizionali spingono per la privacy. Rivelazione selettiva. Prove a zero conoscenza. Riveli solo ciò di cui hai bisogno, nient'altro.

SIGN si inclina dall'altra parte. Maggiore trasparenza. Maggiori dati on-chain o semi-on-chain. Perché? Perché rende le cose più facili da usare all'interno dei contratti intelligenti. Niente pesante crittografia ogni volta che vuoi controllare qualcosa.

E sì... lo capisco.

Ma diciamocelo, quel compromesso non è piccolo.

Guadagni composabilità. Perdi un po' di privacy. Questo è l'accordo.

Le cose a zero conoscenza ci sono, in un certo senso. Ma sembra più un'aggiunta che un pezzo centrale. Forse questo cambia più tardi. Forse no. Difficile da dire adesso.

Ora, ecco la parte di cui le persone non parlano abbastanza: il disordine operativo dietro tutto questo.

Le credenziali non rimangono lì per sempre ad essere corrette. Scadono. Vengono revocate. A volte sono semplicemente sbagliate.

Quindi SIGN deve affrontare: registri di revoca, risolutori, registri di fiducia... tutte le cose poco attraenti.

E onestamente? È qui che le cose diventano pesanti.

Revocare una credenziale non è gratuito. Aggiornare stati non è gratuito. Mantenere tutto sincronizzato? Sicuramente non è gratuito.

Finisci con questi costi nascosti che si insinuano. Commissioni di gas, infrastruttura di indicizzazione, requisiti di uptime. A un certo punto, inizi a chiederti... stiamo ricostruendo silenziosamente i sistemi backend di Web2 sopra le rotaie di Web3?

A volte sembra così.

Poi c'è l'angolo economico. Qualcuno deve pagare per tutto questo. Emittenti? Utenti? Protocolli che lo sovvenzionano?

Non c'è una risposta magica.

Se gli emittenti pagano, hanno bisogno di incentivi. Se gli utenti pagano, l'adozione rallenta. Se i protocolli lo coprono... beh, non è sostenibile per sempre neanche quello.

Ora, parliamo della parte che interessa a tutti: distribuzione dei token.

Questo è dove SIGN brilla davvero.

Invece di distribuire token basati su qualche istantanea casuale, puoi impostare condizioni reali. "Solo i portafogli con questa credenziale ottengono accesso." Pulito. Mirato. Più difficile da manipolare.

Ma e questo è importante, l'intera questione dipende dalla qualità di quelle credenziali.

Se l'input è debole, l'output è debole. Semplice come quello.

Emissione scadente = distribuzione scadente.

Nessun modo per evitarlo.

La scalabilità è un'altra questione strana qui. Non si tratta solo di TPS. Si tratta di quante credenziali stai gestendo, quanto spesso le controlli, quanto efficientemente puoi interrogarle.

Puoi avere una catena veloce e comunque colpire un muro se il tuo livello di verifica si gonfia.

Quindi ora stai raggruppando le cose. Aggregando off-chain. Ottimizzando le letture. Ancora una volta... la complessità non scompare. Cambia solo forma.

L'interoperabilità è l'ultimo pezzo, e onestamente, è un punto critico.

SIGN funziona solo se le credenziali si spostano effettivamente tra app, ecosistemi, catene. Altrimenti, siamo di nuovo al punto di partenza: silos isolati.

La compatibilità con EVM aiuta. Certo. Ma la vera interoperabilità? È più profonda del semplice condividere una macchina virtuale.

Si tratta di standard. Coerenza. Fiducia.

E questo è difficile.

Ciò che spicca davvero per me, però, è la tensione al centro di tutto questo.

I sistemi di identità vogliono privacy. Esposizione minima. Controllo dell'utente.

I sistemi di distribuzione vogliono l'opposto. Trasparenza. Auditabilità. Regole chiare.

SIGN sta cercando di stare nel mezzo e fare entrambe le cose.

Ambizioso. Forse necessario. Sicuramente difficile.

Se dovessi abbozzare questo, immaginerei tre livelli. Emittenti in cima. SIGN nel mezzo che coordina tutto. E catene + contratti in basso che eseguono effettivamente le cose. Diagramma semplice. Realtà caotica.

O meglio ancora, una tabella affiancata: sistemi VC tradizionali contro il modello di SIGN, privacy contro composabilità, off-chain contro on-chain.

Perché questo è davvero ciò su cui si basa tutto: compromessi.

Niente hype, nessuna affermazione del tipo "questo cambia tutto". Solo compromessi.

E sì, SIGN risolve un problema reale. La verifica riutilizzabile non è più facoltativa. È necessaria.

Ma se questo approccio esatto regge su scala... non sono ancora pienamente convinto.

Forse si evolve. Forse si frammenta. Ho visto entrambe le cose accadere prima.

Quindi la vera domanda non è "funziona?" Funziona chiaramente, almeno in parte.

La domanda migliore è

può un sistema gestire effettivamente identità, privacy e distribuzione di token tutto in una volta... o stiamo forzando tre problemi diversi in un'unica scatola e sperando che non si rompano tra di loro più tardi?

#SignDigitalSovereignInfra @SignOfficial $SIGN