Continuo a notare lo stesso schema nell'infrastruttura digitale: le persone amano parlare di applicazioni, ma i veri colli di bottiglia si trovano solitamente a un livello più profondo. Un governo può lanciare un progetto pilota di CBDC. Una fintech può emettere una stablecoin regolamentata. Una piattaforma può tokenizzare beni del mondo reale. Un'agenzia può modernizzare i sistemi di identità. In superficie, questi sembrano essere iniziative diverse. In pratica, si imbattono quasi immediatamente nelle stesse domande difficili. Chi è autorizzato a fare cosa? Come vengono applicate le regole senza rendere i sistemi rigidi? Come rimangono i registri ispezionabili nel tempo? E come si fa tutto ciò senza trasformare la privacy in danno collaterale?

Ecco perché S.I.G.N. si distingue per me.

Ciò che attira la mia attenzione non è solo l'idea di un altro protocollo, ma il modo in cui S.I.G.N. è posizionato come infrastruttura digitale di grado sovrano per denaro, identità e capitale su scala nazionale. Quella cornice è importante. Mi dice che questo non viene costruito per dimostrazioni isolate o esperimenti di breve durata. È mirato a ambienti in cui conformità, interoperabilità, continuità e auditabilità non sono opzionali. Sono la base.

Dal punto di vista di un costruttore, questo cambia il modo in cui l'intero stack dovrebbe essere giudicato.

Il modo più chiaro per comprendere S.I.G.N., a mio avviso, non è come un singolo prodotto, ma come tre sistemi interoperabili che lavorano insieme. Il Nuovo Sistema Monetario è progettato per le CBDC e le stablecoin regolamentate e consente loro di operare su catene pubbliche e private. Questo sembra realistico. Le implementazioni serie difficilmente vivranno per sempre in un solo ambiente. Alcuni vorranno la trasparenza e la composabilità delle L1 o L2 pubbliche. Altri avranno bisogno della riservatezza e dell'accesso controllato delle ferrovie private. Uno strato di infrastruttura serio deve supportare entrambi, e soprattutto, il movimento tra di essi.

Poi c'è il Nuovo Sistema ID, che per me si colloca al centro di tutto il resto. I sistemi digitali iniziano a fallire rapidamente quando l'identità è debole, frammentata o troppo invasiva. L'uso di credenziali verificabili, DID, divulgazione selettiva e registri di fiducia da parte di S.I.G.N. indica un modello in cui l'identità non significa automaticamente sovraesposizione. Questo è più importante di quanto le persone a volte ammettano. Troppi sistemi trattano ancora i controlli di idoneità come una scusa per raccogliere più informazioni di quelle che il compito richiede effettivamente. I costruttori che pensano oltre il prossimo ciclo di rilascio dovrebbero prestare particolare attenzione a questo, perché la verifica che preserva la privacy diventerà solo più importante man mano che questi sistemi crescono.

Il Nuovo Sistema di Capitale completa il quadro.

È qui che gli asset reali tokenizzati, sovvenzioni, sussidi, incentivi, vesting e partecipazione vincolata all'identità iniziano a sembrare parte della stessa famiglia operativa. La distribuzione del capitale sembra semplice fino a quando i vincoli del mondo reale non entrano in gioco. Idoneità, conformità, reporting, monitoraggio, tracce di audit all'improvviso smette di essere un semplice problema di trasferimento. Diventa un problema di coordinamento costruito attorno a regole, registri e fiducia.

E questo porta allo strato che penso i costruttori dovrebbero studiare con maggiore attenzione: il Protocollo Sign.

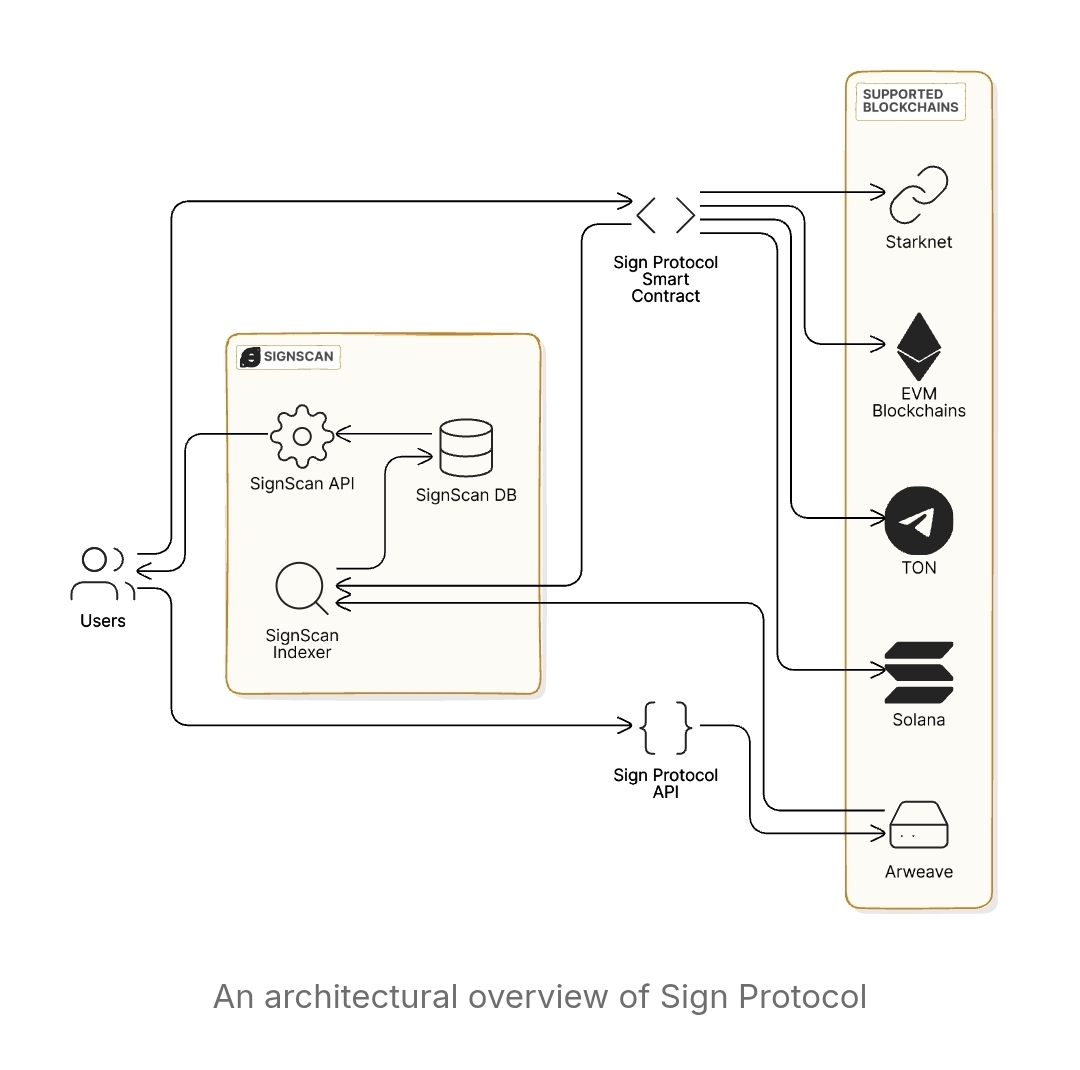

Tutti e tre i sistemi dipendono da un livello di fiducia e di evidenza condiviso, ed è qui che si inserisce il Protocollo Sign. Per me, questa è una delle parti più forti dell'architettura perché affronta un problema che molti team sottovalutano fino a quando la scala non li costringe a confrontarsi con esso. I frammenti di dati blockchain si deteriorano rapidamente. Alcuni vivono nei contratti, alcuni nello storage off-chain, alcuni su più catene e alcuni all'interno di pipeline di indicizzazione personalizzate che pochi esterni possono leggere senza sforzo. Una volta che ciò accade, l'audit diventa disordinato, le modifiche storiche diventano più difficili da rintracciare e le integrazioni si trasformano in un lavoro infrastrutturale continuo.

Questo è costoso, e raramente è elegante.

Il Protocollo Sign sembra un tentativo di standardizzare come vengono definiti, scritti, collegati, scoperti e interrogati nel tempo i reclami strutturati. Le primitive di base sono chiare: gli schemi definiscono la struttura e le attestazioni sono istanze firmate di dati che seguono quella struttura. Per i costruttori, questo è prezioso perché crea coerenza senza costringere ogni applicazione a inventare il proprio framework di evidenza da zero.

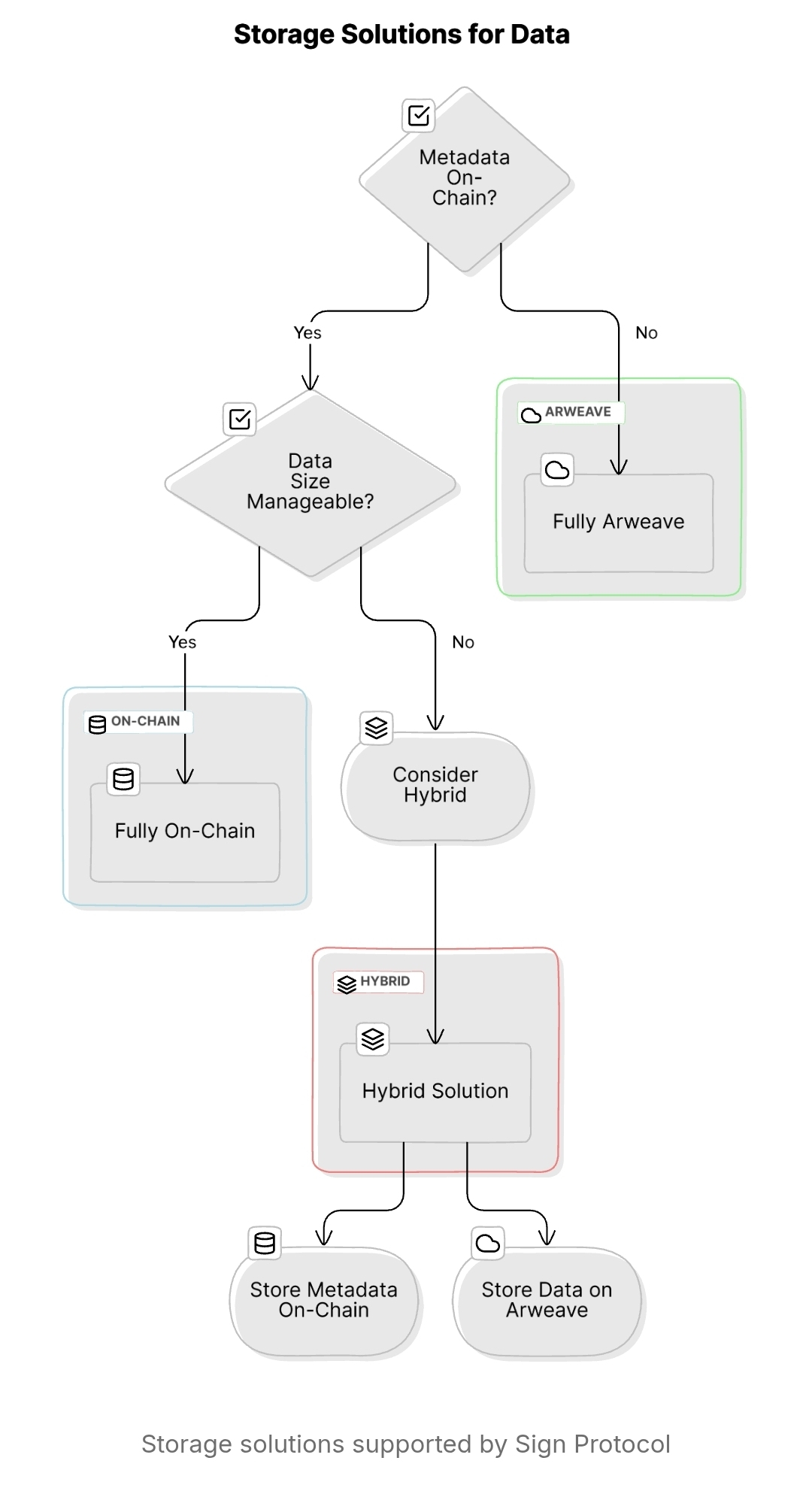

Penso anche che la flessibilità di archiviazione sia pratica piuttosto che decorativa. I team possono scegliere un'archiviazione completamente on-chain, un'archiviazione completamente basata su Arweave o modelli ibridi che combinano riferimenti on-chain con payload off-chain. Questo dà ai costruttori spazio per bilanciare costo, permanenza, accessibilità e privacy a seconda del caso d'uso. Non ogni registrazione appartiene completamente on-chain, e i sistemi che fingono diversamente di solito finiscono con compromessi imbarazzanti in seguito.

Leggere è importante tanto quanto scrivere.

Un sistema è utile solo quanto la sua capacità di fornire informazioni significative quando qualcuno ne ha effettivamente bisogno. Le letture contrattuali dirette o le letture Arweave sono possibili, ma quegli approcci possono diventare goffi quando si filtrano, aggregano o confrontano registri tra ambienti. SignScan sembra importante qui perché funge da livello di indicizzazione e aggregazione, con API REST e GraphQL che unificano i dati delle catene supportate. Questo significa che i costruttori possono spendere meno tempo a gestire layout di dati grezzi e più tempo a concentrarsi su flussi di lavoro, logica delle politiche e risultati reali per gli utenti.

Questo è il tipo di dettaglio che rispetto nella progettazione dell'infrastruttura.

Ciò che rende S.I.G.N. interessante è che sembra riconoscere una verità che molti sistemi ignorano ancora: l'infrastruttura sovrana e regolamentata non si ottiene solo con una teoria elegante. Si ottiene se identità, politica, evidenza, esecuzione e reporting possono lavorare insieme senza collassare in duplicazioni, opacità o design pesanti di sorveglianza. Denaro, ID e capitale sono solitamente trattati come verticali separati. S.I.G.N. li tratta più come funzioni di stato connesse costruite su ferrovie di fiducia condivise.

Per i costruttori, questo dovrebbe essere il segnale reale.

La mia conclusione è semplice: S.I.G.N. merita attenzione non perché suoni ambizioso, ma perché è mirato allo strato in cui i moderni sistemi digitali di solito diventano fragili. I costruttori che comprendono questo presto potrebbero avere un vantaggio molto prima di quanto si aspettino.

@SignOfficial #SignDigitalSovereignInfra