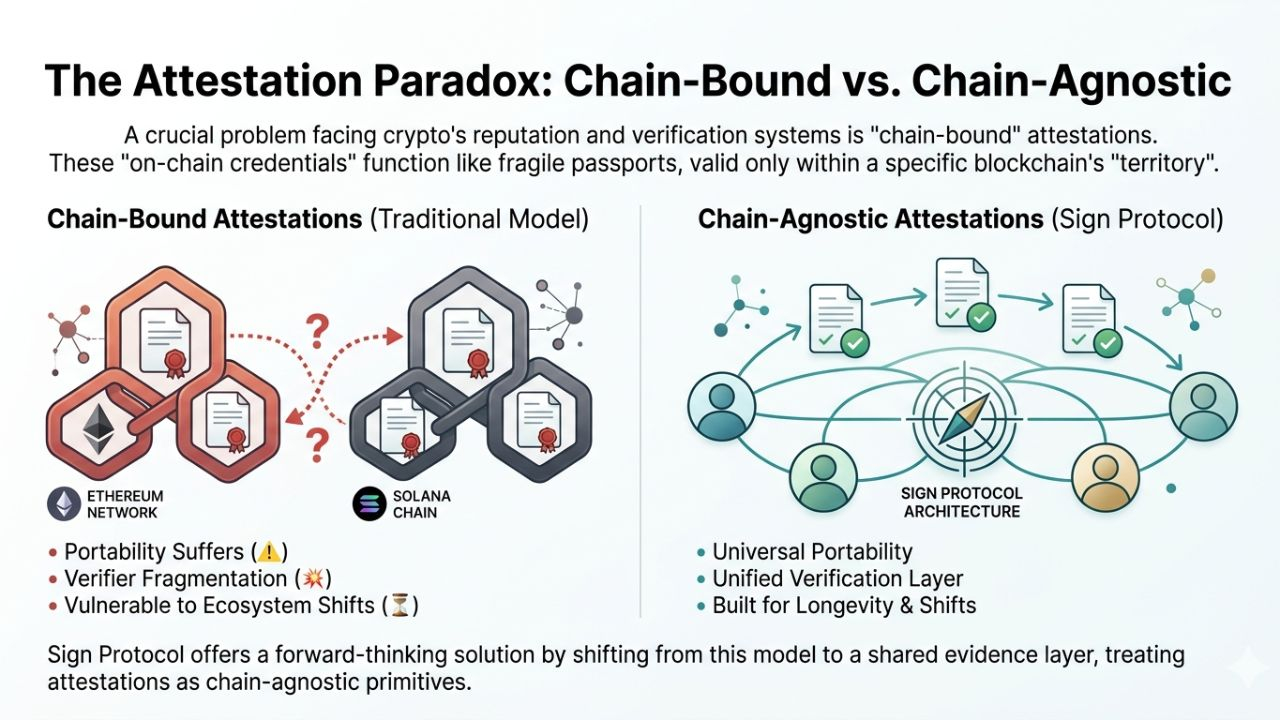

Ho seguito attentamente i protocolli di attestazione da quando EAS è stato lanciato nel 2023, osservando i progetti inseguire reputazione on-chain, credenziali e affermazioni verificabili. La maggior parte incontra lo stesso ostacolo: sono legati alla catena, quindi la portabilità ne risente, i verificatori si frammentano e l'intero sistema diventa fragile quando gli ecosistemi cambiano. Sign Protocol segue un percorso diverso e, dopo aver esaminato la documentazione e condotto alcuni esperimenti, penso che il suo design tecnico sia una delle innovazioni più lungimiranti nel settore in questo momento.

Il nucleo è ingannevolmente semplice ma potente. Tutto inizia con schemi, questi sono modelli registrati on-chain che impongono una struttura sui dati (campi, tipi, chiavi di revoca opzionali, regole di scadenza). Una volta registrati nel Registro degli Schemi, qualsiasi attestatore può fare riferimento a quell'ID schema per creare un'attestazione, un payload firmato che lega la rivendicazione a un emittente, soggetto e timestamp. La vera innovazione sta nel modo in cui Sign gestisce la memorizzazione e la verifica attraverso le catene. Le attestazioni possono essere completamente on-chain (per trasparenza), ibride (ancora on-chain con payload off-chain per scala/privacy), o persino migliorate da ZK per rivelazione selettiva. Lo strato di risoluzione omni-chain astrae quindi l'origine: un verificatore invia una query con l'ID dell'attestazione o il riferimento allo schema, e il protocollo lo recupera e lo convalida indipendentemente dal fatto che viva su Ethereum, Solana, Base o TON. Nessun bridging manuale richiesto, nessuna dipendenza da oracle per la verifica di base.

Ho impostato un test veloce ieri sera. Ho creato uno schema per un "credential di residenza verificata" fittizio con campi come codice paese, data di emissione, scadenza. Ho emesso l'attestazione su Polygon utilizzando il loro SDK (il flusso di firma EIP-712 è pulito), ho memorizzato il payload completo off-chain con un puntatore on-chain. Poi, da una macchina diversa, ho interrogato la verifica tramite la loro API explorer da un contesto Solana. Si è risolto in meno di un secondo, criptograficamente valido, senza passaggi extra. Quel tipo di semplicità è importante quando pensi a casi d'uso su scala nazionale: pensa a prove di investimento transfrontaliero, registri di diritti dei cittadini o attestazioni di conformità istituzionale che devono persistere attraverso cambiamenti geopolitici o tecnologici.

Questo design innova trattando le attestazioni come primitive indipendenti dalla catena piuttosto che come artefatti specifici della catena. Sposta la crittografia da modelli di fiducia isolati a uno strato di evidenza condivisa dove la verifica diventa universale come le richieste HTTP GET per il web. TokenTable si basa su di esso per distribuzioni programmabili legate a quelle attestazioni (ad es., rilasciare fondi solo se il credential è valido), creando un ciclo chiuso dove le rivendicazioni verificate attivano direttamente azioni economiche. $SIGN cattura le commissioni del protocollo, lo staking per la sicurezza del risolutore e la governance, quindi l'acquisizione di valore sembra organica piuttosto che forzata.

Siamo ancora nelle fasi iniziali, ma se l'infrastruttura digitale sovrana è la prossima grande narrativa in Medio Oriente e oltre, protocolli come questo che danno priorità alla longevità, portabilità e composabilità sono quelli che rimarranno. Ho visto abbastanza piloti fallire a causa del blocco della catena per apprezzare quando qualcosa lo risolve effettivamente.

@SignOfficial #SignDigitalSovereignInfra $SIGN