La revoca è atterrata. Il percorso della richiesta era già aperto.

Di solito è qui che inizia il problema.

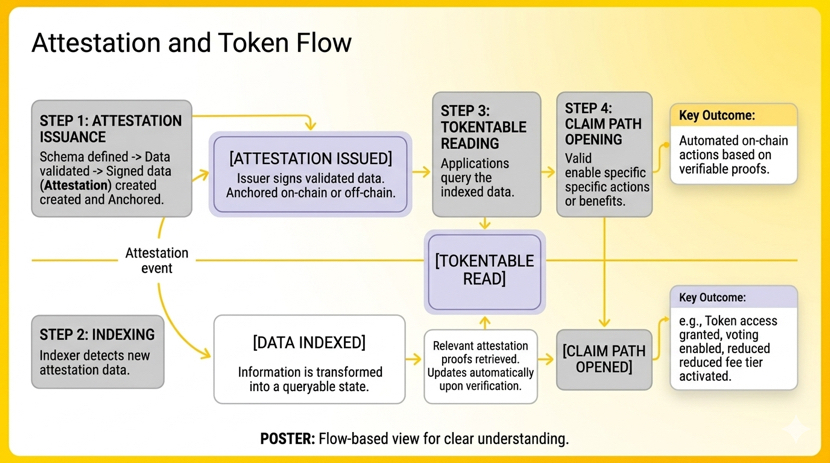

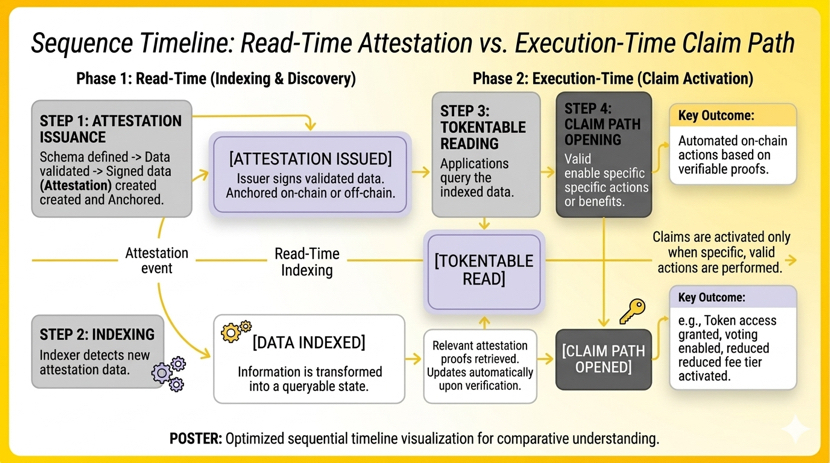

Una richiesta viene emessa. Schema pulito. L'emittente ha autorità. La firma è valida. Lo stato riporta valido. SignScan lo mostra. TokenTable lo vede. Il percorso della richiesta si apre. Ordinato. Pulito. Tutti annuiscono.

Poi colpisce la revoca.

E all'improvviso la conversazione diventa confusa rapidamente. Perché il protocollo sembra ancora corretto. Eppure il percorso di pagamento si è già spostato.

Non frode. Non credenziali contraffatte. Solo tempismo.

Attestazione valida al momento della lettura. Idoneità obsoleta al momento dell'esecuzione. Un portafoglio è ancora richiedibile perché il sistema ha controllato leggermente troppo presto. Considerato questo come sufficiente. E lo è. Questo è tutto ciò che serve. Nessun dramma necessario.

Una volta che TokenTable legge lo stato attestato, la revoca non è più una caratteristica amministrativa opzionale. È parte del controllo dei pagamenti. Revoca tardiva, indice in ritardo, verifica delle richieste che colpiscono la finestra troppo presto — il sistema ha già superato il punto in cui avrebbe dovuto fermarsi.

Il denaro si è mosso. Questo è il timestamp che conta. Non l'emissione. Non la registrazione dello schema. Non l'aspetto del cruscotto.

E quella è la parte brutta di Sign (@SignOfficial ).

I primitivi sono abbastanza solidi da far sì che i team inizino a fidarsi di più del flusso che del processo amministrativo che lo alimenta. Schema. Emittente. Firma. Stato. Query. Fatto. Sembra stretto.

Quindi le persone comprimono le decisioni.

Uno stato attestato porta più conseguenze di quanto dovrebbe.

La revoca diventa “pulizia”, non un controllo. Non uno dei pochi varchi che contano una volta che l'idoneità tocca la distribuzione.

Bene. Ha verificato.

Questa non è la domanda.

La domanda è perché uno stato revocato o obsoleto è rimasto economicamente attivo abbastanza a lungo da aprire il percorso di richiesta.

Perché il sistema di fiducia ha ritenuto lo stato indicizzato sufficientemente affidabile da mantenere in movimento la logica di distribuzione.

Perché “valido quando controllato” continua a essere usato come risposta dopo che il territorio del tesoro è stato attraversato.

Poi avviene la revisione.

Le domande sorgono.

Perché il portafoglio era ancora richiedibile?

La risposta: attestazione verificata correttamente.

Il che è vero.

Ma questo non spiega perché il percorso di richiesta fosse aperto.

L'ingegneria dice: la verifica passa.

Ops dice: il flusso mostra valido.

La conformità dice: l'approvazione originale era reale.

Risposte utili se la domanda era storia.

Non lo era.

La domanda è al presente. In tempo reale. Sensibile all'esecuzione.

Perché Sign ha permesso che uno stato obsoleto o revocato si traducesse direttamente in richieste eseguibili?

Ogni passo conta. Ogni ritardo conta. Ogni assunzione si accumula.

E questo è dove gli errori atterrano dove fanno più male.

I primitivi sono puliti. Il protocollo è ordinato. Ma l'esecuzione non è astratta.

TokenTable non si ferma. TokenTable non fa domande. TokenTable agisce.

Revoca tardiva, indicizzazione disallineata, query precoce — tutto questo scorre in avanti. Il denaro si muove. Le idoneità falliscono. Le assunzioni amministrative si integrano nella realtà on-chain.

E tutti ripetono: attestazione verificata.

Sì. Bene. Corretto. Ma insufficiente.

Verifica al momento della lettura ≠ correttezza al momento dell'esecuzione.

E questa è esattamente la ragione per cui la superficie di fallimento di Sign cresce invisibile fino a quando il pagamento non colpisce.

Il tempismo è tutto. L'esecuzione è spietata. E un'attestazione valida non interrompe magicamente il percorso di richiesta.

Questa è Sign (@SignOfficial ). Primitivi affilati. Risultati smussati. Esecuzione implacabile.