Pensavo che l'identità digitale fosse sufficiente.

Emetti una credenziale. Verifica un utente. Fatto. Il valore segue. L'adozione segue. Questa era l'assunzione.

Non era vero.

La maggior parte dei sistemi emette l'identità una volta e la dimentica. Archiviata da qualche parte. Usata raramente. Per lo più inerte. Tecnica, ma non operativa.

Ecco perché il Sign Protocol ha catturato la mia attenzione.

Non perché crea identità. Molti lo fanno.

Perché chiede: cosa succede dopo?

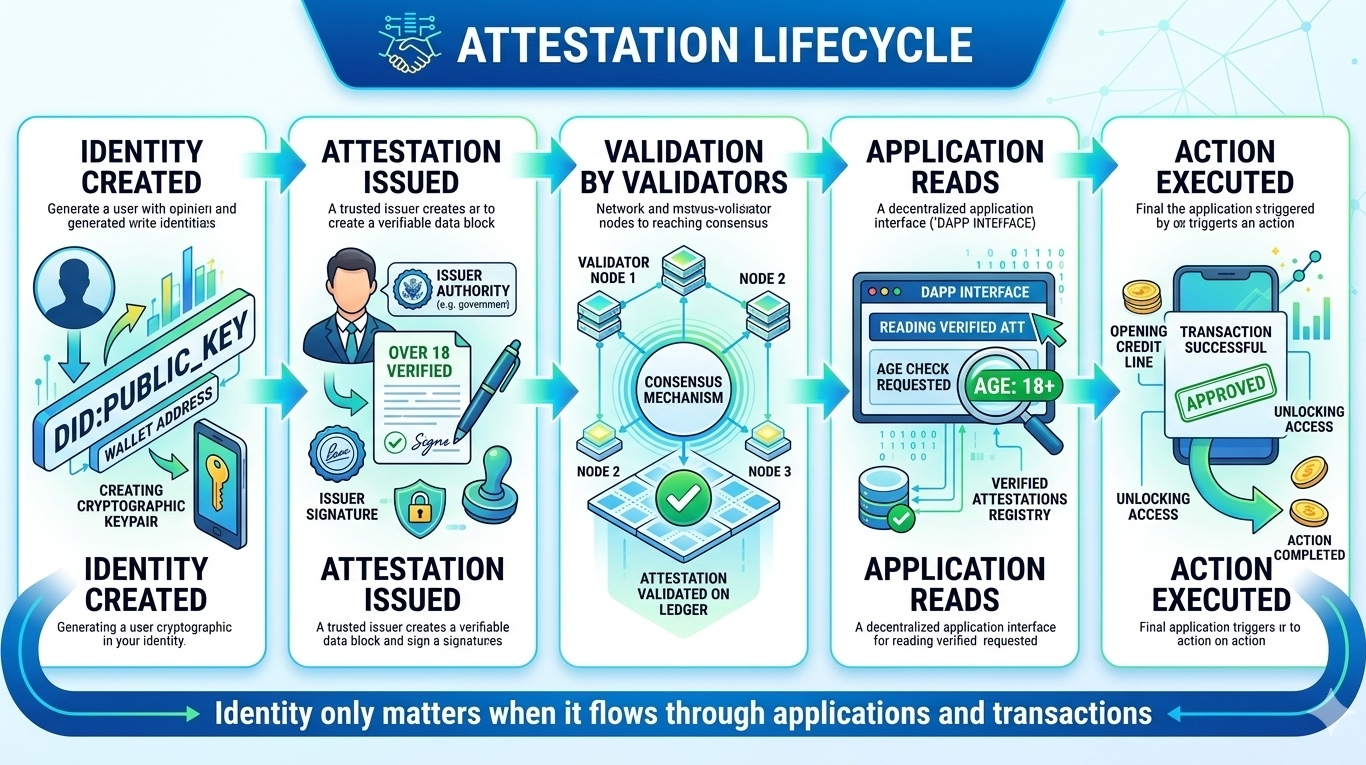

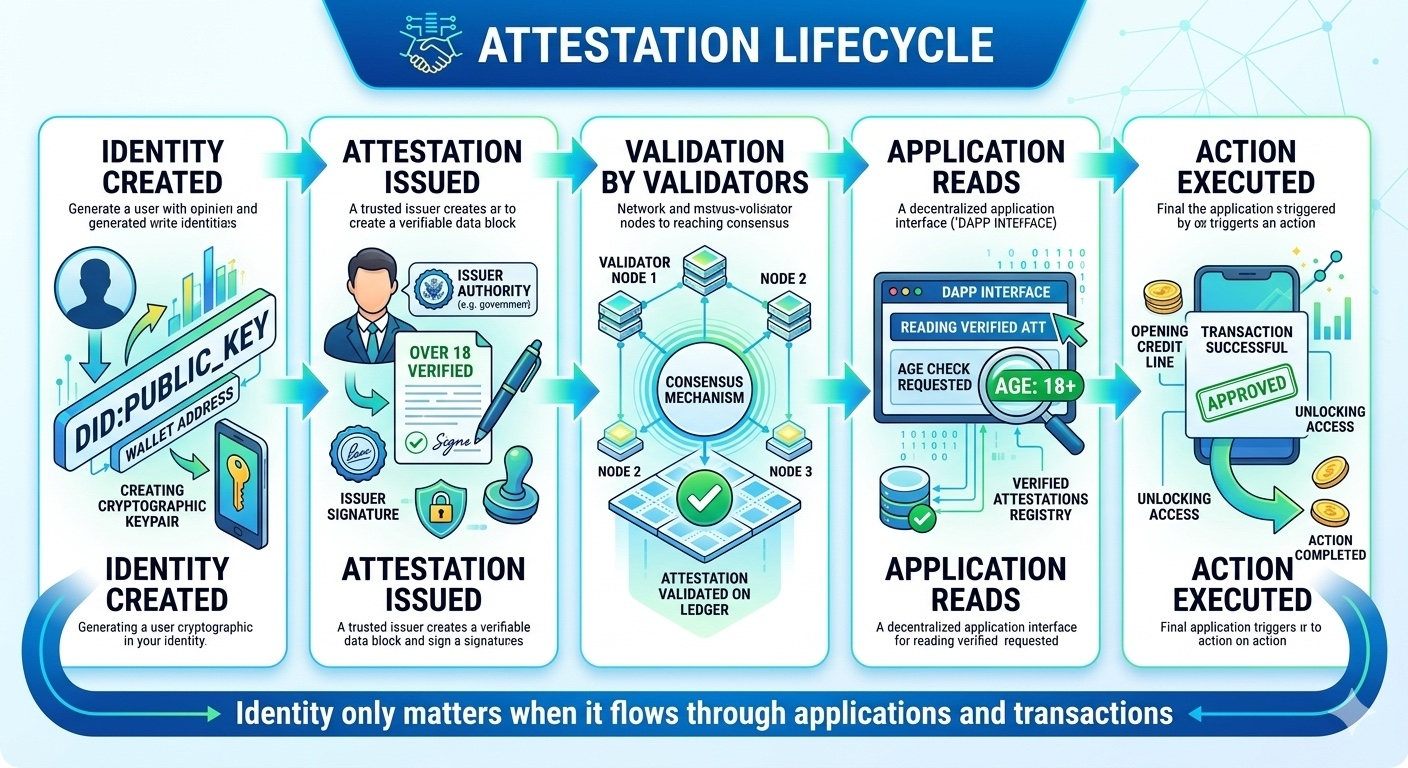

L'identità non esiste solo qui. Interagisce. Ogni transazione, ogni approvazione, ogni distribuzione può fare riferimento a un'attestazione. Gli schemi definiscono regole. I validatori garantiscono l'integrità. Le applicazioni consumano i dati. Gli utenti raramente se ne accorgono, ma il sistema dipende da questo.

Idea semplice. Difficile da eseguire.

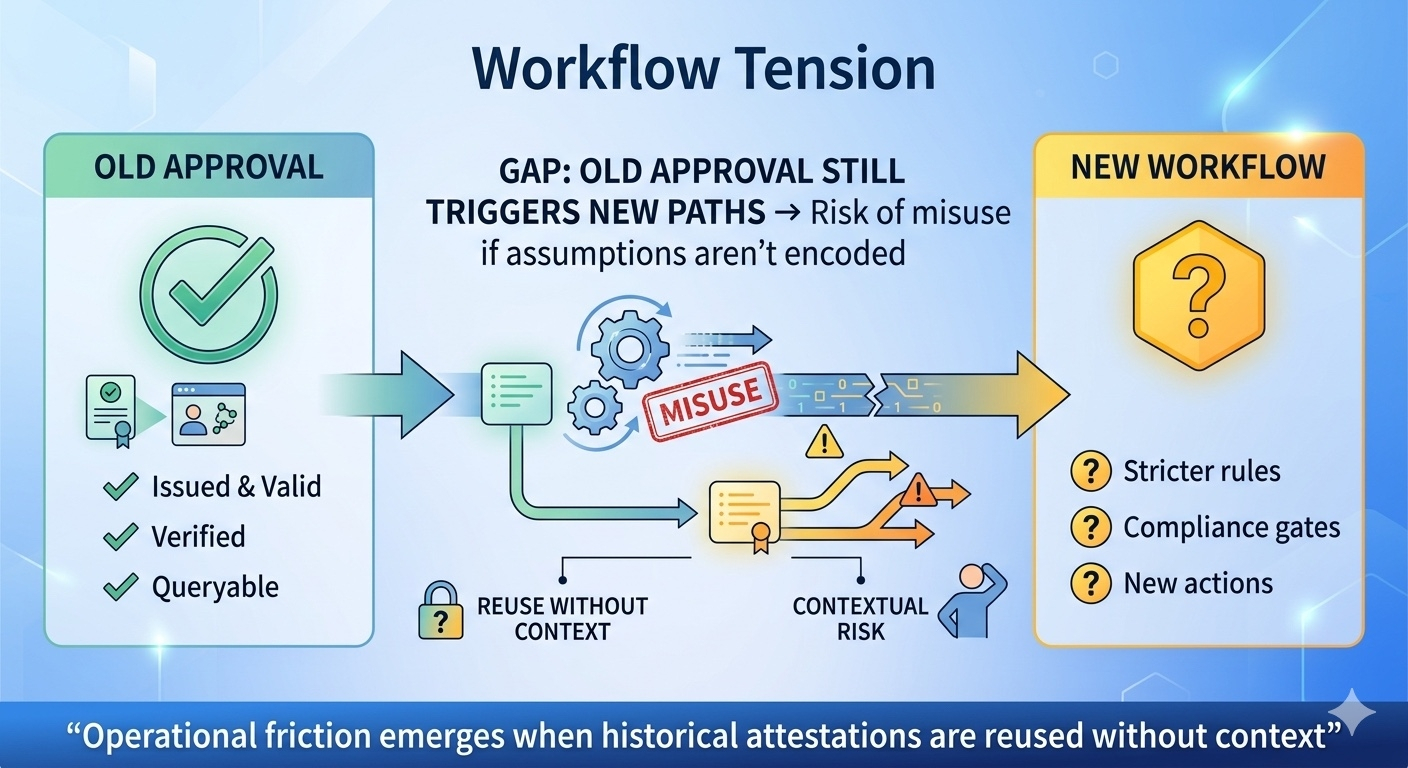

Ecco la tensione: vecchie approvazioni vs. nuove azioni.

Un'attestazione emessa oggi potrebbe autorizzare un pagamento. Il mese prossimo, le regole cambiano. Nuove porte di conformità, politiche più rigide. Stessa attestazione. Ancora valida tecnicamente. Ancora verificabile. Ancora fidata dal sistema.

Ma ha senso per la nuova azione? Non necessariamente.

Ops dice “È tutto a posto.”

I nodi di conformità.

L'ingegneria verifica la firma.

Il tesoro chiede perché viene applicato.

Tutti puntano alla storia. “È corretto. È stata emessa. Lo stato va bene.”

La storia ≠ autorizzazione per l'azione corrente.

È lì che il protocollo espone il lato umano dell'infrastruttura. Attestazioni perfettamente valide. Registri puliti. Interrogabili. Indicizzati. Eppure il flusso di lavoro è disallineato. Vecchia verità, nuove aspettative. Il sistema lo permette. La firma non lo ferma. Preserva la storia.

Nei mercati del Medio Oriente, dove i governi e i sistemi finanziari stanno attivamente costruendo quadri economici digitali, questa tensione è importante. L'identità non è solo una casella da spuntare—deve fluire attraverso pagamenti, accordi, sussidi, incentivi. Deve essere integrata in flussi di lavoro reali.

Se le attestazioni vengono create ma mai riutilizzate, il sistema è inattivo. Registro statico. Prova tecnica senza rilevanza operativa.

Se vengono citati ripetutamente—attraverso applicazioni, attraverso dipartimenti, nei pagamenti, nella conformità, nella distribuzione—il sistema diventa infrastruttura. Invisibile. Necessaria. Difficile da ignorare.

Il livello del token non è decorazione. Validator, operatori e applicazioni sono incentivati a mantenere le prove. La rete funziona solo se l'identità è attiva, se le attestazioni sono coinvolte, se l'attività economica dipende da esse.

La questione non è se l'identità possa essere verificata. È se continua a muoversi. Attraverso transazioni. Attraverso applicazioni. Attraverso settori.

La vera infrastruttura non si annuncia. Fluisce silenziosamente, ripetutamente, sotto la superficie.

Le vecchie approvazioni esistono. Nuovi flussi di lavoro appaiono. Quali reggono? Quali si rompono? Quella lacuna definisce la differenza tra identità come funzionalità e identità come infrastruttura.

$SIGN @SignOfficial #SignDigitalSovereignInfra