Continuo a tornare alla stessa riflessione ogni volta che guardo l'infrastruttura crypto: quasi nessuno parla onestamente di quanto sia disordinata la verifica delle credenziali e la distribuzione dei token. In superficie, i progetti sembrano rendere tutto facile. C'è sempre qualche annuncio lucido, qualche pagina di richiesta ordinata, qualche grande promessa di trasparenza e equità. Ma dietro quello, di solito c'è il caos. Un sistema decide chi è idoneo, un altro gestisce la distribuzione effettiva, e poi un terzo setup improvvisato rimane a cercare di spiegare perché un wallet sia stato accettato e un altro no. Quel disconnesso è dove inizia la maggior parte della frustrazione.

Ecco perché Sign ha catturato la mia attenzione. Non perché sia un altro protocollo con un token allegato, e sicuramente non perché l'industria ha bisogno di più branding attorno all'"infrastruttura di fiducia", ma perché sembra concentrarsi su un problema con cui i costruttori devono effettivamente confrontarsi. Continuiamo a ricostruire la stessa logica di backend per whitelist, controlli KYC, premi per contributori, liste di accesso e richieste. Ogni volta diventa un altro flusso personalizzato, un altro foglio di calcolo, un'altra API, un altro incubo di supporto. Sign sembra diverso perché tratta quei flussi di lavoro come infrastruttura condivisa invece di meccaniche di campagna una tantum.

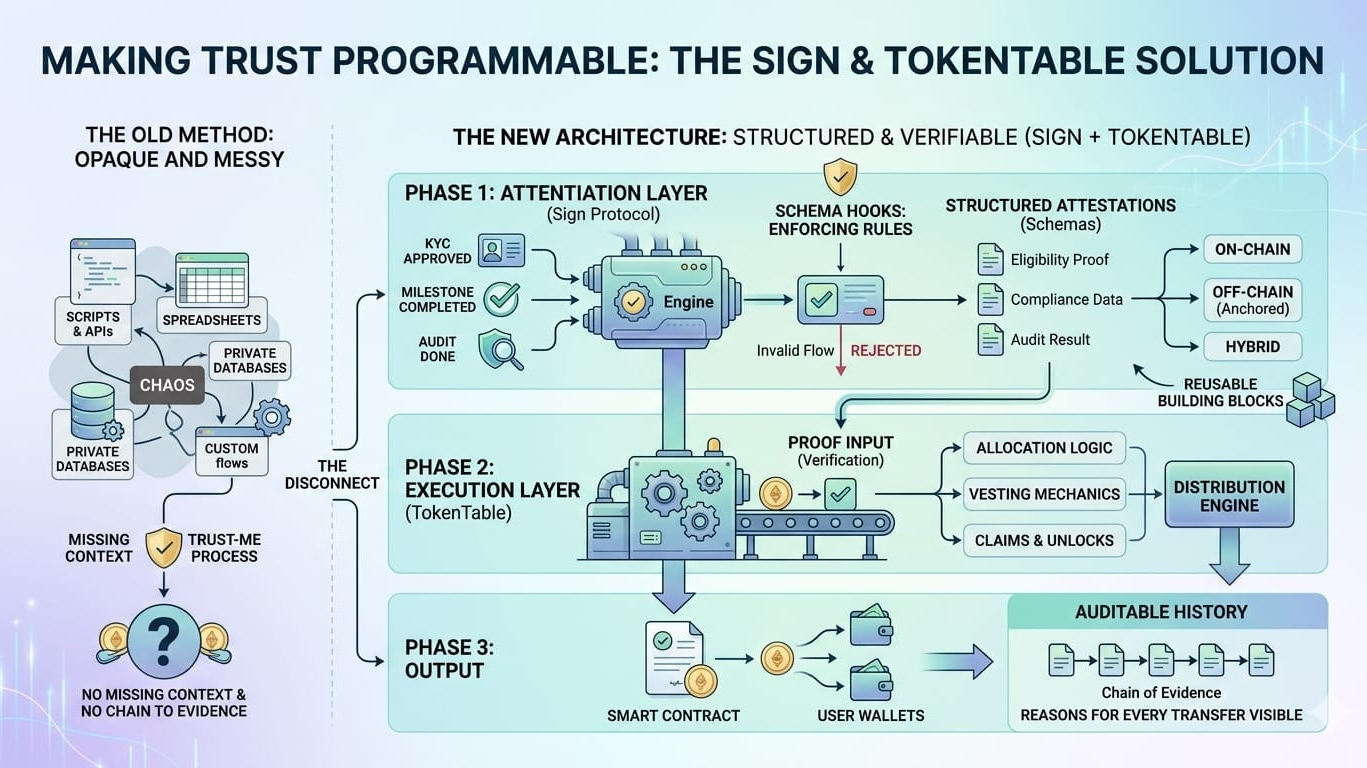

Ciò che lo rende utile è che inizia con la prova, non con i pagamenti. Prima che i token si muovano, prima che le richieste si aprano, prima che qualcuno venga contrassegnato come idoneo, deve esserci un modo per definire cosa significa anche idoneità. Questo suona ovvio, ma la maggior parte dei sistemi salta quella parte e salta direttamente agli output. Il Protocollo Sign adotta l'approccio opposto. Dà ai team un modo per creare attestazioni strutturate legate a schemi, il che significa fondamentalmente che definisci prima la forma di una richiesta e poi alleghi dati reali ad essa. Quella richiesta potrebbe essere qualcosa come un wallet che ha superato il KYC, un contributore che ha completato un traguardo, un contratto auditato o un utente che ha diritto all'accesso. Invece di vivere in qualche database privato che nessun altro può ispezionare, diventa verificabile e riutilizzabile.

Questo è un grosso problema perché gran parte del Web3 continua a funzionare su processi di fiducia. Un progetto dice che sei idoneo, quindi o ci credi o non ci credi. Esiste un audit, ma è solo un link PDF fluttuante. Esiste una lista di contributori, ma è sepolta in un cruscotto di backend. Più ci penso, più mi sembra strano per un'industria che parla incessantemente di trasparenza. Un trasferimento di token di per sé non spiega nulla. Prova solo che qualcosa è accaduto. Non prova perché è accaduto, chi lo ha approvato, quali regole sono state verificate o quali prove lo hanno supportato. Quello che manca è dove Sign inizia a avere senso.

Penso che questa sia la parte che le persone sottovalutano. Sign non riguarda solo l'archiviazione delle credenziali. Si tratta di renderle leggibili. Se una regola esiste, dovrebbe essere esprimibile. Se una richiesta esiste, dovrebbe essere verificabile. Se avviene una distribuzione, dovrebbe esserci una chiara catena di motivazione per cui è stata consentita. Questo passaggio dalla logica di backend opaca alla prova strutturata è ciò che rende il sistema pratico piuttosto che teorico.

Aiuta anche che il design non sia bloccato nel solito sogno completamente on-chain. Non tutto appartiene permanentemente a una catena pubblica. Alcuni dati sono troppo sensibili, alcuni sono troppo grandi e alcuni hanno senso solo se ancorati on-chain mentre sono memorizzati altrove. Sign supporta attestazioni on-chain, off-chain e ibride, che è probabilmente l'unico modo realistico per gestire le credenziali su larga scala. Molti progetti amano comportarsi come se la trasparenza completa fosse sempre la risposta, ma nel momento in cui l'identità o la conformità entrano in gioco, quella storia si sfalda. I sistemi reali necessitano di flessibilità. Hanno bisogno di modi per preservare la verificabilità senza scaricare ogni dettaglio in pubblico per sempre.

Un'altra cosa che mi piace è che Sign non si ferma solo a registrare le richieste. La funzione Schema Hooks è una di quelle idee silenziose ma genuinamente utili. Consente agli sviluppatori di allegare logica contrattuale personalizzata ai flussi di attestazione, il che significa che lo schema può imporre regole invece di descrivere semplicemente i dati. Quindi, invece di dire "questa è una credenziale valida" e lasciare l'applicazione delle regole a qualche script di backend, il sistema può effettivamente rifiutare flussi non validi a livello di protocollo. Questo è importante perché la logica di backend personalizzata è dove molti di questi sistemi diventano fragili, incoerenti o impossibili da auditare successivamente.

Una volta che guardi TokenTable, anche il lato della distribuzione inizia a prendere forma. Se il Protocollo Sign è il livello di evidenza, TokenTable è la macchina che gestisce effettivamente allocazioni, vesting, richieste, sbloccamenti ed esecuzione. Penso che separare quei due livelli sia più intelligente di quanto sembri. La maggior parte dei team combina tutto in un unico grande black box. Idoneità, conformità, logica di allocazione, meccaniche di pagamento, tutto si intreccia. Il risultato funziona fino a quando qualcuno non pone una domanda di base come perché un wallet è stato escluso o come è stata applicata una particolare regola. Allora improvvisamente nessuno ha una risposta chiara. Sign separa la prova dal pagamento, e questo da solo rende l'intero flusso più facile da comprendere.

L'esempio di ZetaChain è probabilmente la prova più chiara di perché questo sia importante. In quel caso, gli utenti sopra una certa soglia dovevano completare KYC e AML prima di richiedere token. Questo è esattamente il tipo di requisito che solitamente crea un sistema ibrido disordinato in cui un fornitore di conformità privato decide l'idoneità e la parte on-chain accetta silenziosamente il risultato. Quello che ha fatto Sign è stato più interessante. Ha collegato lo stato di conformità a un'attestazione, e poi la logica di distribuzione ha controllato quell'attestazione prima che la richiesta potesse andare a buon fine. Questo suona come un piccolo dettaglio architettonico, ma cambia completamente il modello di fiducia. Invece di fare affidamento su una decisione API nascosta da qualche parte nel background, il controllo dell'idoneità diventa parte di un flusso di lavoro verificabile.

E onestamente, è qui che penso che l'intera faccenda diventi più interessante rispetto al solito prodotto di distribuzione di token. Non si tratta davvero di airdrop. Si tratta di qualsiasi sistema in cui il valore dipende dalla prova. Sovvenzioni, incentivi per l'ecosistema, premi per contributori, sblocchi basati sulla conformità, accesso alla comunità, forse anche programmi di beneficio pubblico in futuro. La parte difficile è raramente muovere l'asset. Muovere token è facile. La parte difficile è dimostrare chi dovrebbe riceverli e rendere quella logica comprensibile in seguito. Questo è il livello che la maggior parte dei team tratta come collante temporaneo. Sign sta cercando di renderlo un'infrastruttura permanente.

Il lato dell'audit rende tutto ancora più chiaro. Nel crypto, gli audit spesso finiscono per funzionare come un vago teatro della credibilità. Un team pubblica un logo, collega un rapporto, magari cita alcune righe sicure, e gli utenti devono interpretarlo come sicurezza. Ma un PDF di audit non è davvero infrastruttura. È un documento. Se il risultato di un audit viene emesso come un'attestazione strutturata, all'improvviso diventa qualcosa che altri strumenti possono verificare, fare riferimento e costruire sopra. Questo è un modello molto diverso. La stessa cosa vale per la reputazione, la storia dei contributori o i ruoli nella comunità. Una volta che questi diventano attestazioni invece di screenshot o decisioni amministrative, smettono di essere fatti isolati e iniziano a diventare mattoni riutilizzabili.

Penso che questa sia la vera ragione per cui questo sembra importante. Sign sta cercando di trasformare la fiducia da uno strato sociale vago in qualcosa di programmabile. Non perfetto, non completamente risolto, non magicamente decentralizzato in ogni caso, ma almeno strutturato abbastanza affinché i sistemi possano fare più che semplicemente chiedere agli utenti di credere. In uno spazio pieno di richieste non verificabili, questo è rinfrescante.

La frase "infrastruttura sovrana digitale" di solito mi fa alzare gli occhi al cielo perché viene usata per quasi tutto nel crypto, ma qui ha un senso un po' più chiaro del solito. Se gli utenti possono portare credenziali verificabili tra le applicazioni, se l'idoneità può essere basata su prove portabili invece di dati intrappolati nelle piattaforme, e se le distribuzioni possono essere legate a evidenze trasparenti invece di scelte amministrative opache, allora c'è effettivamente un motivo per chiamare questo una sorta di sovranità digitale. Non nel senso utopico grandioso che le persone amano promuovere, ma nel senso pratico che utenti e costruttori sono meno dipendenti da sistemi chiusi che nessuno può ispezionare.

Ecco perché il token SIGN ha importanza per me solo se l'infrastruttura continua a essere la storia principale. I token sono facili da lanciare e facili da esaltare oltre misura. Ciò che conta è se il sistema rimuove effettivamente le barriere per i costruttori e crea flussi più affidabili per gli utenti. Se Sign diventa il luogo in cui attestazioni, verifiche e distribuzioni si uniscono in un modo che è composabile e facile da auditare, allora il token ha un contesto. Senza quello, è solo un altro simbolo in un mercato affollato.

Ciò che mi piace di più è che l'intera faccenda risolve problemi molto noiosi e molto reali. Come possiamo evitare di ricostruire i sistemi di whitelist ogni mese. Come possiamo rendere le richieste basate su KYC meno imbarazzanti. Come possiamo trasformare la conformità, l'audit o lo stato di contributore in qualcosa di più utile di un record privato. Come possiamo rendere le distribuzioni comprensibili dopo che sono avvenute invece di eseguibili solo nel momento. Queste non sono domande affascinanti, ma sono quelle che contano davvero quando si costruisce.

Quindi il valore di Sign, almeno per me, non è che prometta un futuro astratto di fiducia. È che offre una risposta più pulita a un problema che la maggior parte dei team gestisce ancora con nastro adesivo. La verifica decide chi è idoneo. Le attestazioni preservano l'evidenza. Gli hooks applicano la logica. L'indicizzazione rende tutto scopribile. TokenTable gestisce la distribuzione effettiva. Quella pila ha più senso rispetto al patchwork su cui la maggior parte dei progetti si basa ancora.

E forse questo è il modo più semplice per esprimerlo. Sign non è interessante perché muove token. Molti strumenti possono farlo. È interessante perché cerca di rendere visibili, strutturati e riutilizzabili i motivi dietro quegli spostamenti. In uno spazio in cui così tanta infrastruttura sembra ancora improvvisata, questo è molto più prezioso di un'altra pagina di richiesta con un timer di conto alla rovescia.