Continuo a tornare alla stessa domanda: perché provare la legittimità nella finanza richiede ancora che le persone rivelino più di quanto la situazione dovrebbe richiedere?

Quel problema sembra più vecchio della tecnologia che lo circonda.

Una persona cerca di dimostrare idoneità, conformità, proprietà, accreditamento o identità, e il sistema risponde ancora spesso chiedendo il file completo.

Non il fatto minimo necessario.

Non una prova ristretta.

L'intero pacchetto.

Ciò che segue è di solito un confuso insieme di divulgazioni ripetute, registri frammentati, verifiche duplicate e una lunga traccia di dati sensibili copiati in luoghi dove non appartengono realmente.

Questo non è solo inefficiente.

È anche un cattivo modello operativo per la fiducia.

Una grande parte della conformità moderna si basa ancora sull'assunzione che la fiducia derivi da un'eccessiva raccolta.

Le istituzioni chiedono nuovamente documenti che erano già stati controllati altrove.

I team confrontano manualmente i record attraverso portali e fogli di calcolo.

Le catene di revisione si allungano perché un sistema non può facilmente fare affidamento su prove emesse da un altro.

E anche quando la verifica è valida, la prova di quella verifica spesso rimane intrappolata all'interno del flusso di lavoro che l'ha prodotta.

Quindi la fiducia esiste, ma non è portatile.

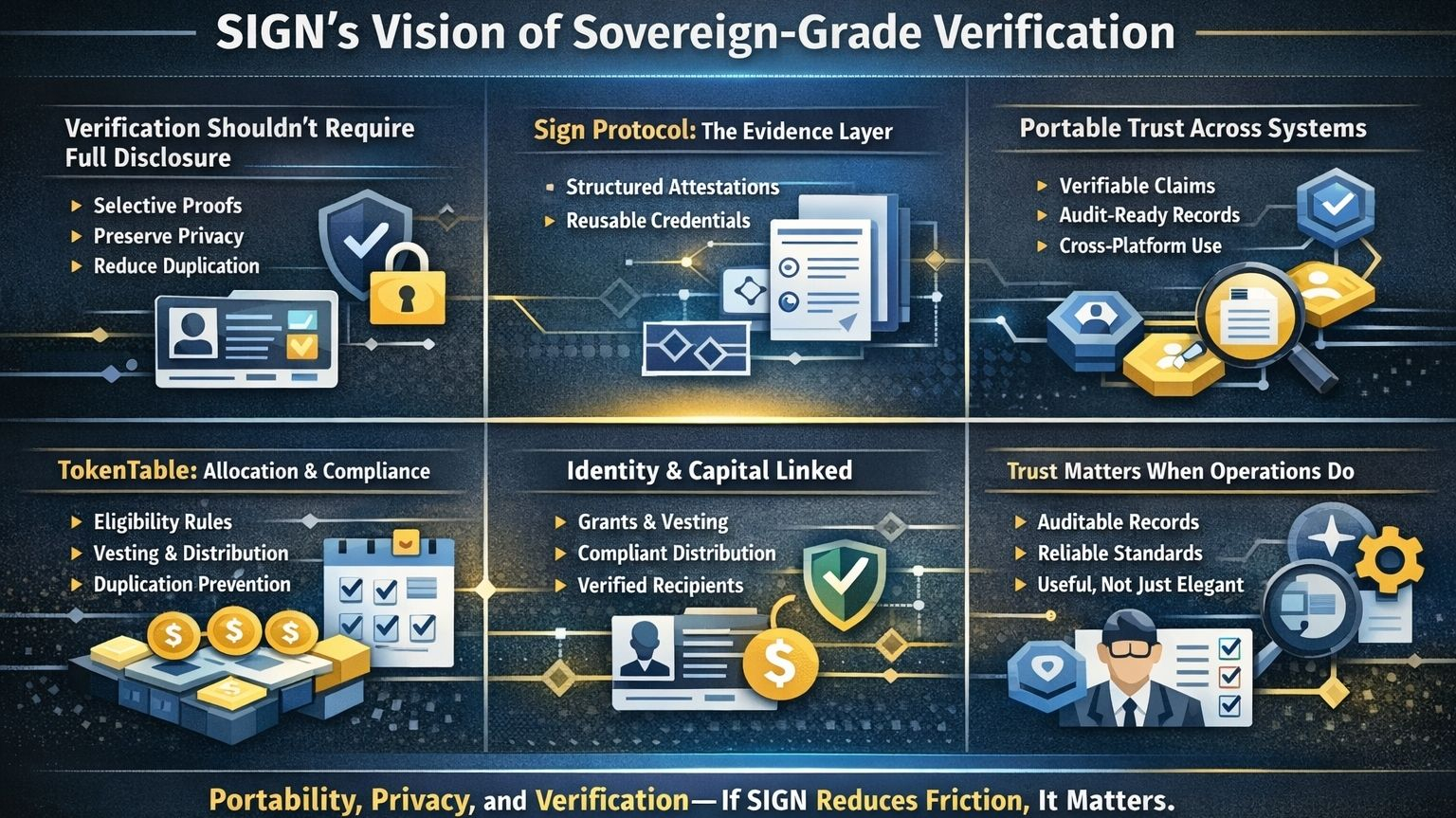

Questo è il punto di attrito che rende SIGN interessante per me.

Non perché presenti un'altra narrativa sui token, ma perché cerca di trattare la verifica come infrastruttura.

Questa è un'ambizione più seria.

La domanda non è se un'altra piattaforma possa archiviare record.

La domanda più difficile è se i sistemi digitali possano portare la prova in un modo strutturato, riutilizzabile, verificabile e operativo in contesti diversi.

Da questo punto di vista, SIGN inizia a sembrare meno una storia di prodotto e più un tentativo di standardizzare il modo in cui si muove la legittimità.

Ciò che spicca nei materiali di SIGN è il ruolo di Sign Protocol come strato di prova.

Penso che il framing sia importante.

Suggerisce che l'obiettivo non è semplicemente mettere le affermazioni sulla catena o emettere credenziali in isolamento.

L'obiettivo è rendere le attestazioni utilizzabili come unità di prova durevoli che possono essere create, recuperate e verificate attraverso i sistemi.

Questa è una filosofia di design diversa rispetto a semplicemente raccogliere documenti e archiviarli in un luogo più moderno.

È più vicino a costruire un linguaggio di verifica condiviso.

È qui che le attestazioni strutturate diventano importanti.

Un'affermazione è più utile quando non è solo visibile, ma leggibile dalla macchina, delimitata da uno schema, legata a un emittente e capace di essere controllata in seguito senza rieseguire l'intero processo di fiducia dall'inizio.

In termini pratici, questo potrebbe contare molto.

Significa che la verifica può diventare qualcosa di più stabile rispetto a un'approvazione una tantum sepolta all'interno di un sistema interno.

Può diventare un record operativo riutilizzabile.

Penso anche che SIGN diventi più convincente quando la privacy entra in gioco.

Un sistema di verifica maturo non dovrebbe presumere che ogni prova richieda una piena divulgazione.

A volte un sistema ha solo bisogno di confermare che una condizione è soddisfatta.

Non il record grezzo dietro di esso.

Non ogni dettaglio collegato.

Solo la risposta rilevante.

Ecco perché la divulgazione selettiva e la verifica che preserva la privacy non sono funzioni secondarie in questo tipo di design.

Fanno parte di ciò che rende la verifica sostenibile su larga scala.

Senza di essi, l'infrastruttura di fiducia alla fine diventa infrastruttura di sorveglianza.

E questa non è una compensazione che trovo convincente.

Lo strato di identità rende questo ancora più chiaro.

Quando SIGN parla di credenziali verificabili, registri di fiducia, logica di revoca e record di identità riutilizzabili, non interpreto questo come architettura astratta.

Lo leggo come una risposta a una reale debolezza istituzionale.

Oggi, troppi sistemi di identità e conformità dipendono ancora da ricerche isolate e controlli ripetitivi.

Una persona prova la stessa cosa ripetutamente perché la prova non si sposta bene.

Un modello di credenziale riutilizzabile cambia questo.

Dà alla verifica una migliore possibilità di sopravvivere oltre la prima transazione, il primo accesso o la prima revisione di conformità.

TokenTable è dove l'immagine diventa ancora più operativa.

Questa parte è importante perché la verifica da sola non risolve la distribuzione.

Nel momento in cui il capitale è coinvolto, le regole diventano più nette.

Chi è idoneo.

Chi è escluso.

Chi ha già ricevuto un'allocazione.

Chi è soggetto a diritti di sfruttamento, lockup, sovvenzioni o condizioni di distribuzione.

È qui che la prova deve connettersi con l'esecuzione.

Quello che trovo pratico di TokenTable è che connette identità, conformità e movimento di capitale senza pretendere che questi siano strati amministrativi separati.

In realtà, sono strettamente collegate.

Un programma di allocazione di token, un sistema di sovvenzioni, un piano di vesting o un processo di distribuzione conforme dipendono tutti da destinatari verificati, prevenzione della duplicazione, applicazione delle regole e record che possono essere ispezionati in seguito.

Questo non è lavoro glamour, ma è esattamente dove l'infrastruttura diventa utile o inutile.

E questo è anche dove penso che sia necessaria cautela.

I sistemi di verifica non falliscono solo a causa di una crittografia debole.

Falliscono anche a causa di cattiva governance, cattivo design dello schema, emittenti inaffidabili, dati di revoca obsoleti e istituzioni che si rifiutano ancora di fidarsi di standard condivisi.

Ecco perché non vedo SIGN come automaticamente importante solo perché l'architettura suona pulita.

Diventa importante solo se i record sono credibili, le attestazioni sono significative, gli standard sono adottati e i flussi di lavoro riducono effettivamente l'attrito invece di aggiungere un altro strato di complessità.

Quindi quando guardo a SIGN, non penso principalmente alla speculazione.

Penso agli operatori.

Team di conformità.

Amministratori di programmi pubblici.

Emittenti di credenziali.

Costruttori che lavorano su onboarding, distribuzione e accesso basato su regole.

Revisori che hanno bisogno di record pronti per l'ispezione senza essere sovraesposti.

Queste sono le persone che deciderebbero se questo tipo di infrastruttura ha importanza.

Se SIGN aiuta a rendere la fiducia portatile, verificabile e operativa, allora il suo valore è facile da comprendere.

Se non può ridurre l'onere quotidiano della verifica frammentata, allora rischia di rimanere elegante principalmente in teoria.

Quello, per me, è il vero test.