Il mese scorso c'era un progetto popolare che stava facendo un IDO, le regole erano scritte molto chiaramente: solo gli utenti nella whitelist possono partecipare. Ho dato un'occhiata e ho scoperto di soddisfare i requisiti, quindi ho compilato la domanda. L'ultima voce del modulo diceva: "Si prega di inviare il proprio rapporto sulle attività on-chain per dimostrare di essere un utente reale."

Ho aperto lo strumento e generato il rapporto, ho caricato il mio indirizzo del portafoglio, la cronologia delle transazioni e i protocolli con cui ho interagito, tutto in un unico pacchetto. Il giorno dopo, il mio indirizzo è stato pubblicato nel canale Discord del progetto. L'amministratore ha detto che questo indirizzo va bene, posso entrare nella whitelist. Ma qualcuno ha risposto: la profondità dell'interazione è media, probabilmente è uno studio. Stavo fissando lo schermo, non mi sentivo a mio agio.

Volevo solo partecipare a un IDO, perché devo mostrare tutti i token che ho scambiato negli ultimi due anni, le perdite subite e i protocolli con cui ho interagito?

Questo mi ha fatto iniziare a riflettere se ci fosse un modo per dimostrare che sono un utente reale senza dover mostrare l'intera cronologia del portafoglio. In seguito, ho scoperto un progetto che ha risolto questo problema utilizzando la prova a zero conoscenze. @MidnightNetwork La logica centrale è che puoi dimostrare di soddisfare i requisiti senza dover rivelare le tue carte.

Nel design di @MidnightNetwork la partecipazione all'IDO non richiede affatto la presentazione di report on-chain. Esegui un programma localmente, inserisci i dati del tuo portafoglio e il programma genera una prova con una sola riga di testo: "Quest'indirizzo è un utente reale e soddisfa i requisiti della whitelist." Consegnate questa prova al team del progetto, che la verifica, e nella prova non c'è una sola parola, il team non può vedere nulla.

Riuscire a fare questo è possibile perché il team di Midnight ha progettato la privacy come infrastruttura di base, non come una funzionalità aggiunta successivamente. Hanno dedicato molto tempo alla ricerca teorica, scrivendo per tre anni articoli sui contratti intelligenti per la protezione della privacy, chiarendo come utilizzare la prova a zero conoscenze sulla blockchain, come garantire l'efficienza della verifica e come rendere facile per gli sviluppatori iniziare a lavorare. Questo approccio di "mordere prima le ossa dure e poi costruire la casa" è raro nel settore attuale in cui tutti i progetti vogliono affrettarsi a lanciarsi.

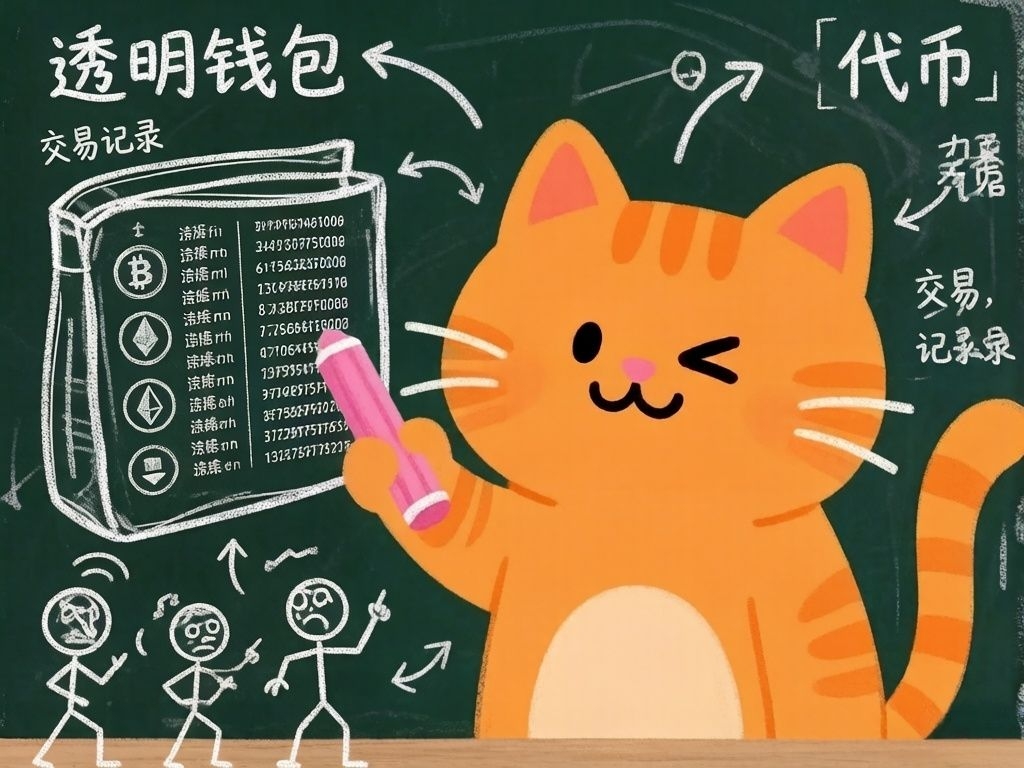

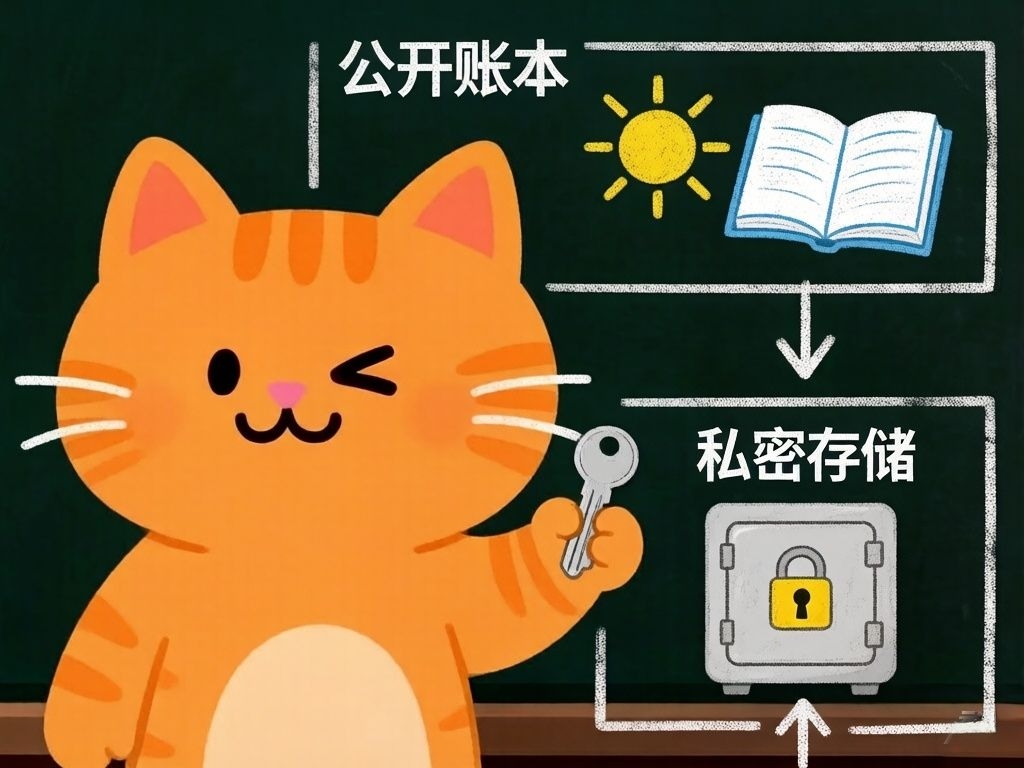

La base di Midnight è costituita da due spazi di archiviazione. Uno spazio deve essere trasparente: trasferimenti di token, voti di governance. Queste cose devono essere trasparenti, altrimenti la gente non può fidarsi di questo sistema. L'altro spazio contiene cose che non vuoi mostrare: il tuo tracciato del portafoglio, la cronologia delle transazioni. Questi dati non sono affatto sulla blockchain, ma sono custoditi in locale e protetti da una password. Gli spazi sono collegati tramite prove a zero conoscenze; carichi solo la prova sulla blockchain, i dati originali non escono mai.

La comprensione della privacy da parte di Midnight è molto acuta. Non hanno intrapreso il percorso di "prima trasparente e poi aggiungere la privacy" perché Fahmi Syed ha evidenziato un problema molto tempo fa: quando cerchi di aggiungere privacy retroattivamente, c'è sempre il rischio di esposizione. La privacy non è una vernice da applicare, è una questione che viene decisa fin dalle fondamenta. Pertanto, il linguaggio dei contratti intelligenti di Midnight ha un design in cui tutti i dati sono privati per impostazione predefinita; gli sviluppatori devono dichiarare manualmente cosa vogliono rendere pubblico. Questo dettaglio può sembrare piccolo, ma dimostra l'atteggiamento del team riguardo a "a chi appartiene il dato".

$NIGHT fa esattamente questo: separa "verifica" e "esposizione". Vuoi dimostrare che ho diritto, va bene; vuoi vedere cosa c'è nel mio portafoglio, devi avere il consenso dell'interessato.

Riuscire a fare questo non dipende dal lanciare slogan, ma dalla determinazione tecnica del team di Midnight. Hanno portato la prova a zero conoscenze da una criptografia astratta a un livello utilizzabile dagli sviluppatori comuni, trasformando la privacy da "tutto o niente" in parametri che possono essere controllati con precisione. Questo è ciò che ci si aspetta dal mondo della crittografia. #night $NIGHT