Per rappresentare visivamente i concetti della Midnight Network e il suo approccio alla privacy digitale, ho generato una serie di immagini che concettualizzano la funzione della rete, la sua architettura e le sue applicazioni nel mondo reale.

Per rappresentare visivamente i concetti della Midnight Network e il suo approccio alla privacy digitale, ho generato una serie di immagini che concettualizzano la funzione della rete, la sua architettura e le sue applicazioni nel mondo reale.

1. Concettualizzare la Divulgazione Selettiva e il Sistema a Doppio Token

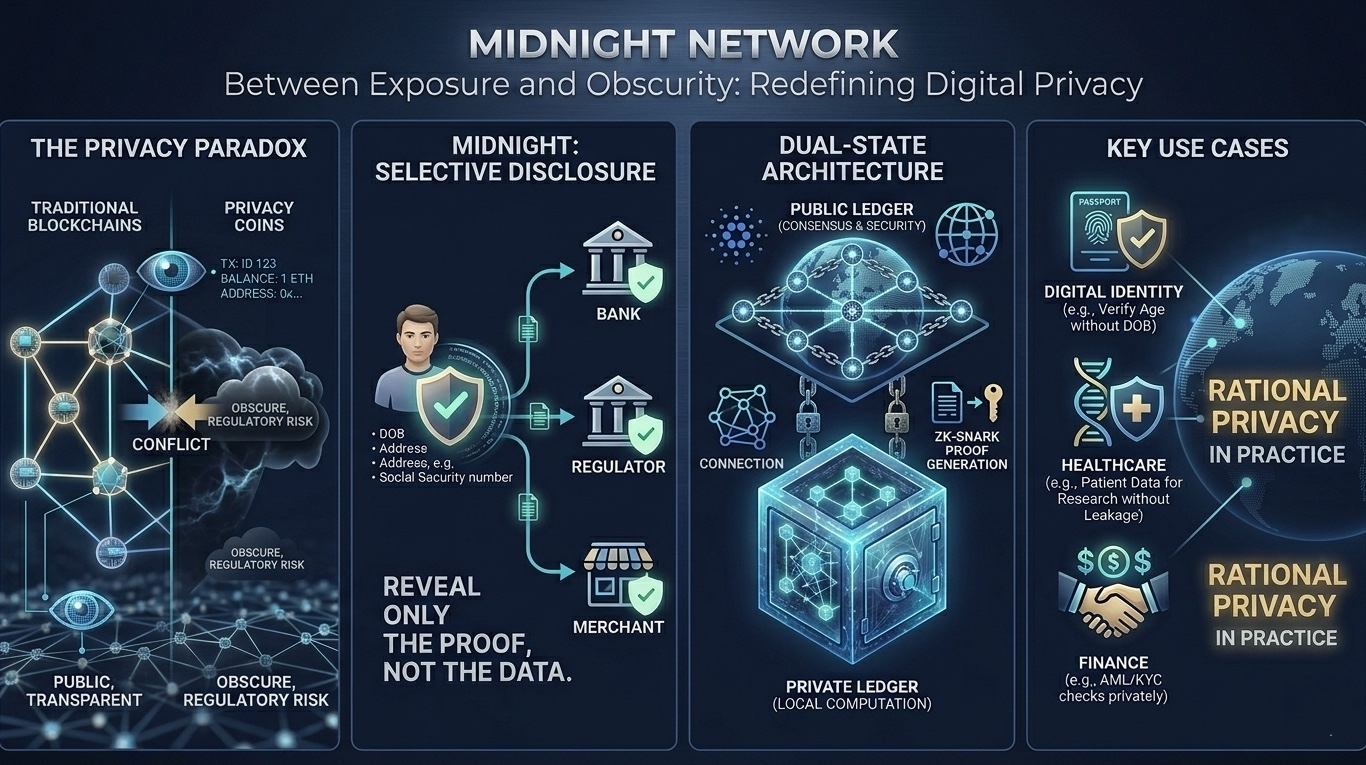

La prima visualizzazione è un'infografica dettagliata che illustra la relazione tra i due token della Midnight Network e l'approccio "Zero-Knowledge" alla privacy.

Questa immagine rappresenta:

• Divulgazione Selettiva: Nell'angolo in alto a destra, vedi una metafora per l'identità dell'utente, dove un utente può condividere attributi specifici e verificati (come essere "over 18" o "credential valido") senza rivelare il proprio insieme completo di dati personali sottostanti (data di nascita, nome completo). Questo è il cuore dell'approccio alla "privacy razionale".

• I Token Duplicati (NIGHT e DUST): Il grafico dettaglia come i due token interagiscono.

• NIGHT è l'asset fondamentale utilizzato per garantire e convalidare la rete (rappresentato dal globo e dallo scudo).

• DUST è generato detenendo NIGHT e funge da token di utilità (rappresentato dalle particelle di energia e dalla lente d'ingrandimento) per eseguire operazioni specifiche di preservazione della privacy, come generare prove a Zero-Conoscenza.

{image_0}

2. Visualizzazione dell'Architettura a Doppio Stato

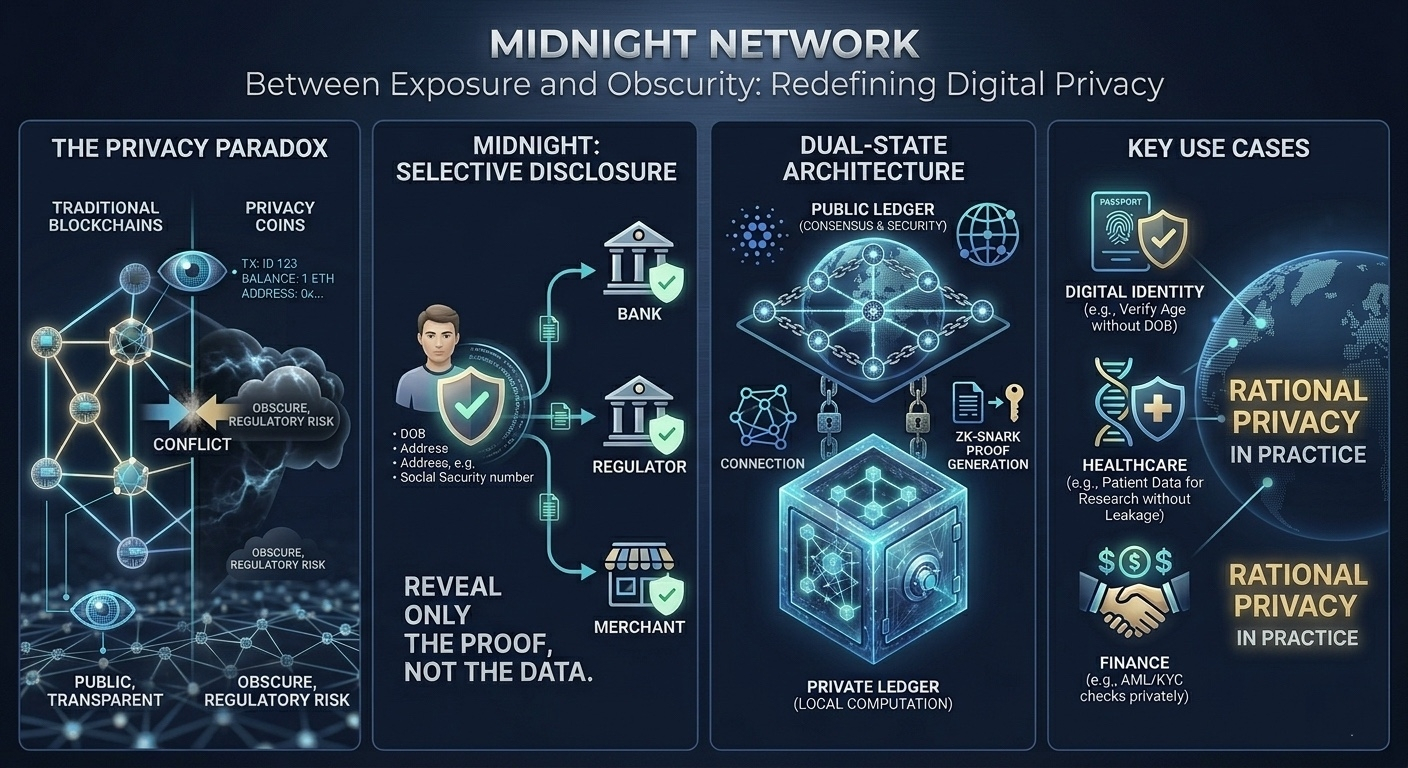

La prossima visualizzazione si concentra sulla struttura tecnica che rende possibile la privacy "pronta per la conformità" di Midnight. Questo diagramma illustra come Midnight suddivide le operazioni in stati privati e pubblici.

In questa immagine:

• Lato Utente (Computazione Privata): Un utente esegue un "Contratto Intelligente Privato" sul proprio dispositivo locale (come un laptop o un telefono cellulare). Questo mantiene tutti i dati personali effettivi locali e nascosti agli occhi del pubblico.

• Il Processo di Prova: Invece di inviare dati alla catena, il dispositivo locale genera un file specifico e crittografato noto come "ZK-Proof" (Prova a Zero-Conoscenza).

• La Rete Midnight (Validazione): Questa piccola prova viene inviata alla rete. I nodi della rete convalidano la prova senza mai leggere il contenuto.

• La Liquidazione Cardano (Strato Pubblico): Infine, un hash minimizzato e non privato della transazione confermata viene registrato sulla blockchain pubblica di Cardano (visibile come lo strato "Cardano Mainnet" in alto), ancorando la sicurezza mantenendo i dettagli oscuri.

{image_1}

Insieme, queste visualizzazioni mostrano come Midnight superi le vecchie scelte binarie della trasparenza della blockchain rispetto all'anonimato totale, offrendo un terreno comune che consente la gestione dei dati sensibili all'interno di sistemi regolamentati. #Midnigght #Midnigghtnetwork