Più tempo trascorro a leggere il materiale di SIGN, meno lo vedo come una narrazione standard delle criptovalute e più lo vedo come un argomento sulla governance in forma digitale.

@SignOfficial #SignDigitalSovereignInfra $SIGN

Ciò che ha catturato la mia attenzione non è solo che S.I.G.N. parla di infrastruttura, ma che definisce l'infrastruttura in un modo molto specifico: come un'architettura di grado sovrano per denaro, identità e capitale, con il Sign Protocol che funge da strato di prova condiviso tra quei sistemi.

Quella distinzione per me è importante perché sposta la conversazione dalle caratteristiche del prodotto verso il design del sistema. SIGN non sta presentando un'app singola che usa attestazioni. Sta inquadrando un progetto per sistemi che devono rimanere governabili, auditabili e operativi su scala nazionale.

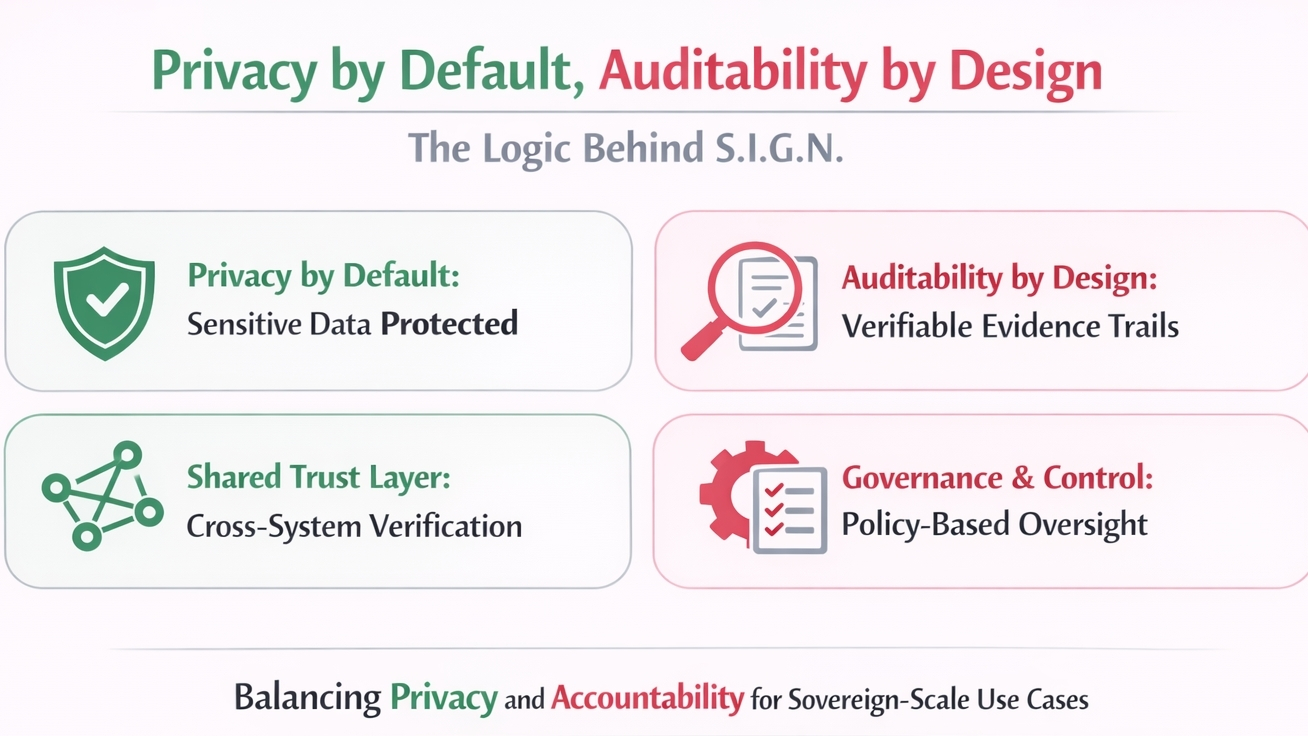

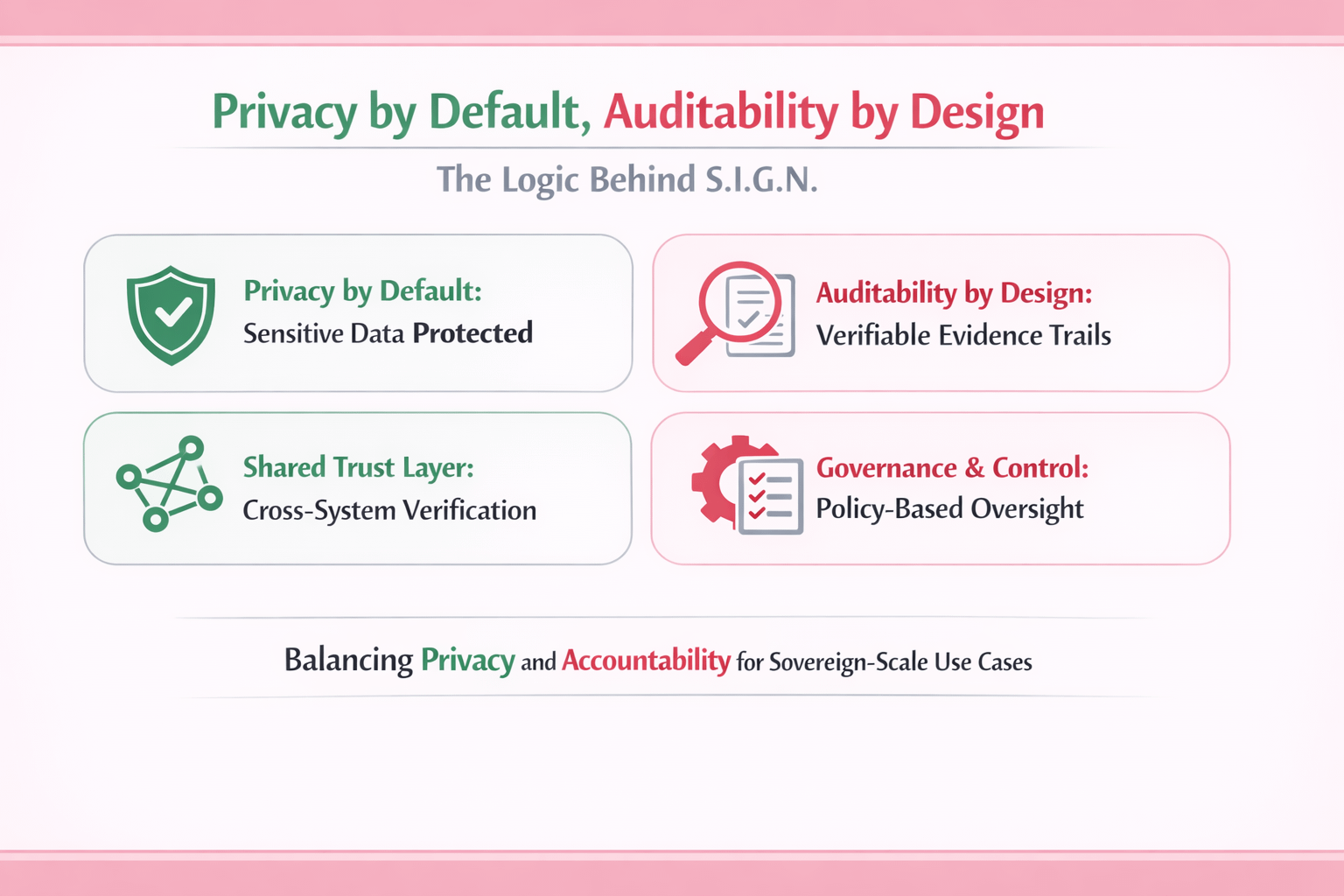

Ciò che rende interessante questa impostazione è la tensione che sta cercando di risolvere. I sistemi digitali pubblici spesso falliscono in due modi opposti. O espongono troppo, trasformando l'attività sensibile in qualcosa che può essere osservato troppo facilmente, o nascondono troppo all'interno di silos istituzionali, rendendo la supervisione lenta, frammentata e politicamente fragile. In pratica, i sistemi sovrani non possono permettersi nessuno dei due estremi.

Una rete di pagamenti, uno stack identitario o un programma di distribuzione di capitali devono proteggere carichi sensibili, ma devono anche dimostrare in seguito chi ha approvato cosa, sotto quale autorità, secondo quali regole e a che ora. La documentazione di SIGN è insolitamente diretta su questo.

Descrive S.I.G.N. come necessitando di privacy per default per carichi sensibili, richiedendo anche auditabilità legale e prontezza all'ispezione. Per me, questo è il vero centro di gravità qui.

Il progetto non sostiene che la privacy dovrebbe sconfiggere la responsabilità. Sostiene che un'infrastruttura seria deve essere progettata affinché entrambi possano esistere insieme fin dall'inizio.

Il modo più chiaro in cui posso descrivere la logica è questo: S.I.G.N. sembra costruito sull'idea che la fiducia non dovrebbe dipendere solo dalla memoria, dalla burocrazia o dalla buona volontà istituzionale. Dovrebbe dipendere da evidenze portabili.

I documenti enfatizzano ripetutamente l'evidenza pronta all'ispezione, e quella frase è rimasta con me perché cattura meglio il problema operativo rispetto alla maggior parte del linguaggio blockchain. Nei veri sistemi pubblici, l'evidenza non è metadati opzionali. È ciò che consente che avvengano audit, dispute, approvazioni, riconciliazioni, controlli di conformità e responsabilità pubblica senza ricostruire l'intero contesto da zero ogni volta. SIGN tratta le attestazioni come il veicolo per quell'evidenza.

Vengono presentati non come primitivi astratti, ma come prove verificabili che codificano una dichiarazione, la legano a un emittente e consentono di essere controllate successivamente attraverso sistemi e nel tempo.

È qui che il Protocollo Sign diventa più importante di quanto il suo marchio possa inizialmente suggerire. Secondo i documenti, tutti e tre i percorsi del sistema nazionale in S.I.G.N. si basano su uno strato di fiducia e evidenza condiviso che registra, verifica e interroga affermazioni strutturate.

L'argomento del progetto è che senza un tale strato, i sistemi digitali diventano frammentati: i dati finiscono per essere sparsi tra contratti, sistemi di archiviazione e confini organizzativi, mentre l'indicizzazione, il tracciamento storico e l'audit diventano manuali e soggetti a errori.

Penso che questa sia una delle parti più forti dell'architettura. Invece di fingere che ogni istituzione operi da un unico database o da una sola catena, SIGN presume che la frammentazione sia normale e poi cerca di standardizzare come la prova viaggi attraverso quella frammentazione. Questo sembra molto più realistico rispetto alla solita narrativa “una catena risolve tutto”.

Mi ricorda meno una rete di pagamenti e più una spina dorsale dei registri nazionali.

Il lato privacy sembra anche più maturo rispetto alla solita versione slogan della privacy. Nei materiali di SIGN, la privacy non è trattata come segretezza per il suo stesso bene. È legata a divulgazione selettiva, prove che preservano la privacy, registri di fiducia e scelte di posizionamento dei dati che possono essere on-chain, off-chain o ibride a seconda della sensibilità del carico di lavoro.

Lo stack identitario fa esplicito riferimento a Credenziali Verificabili W3C e DID, insieme a meccanismi di divulgazione selettiva e revoca.

I documenti più ampi di S.I.G.N. descrivono anche modalità di distribuzione che possono essere pubbliche, private o ibride, a seconda che la trasparenza, la riservatezza o una combinazione di entrambi sia il requisito governante. Questa flessibilità è importante perché i sistemi sovrani non sono esercizi di design ideologici.

Un programma di benefici, una rete CBDC e un sistema di registrazione non necessitano tutti dello stesso modello di visibilità. SIGN sembra comprendere che la privacy deve essere configurabile a livello di politica, non aggiunta come caratteristica tecnica tardiva.

Penso anche che il materiale sulla governance stia facendo un lavoro importante qui. I documenti dicono che le distribuzioni di S.I.G.N. non sono “solo software, ma sistemi sovrani che devono essere governabili, operabili e auditabili. Poi separano la governance in governance politica, governance operativa e governance tecnica. Questo potrebbe sembrare procedurale, ma lo vedo come una delle scelte di design più serie del progetto.

Significa che le impostazioni sulla privacy, le responsabilità operative, gli aggiornamenti, i controlli d'emergenza, la custodia delle chiavi e le esportazioni di audit non vengono trattati come questioni secondarie. Fanno parte dell'architettura del sistema stesso.

In altre parole, la questione non è solo se l'infrastruttura funzioni in teoria, ma se un paese o un'istituzione possa effettivamente gestirla sotto vincoli reali, incidenti reali e pressioni di responsabilità reali. È esattamente dove molti sistemi ambiziosi iniziano a rompersi, quindi apprezzo che SIGN lo affronti apertamente.

Ciò che conferisce coerenza all'intero modello, a mio avviso, è che l'auditabilità qui non è presentata come esposizione di massa. I documenti puntano verso visibilità supervisionale controllata, accesso legale in ambienti sensibili alla privacy e politiche di accesso all'audit nelle distribuzioni private.

Questa è una formulazione molto più credibile che fingere che la piena trasparenza o la piena riservatezza siano sufficienti da sole. I sistemi pubblici hanno bisogno della capacità di ispezionare e spiegare le decisioni, ma devono anche evitare di trasformare ogni interazione con il cittadino in dati esposti pubblicamente. La risposta di SIGN sembra essere un modello stratificato in cui esecuzione, identità ed evidenza sono collegate, mentre la visibilità dei dati sottostanti è determinata dalla politica e dal contesto di distribuzione.

Questo è un problema di design più difficile rispetto a semplicemente pubblicare tutto on-chain, ma è anche molto più vicino a come i sistemi nazionali seri devono effettivamente funzionare.

La mia lettura complessiva è che la logica dietro S.I.G.N. non è “privacy contro auditabilità.” È che la privacy senza evidenza diventa opacità, e l'auditabilità senza privacy diventa sovraesposizione istituzionale.

SIGN sta cercando di costruire lo strato intermedio dove le azioni sensibili possono rimanere protette, mentre approvazioni, regole e tracce di responsabilità rimangono durevoli e verificabili.

Ecco perché la frase “privacy per default, auditabilità per design” funziona così bene per questa architettura. Non è un bilanciamento di marketing. È il requisito operativo di qualsiasi sistema digitale che si aspetti di servire casi d'uso su scala sovrana senza collassare in sorveglianza o nebbia amministrativa.

@SignOfficial $SIGN #SignDigitalSovereignInfra