Più trascorro tempo con il modello DUST di Midnight, più sembra uno di quei sistemi che appare semplice da lontano, poi rivela lentamente quanto tensione sia effettivamente incorporata in esso.

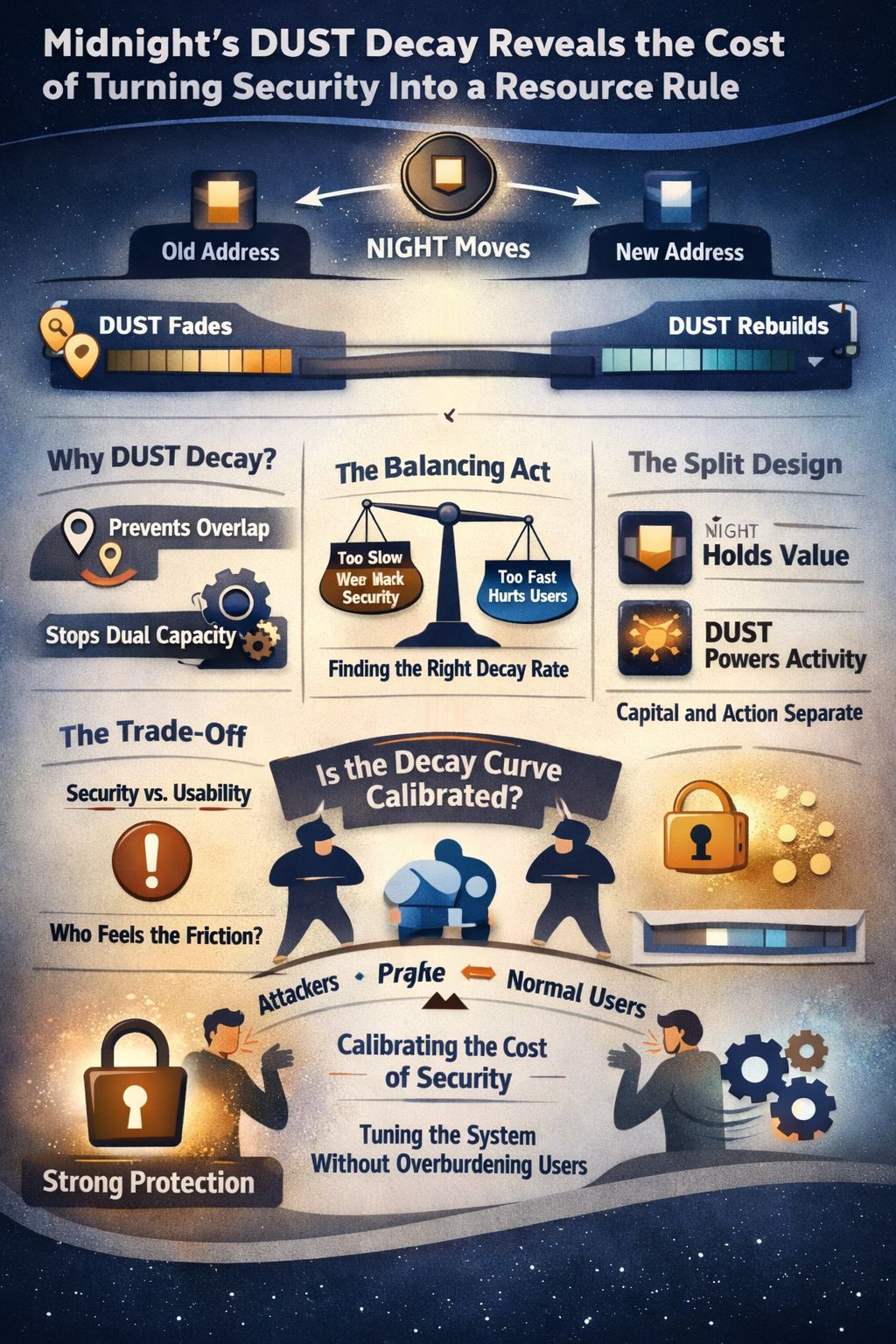

A prima vista, il decadimento DUST può sembrare solo un'altra restrizione. Muovi la tua NOTTE e parte della capacità DUST legata a quella posizione svanisce. È facile interpretarlo come attrito per il solo gusto dell'attrito.

Ma più lavoravo su di esso, più sentivo che la lettura perde il vero significato.

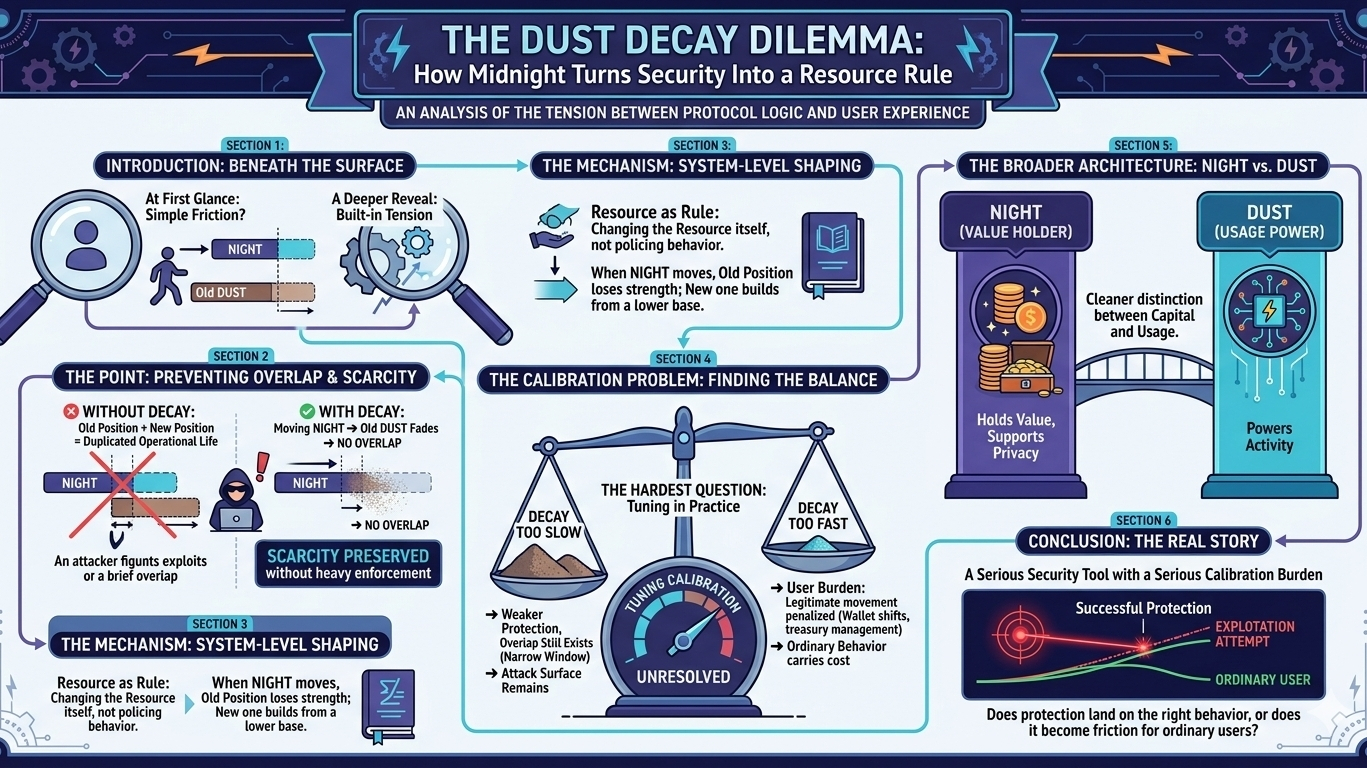

Il decadimento esiste perché, senza di esso, la rete lascia spazio per sovrapposizioni dove non dovrebbe essercene.

Se qualcuno può passare del tempo a costruire una capacità significativa di DUST in un indirizzo, per poi spostare il NIGHT sottostante altrove mentre l'indirizzo originale mantiene ancora troppo DUST utilizzabile, la stessa posizione economica inizia a portare vita operativa in più di un luogo. Anche se quella sovrapposizione dura solo per un breve periodo, è comunque importante. Nei sistemi costruiti attorno alla scarsità e all'esecuzione controllata, le lacune temporanee sono spesso le uniche lacune di cui gli attaccanti hanno bisogno.

Questo è il punto in cui il design ha iniziato a avere veramente senso per me.

Non si tratta di punire il movimento. Si tratta di assicurarsi che la rete non permetta accidentalmente alla stessa posizione sottostante di rimanere troppo potente attraverso le transizioni di indirizzo.

Midnight sta cercando di risolvere quel problema a livello strutturale invece di aspettare di rilevarlo dopo. Piuttosto che aggiungere più controlli, più tracciamento o più sovraccarico di convalida per determinare se qualche capacità supportata da DUST è già stata espressa economicamente, il sistema lo gestisce cambiando la risorsa stessa. Quando NIGHT si muove, il vecchio DUST inizia a svanire. La vecchia posizione perde forza. La nuova inizia a costruire da una base più bassa.

Questo è un modo molto pulito per preservare la scarsità.

E onestamente, penso che quella parte meriti un riconoscimento.

Ciò che il sistema riesce a fare bene è comprendere che alcuni problemi sono meglio risolti modellando le regole della risorsa piuttosto che controllando incessantemente il comportamento attorno ad essa. In questo senso, la decadenza di DUST sembra meno un capriccio di design arbitrario e più un pezzo serio di logica del protocollo. Chiude una forma di capacità operativa duplicata senza bisogno di trasformare ogni trasferimento in un layer di enforcement più pesante.

Ma è anche qui che inizia la domanda più difficile.

Anche se il meccanismo è valido in principio, il vero problema è se sia sintonizzato correttamente nella pratica.

Questa è la parte a cui continuo a tornare.

Se il tasso di decadimento è troppo lento, allora la protezione è più debole di quanto sembri. L'indirizzo vecchio potrebbe ancora contenere abbastanza DUST per rimanere attivamente significativo mentre il nuovo indirizzo inizia a ricostruire la propria capacità operativa. Ciò significa che la finestra di sovrapposizione esiste ancora, solo più piccola. La superficie di attacco è ridotta, ma non completamente sigillata. Un meccanismo progettato per chiudere la finestra finisce solo per restringerla.

Se il tasso di decadimento è troppo veloce, il carico si sposta nell'altra direzione. Allora sono gli utenti legittimi che iniziano a sentire il costo più chiaramente.

Le persone muovono asset per ragioni completamente normali. Ribilanciano tra portafogli. Separano lo stoccaggio dall'uso attivo. Spostano le partecipazioni per sicurezza, gestione del tesoro o convenienza operativa. Nulla di tutto ciò è abusivo. Nulla di tutto ciò è un attacco. Ma il meccanismo di decadimento non valuta l'intento. Risponde al movimento, non al motivo. Quindi la stessa regola destinata a fermare lo sfruttamento impone anche un costo sul comportamento ordinario.

È qui che questo diventa genuinamente interessante per me, perché smette di essere una caratteristica del protocollo ordinata e inizia a sembrare un vero compromesso umano.

Ogni meccanismo di sicurezza suona bene se descritto dalla prospettiva della minaccia che previene. La parte più difficile è sempre chiedere chi assorbe l'attrito nella vita normale.

E questo è esattamente ciò che rende la decadenza di DUST più importante di quanto appaia inizialmente.

Potrebbe svolgere un lavoro di sicurezza necessario, ma ciò non significa che i suoi costi scompaiano. Significa solo che quei costi sono più facili da giustificare in teoria di quanto non lo siano da vivere nella pratica.

Ciò che rende questo ancora più importante è che l'architettura più ampia di Midnight sta chiaramente cercando di fare qualcosa di ponderato. La separazione tra NIGHT e DUST non è casuale. Uno è destinato a trattenere valore. L'altro è destinato a alimentare attività.

Quella divisione ha vantaggi evidenti.

Crea una distinzione più chiara tra capitale e utilizzo. Aiuta a supportare la privacy. Fa sentire il sistema più intenzionale rispetto ai modelli in cui ogni azione è direttamente legata allo stesso layer di asset esposti. C'è una vera intelligenza in quel design.

Ma una volta che costruisci un sistema come questo, i piccoli parametri smettono di essere piccoli. Iniziano a portare molto più peso di quanto le persone presumano.

Il tasso di decadimento non è solo un numero di sfondo che siede silenziosamente nel protocollo. È uno di quei settaggi invisibili dove sicurezza, usabilità e comportamento quotidiano degli utenti si scontrano. Se è troppo morbido, la storia della sicurezza si indebolisce. Se è troppo aggressivo, l'esperienza dell'utente diventa più dura di quanto dovrebbe essere.

Non è un dettaglio di implementazione minore.

Questo è il problema di calibrazione in generale.

E per me, quella è la parte irrisolta.

Non se la decadenza di DUST dovrebbe esistere. Penso che ci sia un vero caso per cui dovrebbe. Senza qualche tipo di decadimento, il modello di risorsa diventa molto più facile da estorcere attraverso transizioni in modi che il protocollo probabilmente non desidera.

La vera domanda è se l'attuale curva di decadimento chiuda la finestra che era stata progettata per chiudere senza mettere troppa pressione su persone che stanno semplicemente utilizzando la rete normalmente.

È qui che penso che la conversazione debba rimanere concentrata.

Perché non si tratta realmente di una questione di se l'idea sia intelligente. Chiaramente lo è. La domanda più importante è se quell'intelligenza sia stata calibrata sulla reale superficie di attacco, o se il margine di sicurezza finisca per essere pagato dagli utenti il cui unico errore è muovere NIGHT più spesso di quanto il sistema preferisca.

Ecco perché non vedo la decadenza di DUST come un espediente o una meccanica cosmetica del token.

Lo vedo come uno strumento di sicurezza serio con un serio carico di calibrazione.

E forse questa è la vera storia qui.

Non che Midnight abbia frainteso il concetto, ma che il successo del concetto dipende interamente dal fatto che la sua protezione si concentri principalmente sul comportamento che è stato progettato per fermare, invece di diventare attrito che gli utenti ordinari portano silenziosamente ogni volta che si muovono.

#night @MidnightNetwork $NIGHT