Ciò che ha catturato la mia attenzione in Midnight non è stata una fuga pubblica. È stata una risposta privata ripetuta che ha iniziato a sembrare familiare.

Un contratto può svolgere correttamente la parte ovvia della privacy. Il valore grezzo non tocca mai il libro mastro. La prova continua a verificarsi. La catena non vede mai il voto, il segreto simile a una password o il piccolo campo di stato nascosto stesso. E l'utente può comunque perdere la privacy, perché il livello di impegno inizia a lasciare una forma riconoscibile dietro.

Questa è la parte di Midnight che mi è sembrata seria. Non è sufficiente che un valore rimanga illeggibile. La domanda più difficile è se quel valore possa ancora essere indovinato da un piccolo menu, o se l'uso ripetuto possa comunque essere collegato attraverso le azioni.

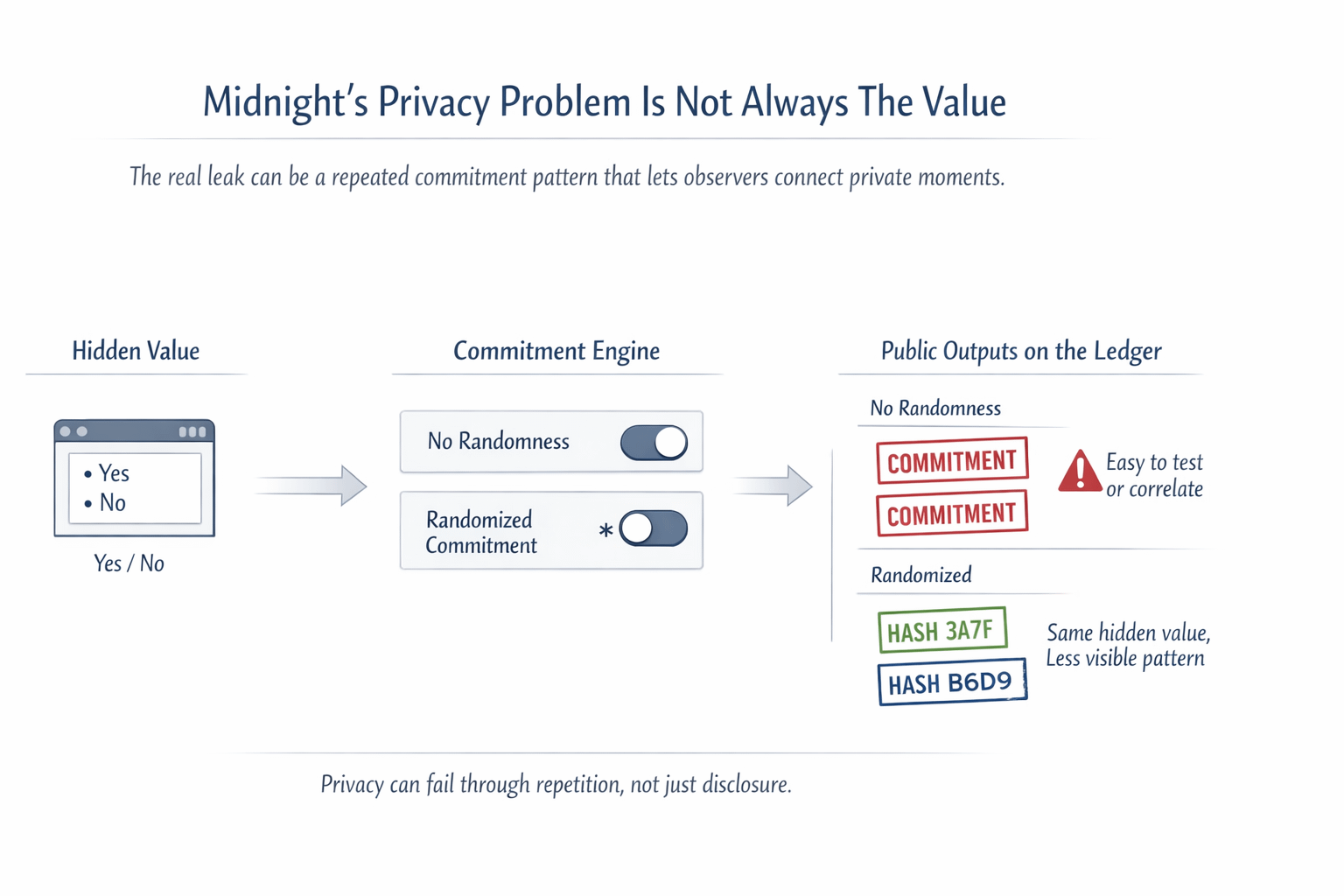

L'indizio più chiaro è la divisione tra persistentHash e persistentCommit. Midnight non li tratta come intercambiabili. persistentHash ti dà un output stabile per gli stessi dati. Questo è utile quando il determinismo è il punto, quando l'uguaglianza deve rimanere visibile, o quando il valore memorizzato non è una piccola risposta privata che le persone possono realisticamente indovinare. Ma quella stessa stabilità diventa pericolosa nel momento in cui il campo nascosto proviene da un piccolo insieme di risposte, o lo stesso valore nascosto può apparire di nuovo più tardi. persistentCommit è costruito per quel caso più difficile. Mescola i dati con un valore casuale Bytes<32> in modo che l'output visibile smetta di comportarsi come una firma riutilizzabile.

Quella distinzione è importante perché "nascosto" può fallire in due modi diversi.

Il primo fallimento è la capacità di indovinare. Se un voto ha solo poche risposte possibili, o un campo di stato privato ha solo pochi valori realistici, un hash stabile fornisce agli osservatori qualcosa che possono testare. Non hanno bisogno della catena per pubblicare la risposta. Hanno solo bisogno di un breve elenco di input probabili e di un hash corrispondente. Midnight avverte fondamentalmente che la fuga non è sempre esposizione. A volte la fuga è che la risposta nascosta proviene da un menù ridotto e il design dell'impegno l'ha resa verificabile.

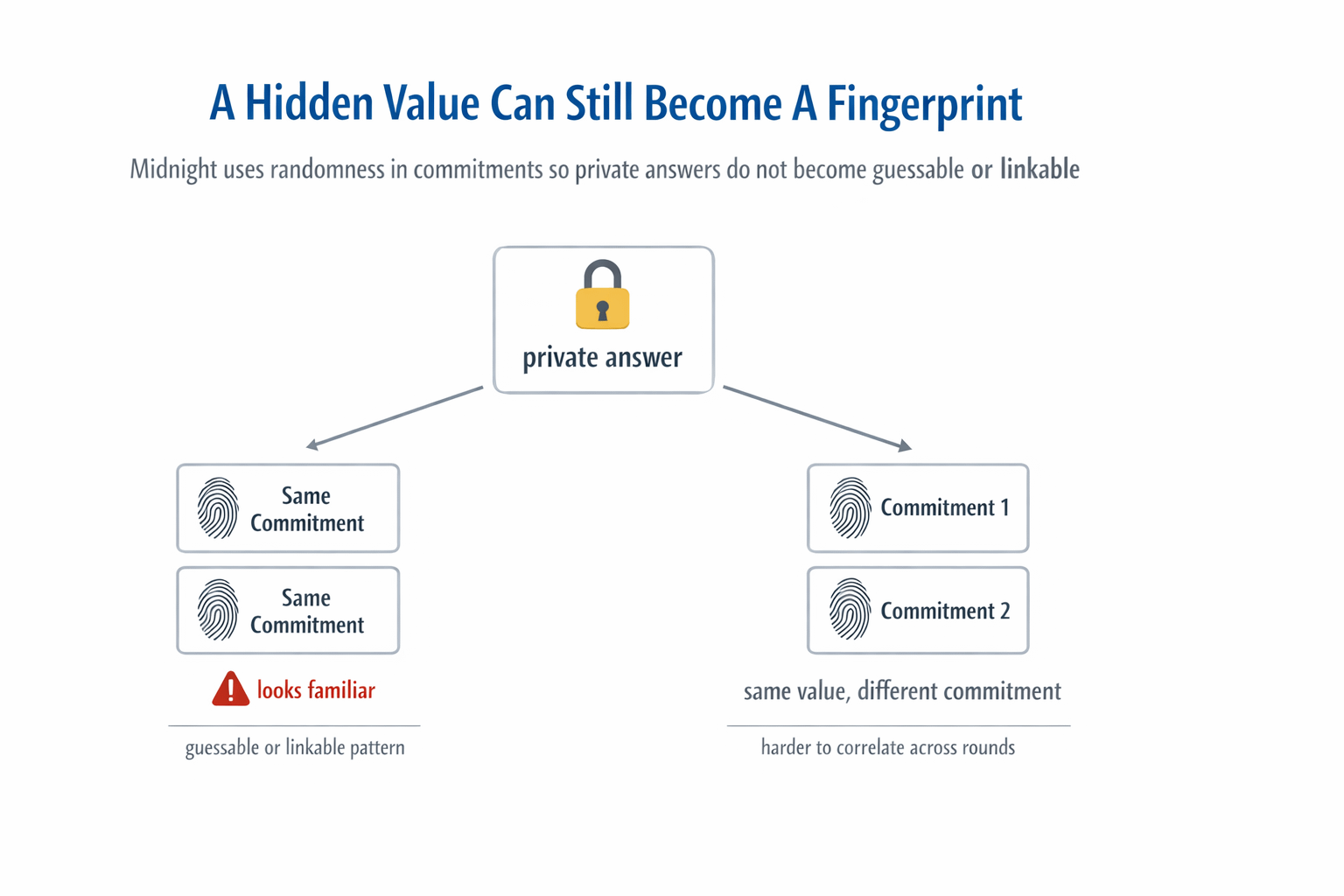

Il secondo fallimento è la link-abilità, e questo sembra ancora più brutto perché può accadere senza che nessuno apprenda il segreto stesso. Midnight chiarisce anche che la casualità impedisce di correlare valori uguali. Quindi, anche se nessuno può recuperare la risposta, la stessa forma visibile che appare due volte può ancora rivelare che la stessa cosa è successa di nuovo. Il fatto rimane nascosto. Il modello non cambia.

La scena del fallimento è facile da immaginare. Uso un'app privata per votare in un round. Più tardi torno e voto di nuovo, o confermo lo stesso stato nascosto in un passaggio successivo. L'app può onestamente dirmi che il mio input grezzo non ha mai toccato la catena. Ma se si è basata su un hash stabile dove era necessaria una casualità di impegno fresca, gli osservatori potrebbero comunque notare che lo stesso modello visibile è tornato. Potrebbero non conoscere la risposta stessa, ma possono comunque dire che due momenti supposti privati appartengono insieme. Nulla è stato pubblicato, eppure il mio comportamento è diventato più facile da tracciare.

Ecco perché la nota di Midnight sui round è così importante. Non dice solo che la casualità fresca è preferibile in teoria. Descrive persino un modello di riutilizzo controllato in applicazioni esemplari in cui una chiave segreta viene riutilizzata come fonte di casualità insieme a un contatore di round affinché i diversi round rimangano non collegabili. Stesso utente, stessa fonte di verità sottostante, forma di impegno visibile diversa. Non è un dettaglio cosmetico. È la differenza tra interazioni private ripetute che rimangono private e interazioni private ripetute che si trasformano lentamente in un'impronta digitale.

Questo è anche dove $NIGHT sembra meccanicamente rilevante per me. Il valore di una rete di privacy non è provare una singola azione nascosta una volta. È supportare un'attività protetta ripetuta senza lasciare che gli osservatori testino risposte probabili o colleghino azioni separate in un unico percorso comportamentale. Se Midnight vuole che l'uso sostenuto da $NIGHT si senta protetto in condizioni reali, allora il design dell'impegno deve sopravvivere alla ripetizione. Altrimenti, il sistema nasconde il valore una volta, ma rivela il modello nel tempo.

Quindi la parte che continuo a monitorare in Midnight non è se un segreto possa rimanere offchain una volta. Quello è il minimo richiesto. Il test più difficile è se l'interazione ripetuta rimanga difficile da indovinare e difficile da collegare quando gli utenti reali tornano, si ripetono e lasciano la storia indietro. È lì che la privacy diventa reale. Non fallisce solo quando un segreto diventa visibile. Fallisce anche quando una risposta nascosta inizia a sembrare familiare. #night $NIGHT @MidnightNetwork