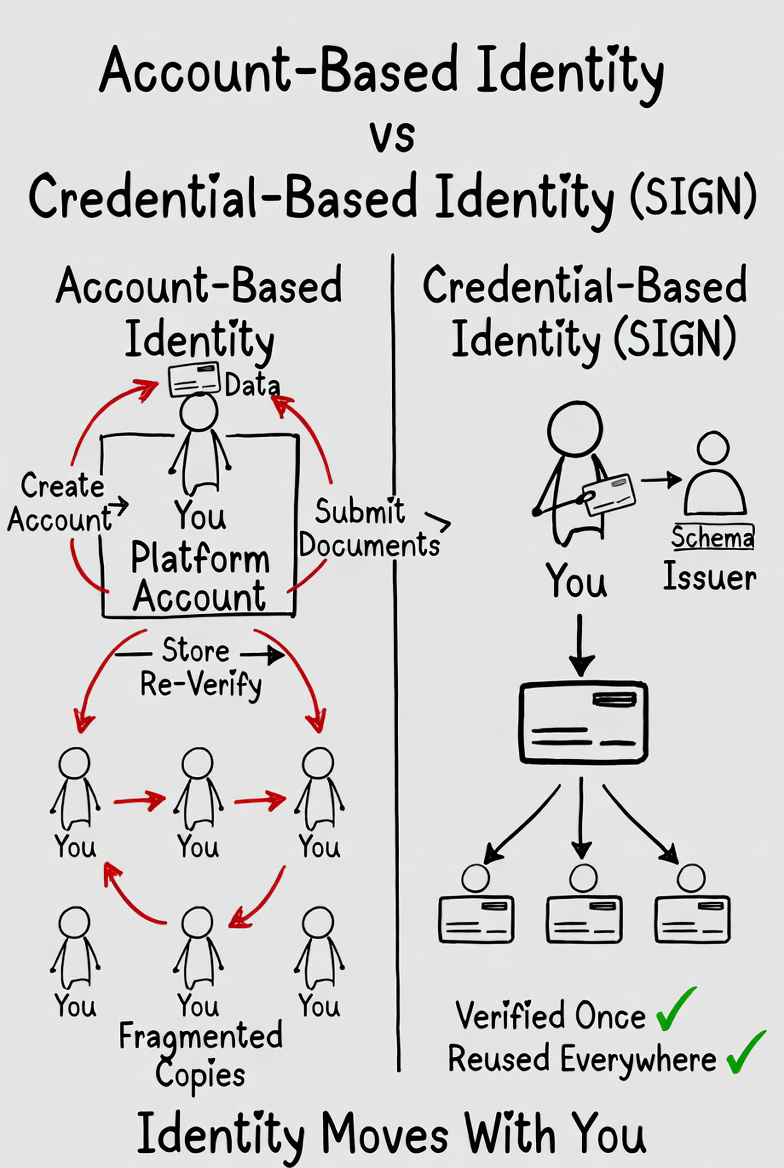

Non ho messo in discussione l'identità basata su account per molto tempo perché sembra normale. Ogni piattaforma ti chiede di creare un account, verificarti e poi operare all'interno di quell'ambiente. Sembra strutturato e logico. Ma nel momento in cui esci da un singolo sistema e cerchi di usare la stessa identità altrove, iniziano a mostrarsi le crepe.

Sei la stessa persona, con gli stessi documenti e la stessa storia di verifica, eppure ogni sistema ti tratta come un nuovo caso. Crei un altro account, invii di nuovo gli stessi documenti e affronti gli stessi controlli. Non è solo ripetitivo, è strutturalmente inefficiente. Il sistema non riconosce l'identità come qualcosa che dovrebbe muoversi. La tratta come qualcosa che deve essere ricreata.

È qui che la limitazione degli account diventa chiara. Gli account non sono identità. Sono contenitori per l'identità all'interno di una piattaforma specifica. Ogni piattaforma possiede la sua versione di te, la memorizza, la verifica e controlla come viene utilizzata. Il risultato è la frammentazione. Invece di avere un'identità, ti ritrovi con più copie di essa, ciascuna isolata e mantenuta separatamente.

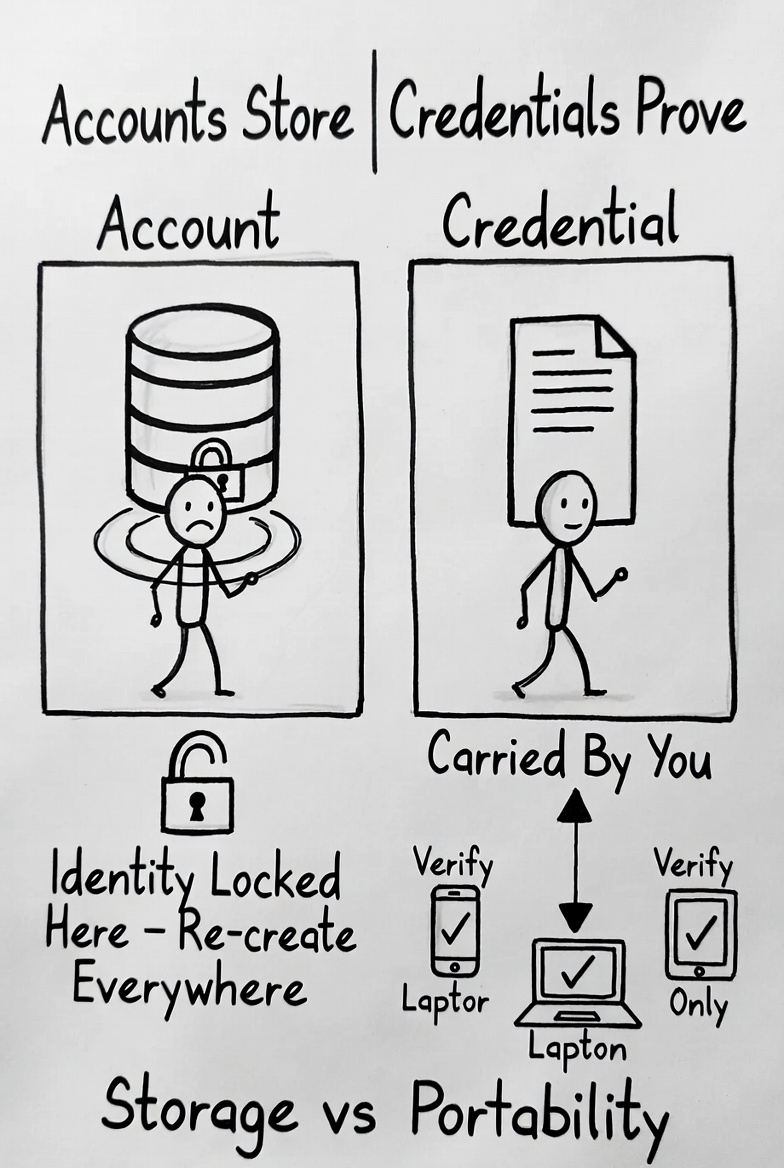

Gli account memorizzano l'identità. Le credenziali la provano.

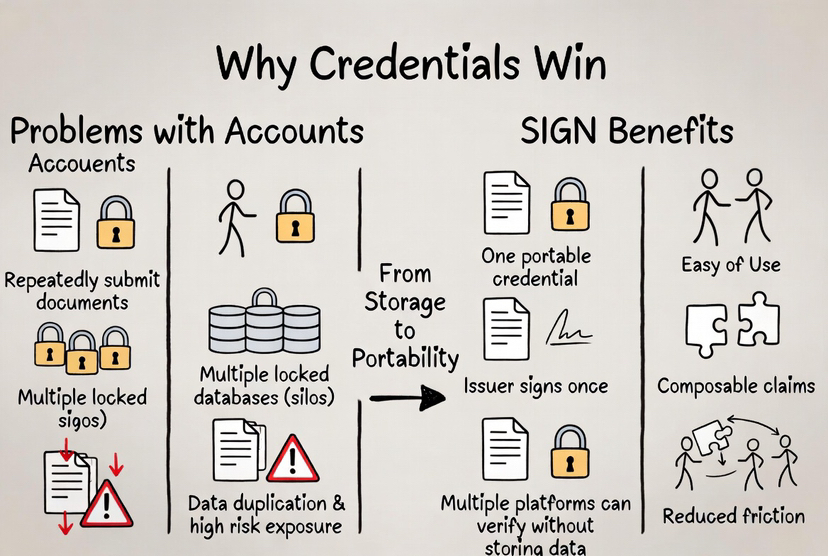

Questa frammentazione crea problemi prevedibili. La verifica viene ripetuta attraverso i sistemi. I dati vengono duplicati attraverso i database. L'esposizione aumenta ogni volta che l'identità viene condivisa di nuovo. I sistemi rispondono aggiungendo più strati, più controlli di conformità e più memorizzazione, assumendo che più dati portino a più fiducia. In realtà, crea più frizione e più rischio.

Il problema fondamentale è che gli account risolvono per la memorizzazione, non per la portabilità. Rispondono alla domanda su dove vive l'identità, ma non su come si muove l'identità. E in un ambiente digitale dove le interazioni avvengono attraverso più sistemi, la portabilità conta più della memorizzazione.

Un'identità che non può muoversi non è identità. È memorizzazione.

Questo è il punto in cui SIGN adotta un approccio fondamentalmente diverso. Invece di chiedere dove dovrebbe essere memorizzata l'identità, chiede di cosa ha effettivamente bisogno l'identità per funzionare attraverso i sistemi. Quando riduci l'identità al suo scopo funzionale, non è un profilo o un set di dati. È un insieme di affermazioni che devono essere dimostrate sotto condizioni specifiche.

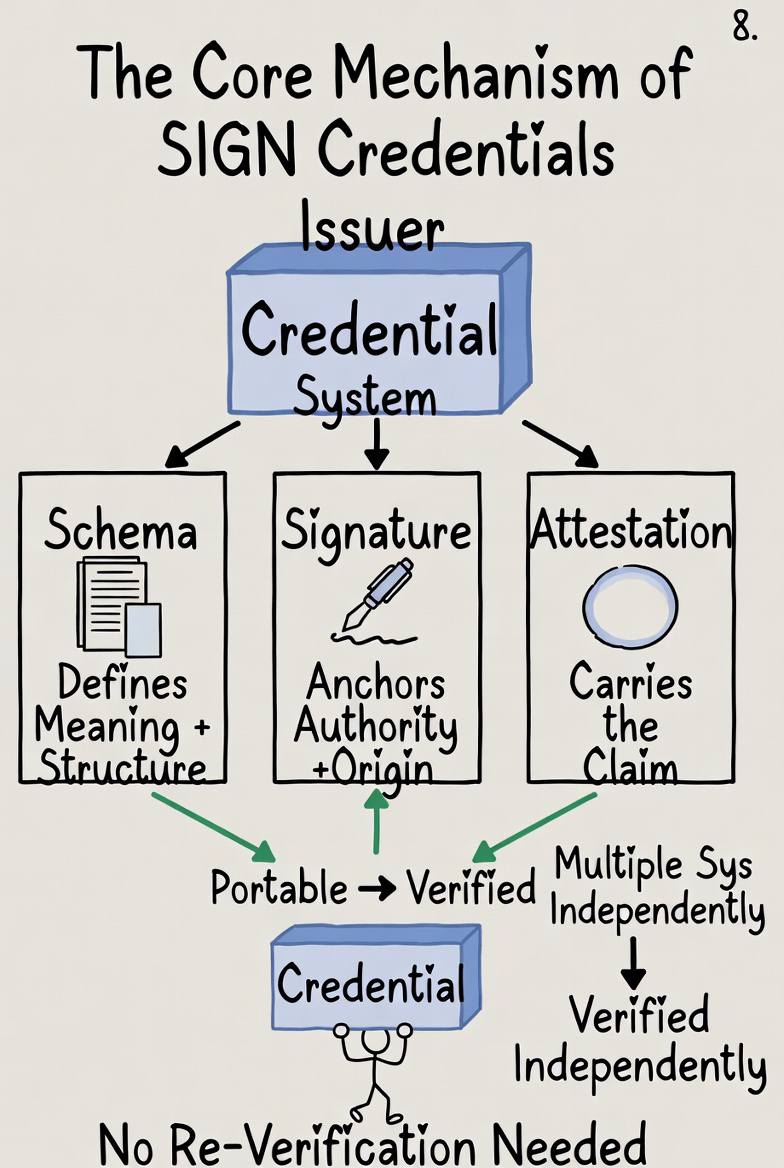

SIGN esprime l'identità attraverso credenziali, che sono attestazioni strutturate emesse da un'autorità. Una credenziale non è un record all'interno di una piattaforma. È un'affermazione che ha significato definito, struttura definita e origine verificabile. Ad esempio, un emittente può attestare che un utente è verificato, soddisfa i requisiti KYC o è idoneo per un programma specifico. Queste non sono dichiarazioni vaghe. Sono legate a schemi.

Gli schemi sono critici perché definiscono cosa significa effettivamente un'affermazione. Specificano la struttura, i campi e le regole di interpretazione per quella credenziale. Questo rimuove l'ambiguità. Due sistemi che leggono la stessa credenziale non devono interpretarla in modo diverso perché il significato è già definito a livello di schema.

Poi l'emittente firma l'affermazione. Questa firma ancorano la fiducia. Permette a qualsiasi sistema di verificare non solo l'esistenza dell'affermazione, ma anche la sua origine. La fiducia non è più basata su una piattaforma che detiene dati. È basata sulla capacità di verificare chi ha emesso la credenziale e se segue lo schema previsto.

Questo è il meccanismo centrale.

Lo schema definisce il significato.

La firma ancorano l'autorità.

L'attestazione porta l'affermazione.

Una volta emessa, la credenziale non è bloccata all'interno di un sistema. Diventa portabile.

Ed è qui che il modello si distacca dagli account.

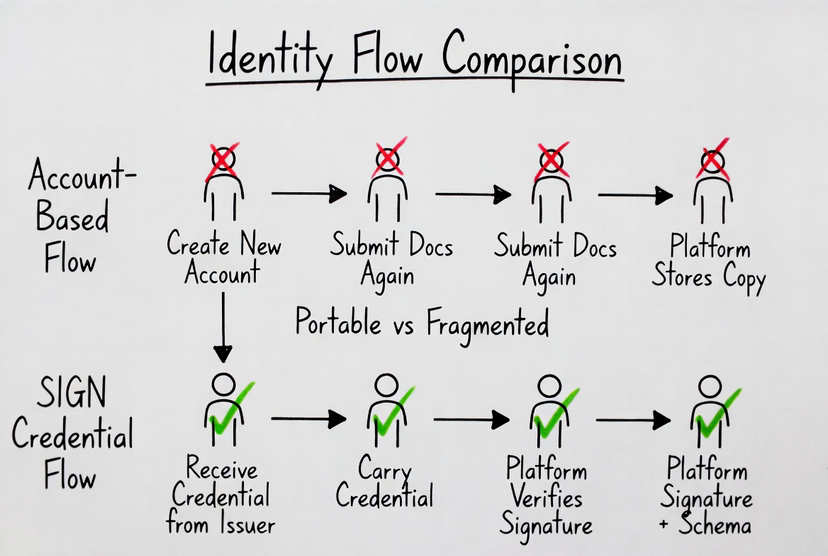

In un sistema basato su account:

identità → memorizzata → accessibile → ri-verificata

In un sistema basato su credenziali:

credenziale → emessa → trasportata → verificata

La differenza sembra semplice, ma rimuove un intero strato di frizione.

Un sistema che ha bisogno di identità non la ricrea. Verifica la credenziale. Controlla chi l'ha emessa, quale schema segue e se è ancora valida. Questo è sufficiente.

Se l'identità si resetta attraverso i sistemi, il sistema è rotto.

Nessun bisogno di raccogliere di nuovo documenti. Nessun bisogno di memorizzare di nuovo dati personali. Nessun bisogno di ripetere la verifica.

Questo cambia il modo in cui l'identità si comporta attraverso i sistemi. Proprio ora, passare tra piattaforme sembra come ripristinare l'identità. Ogni sistema parte da zero. Con le credenziali, l'identità si muove con te. Non riparti. Riutilizzi.

Questo cambia anche il modo in cui viene gestita la fiducia. Nei sistemi basati su account, la fiducia è centrata sulla piattaforma. Ti fidi del sistema che detiene i dati. In SIGN, la fiducia è centrata sull'emittente. Ti fidi dell'entità che ha emesso la credenziale e la verifica è indipendente. Qualsiasi sistema può verificare l'affermazione senza fare affidamento su un'altra piattaforma.

Quell'indipendenza è ciò che rende possibile la portabilità.

Ora considera cosa succede senza questo modello. Ogni piattaforma costruisce il proprio silo di identità. Gli utenti ripetono la verifica. I dati vengono duplicati. L'esposizione aumenta.

Questo non è solo inefficiente. Crea rischio. Maggiori dati memorizzati significano più punti di fallimento. Maggiore esposizione ripetuta significa maggiori possibilità di abuso.

E quando una credenziale scade o viene revocata dal suo emittente, ogni sistema connesso vede immediatamente quello stato, il che significa che le condizioni dell'identità si aggiornano senza bisogno di ricostruire account o ri-processare utenti.

I sistemi cercano di risolvere questo aggiungendo strati: migliore crittografia, migliore conformità, migliori controlli di memorizzazione. Ma stanno risolvendo il problema sbagliato. Stanno proteggendo dati che non devono essere raccolti ripetutamente in primo luogo.

SIGN evita questo cambiando ciò che viene condiviso. Non identità grezza, ma affermazioni sull'identità.

Ed è qui che un altro cambiamento diventa visibile. I sistemi non hanno effettivamente bisogno di un'identità completa. Hanno bisogno di condizioni specifiche.

Ad esempio, un sistema non ha bisogno di sapere tutto su un utente. Ha bisogno di sapere se l'utente è verificato, se soddisfa i requisiti normativi o se è idoneo per un servizio.

Le credenziali rispondono a quelle domande direttamente senza esporre dettagli non necessari.

Questo rende l'identità più efficiente e più utilizzabile. Riduce il carico sugli utenti e semplifica il design del sistema. I sistemi smettono di chiedere più informazioni e iniziano a chiedere la prova esatta richiesta per un'azione specifica.

Un altro aspetto importante è la composabilità. Le credenziali possono essere combinate per soddisfare condizioni complesse. Una credenziale può dimostrare l'identità, un'altra può dimostrare il livello di reddito e un'altra può dimostrare l'idoneità. Ognuna è emessa indipendentemente e verificata indipendentemente. Un sistema può richiedere una combinazione specifica prima di eseguire un processo.

Questo crea risultati deterministici. Le decisioni si basano sulla presenza e validità delle credenziali richieste. Non c'è bisogno di interpretazione o valutazione manuale. Il sistema verifica la condizione o non lo fa.

Questo è un cambiamento significativo rispetto ai sistemi basati su account, dove le decisioni dipendono spesso da come vengono interpretati i dati. In quei sistemi, l'identità è letta e valutata. In un sistema basato su credenziali, l'identità è verificata. La differenza è che la verifica rimuove l'ambiguità.

Gli account non scompaiono in questo modello, ma il loro ruolo cambia. Non sono più la fonte di verità per l'identità. Diventano strati di accesso che interagiscono con le credenziali. L'identità effettiva non è più confinata all'account.

Ecco perché le credenziali contano più degli account.

Gli account rispondono a dove è memorizzata l'identità. Le credenziali rispondono a come l'identità è provata e riutilizzata.

Su larga scala, questa distinzione diventa critica. I sistemi che si basano su account continueranno a ripetere i processi di identità.

I sistemi costruiti su identità basate su account non scalano attraverso gli ecosistemi. Scalano solo la duplicazione dei dati.

I sistemi che si basano su credenziali non hanno bisogno di.

Questo non è solo un miglioramento dell'esperienza utente. È un cambiamento strutturale nel modo in cui l'identità opera attraverso i sistemi. Riduce la ridondanza, abbassa il rischio e crea un modo più efficiente di gestire l'identità in ambienti complessi.

Il cambiamento non consiste nel sostituire completamente gli account. Si tratta di rimuovere il loro ruolo come contenitori di identità. Una volta che l'identità diventa portabile e verificabile, la necessità di memorizzarla separatamente in ogni sistema diventa superflua.

Questa è la direzione verso cui SIGN sta spingendo. Non un nuovo modo di memorizzare l'identità, ma un nuovo modo di usarla.

#SignDigitalSovereignInfra $SIGN @SignOfficial