Ieri, solo pochi minuti dopo la chiusura della finestra di istantanea di Binance Alpha, mi sono trovato ad approfondire più di quanto intendessi. Avevo aperto i grafici per dare un'occhiata a c-39 e c-41, entrambi insolitamente silenziosi, quasi esitanti, ma quel tipo di quiete mi attira sempre verso qualcosa di più strutturale. In qualche modo ho finito per tracciare flussi legati a m-43 e ciò che era iniziato come un controllo di routine si è rapidamente trasformato in qualcosa che sembrava più un'osservazione sul campo che una ricerca informale.

Ho notato un modello contrattuale ripetuto in un indirizzo in particolare che appare attraverso più catene. L'attività non era rumorosa o speculativa, ma portava con sé una certa precisione. Le transazioni erano raggruppate, le attestazioni eseguite in sequenze serrate e l'uso del gas leggermente elevato durante quelle esplosioni, specialmente sui Layer 2. Non sembrava un caos guidato dagli utenti, sembrava un'infrastruttura testata silenziosamente in condizioni reali. Quello è stato il momento in cui ho smesso di pensare a questo come a un altro protocollo e ho iniziato a vederlo come qualcosa che cerca di ridefinire ciò che le blockchain registrano effettivamente.

A un certo punto ho eseguito una piccola simulazione io stesso, un semplice flusso di divulgazione selettiva. L'idea era semplice: provare una specifica qualifica senza esporre l'intera identità dietro di essa. Il sistema ha funzionato alla perfezione. La prova è stata verificata istantaneamente, nessuna perdita, nessuna ridondanza, esattamente come progettato. Ma ricordo di aver fatto una pausa, fissando il risultato più a lungo di quanto mi aspettassi. In quell'ambiente controllato, la prova è stata accettata senza esitazioni. Non c'era attrito, nessuna autorità esterna che si opponesse, nessuna ambiguità. E lì è dove qualcosa di sottile ma importante è cambiato nel mio modo di pensare. Perché al di fuori di quella simulazione, nel mondo reale, una prova non esiste in isolamento. Si scontra con sistemi che non sono costruiti su verità crittografiche ma su giurisdizione, politica e potere.

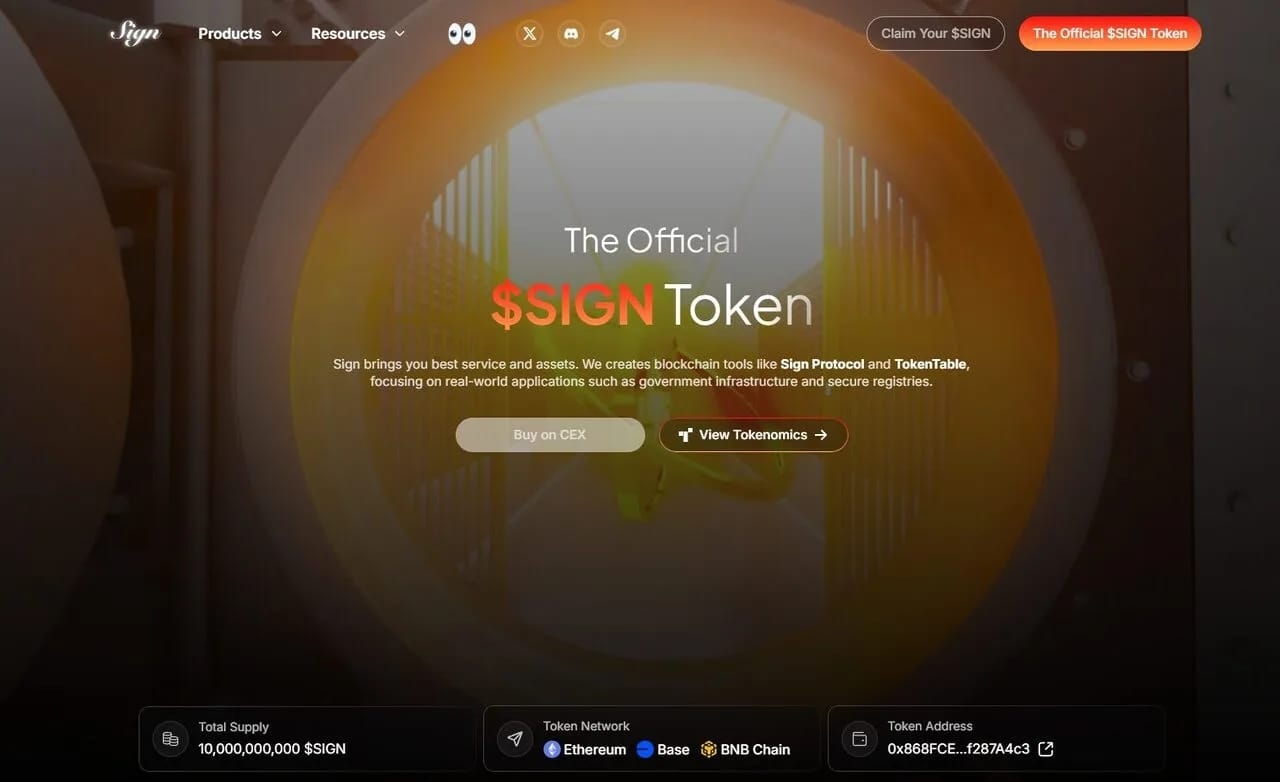

Quello a cui continuavo a tornare è come il Protocollo Sign riformuli la blockchain stessa. Non si tratta più di registrare che qualcosa è accaduto, ma di standardizzare il motivo per cui è accaduto. Quel passaggio verso uno strato di evidenza sembra tecnicamente elegante, quasi inevitabile col senno di poi. Invece di registri di transazioni grezzi, crea intenzioni strutturate e verificabili. Combinato con prove a conoscenza zero, consente una divulgazione selettiva in un modo che affronta direttamente uno dei maggiori ostacoli nell'adozione istituzionale, che è la privacy. Da un punto di vista puramente tecnico, risolve problemi con cui molte reti stanno ancora lottando. Riduce l'esposizione non necessaria dei dati mantenendo la verificabilità e si allinea perfettamente con la crescente domanda di esecuzione più rapida e più economica su più catene.

Ma più seguivo quel filo, più mi rendevo conto che il sistema non opera in un vuoto. La promessa economica di attestazioni efficienti e compatibilità cross-chain dipende interamente dal fatto che quelle attestazioni siano effettivamente riconosciute. E quel riconoscimento non proviene dal codice. Proviene dalle istituzioni. È lì che tutto inizia a circolare piuttosto che accumularsi. Lo strato tecnico produce verità, lo strato economico cerca di scalarlo, ma lo strato di governance e identità determina se quella verità venga accettata o meno. I governi non si fidano inherentemente dei validatori decentralizzati, e le istituzioni non risolvono le dispute attraverso prove crittografiche da sole. Si affidano a framework applicabili, su entità che possono essere ritenute responsabili quando qualcosa si rompe.

Continuavo a pensare alle regioni che si spingono aggressivamente nell'identità digitale e nelle infrastrutture transfrontaliere, in particolare nel Medio Oriente, dove i sistemi sostenuti dallo stato si stanno evolvendo rapidamente. Sulla carta, il Protocollo Sign si inserisce perfettamente in quella narrativa. Uno schema standardizzato, credenziali verificabili, prove che preservano la privacy, tutto ciò suona come l'ideale kit di strumenti per sistemi digitali sovrani. Ma poi la tensione sottostante diventa impossibile da ignorare. Questi sistemi non hanno solo bisogno di efficienza, hanno bisogno di controllo. E il controllo non si allinea naturalmente con la verifica senza permesso. Anche se un circuito a conoscenza zero convalida un documento perfettamente, quella convalida dipende comunque dal fatto che un'autorità sovrana scelga di onorarlo. Se non lo fanno, la prova diventa tecnicamente corretta ma praticamente irrilevante.

Mi sono trovato a confrontare questo con progetti come Fetch.ai o Bittensor che si concentrano sulla coordinazione e sull'intelligenza all'interno dei sistemi decentralizzati. Quelle reti stanno ottimizzando come le macchine interagiscono e apprendono. Il Protocollo Sign sembra diverso. Non sta ottimizzando il comportamento o il calcolo, sta cercando di standardizzare la fiducia stessa. Non l'azione, ma il motivo dietro l'azione. E questo è un problema molto più complesso, perché si estende oltre i sistemi e negli accordi umani.

La parte onesta a cui continuo a tornare è che l'architettura è indiscutibilmente impressionante, ma non dissolve le realtà del potere. Una prova può essere matematicamente valida e comunque essere rifiutata nella pratica. Una transazione può eseguire perfettamente on-chain mentre l'esito reale rimane bloccato da politiche o politica. Quel divario tra verifica e riconoscimento è dove l'intero modello viene testato, e non è qualcosa che può essere risolto attraverso codice migliore o circuiti più efficienti.

Continua a tornarmi in mente quel momento nella mia simulazione in cui tutto funzionava perfettamente, e quanto rapidamente quella certezza svanì non appena reintrodussi il livello umano nell'equazione. Mi lascia seduto con una domanda che sembra più grande del protocollo stesso. Se sistemi come Sign riescono a trasformare la fiducia in qualcosa di provabile crittograficamente, chi alla fine decide quali prove contano, e cosa significa questo per le persone che costruiscono sopra di esso e che non controllano i framework che convalidano la loro verità?