Ciao a tutti……. Immaginate un mondo in cui dimostrare chi sei, inviare denaro e accedere ai servizi sia facile come sbloccare il tuo telefono senza stress, senza lunghe code, senza momenti di “attendere per favore”.

Ogni paese ha già un sistema di identità. L'unica domanda è se è coerente.

C'è una fantasia che si presenta in troppi deck strategici: un paese “costruirà un ID digitale.” Come se l'identità iniziasse da zero. Come se non ci fosse storia, le istituzioni non esistessero, e il primo database risolvesse l'ultimo miglio.

La realtà è più dura e più interessante.

La maggior parte dei paesi ha già un mosaico:

un registro civile,

una carta d'identità nazionale,

database delle agenzie,

fornitori di accesso,

sistemi di benefici,

file KYC delle banche,

sistemi di frontiera,

e molto lavoro manuale che tiene tutto insieme per non crollare.

L'identità digitale non sostituisce tutto ciò da un giorno all'altro. Lo collega.

Quindi il problema centrale è l'architettura.

E l'architettura è politica, scritta nei sistemi.

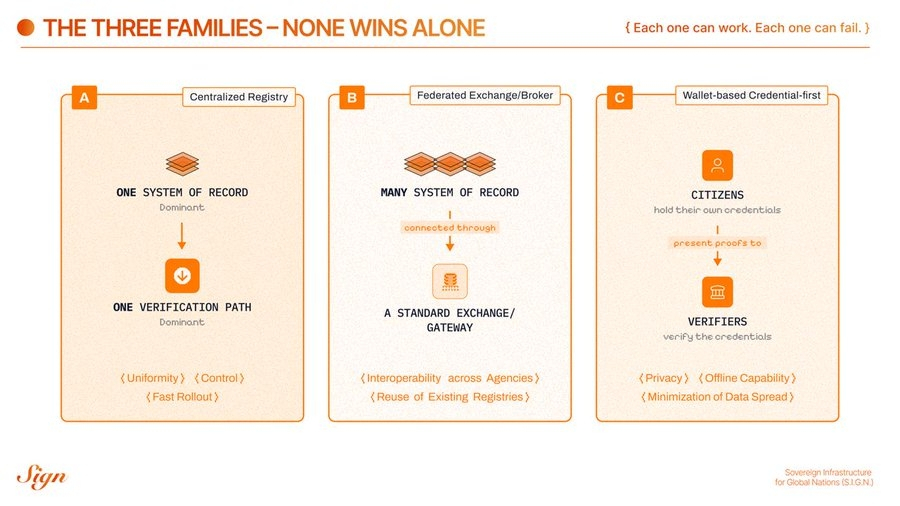

In pratica, la maggior parte degli approcci nazionali si raggruppa in tre famiglie.

Le Tre Famiglie

i tre modelli distinti che stanno emergendo

Ognuno può funzionare.

Ognuno può fallire.

Nessuno vince da solo.

Camminiamo attraverso di loro, passo dopo passo.

Modello 1: Registro Centralizzato

Questa è la storia più semplice.

Un sistema nazionale diventa la fonte di verità.

Le parti affidabili si integrano una volta.

Le verifiche fluiscono attraverso un tubo centrale.

Perché i governi lo scelgono

È facile da spiegare. È facile da obbligare. Può raggiungere rapidamente una copertura elevata.

Tuttavia, sembra anche controllo, anche se a volte questo è l'obiettivo politico.

Operativamente, può fornire:

un identificatore unico,

onboarding standardizzato,

livelli di garanzia coerenti,

reporting semplice.

Cosa costa

Il costo è concentrazione.

Un sistema di identità centralizzato diventa:

un singolo punto di fallimento,

una singola superficie di violazione,

un unico luogo in cui si accumulano i registri,

un unico punto di strozzatura che può essere catturato dalla burocrazia, dai fornitori o dalla politica.

Tende anche a creare un'abitudine silenziosa, in cui ogni verificatore chiede più di quanto abbia bisogno, perché il sistema lo rende facile.

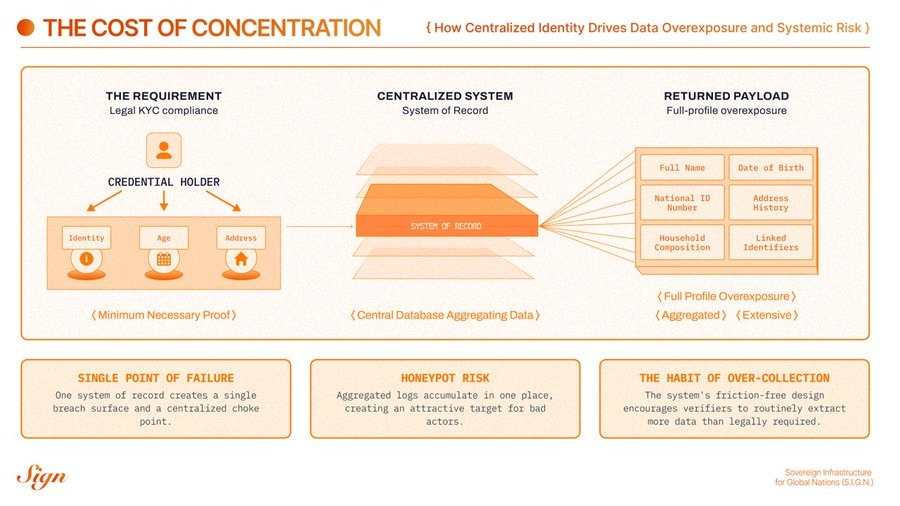

Considera un esempio quotidiano in cui registri un conto per una nuova app che hai appena scaricato. Diciamo, un'app FinTech.

L'azienda deve eseguire KYC.

Legalmente, deve confermare:

La tua identità.

La tua età.

Il tuo indirizzo.

Questo è il requisito di conformità.

In un'architettura di identità centralizzata, l'app si integra con il backbone dell'identità nazionale per un "onboarding verificato".

Un'autenticazione. Il sistema conferma che sei reale.

Ma l'integrazione non restituisce una conferma ristretta.

Restituisce il profilo di identità completo legato a quell'identificatore.

Nome legale completo.

Data di nascita.

Numero di identificazione nazionale.

Storia degli indirizzi.

Composizione familiare.

Identificatori collegati.

Possibilmente occupazione o classificazioni demografiche.

Ora fai pausa.

L'azienda è legalmente obbligata a eseguire KYC. È commercialmente incentivata a comprendere i suoi utenti. E il costo marginale di estrarre più dati è vicino a zero.

E quindi, cosa succede?

L'azienda ama avere il maggior numero possibile di dati sui propri clienti per possibili pubblicità e scopi di monetizzazione. Quindi, se il tubo è ampio, viene utilizzato. Non solo per la conformità. Ma per la valutazione del rischio. Per il cross-selling. Per la pubblicità mirata. Per l'enrichment dei dati. Per la rivendita a partner di analisi dove consentito.

La logica è semplice: se le aziende hanno accesso al profilo completo, sono incentivate a ingerire il profilo completo.

La conformità diventa la giustificazione.

La monetizzazione diventa il motivo.

L'architettura rende tutto senza sforzo.

Dalla prospettiva del cittadino, aprire un conto diventa il momento in cui la loro intera identità civica può essere specchiata in un database privato.

Non perché qualcuno abbia infranto le regole. Ma perché il sistema ha fornito abbondanza invece della prova minima necessaria.

Ecco come l'identità centralizzata nutre silenziosamente il profiling commerciale.

Non attraverso l'abuso.

Attraverso incentivi.

Ecco come muore la privacy. Non con malizia. Con comodità.

La modalità di fallimento prevedibile

Questo sistema è anche soggetto a fallimenti, come le violazioni dei dati. La modalità di fallimento prevedibile è un'arnia nazionale.

Quando tutto passa attraverso un unico posto, quel posto attira:

attaccanti,

interni,

e l'espansione della missione.

Quindi, sebbene il sistema possa essere efficiente, diventa fragile e persino dannoso per i cittadini.

Modello 2: scambio federato o broker

Questo modello parte da una premessa più onesta. Le agenzie possiedono già dati. Continueranno a possedere dati. Quindi, non fingono che ci sarà un registro unico.

Invece, costruiscono uno strato di scambio standard, costruiscono un tessuto di interoperabilità e lasciano che i sistemi comunichino con regole chiare.

La forma varia. Alcuni paesi usano un backbone sicuro per lo scambio di dati; altri usano un gateway API centralizzato per l'accesso del settore privato; e altri usano fornitori di identità federati con contratti e livelli di garanzia. Ma la logica è la stessa.

Mantieni i sistemi dove sono.

Collegali in modo sicuro.

Perché i governi lo scelgono

Questo sistema rispetta la realtà istituzionale.

Può ridurre la duplicazione perché le agenzie smettono di ricostruire la stessa logica di verifica.

Può accelerare i servizi perché i flussi di dati diventano standardizzati.

Si mappa anche bene alla consegna dei programmi.

Un'agenzia di benefici non vuole costruire un nuovo stack di identità. Vuole idoneità, percorsi di pagamento e audit. La federazione può fornire tutto ciò più rapidamente.

Cosa costa

il costo della concentrazione del potere

Il costo è la governance.

Lo scambio federato non è mai solo tecnico.

È sempre politico e operativo.

Devi definire:

chi è autorizzato a chiamare quali endpoint,

quale base legale si applica,

come viene catturato e registrato il consenso,

come vengono conservati i registri,

chi paga per l'integrazione e la disponibilità,

cosa succede quando i sistemi non sono d'accordo.

E poiché i dati si spostano ancora da server a server in molti modelli di broker, ottieni spesso ancora visibilità centralizzata.

A volte ne hai bisogno.

A volte diventa sorveglianza per impostazione predefinita.

Facciamo un breve esempio qui. Considera di fare domanda per benefici di disoccupazione tramite un broker di identità digitale.

Autenticati una volta e il broker instrada le richieste di verifica tra l'agenzia del lavoro, l'autorità fiscale e il registro civile.

Ogni agenzia vede solo ciò di cui ha bisogno. Ma il broker vede tutto.

Ogni accesso.

Ogni richiesta di verifica.

Ogni interazione con l'agenzia.

Ogni timestamp.

Le agenzie sono decentralizzate.

La visibilità non è, il che diventa un po' fastidioso e invasivo per gli utenti.

A volte quella visione centralizzata è necessaria per la rilevazione delle frodi.

A volte diventa silenziosamente una mappa completa delle interazioni di un cittadino con lo stato.

La modalità di fallimento prevedibile

La modalità di fallimento prevedibile è un gateway che si trasforma in un collo di bottiglia.

Uno strato di scambio ben intenzionato può diventare silenziosamente un nuovo monolite. Non perché memorizzi tutti i dati, ma perché tutto dipende dalla sua disponibilità, dai suoi contratti e dalle sue approvazioni di cambiamento.

Se il tuo strato di interoperabilità non è progettato per la scala e le eccezioni, rallenterà il paese.

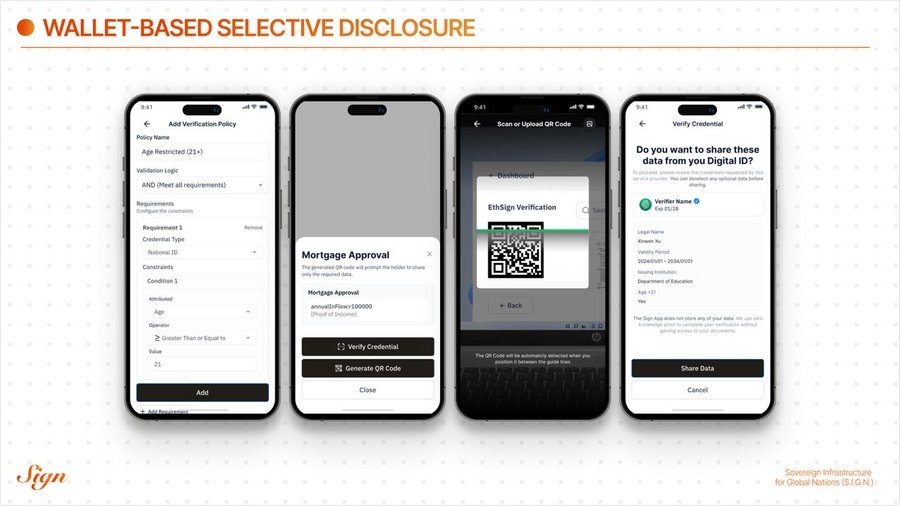

Modello 3: basato su portafoglio, prima credenziale

Il modello VC di Sign

Questo modello capovolge la direzione della verifica.

Invece che i verificatori estraggano dati dai database, i cittadini presentano prove da un portafoglio.

Le autorità emettono credenziali.

I cittadini li detengono.

I verificatori richiedono ciò di cui hanno bisogno.

Il portafoglio mostra la richiesta in linguaggio semplice.

Il cittadino acconsente o rifiuta.

Il verificatore verifica l'autenticità e lo stato.

È diretto. È locale. È più vicino a come funziona già il mondo fisico.

Perché i governi lo scelgono

Perché è il percorso più pulito verso la minimizzazione dei dati.

I sistemi basati su portafoglio possono:

ridurre la diffusione dei dati personali,

supportare controlli offline (critici in code reali),

rendere il consenso visibile e significativo,

permettere che la stessa credenziale venga riutilizzata tra agenzie e partner regolamentati.

È anche, silenziosamente, un movimento di sovranità.

Se un paese definisce uno strato di credenziali e un quadro di fiducia, può evolvere le applicazioni senza riscrivere le fondamenta.

Cosa costa

Il costo è la maturità.

I sistemi di portafoglio ti costringono a risolvere questioni difficili e reali fin dall'inizio:

onboarding delle parti affidabili (chi è autorizzato a richiedere cosa),

perdita di dispositivo e recupero,

freschezza della revoca (cosa funziona offline, cosa richiede controlli online),

esperienza utente che non confonde o spaventa le persone,

schemi coerenti tra i settori.

Se ignori questi, ottieni un bellissimo pilota che collassa la prima volta che un telefono viene perso.

La modalità di fallimento prevedibile

La modalità di fallimento prevedibile è una storia di privacy senza spina dorsale operativa.

Se i portafogli esistono senza un forte registro di fiducia, senza una chiara autorizzazione del verificatore e senza prove di grado di ispezione, ottieni il caos.

Tutti chiedono tutto.

Nessuno può provare cosa è successo dopo.

Gli auditor non si fidano.

I partner regolamentati non lo adottano.

Poi le vecchie chiamate al database "tornano".

Allora perché nulla di tutto ciò vince da solo?

La maggior parte dei paesi adotta una modalità, ma sfortunatamente, la realtà è che i paesi non vivono in una modalità.

Un paese ha bisogno di:

capacità centralizzate per la governance (elenco di fiducia, approvazione dello schema, poteri di emergenza),

capacità federate per la realtà interagenzia (registri esistenti, confini di autorità esistenti),

capacità di portafoglio per consenso e minimizzazione (controllo dei cittadini, controlli offline).

Anche i design più orientati al portafoglio hanno ancora bisogno di uno strato di fiducia condiviso.

Anche i sistemi più centralizzati hanno ancora bisogno di interoperabilità.

Anche i migliori tessuti di scambio hanno ancora bisogno di un modo migliore per dimostrare i fatti senza copiare i database ovunque.

Ecco perché gli approcci ibridi non sono un compromesso.

Sono un'inevitabilità.

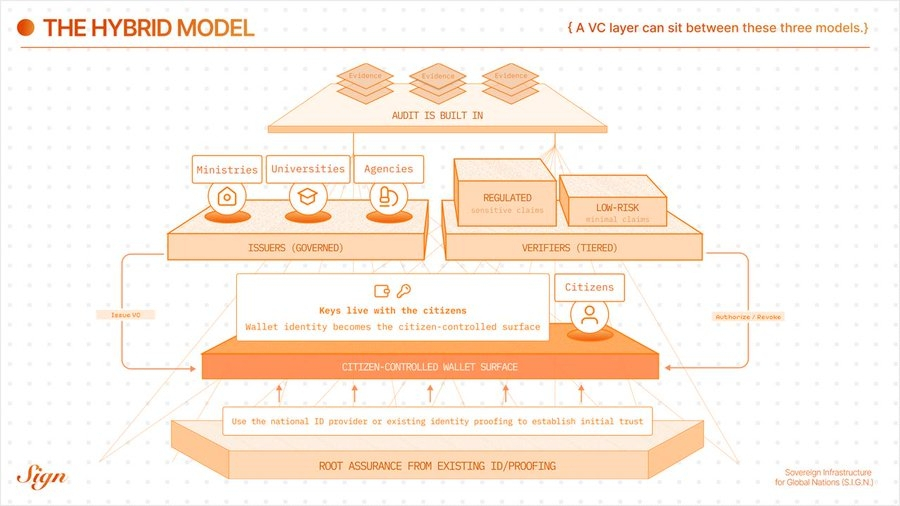

Il ponte: uno strato di credenziali verificabili

Uno strato VC può trovarsi tra questi modelli. Può consentire ai paesi di mantenere ciò che funziona e riparare ciò che non funziona.

Un ibrido pratico spesso appare così:

L'assicurazione radice rimane dove è già. Usa il fornitore di ID nazionale o la prova di identità esistente per stabilire la fiducia iniziale.

L'identità del portafoglio diventa la superficie controllata dal cittadino. Le chiavi vivono con il titolare. Le credenziali vivono con il titolare.

Gli emittenti sono molti, ma governati. Ministeri, regolatori, università, banche e agenzie possono emettere credenziali sotto una catena di autorizzazione esplicita.

I verificatori sono a livelli. I verificatori a basso rischio ottengono richieste minime. I verificatori regolamentati ottengono richieste sensibili, con un rigoroso onboarding.

Lo stato e la fiducia sono condivisi. Revoca e autorizzazione sono distribuite ai verificatori attraverso elenchi memorizzati nella cache e sincronizzazioni periodiche.

L'audit è integrato. Le azioni di governance e gli eventi chiave producono prove standardizzate, senza centralizzare i carichi grezzi dei cittadini.

Non è un'esagerazione.

È impiantistica.

La buona impiantistica scompare.

La cattiva impiantistica diventa politica.

Come scegliere la tua postura iniziale

I paesi raramente scelgono un modello in modo assoluto.

Scelgono una postura iniziale, poi evolvono.

Ecco un modo concreto per decidere da dove partire.

Inizia a essere più centralizzato quando

hai bisogno di una copertura nazionale veloce,

le istituzioni sono frammentate e necessitano di un forte punto di coordinamento iniziale,

il settore privato ha bisogno di un percorso di integrazione semplice per iniziare l'adozione,

puoi imporre un forte controllo e limitazione sull'accesso ai dati.

Inizia a essere più federato quando

le agenzie hanno già registri forti che non saranno fusi,

il tuo maggiore problema è la duplicazione della verifica e il lento scambio di dati,

hai bisogno di interoperabilità senza riscrivere ogni sistema di registrazione.

Inizia a essere più orientato al portafoglio quando

la privacy e la minimizzazione sono requisiti nazionali espliciti,

la verifica offline è importante (frontiera, mobilità, ispezioni, code),

vuoi uno strato di identità durevole che sopravviva a qualsiasi fornitore o gateway,

sei disposto a investire nel design dell'onboarding delle parti affidabili e del recupero fin dall'inizio.

Errori comuni da evitare

Questi sono gli errori che si ripresentano continuamente.

Trattare l'identità come un'app.

L'identità è infrastruttura. Ha bisogno di governance, operazioni e prove.

Centralizzare i dati grezzi per comodità.

La comodità diventa una superficie di violazione. Diventa anche un'espansione della missione.

Ignorare l'autorizzazione del verificatore.

Se chiunque può richiedere qualsiasi cosa, il sistema perderà dati.

Ignorare il recupero.

I telefoni si perdono. Le chiavi ruotano. Le istituzioni cambiano nome. Pianifica per questo.

Costruire audit dopo il lancio.

Non puoi retrofitare la fiducia in uno scandalo.

La fine semplice

Un paese non ha bisogno di un'architettura perfetta.

Ha bisogno di uno coerente.

I migliori sistemi di identità fanno tre cose:

scalano sotto il carico nazionale,

minimizzano l'esposizione non necessaria,

producono prove che resistono sotto il controllo.

I sistemi centralizzati offrono uniformità.

I sistemi federati forniscono interoperabilità.

I sistemi di portafoglio offrono minimizzazione e consenso.

Avrai bisogno di tutti e tre gli istinti.

Quindi costruisci il ponte.

Governare il tessuto di fiducia.

Rendi la privacy controllabile.

Rendi la verifica economica.

Rendi l'audit reale.

Poi il resto può evolvere.

Questa è la sovranità in pratica.

Una nota su SIGN

SIGN non sostiene che un'architettura di identità nazionale dovrebbe sostituire tutte le altre.

Lavoriamo sullo strato sottostante quel dibattito.

Il nostro obiettivo è il tessuto di fiducia che consente a diverse istituzioni di emettere, verificare e governare le credenziali senza costringere ogni interazione attraverso un'unica base di dati o un broker invisibile.

In pratica, ciò significa progettare:

Chiarezza nella governance degli emittenti, affinché l'autorità sia esplicita e auditabile.

Divulgazione selettiva per impostazione predefinita, in modo che i verificatori ricevano fatti, non file.

Infrastruttura di revoca e stato che funziona nelle reali condizioni nazionali.

Standard di prova che producono percorsi di audit senza creare percorsi di sorveglianza.

Crediamo che l'architettura debba codificare la politica, non bypassarla. Un registro centralizzato può esistere. I sistemi settoriali possono esistere. Gli operatori privati possono esistere. Ma il livello di fiducia dovrebbe garantire che la prova viaggi mentre i payload non lo fanno, e che la visibilità sia deliberata piuttosto che accidentale.

L'identità digitale non partirà mai da zero.

La domanda è se evolve verso la concentrazione o verso una fiducia strutturata e responsabile.

@SignOfficial costruisce per quest'ultimo.