Va bene, quindi voglio cambiare marcia oggi e andare un po' più sul tecnico. Non eccessivamente tecnico. Ma abbastanza tecnico da darti un'idea reale di come sia effettivamente costruire su @SignOfficial infrastruttura piuttosto che limitarsi a leggere le descrizioni di marketing. 🛠

Perché penso che ci sia un enorme divario tra come i progetti infrastrutturali si descrivono e come ci si sente realmente a costruire su di essi. E per $SIGN penso che l'esperienza reale dello sviluppatore sia una delle sue genuine forze sottovalutate.

Lascia che inizi con qualcosa che conta molto per me personalmente come qualcuno che ha costruito su varie piattaforme blockchain: la qualità dell'astrazione. Quando costruisci per casi d'uso istituzionali o governativi, non vuoi che gli sviluppatori siano esperti di crittografia. La maggior parte degli sviluppatori aziendali non lo è e non dovrebbe doverlo essere. L'infrastruttura dovrebbe astrarre la complessità pur preservando le garanzie.

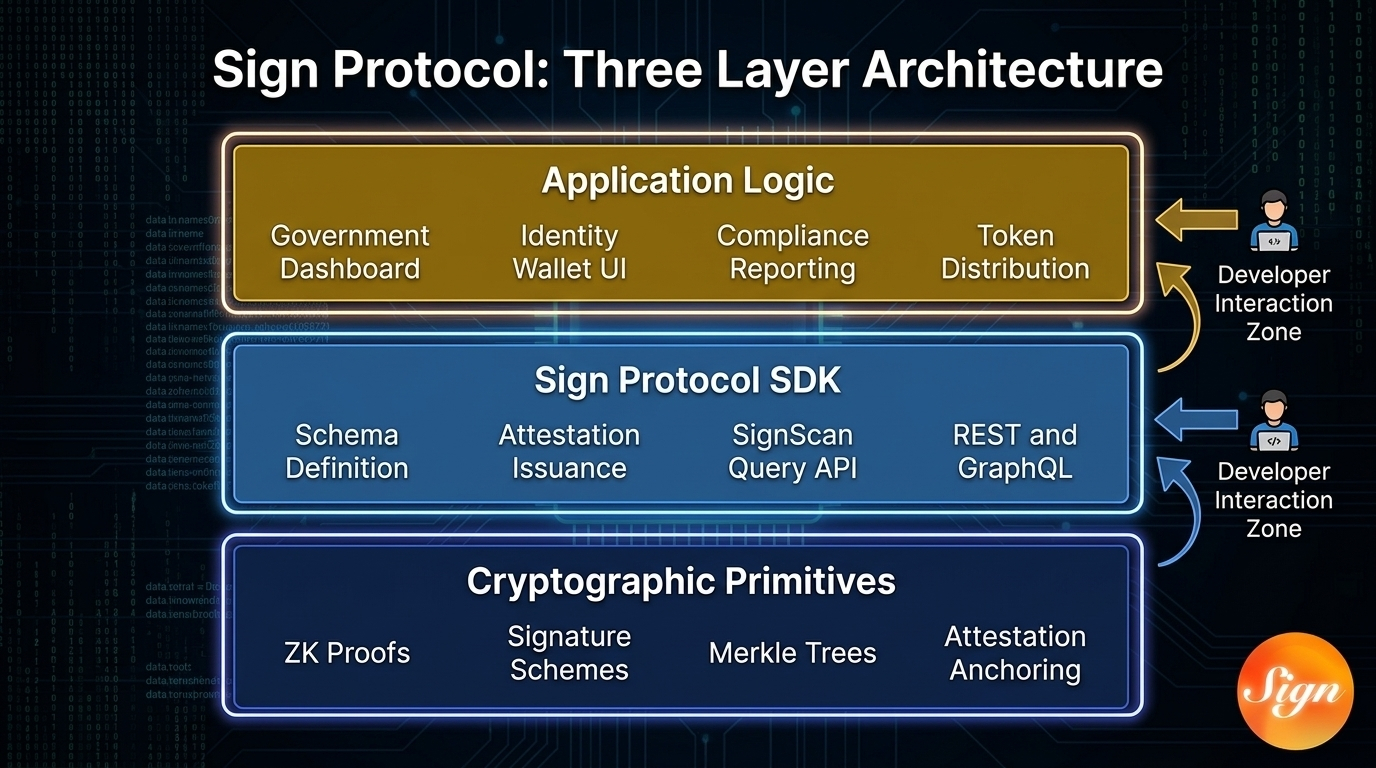

Il Sign Protocol lo fa attraverso quello che considero un modello a tre strati pulito. In fondo hai i primitivi crittografici. Schemi di firma a prova di zero conoscenza, alberi di Merkle per l'ancoraggio delle attestazioni. Questo strato è altamente specializzato e non hai bisogno di toccarlo come sviluppatore di applicazioni.

Nel mezzo hai i contratti e l'SDK del Sign Protocol. Qui è dove gli sviluppatori lavorano effettivamente. Definisci uno schema per la tua struttura dati. Emitti attestazioni utilizzando l'SDK. Interroghi le attestazioni esistenti tramite le API REST o GraphQL di SignScan. L'SDK astrae le operazioni crittografiche in chiamate di funzione pulite.

In cima hai la tua logica applicativa. La tua interfaccia di gestione del programma governativo. La tua UI del portafoglio identità. Il tuo cruscotto di reporting sulla conformità. Questo strato sembra come qualsiasi altra applicazione web perché l'SDK gestisce lo strato di interazione con la blockchain.

Quello che apprezzo di questo design è che non ti costringe a essere un ingegnere di prove ZK per costruire qualcosa di prezioso su di esso. Definisci quali fatti hai bisogno di esprimere. Quale livello di privacy è richiesto e il protocollo gestisce il lavoro crittografico pesante.

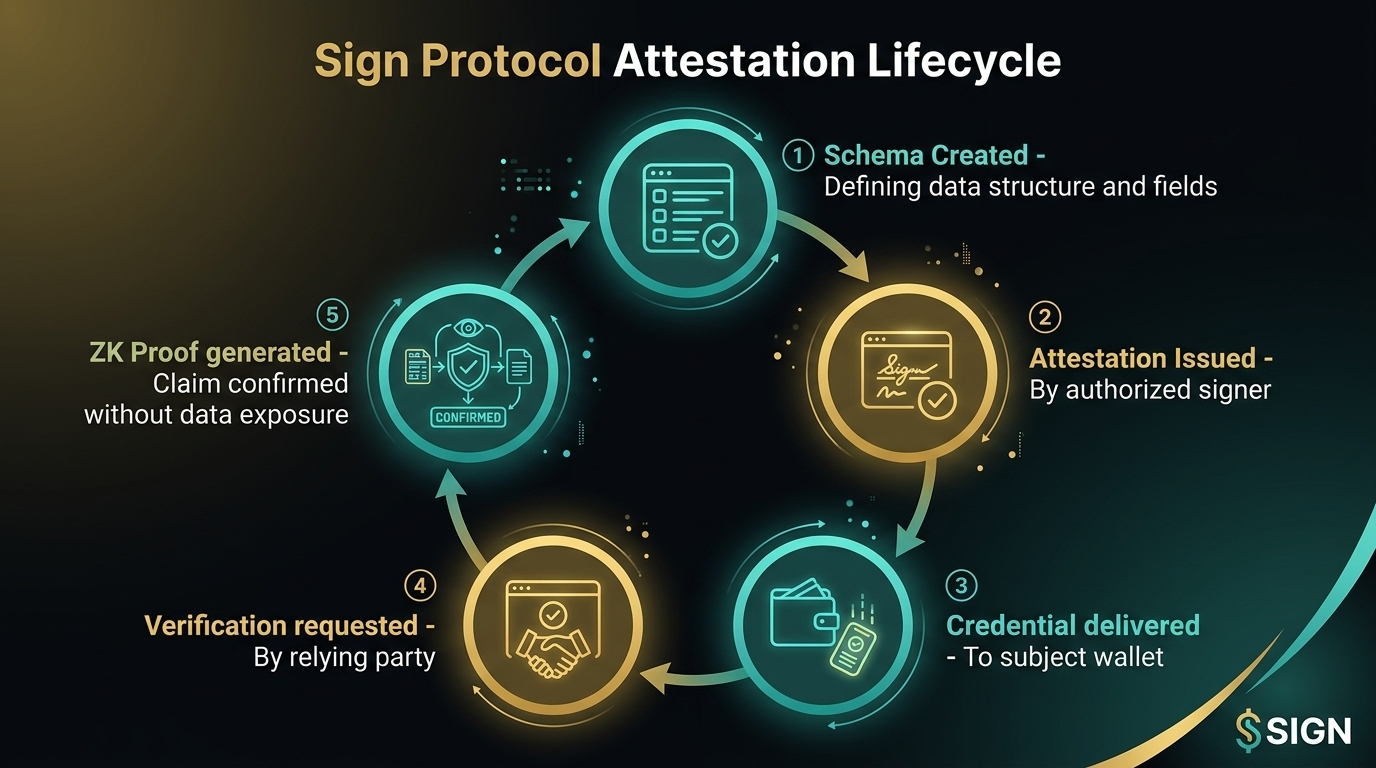

Il modello di attestazione specificamente è elegante nella sua semplicità. Uno schema è solo un modello strutturato. Pensalo come uno schema JSON che definisce i campi, i tipi e le regole di validazione per un tipo specifico di reclamo. Una volta che hai uno schema, puoi emettere attestazioni contro di esso. Un'attestazione dice

"Ecco un'istanza specifica di questo schema, firmata da me, riguardo a questo soggetto."

Per un caso d'uso di identità governativa, questo potrebbe sembrare uno schema chiamato Idoneità all'Occupazione con campi per stato occupazionale, settore, data di validità del contratto e identificatore dell'emittente. Un ministero del lavoro emette un'attestazione per ogni lavoratore utilizzando questo schema. Il lavoratore porta la propria attestazione nel proprio portafoglio digitale. Qualsiasi datore di lavoro o sistema di frontiera che deve verificare l'idoneità all'occupazione invia una richiesta di verifica e riceve una conferma firmata senza mai vedere i campi di dati grezzi.

Questo è genuinamente utile. Non è solo teoricamente intelligente. Posso immaginare di costruire questa integrazione in poche settimane con un piccolo team competente utilizzando il Sign SDK. E lo dico avendo visto quanto siano dolorose integrazioni simili su piattaforme che non hanno strati di astrazione puliti.

L'aspetto cross chain è anche praticamente importante per il contesto del Medio Oriente. Le nazioni del Golfo non si standardizzeranno su una singola blockchain. Diverse agenzie avranno preferenze diverse. Alcune utilizzeranno infrastrutture basate su Ethereum. Alcune utilizzeranno implementazioni private di Hyperledger. Alcune utilizzeranno nuove catene sovrane. Il design del Sign Protocol consente alle attestazioni di essere ancorate su più catene e interrogate tramite un'interfaccia unificata. Questa interoperabilità non è solo un bel vantaggio. È essenziale per costruire un'infrastruttura che funzioni attraverso un paesaggio tecnologico governativo frammentato.

L'infrastruttura di interrogazione attraverso Sign Scan è anche degna di nota. Essere in grado di interrogare tutte le attestazioni di un certo tipo di schema emesse da un certo emittente riguardo a un certo soggetto all'interno di un certo intervallo di tempo, fornisce agli ufficiali di conformità e agli auditor un set di strumenti genuinamente potente. Questa è la capacità di query di cui i sistemi di audit hanno bisogno e che la maggior parte delle strutture di dati blockchain non supporta naturalmente.

Onestamente, più scavo nelle parti orientate agli sviluppatori di Sign, più mi sembra che questo sia stato progettato da persone che hanno effettivamente seduto in stanze con clienti aziendali e capito cosa questi clienti hanno bisogno in pratica. Non solo tecnicamente, ma operativamente. Il design dell'artefatto di prova, il Registro di Fiducia per la governance degli emittenti, il supporto per la versioning dello schema. Questi sono dettagli che contano enormemente nelle implementazioni di produzione e indicano un livello di praticità.

sofisticazione che rispetto.

Se sei uno sviluppatore nel settore crypto e non hai guardato a cosa @SignOfficial sta costruendo, penso sinceramente che ti stia perdendo un'opportunità significativa. Non solo per investire in $SIGN , ma per pensare a cosa costruire su questa infrastruttura potrebbe abilitare. Lo strato applicativo sopra questo stack di prove e identità è completamente aperto.

#SignDigitalSovereignInfra $SIGN