Per molto tempo, ho supposto che i sistemi digitali alla fine si sarebbero fusi in un unico strato coerente di verità.

La logica sembrava semplice. Se le blockchain potevano rendere i dati immutabili e trasparenti, allora l'identità, il capitale e l'esecuzione dovrebbero gradualmente allinearsi su quella base. Col tempo, la verifica sarebbe diventata portatile, la reputazione sarebbe persistita attraverso le applicazioni e la fiducia non si sarebbe più azzerata ogni volta che qualcuno si spostava tra le piattaforme.

L'adozione, pensai, sarebbe semplicemente seguita dalla coerenza.

Ma ciò che ho visto nella pratica sembrava molto diverso.

Lo stesso utente appariva come un'entità completamente diversa attraverso le applicazioni. Le credenziali che erano significative in un sistema diventavano irrilevanti nel momento in cui lasciavano quel sistema. Il capitale si muoveva attraverso reti che non avevano consapevolezza della verifica, conformità o contesto di identità precedenti.

Niente era tecnicamente rotto.

Eppure nulla è andato avanti.

Quella realizzazione ha cambiato il modo in cui ho iniziato a pensare all'infrastruttura digitale. Il problema non era che i sistemi non funzionassero. Il problema era che funzionavano in isolamento.

La fiducia esisteva, ma non persisteva.

A prima vista questo sembra inefficienza, ma il problema più profondo è la ripetizione. Ogni applicazione ricostruisce l'identità dall'inizio. Ogni flusso di lavoro richiede una nuova verifica. Ogni meccanismo di distribuzione definisce la propria logica di idoneità come se non esistesse alcun contesto precedente.

In altre parole, non c'è memoria condivisa.

Questo crea una forma sottile di attrito. Non è il tipo che ferma immediatamente gli utenti. Invece, si accumula silenziosamente. Ogni volta che un utente deve ri-verificare l'identità, ri-inviare le credenziali o ri-stabilire l'idoneità, l'esperienza diventa leggermente più fragile.

Alla fine le persone smettono di tornare.

Ciò che appare inizialmente come un problema di esperienza dell'utente è in realtà uno architettonico. L'elemento mancante non è l'infrastruttura stessa, ma la continuità.

Concetti come identità verificabile o esecuzione on-chain vengono spesso discussi come caratteristiche autonome. Sono visibili, impressionanti e frequentemente evidenziati nelle narrazioni dei prodotti. Ma le caratteristiche da sole non creano sistemi durevoli.

L'infrastruttura si comporta in modo diverso.

L'infrastruttura funziona meglio quando scompare. Rimuove passaggi piuttosto che aggiungerli. Permette interazioni che proseguono senza richiedere agli utenti di dover continuamente riconfermare se stessi.

Quella svolta—dalle funzionalità visibili alla continuità invisibile—ha cambiato il modo in cui valuto i nuovi sistemi.

Invece di chiedere cosa un protocollo afferma di abilitare, ho iniziato a porre un insieme più semplice di domande:

Questo sistema elimina lo sforzo ripetuto?

Permette che le azioni precedenti rimangano significative in seguito?

Supporta silenziosamente l'interazione senza richiedere costantemente attenzione?

I sistemi che perdurano tendono a fare esattamente questo. Riducono la complessità per l'utente riorganizzando la complessità dietro le quinte.

Quando ho incontrato per la prima volta il Sign Protocol, non l'ho riconosciuto immediatamente attraverso quella lente.

All'inizio sembrava un altro tentativo di formalizzare la fiducia digitale. La crittografia ha esplorato quell'idea molte volte prima—framework di identità, livelli di credenziali, sistemi di prova. La narrativa gira spesso attorno alla decentralizzazione e alla rimozione degli intermediari.

Ma più guardavo l'architettura, più la cornice sembrava diversa.

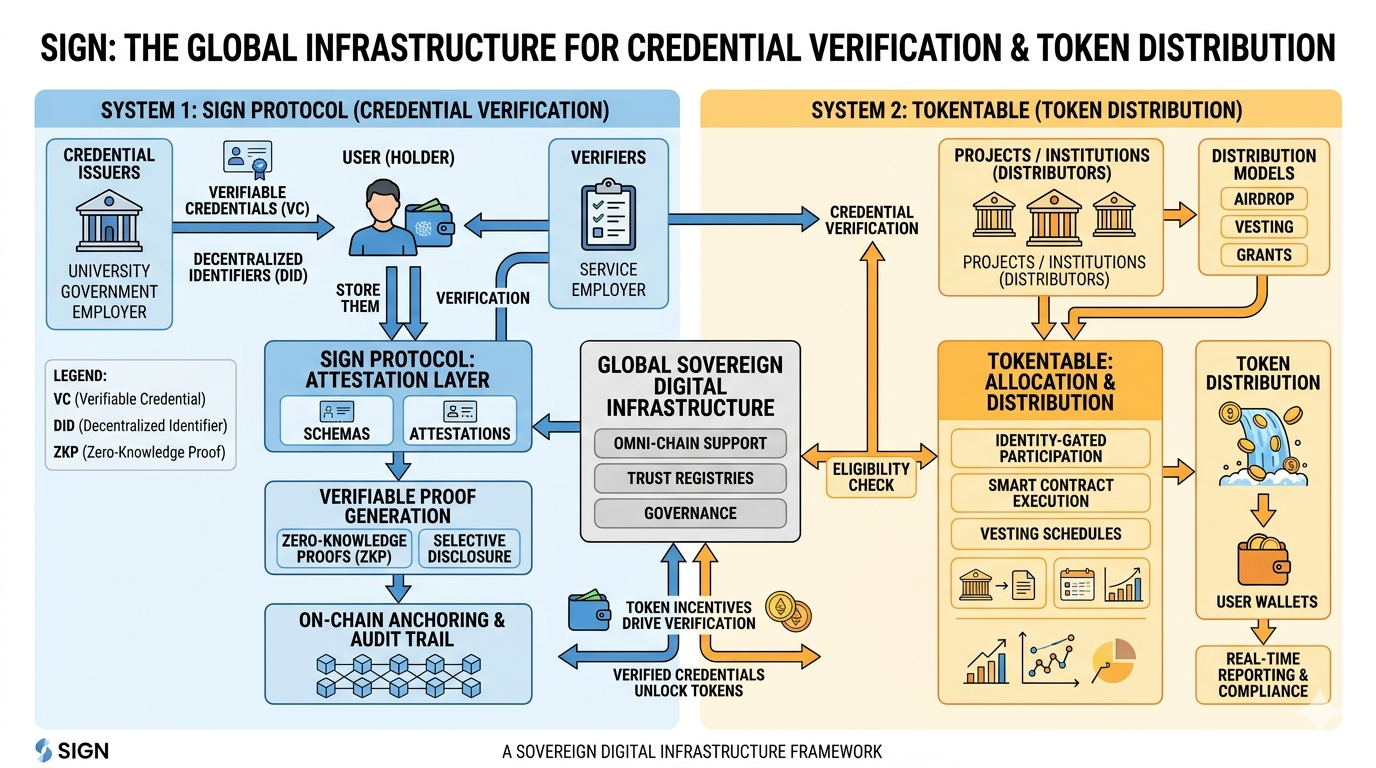

Il concetto di S.I.G.N. non è presentato semplicemente come un protocollo o una rete autonoma. Invece, è descritto come un'architettura di sistema di grado sovrano progettata per strutturare come i sistemi digitali interagiscono tra loro.

Quella distinzione è sottile, ma cambia la conversazione.

S.I.G.N. non cerca di sostituire i sistemi esistenti. Non richiede una stack unificata o costringe ogni applicazione in un ambiente unico. Invece, definisce un modo per organizzare identità, verifica ed esecuzione in modo che il contesto possa persistere attraverso diversi sistemi.

Invece di chiedersi se l'identità possa essere decentralizzata, l'architettura pone una domanda più pratica:

Può l'identità agire come un'ancora stabile attraverso più ambienti, mentre le affermazioni verificabili portano avanti il contesto?

Questo riformula completamente l'obiettivo. L'obiettivo non è l'uniformità. È la continuità.

Al centro di questa architettura ci sono due semplici primitive: schemi e attestazioni.

Gli schemi definiscono la struttura delle affermazioni. Agiscono come un vocabolario condiviso che consente a diversi sistemi di interpretare le informazioni in modo coerente. Invece di forzare implementazioni identiche, gli schemi allineano il significato in modo che più applicazioni possano comprendere la stessa verifica.

Le attestazioni sono dichiarazioni strutturate rilasciate su un'identità. Possono rappresentare idoneità, reputazione, stato di conformità, o prova che un'azione specifica è avvenuta.

La parte interessante non è semplicemente che queste affermazioni esistono.

La parte importante è che possono persistere.

Le attestazioni possono essere pubbliche o private a seconda del contesto. Possono essere divulgate selettivamente piuttosto che completamente rivelate. E poiché sono indicizzate e interrogabili, altri sistemi possono riferirsi ad esse senza richiedere che l'intero processo di verifica avvenga di nuovo.

Questo trasforma la verifica in qualcosa di riutilizzabile piuttosto che in qualcosa di costantemente ricreato.

Certo, il riutilizzo non avviene automaticamente. Dipende da schemi condivisi ed emittenti fidati. L'interoperabilità quindi diventa strutturata piuttosto che universale.

Ma quella struttura è esattamente ciò che consente alla fiducia di viaggiare attraverso i sistemi invece di rimanere bloccata al loro interno.

L'architettura include anche componenti complementari come TokenTable ed EthSign.

TokenTable si concentra sulla logica di distribuzione e allocazione. Definisce come il capitale o i token vengono rilasciati nel tempo, sotto specifiche condizioni e a specifici partecipanti. In altre parole, struttura i flussi economici attorno all'idoneità verificabile.

EthSign formalizza gli accordi in risultati verificabili crittograficamente. Le firme diventano più di un'approvazione momentanea—diventano registri attestabili che possono essere riferiti in seguito come prova di esecuzione.

Un dettaglio importante è che questi componenti non sono sottosistemi rigidi di S.I.G.N.

Rimangono strumenti indipendenti che possono essere distribuiti separatamente. All'interno di un'implementazione S.I.G.N., vengono composti solo quando le loro capacità sono necessarie.

Questa modularità è importante. I sistemi del mondo reale raramente operano all'interno di un singolo ambiente.

I flussi di lavoro finanziari spesso si estendono su più livelli: interfacce pubbliche, database privati, controlli di conformità e supervisione regolamentata. L'identità potrebbe essere verificata in un luogo, mentre l'esecuzione avviene altrove completamente.

S.I.G.N. cerca di allinearsi a quella realtà.

L'identità funge da ancoraggio, mentre le attestazioni portano avanti il contesto necessario per le decisioni. L'esecuzione può avvenire in ambienti controllati, ma può comunque fare riferimento alla storia verificabile.

I meccanismi di privacy rafforzano questo design. Non ogni affermazione deve essere pubblica. Le istituzioni spesso hanno bisogno di dimostrare qualcosa senza esporre l'intero set di dati sottostante.

La divulgazione selettiva consente ai sistemi di rivelare solo ciò che è necessario per una data interazione.

Questo diventa particolarmente rilevante in regioni dove l'infrastruttura digitale si sta espandendo rapidamente ma spesso senza una profonda integrazione.

In alcune parti del Medio Oriente e del Sud Asia, ad esempio, molti sistemi digitali vengono costruiti rapidamente—sistemi di identificazione nazionale, piattaforme fintech, programmi di distribuzione. Eppure operano frequentemente come silos separati.

L'identità diventa frammentata. La verifica diventa localizzata. La fiducia diventa situazionale piuttosto che portatile.

Un'architettura come S.I.G.N. non risolve automaticamente quei problemi. Ma introduce un framework in cui i sistemi possono iniziare a condividere verifiche strutturate piuttosto che ricrearla in modo indipendente.

Il vero test di un modello del genere non è il design teorico. È l'uso ripetuto.

I mercati spesso premiano ciò che è visibile—nuove funzionalità, lanci di token, cicli narrativi. Ma l'infrastruttura tende a crescere silenziosamente.

Si presenta quando gli utenti smettono di ripetere azioni. Quando i sistemi non convalidano più la stessa identità più volte. Quando i flussi di lavoro continuano senza problemi invece di ripartire dall'inizio.

Quel tipo di utilizzo emerge più lentamente e più difficile da misurare.

Dipende anche pesantemente dai modelli di adozione. Se l'identità rimane opzionale nella maggior parte dei flussi di lavoro, le attestazioni rimarranno sottoutilizzate. Se gli sviluppatori trattano le primitive di verifica come opzioni piuttosto che come strati fondamentali, la frammentazione riapparirà semplicemente in un'altra forma.

C'è anche un effetto soglia. Affinché la verifica riutilizzabile abbia importanza, deve esserci abbastanza interazione ripetuta tra i sistemi.

Senza quella densità di attività, i benefici rimangono per lo più teorici.

Questo è il motivo per cui la complessità da sola non è un segnale affidabile di progresso. Un sistema può contenere molti componenti senza necessariamente migliorare l'esperienza dell'utente.

Ciò che conta è se il comportamento diventa più semplice e prevedibile nel tempo.

S.I.G.N. non elimina la complessità. Invece, la riorganizza in modo che identità, verifica ed esecuzione possano supportarsi a vicenda.

Se ciò porti a chiarezza dipende da come viene implementato.

Personalmente, ho smesso di prestare attenzione agli annunci e ho iniziato a osservare i modelli. Segnali che l'infrastruttura si sta formando silenziosamente sotto applicazioni visibili.

Applicazioni in cui l'identità è richiesta piuttosto che opzionale.

Utenti che interagiscono più volte senza dover ripetere la verifica.

Attestazioni riferite attraverso i contesti piuttosto che ricreate.

Emittenti e verificatori mantengono un'attività coerente nel tempo.

Non picchi.

Continuità.

Perché è allora che un sistema inizia a comportarsi come un'infrastruttura piuttosto che come una funzionalità.

Una volta credevo che se un'idea avesse senso logico, sarebbe diventata eventualmente necessaria.

Ma la necessità raramente emerge dalla logica da sola.

Emergere dalla ripetizione.

Da sistemi che ricordano interazioni precedenti.

Da processi che smettono di chiedere agli utenti di dimostrare di nuovo se stessi.

Da strutture che consentono alla fiducia di andare avanti invece di ricominciare.

La differenza tra un'idea che sembra importante e un'infrastruttura che diventa indispensabile non è l'eleganza del design.

Se le persone lo usano di nuovo.

Silenziosamente.

Ripetutamente.

E senza nemmeno accorgersene è lì.

\u003cm-63/\u003e\u003ct-64/\u003e\u003cc-65/\u003e