Ho passato più tempo del previsto a riflettere su come i grandi sistemi coordinano effettivamente. Non la versione idealizzata che si vede nei whitepaper, ma la versione caotica—dove i dipartimenti non si allineano, i dati non viaggiano in modo chiaro e la fiducia è costantemente negoziata piuttosto che assunta. Questo è il punto di vista che ho portato quando ho iniziato a esaminare il framework SIGN.

A prima vista, sembra come molte altre proposte infrastrutturali: interoperabilità, efficienza, capacità cross-chain, integrazione con standard globali. Ho già visto queste affermazioni in precedenza. Ciò che mi ha fatto esitare non è stata l'ambizione, ma quanto del design sembra accettare che le cose siano già frammentate—e probabilmente rimarranno così per un po'.

Una cosa a cui continuo a tornare è come viene gestita la fiducia. La maggior parte dei sistemi cerca di centralizzarla. Un database, un'autorità, uno strato di identità su cui tutto dipende. Sembra pulito, ma raramente sopravvive al contatto con la realtà. Le istituzioni non si fidano completamente l'una dell'altra, e anche all'interno di un singolo sistema, diversi attori hanno incentivi diversi. Ciò che sembra fare SIGN invece è distribuire la fiducia su più attestazioni.

Potrebbe sembrare tecnico, ma nella pratica, sembra familiare. Pensa a qualcosa come un programma di sovvenzioni. L'idoneità non è confermata da una singola fonte. Di solito c'è un mix: documenti, registri di partecipazione precedenti, magari anche raccomandazioni o convalida della comunità. È stratificato, a volte ridondante, occasionalmente inefficiente, ma funziona perché nessun singolo punto porta tutto il peso. SIGN sembra prendere quel modello esistente e formalizzarlo in qualcosa di più strutturato e portatile.

Trovo questo approccio più realistico che cercare di sostituire tutto con un sistema di identità universale. Perché la verità è che l'identità è raramente universale. È contestuale. Potresti essere idoneo per un programma e non per un altro, fidato in una rete e sconosciuto in un'altra. Consentendo la verifica da più fonti, il sistema riflette quella sfumatura invece di appiattirla.

Tuttavia, non penso che questo risolva automaticamente il problema più profondo. Solo perché puoi raccogliere più attestazioni non significa che siano significative. Qualcuno deve ancora decidere quali contano, come vengono pesate e cosa succede quando si verificano conflitti. Questo è meno un problema tecnico e più una questione di governance, e queste tendono ad essere più difficili.

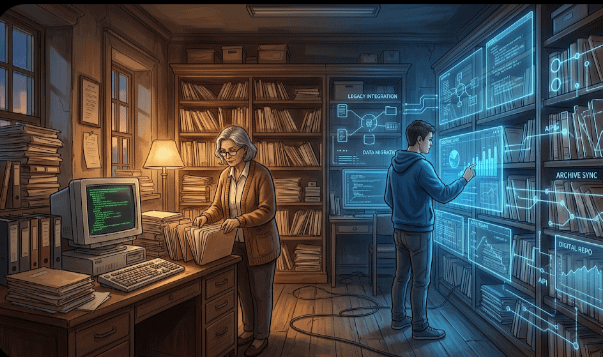

Un'altra area in cui il framework sembra radicato è l'integrazione. C'è un riconoscimento silenzioso che i sistemi legacy non andranno da nessuna parte. I governi e le istituzioni hanno investito troppo in essi e sostituire tutto in un colpo solo non è solo costoso: è disruptive in modi che possono interrompere servizi essenziali.

Quindi, invece, SIGN si affida a API, strumenti di migrazione e modelli di distribuzione ibridi. Non è un linguaggio emozionante, ma è pratico. Puoi immaginare uno scenario in cui un dipartimento inizia con un pilota: magari un servizio limitato o un piccolo gruppo di utenti, mentre tutto il resto continua a funzionare normalmente. Col tempo, più pezzi vengono trasferiti, idealmente senza causare interruzioni maggiori.

Ho visto abbastanza sforzi di "trasformazione digitale" falliti per sapere che questo approccio incrementale è spesso l'unico che funziona. Ma introduce anche la propria complessità. Gestire sistemi paralleli significa mantenere coerenza tra di essi. I dati devono essere sincronizzati. I processi devono allinearsi. E quando qualcosa va storto, non è sempre chiaro quale strato sia responsabile.

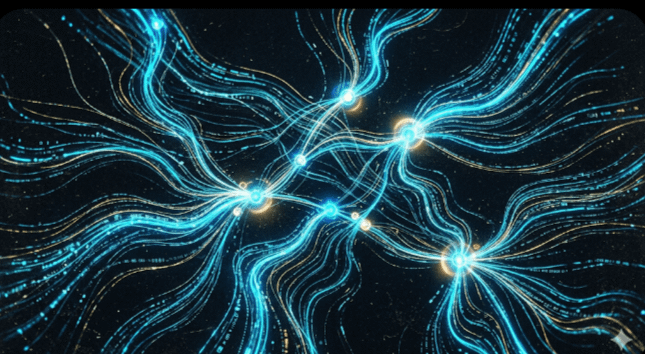

L'angolo dell'interoperabilità è un altro luogo in cui la promessa è chiara ma l'esecuzione sembra incerta. La gestione degli asset cross-chain, ad esempio, mira a rimuovere la necessità di riconciliazione manuale tra i sistemi. In teoria, questo riduce i costi e accelera le cose. Nella pratica, dipende da più reti che si comportano in modo prevedibile e si fidano dei dati l'una dell'altra.

Lo stesso vale per il coordinamento internazionale. Standard come ISO 20022 sono destinati a rendere la comunicazione finanziaria più coerente oltre confine. Integrare con essi dovrebbe facilitare l'interazione globale dei sistemi. Ma gli standard non eliminano l'attrito: lo riducono semplicemente. Le istituzioni hanno ancora le proprie regole, requisiti di conformità e considerazioni politiche. Allineare tutto ciò è tanto una questione di negoziazione quanto di tecnologia.

Dove vedo valore potenziale è nella riduzione della ripetizione. In questo momento, molti processi comportano la prova della stessa cosa più e più volte. Verifichi la tua identità su una piattaforma, poi lo fai di nuovo da un'altra parte. Stabilisci l'idoneità in un programma, poi ricominci da zero in un altro. È inefficiente, ma persiste perché i sistemi non condividono fiducia.

Se SIGN può rendere quelle prove riutilizzabili senza costringere tutto in un unico sistema centralizzato, ciò potrebbe fare una differenza notevole. Non una trasformazione drammatica, ma una riduzione costante dell'attrito. E a volte questo è più prezioso di un grande balzo che non atterra mai completamente.

Ho anche pensato al ruolo degli agenti automatici in tutto questo. L'idea è che possano far rispettare le regole, convalidare le transazioni e gestire controlli di routine senza intervento umano. A un certo livello, ha senso. Riduce il carico di lavoro manuale e accelera i processi.

Ma sposta anche dove si trova la fiducia. Invece di fidarsi di una persona o di un'istituzione, si sta fidando della logica incorporata nel sistema. Questo solleva domande sulla trasparenza e sulla responsabilità. Se un processo automatico rifiuta una transazione o segnala un problema, chi rivede quella decisione? Quanto è facile contestare o sovrascrivere? E quanto spesso questi sistemi falliscono in modi che non sono immediatamente visibili?

La sicurezza è un altro strato che sembra solido sulla carta. Protezioni multi-strato, audit, verifica formale, programmi di ricompensa per bug: è un approccio completo. Ma la sicurezza non riguarda solo la prevenzione degli attacchi. Riguarda anche la gestione degli accessi, la gestione degli errori e l'assicurarsi che il sistema si comporti in modo prevedibile sotto stress.

In ambienti multi-stakeholder, questo diventa ancora più complicato. Utenti diversi hanno permessi diversi. Alcune azioni sono automatizzate, altre sono manuali. E quando qualcosa va storto, la risposta spesso dipende dal coordinamento tra parti che non sempre si muovono alla stessa velocità.

Quello che apprezzo è l'enfasi sul dispiegamento graduale. Iniziare con valutazione e pianificazione, passando a programmi pilota e poi espandendo gradualmente. È un processo lento, ma crea spazio per apprendere e adattarsi. Invece di impegnarsi completamente all'inizio, si ha la possibilità di vedere come si comporta il sistema in condizioni reali.

Il framework di governance ad esso collegato è altrettanto importante. Governance tecnica per gestire aggiornamenti, governance operativa per la supervisione quotidiana, governance politica per mantenere tutto allineato con obiettivi più ampi. È un promemoria che l'infrastruttura non è solo codice: è anche processo e decisione.

Anche con tutto questo, sono ancora cauto. Non perché le idee siano irrealistiche, ma perché l'implementazione tende a rivelare sfide che i progetti non catturano completamente. Coordinamento tra istituzioni, allineamento degli incentivi, adozione da parte degli utenti: queste sono le parti che non si scalano così facilmente come la tecnologia.

Ho visto progetti con solide fondamenta tecniche lottare perché hanno sottovalutato come si comportano le persone e le organizzazioni. Il cambiamento è lento e a volte viene resistito. I sistemi che sembrano efficienti dall'esterno possono sembrare complicati o rischiosi per le persone che si aspettano di usarli.

Allo stesso tempo, non fare nulla ha il proprio costo. L'attuale panorama - sistemi frammentati, verifica ripetuta, coordinamento lento - non sta esattamente funzionando bene. Funziona, ma con molta inefficienza integrata.

È qui che mi trovo con SIGN. Non come una scoperta che risolve tutto, ma come un tentativo di lavorare all'interno dei vincoli che già esistono. Non cerca di cancellare la complessità quanto di organizzarla.

Se avrà successo, non penso che l'impatto derivi da una singola caratteristica. Deriverà da piccoli miglioramenti che si sommano: meno ripetizione, integrazione più fluida, coordinamento leggermente più veloce. Cose che non fanno notizia, ma rendono i sistemi più facili da vivere.

E se non riesce completamente, probabilmente lascerà comunque modelli utili: modi di pensare alla fiducia, alla verifica e all'interoperabilità su cui altri possono costruire.

Per ora, lo osservo con cauta ottimismo. Non mi aspetto la perfezione

@SignOfficial #SignDigitalSovereignInfra