Sommario: un'analisi approfondita del recente progresso della computazione quantistica di Google: svelando la logica sottostante che consente di hackerare la chiave privata in 9 minuti, e i piani di auto-salvaguardia anti-quantistici per i 6,9 milioni di Bitcoin ad alto rischio.

Autore: Changan I Biteye Content Team

TLDR; L'ultimo articolo del team di Google Quantum AI mostra che un computer quantistico tollerante con 500.000 qubit potrebbe teoricamente hackerare la chiave privata di Bitcoin in 9 minuti, rappresentando una minaccia per circa 6,9 milioni di Bitcoin con chiavi pubbliche esposte. Anche se la tecnologia attuale è ancora 446 volte lontana da questo obiettivo, e si prevede che possa essere raggiunta solo intorno al 2029, non è più una fantasia lontana. La comunità di Bitcoin sta promuovendo aggiornamenti anti-quantistici come BIP-360 e SPHINCS+. Gli utenti comuni non devono attualmente farsi prendere dal panico, ma dovrebbero controllare il formato degli indirizzi (evitare di usare indirizzi Taproot che iniziano con bc1p a lungo termine), abituarsi a "una transazione per indirizzo" e seguire gli aggiornamenti dai fornitori di portafogli.

31 marzo 2026, un lunedì normale, il mondo delle criptovalute è esploso all'improvviso.

Il team di Google Quantum AI ha pubblicato un documento affermando che i computer quantistici possono hackerare la chiave privata di Bitcoin in soli 9 minuti, mentre il tempo medio di conferma di un blocco Bitcoin è di 10 minuti.

Alcuni dicono che si tratta di allarmismo, altri affermano che ci sia una grande distanza dalla realtà, ma questa volta l'allerta proviene da Google.

I computer quantistici possono realmente hackerare Bitcoin? La minaccia è reale o esagerata? Cosa devono fare le persone comuni? Questo articolo cerca di chiarire la questione.

Uno, cosa dice realmente il documento di Google

In precedenza, il consenso generale nel settore era che per hackerare l'algoritmo crittografico di Bitcoin, un computer quantistico avrebbe bisogno di milioni di qubit. Questo numero era così alto che tutti pensavano che fosse un problema che avrebbe richiesto decenni. Ma il documento di Google ha ridotto questo numero a meno di 500.000, riducendolo di 20 volte.

Il documento descrive uno scenario di attacco specifico: quando effettui una transazione Bitcoin, la tua chiave pubblica sarà brevemente esposta alla rete, in attesa di essere inclusa in un blocco. Questa finestra dura in media 10 minuti. Secondo le stime di Google, un computer quantistico sufficientemente potente può risalire alla chiave privata dalla chiave pubblica in circa 9 minuti, e poi falsificare una transazione con un costo di miner superiore, rubando i tuoi fondi prima che la tua transazione originale venga registrata, con una probabilità di successo di circa il 41%.

Naturalmente, il documento descrive un computer quantistico tollerante completo. Il processore Willow di Google ha solo 105 qubit fisici, mentre il documento richiede 500.000. C'è una differenza di 446 volte, quindi un computer quantistico in grado di rompere BTC attualmente non esiste.

L'obiettivo che Google si è posto è completare la transizione alla crittografia post-quantistica entro il 2029; questo punto temporale in qualche modo mostra anche quando pensano che la minaccia diventi reale.

Ma se un giorno questa macchina viene costruita, l'hacking di Bitcoin costerà molto meno di quanto pensi.

Due, cosa rende diversi i computer quantistici dai computer tradizionali

Ma prima di discutere cosa significhi questo, dobbiamo prima capire una cosa: che cos'è un computer quantistico?

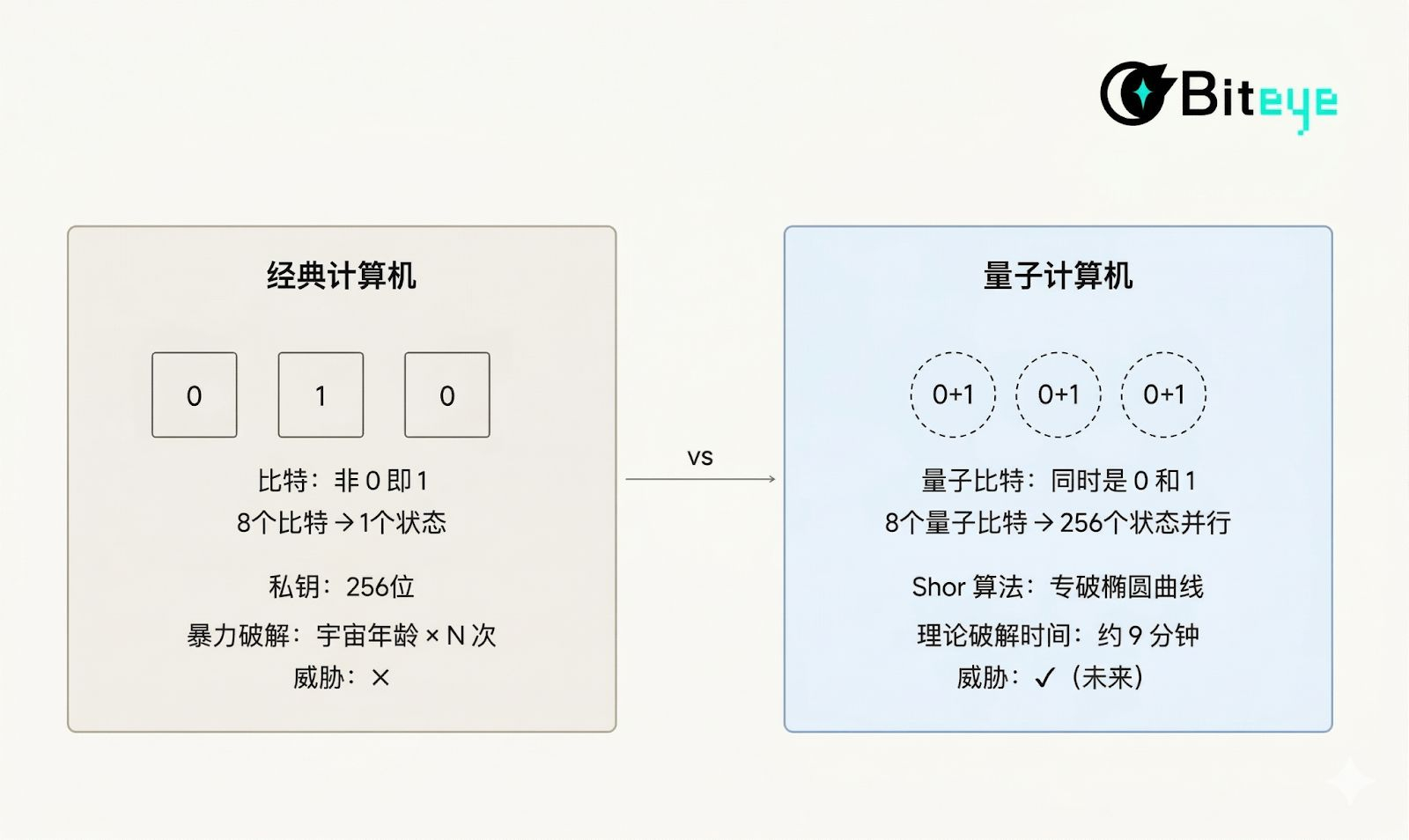

I computer tradizionali elaborano informazioni a livello di bit, ogni bit ha solo due stati: 0 o 1.

Eseguire qualsiasi calcolo implica operare su questi 0 e 1. Una chiave privata a 256 bit significa che ci sono 2²⁵⁶ possibili combinazioni: per forzare la sicurezza con un computer classico, anche unendo tutta la potenza di calcolo del mondo, ci vorrebbe più tempo dell'età dell'universo, ed è per questo che Bitcoin è rimasto sicuro negli ultimi 15 anni.

I computer quantistici utilizzano i qubit; la cosa straordinaria dei qubit è il loro stato di sovrapposizione: possono essere contemporaneamente 0 e 1. 8 qubit non rappresentano solo 1 stato, ma possono rappresentare simultaneamente 256 stati. Più qubit ci sono, maggiore è la capacità di elaborazione parallela, che cresce esponenzialmente.

Ma avere solo il parallelismo non è sufficiente a rappresentare una minaccia per BTC; ciò che realmente rende i computer quantistici una minaccia per la crittografia è l'algoritmo di "Shor" inventato nel 1994 dal matematico del MIT, Peter Shor. Questo algoritmo è progettato per fattorizzare grandi numeri interi e risolvere il problema del logaritmo discreto delle curve ellittiche, che sono la base della sicurezza delle chiavi private di Bitcoin ed Ethereum.

Per fare un esempio: un computer tradizionale è come cercare un'uscita in un labirinto, dove puoi provare solo un percorso alla volta; un computer quantistico con l'algoritmo di Shor è come avere una vista dall'alto del labirinto, in grado di dirti subito dove si trova l'uscita.

L'algoritmo di firma usato da Bitcoin è chiamato ECDSA (algoritmo di firma digitale a curva ellittica), che funziona sulla curva secp256k1. Questo sistema è impenetrabile per i computer classici, ma l'algoritmo di Shor può attaccare specificamente la struttura matematica delle curve ellittiche.

Tre, come i computer quantistici possono rubare il tuo Bitcoin

Dopo aver compreso il principio dei computer quantistici, possiamo vedere in che modo minacciano il Bitcoin.

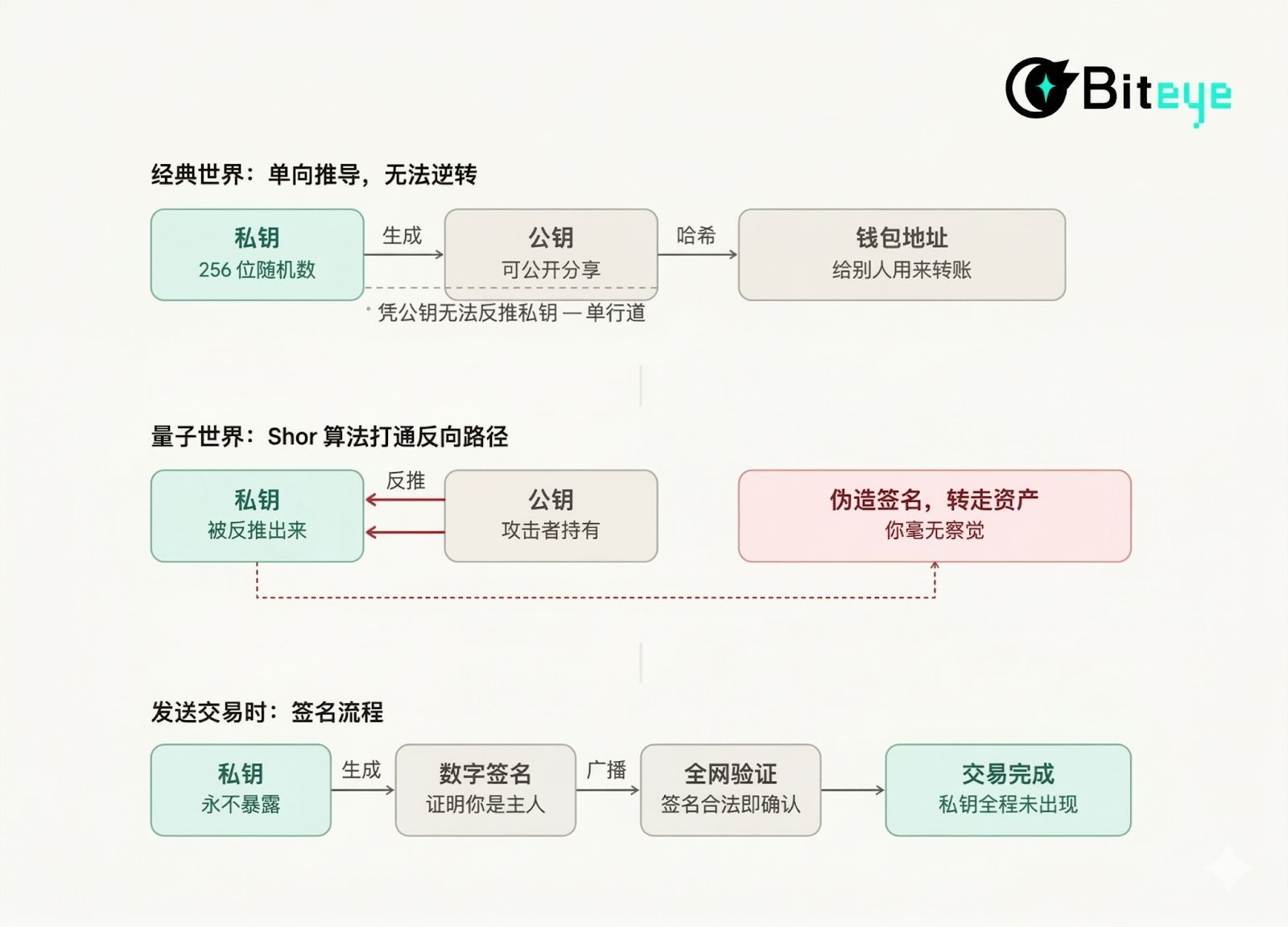

Quando crei un portafoglio, il sistema genera una chiave privata, una serie casuale di 256 bit. Dalla chiave privata deriva la chiave pubblica, e dalla chiave pubblica deriva l'indirizzo del portafoglio. Questa catena può essere seguita solo in un verso; conoscendo la chiave privata si può calcolare la chiave pubblica, ma non viceversa.

Quando invii Bitcoin, la chiave privata viene utilizzata solo per generare una firma digitale, che viene poi trasmessa insieme alla transazione, informando l'intera rete che quei soldi sono stati inviati da te. La rete verifica la validità della firma, conferma la transazione e il gioco è fatto.

L'algoritmo di Shor può teoricamente rompere la crittografia a curva ellittica, che è la base della sicurezza delle chiavi private di Bitcoin. Ma nessuno prende sul serio questa questione, perché la potenza di calcolo necessaria per eseguire questo algoritmo è al di là delle capacità dei computer classici.

Il problema è che i computer quantistici hanno fatto davvero progressi negli ultimi anni. Una volta che diventano abbastanza potenti, i computer quantistici possono semplicemente ottenere la tua chiave pubblica e risalire alla chiave privata, falsificare la tua firma e trasferire i tuoi soldi.

Questo porta a una domanda cruciale: la tua chiave pubblica è già stata esposta?

L'esposizione della chiave pubblica si verifica in due situazioni.

Il primo tipo è l'esposizione a lungo termine, le chiavi pubbliche sono già scritte in modo permanente nella blockchain, e le macchine quantistiche possono leggerle in qualsiasi momento. Ci sono due categorie di indirizzi che rientrano in questa situazione:

Il formato originale degli indirizzi utilizzati da Satoshi Nakamoto e dai primi miner, in quell'epoca la chiave pubblica era memorizzata in chiaro;

Indirizzi che iniziano con bc1p, il Taproot ha come intento quello di migliorare la privacy e l'efficienza, ma il design ha incorporato la chiave pubblica nell'indirizzo stesso, risultando controproducente di fronte alla minaccia quantistica.

Il secondo tipo è l'esposizione a breve termine; nel momento in cui effettui una transazione, nel formato tradizionale, la chiave pubblica è nascosta dietro un hash quando si trova in uno stato non speso, quindi invisibile agli estranei. Ma ogni volta che invii una transazione, la chiave pubblica entra nella memoria, e prima di essere inclusa nel blocco, diventa visibile all'intera rete, in una finestra di circa 10 minuti.

Cioè, non importa quanto tu sia cauto nelle tue operazioni quotidiane; ogni volta che hai effettuato una transazione, c'è la possibilità di essere attaccato.

Attualmente, circa 6,9 milioni di Bitcoin hanno le loro chiavi pubbliche già esposte in modo permanente sulla blockchain. Indipendentemente dal fatto che queste monete siano in portafogli personali o in portafogli caldi degli exchange, se l'indirizzo appartiene alle categorie ad alto rischio sopra menzionate, o se quell'indirizzo ha mai effettuato una transazione, la chiave pubblica è già stata compromessa.

Quattro, cosa sta facendo la comunità Bitcoin

Il giorno della pubblicazione del documento di Google, CZ @cz_binance ha risposto su Twitter: non c'è bisogno di farsi prendere dal panico; l'aggiornamento delle criptovalute a algoritmi anti-quantistici risolverà il problema; la minaccia è reale, ma il settore è in grado di affrontarla.

L'atteggiamento di V God @VitalikButerin è molto più cauto; ha iniziato a mettere in guardia su questo problema molto tempo fa, fornendo una stima: la probabilità di vedere un computer quantistico con reale capacità di attacco prima del 2030 è di circa il 20%.

Entrambi credono che la minaccia sia reale, ma differiscono nel giudizio sull'urgenza. La comunità degli sviluppatori di Bitcoin non ha ignorato questo problema già prima di questo articolo, e attualmente ci sono quattro direzioni che vengono seriamente discusse.

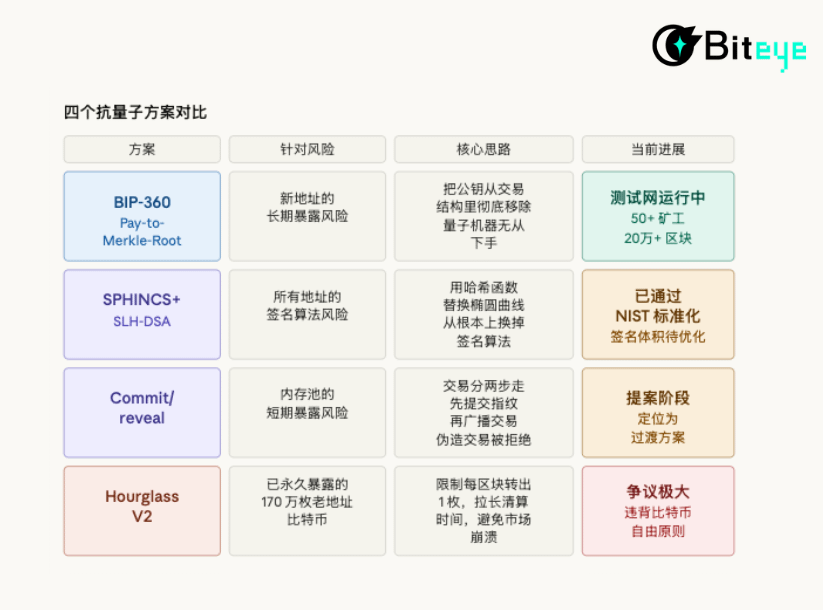

1️⃣ BIP-360, noto anche come Pay-to-Merkle-Root. Gli attuali indirizzi Bitcoin scrivono la chiave pubblica in modo permanente sulla blockchain; l'idea del BIP-360 è di rimuovere completamente la chiave pubblica dalla struttura della transazione, sostituendola con la radice di Merkle. Le macchine quantistiche non hanno chiavi pubbliche da analizzare, quindi gli attacchi non possono iniziare.

Questo piano è già stato avviato sulla rete di test di BTQ Technologies, attualmente ci sono oltre 50 miner che partecipano, avendo elaborato oltre 200.000 blocchi. Ma è necessario chiarire che il BIP-360 protegge solo le monete generate di recente; i 1.700.000 indirizzi più vecchi che hanno già esposto le chiavi pubbliche rimangono un problema.

2️⃣ SPHINCS+: il nome ufficiale è SLH-DSA, è uno schema di firma post-quantistica basato su funzioni hash. La sua logica è molto diretta: poiché l'algoritmo di Shor è specificamente progettato per le curve ellittiche, è meglio sostituire la curva ellittica con una funzione hash per la firma.

Questo piano è già stato standardizzato nel 2024. Il problema sta nelle dimensioni della firma: ora la firma ECDSA di Bitcoin è di soli 64 byte, mentre la firma di SPHINCS+ supera gli 8 KB, con un'espansione di oltre 100 volte, aumentando notevolmente i costi delle transazioni e la domanda di spazio nei blocchi.

Per questo, gli sviluppatori hanno proposto ottimizzazioni come SHRIMPS e SHRINCS, con l'obiettivo di comprimere la dimensione della firma senza compromettere la sicurezza.

3️⃣ Piano Commit/reveal: proposto da Tadge Dryja, co-fondatore della Lightning Network, questo piano affronta il rischio di esposizione a breve termine nella memoria. Divide una transazione in due fasi:

Nella prima fase, viene inviato un'impronta hash, che non contiene alcuna informazione sulla transazione, ma lascia solo un timestamp sulla blockchain.

Nella seconda fase, viene poi trasmessa la transazione reale, e a questo punto la chiave pubblica viene esposta. Anche se un attaccante quantistico intercetta la chiave pubblica nella seconda fase e calcola la chiave privata, la transazione falsificata verrà rifiutata dalla rete, poiché non c'è corrispondente record di pre-invio della prima fase. Il costo è che ogni transazione richiede un passaggio aggiuntivo, aumentando leggermente i costi.

Questo è visto dalla comunità come una soluzione temporanea, da utilizzare finché non viene stabilito un sistema anti-quantistico più completo.

4️⃣ Hourglass V2: proposto dallo sviluppatore Hunter Beast, specificamente per quei 1.700.000 indirizzi che hanno già esposto permanentemente le chiavi pubbliche. La logica di questo piano è pessimistica ma realistica: poiché le chiavi pubbliche di questi indirizzi non possono più essere nascoste, una volta che un computer quantistico diventa abbastanza potente, queste monete saranno inevitabilmente rubate.

Hourglass V2 non intende impedire il furto degli indirizzi più vecchi, ma limitare la quantità di Bitcoin che può essere trasferita da questi indirizzi a solo 1 moneta per blocco, simile ai limiti di prelievo imposti dalle banche durante una corsa agli sportelli.

Questa proposta è molto controversa, poiché nella comunità Bitcoin c'è un principio: nessuno ha il diritto di interferire con il tuo Bitcoin, e anche una limitazione di questo tipo è considerata una violazione.

Non è la prima volta che Bitcoin affronta la necessità di un aggiornamento. La lotta per l'espansione del 2017 è durata anni e ha portato alla scissione di Bitcoin Cash. L'aggiornamento del Taproot del 2021 ha richiesto quasi quattro anni dal proposta all'attivazione. Ogni volta, la comunità deve attraversare lunghe discussioni, tirate e compromessi per far avanzare qualsiasi questione. La risposta alla minaccia quantistica seguirà probabilmente lo stesso percorso.

Cinque, cosa devono fare ora gli utenti comuni

Detto questo, cosa possono fare gli utenti comuni?

La risposta non è così complessa come pensi. I computer quantistici non possono ancora hackerare il tuo Bitcoin, ma ci sono alcune cose su cui puoi iniziare a prestare attenzione.

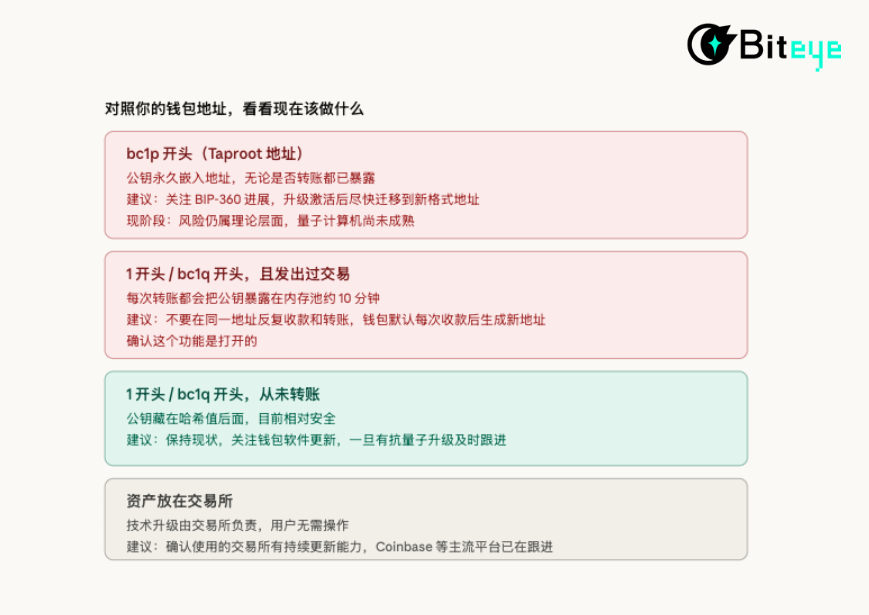

1️⃣ Controlla il formato del tuo indirizzo

Apri il tuo portafoglio e guarda come inizia l'indirizzo di ricezione. Gli indirizzi che iniziano con bc1p sono indirizzi Taproot, la chiave pubblica è di default incorporata nell'indirizzo stesso, appartenendo a un formato ad alto rischio di esposizione a lungo termine. Se i tuoi beni sono in questo tipo di indirizzi e non sono mai stati utilizzati, il rischio attuale è ancora teorico, ma è consigliabile seguire i progressi del BIP-360.

Gli indirizzi SegWit che iniziano con bc1q, così come gli indirizzi tradizionali che iniziano con 1, mantengono la chiave pubblica protetta da hash finché non vengono spesi; sono relativamente sicuri. Ma ogni volta che hai effettuato una transazione, la chiave pubblica è stata esposta in modo permanente sulla blockchain.

2️⃣ Abituati a buone pratiche per gli indirizzi

Cerca di non ricevere e trasferire ripetutamente fondi dallo stesso indirizzo. Ogni volta che invii una transazione, la chiave pubblica viene esposta e gli indirizzi utilizzati non hanno più protezione da hash. La maggior parte dei portafogli moderni genererà automaticamente un nuovo indirizzo dopo ogni ricezione; basta mantenere attiva questa funzione.

3️⃣ Segui gli aggiornamenti del software del portafoglio

Fornitori di portafogli hardware come Ledger e Trezor saranno un elemento cruciale nei futuri aggiornamenti anti-quantistici. Una volta attivate in mainnet le soluzioni BIP-360 o post-quantum, i portafogli dovranno supportare i nuovi formati di indirizzo e gli algoritmi di firma. Ciò che gli utenti dovranno fare potrebbe essere semplicemente aggiornare il firmware, ma potrebbe anche richiedere di trasferire i fondi da indirizzi obsoleti a nuovi formati. Ciò che si può fare ora è assicurarsi che il portafoglio utilizzato provenga da fornitori in grado di aggiornamenti continuativi e rimanere informati.

4️⃣ Asset detenuti negli exchange

Gli exchange non hanno bisogno dell'operazione da parte degli utenti; l'aggiornamento tecnico è gestito dai loro team. Coinbase ha già istituito un comitato consultivo quantistico, e i principali exchange seguiranno anche sotto la pressione normativa. Gli asset custoditi in exchange reputabili non vedranno gli aggiornamenti quantistici come un onere.

Sei, scrivendo alla fine

"I computer quantistici hackereranno Bitcoin" è una dichiarazione che circola da molti anni; ogni volta che appare, viene derisa, e poi non accade nulla. Col tempo, le persone hanno iniziato a dare per scontato che fosse una storia di lupo.

Questa volta l'allerta proviene da Google. Gli sviluppatori di Bitcoin stanno già preparando soluzioni di risposta, e il roadmap di Ethereum sta anche avanzando. Ma questa questione è rimasta a livello teorico fino ad ora; nessuno può fornire una risposta certa su se e come i computer quantistici possano realmente attaccare l'algoritmo crittografico di Bitcoin.

Google ha dichiarato che nel 2029, alcuni dicono che ci vorranno decenni, altri affermano che non accadrà mai. La risposta a questa domanda può essere data solo dal tempo.

Il progresso della computazione quantistica non è mai lineare; l'ultimo grande progresso è avvenuto in un momento inaspettato, e il prossimo potrebbe essere lo stesso.