Blocchi essenziali che abilitano le operazioni autonome degli agenti nell'ecosistema di Kite.

Entità principali

Utente

Principale umano che possiede e controlla agenti AI:

Gestisce portafogli master (radice della fiducia crittografica)

Delega capacità mantenendo l'autorità ultima

Stabilisce politiche globali che si diffondono attraverso tutti gli agenti

Rimane legalmente responsabile per le azioni degli agenti

Agente

Programma autonomo che agisce per conto di un utente:

Esegue compiti complessi attraverso più servizi

Gestisce denaro reale all'interno di confini enforcement crittografici

Mantiene il proprio portafoglio e reputazione

Vincolato all'utente attraverso la derivazione BIP-32

Servizio

Offerte esterne con cui gli agenti interagiscono:

API dei dati, fornitori di GPU, applicazioni SaaS

Integra tramite protocolli MCP, A2A o OAuth

Mantieni la sovranità sulle politiche di accesso

Commerciante/Foritore

Operatori aziendali che rendono i servizi scopribili:

Definire SLA con penalità automatiche

Stabilire reputazione attraverso prestazioni verificabili

Trasformare i servizi B2B in risorse agenti plug-and-play

Infrastruttura di Identità & Fiducia

Passaporto Kite

Carta d'identità crittografica che:

Crea una catena di fiducia completa dall'utente all'agente all'azione

Si lega a identità esistenti (Gmail, Twitter) tramite prove crittografiche

Contiene capacità: limiti di spesa, accesso ai servizi

Abilita la divulgazione selettiva (provare la proprietà senza rivelare l'identità)

Identificatore Decentrato (DID)

Identificatori globalmente unici e verificabili crittograficamente:

Utente: did:kite:alice.eth

Agente: did:kite:alice.eth/chatgpt/portfolio-manager-v1

Rende le catene di autorità istantaneamente verificabili

Credenziali Verificabili (VCs)

Attestazioni firmate crittograficamente che dimostrano:

Completamento della formazione alla conformità

Licenze di trading

Soglie di reputazione

Abilita il controllo degli accessi a grana fine

Prova di AI

Registri immutabili e a prova di manomissione ancorati alla blockchain:

Lineage completo dall'autorizzazione dell'utente all'esito finale

Prova inconfutabile per le dispute

Piena trasparenza per i regolatori

Architettura del Portafoglio

Portafoglio EOA (Account di Proprietà Esterna)

Portafoglio blockchain tradizionale controllato da chiave privata:

Radice di autorità nell'architettura di Kite

Vive in enclave sicure, moduli di sicurezza hardware o archiviazione protetta dei dispositivi

Mai esposta a agenti, servizi o alla piattaforma Kite stessa

Firma le autorizzazioni iniziali che delegano poteri specifici alle operazioni degli agenti

Gli utenti mantengono il controllo finale con la possibilità di revocare istantaneamente tutte le autorizzazioni delegate

Portafoglio AA (Account di Contratto Intelligente)

Conti programmabili con logica integrata che abilitano capacità di pagamento degli agenti rivoluzionarie:

Caratteristiche di Astrazione dell'Account:

Scrivere codice per contratti intelligenti che governano la spesa

Bundling dell'esecuzione delle transazioni per efficienza

Consentire a terzi di pagare le spese di gas (transazioni senza gas)

Interagire con più account contemporaneamente

Eseguire comunicazioni cross-programma

Integrare logica personalizzata per flussi di lavoro complessi

Modello di Account Unificato:

L'utente possiede un singolo account AA on-chain che detiene fondi condivisi in stablecoin

Più agenti (Claude, ChatGPT, Cursor) operano questo account tramite le proprie chiavi di sessione

Ogni agente opera solo entro i propri limiti autorizzati imposti dai contratti intelligenti

Risultato: Un tesoro, isolamento del rischio per sessione, controllo auditable dettagliato

Nessuna frammentazione dei fondi, nessuna riconciliazione complessa, gestione unificata elegante

Implementazione:

Portafogli Integrati

Portafogli autogestiti integrati direttamente nelle applicazioni:

Gli utenti non gestiscono frasi seed o chiavi private, ma mantengono il controllo completo

Autorizzazione dell'agente con un clic e gestione automatica delle sessioni

Flussi di fondi trasparenti - gli utenti pensano in dollari, non in token

Rende la blockchain invisibile pur preservando garanzie crittografiche

Protocollo di Pagamento dell'Agente

Sistema completo che consente flussi di pagamento impossibili con infrastrutture tradizionali:

Capacità:

Micropagamenti: Fino a frazioni di centesimi ($0.000001 per messaggio)

Pagamenti in streaming: Flusso continuo basato sull'uso (al secondo, per token)

Modelli pay-per-inference: Ogni chiamata API porta valore

Pagamenti condizionali: Rilascio basato sulla verifica delle prestazioni

Liquidazione istantanea: Nessun periodo di attesa, trasferimento di valore in tempo reale

Portata globale: Pagamenti senza confini senza conversione di valuta

Integrazione:

Commercio programmatico dove ogni interazione diventa un micropagamento

Funziona senza interruzioni con i canali di stato per efficienza off-chain

Supporta sia schemi di liquidazione on-chain che off-chain

API On/Off-Ramp

Il ponte tra finanza tradizionale e l'economia degli agenti:

Capacità:

Integrazione con fornitori come PayPal e partner bancari

Gli utenti finanziano i portafogli degli agenti con carte di credito

I commercianti prelevano guadagni sui conti bancari

Gestisce la conformità, la prevenzione delle frodi e la conversione delle valute in modo invisibile

Esperienza Utente:

Gli utenti non devono mai capire la blockchain

Pensare in dollari in e dollari out

Rende i pagamenti degli agenti accessibili a miliardi che non possederanno mai criptovaluta

Governance & Sicurezza

Contratti SLA (Service-Level Agreement)

Contratti intelligenti che trasformano vaghe promesse di servizio in garanzie matematicamente enforce.

A differenza delle SLA Tradizionali (applicazione legale, richieste manuali): Le SLA di Kite eseguono automaticamente penalità e ricompense attraverso il codice del contratto intelligente.

Esempi di Garanzie:

Tempo di risposta: <100ms con penalità automatiche per violazioni

Disponibilità: 99,9% di uptime con rimborsi automatici pro-rata per il downtime

Accuratezza: <0,1% di tasso di errore o riduzione della reputazione per errori

Throughput: Capacità minima garantita di oltre 1.000 richieste/secondo

Dettagli di Implementazione:

Metriche SLA (latenza, uptime, accuratezza, throughput) misurate off-chain dalla telemetria del servizio

L'oracolo invia attestazioni firmate o prove zk/TEE traducendo letture off-chain in fatti on-chain

I contratti valutano i rapporti degli oracoli per attivare automaticamente rimborsi, penalità o riduzione della reputazione

Risultato: Fiducia attraverso il codice piuttosto che attraverso i tribunali. Nessuna disputa legale, solo esecuzione programmatica.

Fiducia Programmabile / Autorizzazione Basata sull'Intento

Gli utenti esprimono intenzioni attraverso vincoli matematici che si compilano per l'applicazione della blockchain:

Regole di Spesa (On-Chain): Regole relative ad asset o stablecoin che sfruttano moneta programmabile:

Limiti di spesa: Non possono essere superati anche se l'agente ci prova

Finestre mobili: "$1.000 al giorno" applicate a livello di protocollo

Commercianti autorizzati: Solo i destinatari autorizzati possono ricevere fondi

Logica condizionale: "Se la volatilità >20%, ridurre i limiti della metà"

Valutato interamente on-chain attraverso contratti intelligenti per trasparenza e decentralizzazione. Si integra con qualsiasi account on-chain. Casi d'uso comuni: limiti di spesa, vincoli temporali, restrizioni commerciali.

Politiche (Off-Chain): Controllo completo e flessibilità per logiche complesse:

Valutato in modo sicuro off-chain nell'ambiente locale dell'utente o nel TEE (Trusted Execution Environment) di Kite

Specifico per la piattaforma ma può integrare sistemi di terze parti

Casi d'uso comuni: Session TTL, categorie di operazioni, liste di autorizzazione dei destinatari

Distinzione Chiave:

Regole di Spesa: Applicate dalla blockchain, inarrestabili, decentralizzate

Politiche: Flessibili, complesse, ottimizzate per la piattaforma

Caratteristiche dell'Intento:

Scade automaticamente impedendo autorizzazioni dimenticate

Non può essere superato indipendentemente dal comportamento dell'agente o dall'illuminazione del modello

L'intento dell'utente diventa una legge immutabile applicata matematicamente

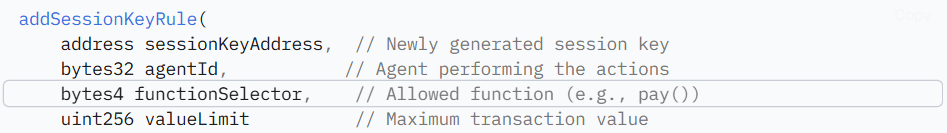

Chiavi di Sessione / Chiavi Eteree

Chiavi crittografiche temporanee che implementano la gestione delle sessioni a zero fiducia:

Generazione:

Creato per ogni compito dell'agente

Completamente casuale, mai derivato da chiavi permanenti

Garantisce una segretezza in avanti perfetta

Ambito di Autorizzazione: Esempio: "Trasferisci massimo $10 ai fornitori A, B o C per flussi di dati tra le 14:00 e le 14:05 di oggi"

Limiti di importo specifici

Set di destinatari definiti

Finestra temporale ristretta

Scopo dell'operazione singola

Proprietà di Sicurezza:

La sessione esegue la propria operazione autorizzata e poi diventa crittograficamente nulla per sempre

La compromissione totale della sessione influisce solo su un'operazione per alcuni minuti con valore limitato

Impedisce fallimenti a cascata che affliggono i tradizionali sistemi di chiavi API

Una violazione ≠ compromissione totale

Generazione Locale:

Accade interamente localmente senza comunicazione con il server

Nessuna trasmissione di chiavi private

La sessione DID si registra nella rete degli agenti con prova di autorità autonoma

Contratti di Escrow Programmabili

Kite si estende oltre i pagamenti diretti con meccanismi di escrow programmabili che incorporano contratti intelligenti tra agenti e commercianti:

Struttura:

Gli acquirenti emettono intenzioni di pagamento firmate crittograficamente

Fondi autorizzati in conti escrow con condizioni di scadenza definite

Gli escrow possono essere rilasciati parzialmente o completamente in base ai risultati verificati

Supporta l'intero ciclo di vita: autorizzazione, cattura, addebito, annullamento, recupero, rimborso

Proprietà Chiave:

Non custodiale: Gli utenti mantengono il pieno controllo sugli asset durante l'intero processo

Senza permessi: Nessuna autorità centrale richiesta

Operatori aggiuntivi: Entità di terze parti possono trasmettere transazioni o coprire i costi del gas

Vincolato crittograficamente: Tutti gli operatori sono vincolati dall'hash firmato dal pagatore

Integrazione degli Standard:

Sfrutta l'ERC-3009 per approvazioni pre-approvate senza gas basate su firma

Semplifica l'esecuzione e l'esperienza dell'utente

Programmabilità: Come implementato nel codice, può essere esteso con:

Condivisione dei ricavi dinamica

Scambi di token

Moduli di privacy condizionali

Integrazione con altri contratti intelligenti

Risultato: Ogni transazione diventa auditabile, reversibile e un primitivo finanziario composabile.

Sistema di Reputazione

Punteggi di fiducia accumulati sulla base di comportamenti verificabili, non di valutazioni auto-riferite:

Come Accumula Reputazione:

Pagamenti riusciti: Aumentano il punteggio di reputazione

Risposte veloci: Aumentano le valutazioni

Consegne non riuscite: Diminuiscono la fiducia

Violazioni SLA: Attivano penalità

Violazioni delle politiche: Riduzione della reputazione

Differenza Chiave dai Sistemi Tradizionali: A differenza delle valutazioni tradizionali che possono essere manipolate, la reputazione di Kite deriva da prove crittografiche di comportamenti reali. Ogni interazione è verificata e immutabile.

Benefici di Alta Reputazione:

Accesso a tassi migliori

Limiti di spesa più elevati

Servizi premium

Trattamento preferenziale

Portabilità:

La reputazione è portatile tra i servizi

Risolve il problema del cold-start dove nuove relazioni iniziano da zero fiducia

Agente con storia provata su una piattaforma presenta credenziali verificabili a nuovi servizi

Bootstrap fiducia attraverso prova crittografica piuttosto che promesse

Dinamiche di Fiducia:

Autorizzazione Progressiva: Nuovi agenti iniziano con permessi minimi (limiti giornalieri di $10)

Regolazione Comportamentale: Operazioni riuscite espandono automaticamente le capacità nel tempo

Economia di Verifica: Verifiche costose evitate per agenti ad alta reputazione

Architettura di Identità a Tre Livelli

Il modello di identità a tre livelli fornisce sicurezza a strati, dove la compromissione di una sessione influisce solo su una delega, la compromissione di un agente rimane limitata dai vincoli imposti dall'utente e le chiavi dell'utente sono molto improbabili da compromettere poiché sono protette in enclave locali.

Identità dell'Utente (Autorità Radice)

La radice crittografica della fiducia con controllo finale:

Gestione delle Chiavi:

Le chiavi private vivono in enclave sicure, moduli di sicurezza hardware o archiviazione protetta dei dispositivi

Mai esposte a agenti, servizi o alla piattaforma Kite stessa

Gli utenti mantengono il controllo esclusivo sulla ricchezza digitale

Autorità:

Può revocare istantaneamente tutte le autorizzazioni delegate con una singola transazione

Imposta vincoli globali che si propagano attraverso tutti gli agenti

Rappresenta l'unico punto di potenziale perdita illimitata (altamente improbabile che si verifichi)

Monitoraggio:

Monitoraggio completo tramite catene di prova immutabili

Accesso indipendente ai fondi tramite interfacce standard della blockchain

Garanzia crittografica di sovranità indipendentemente dalla disponibilità di Kite

Responsabilità Legale:

Rimane l'entità legalmente responsabile per tutte le azioni dell'agente

Ponte tra quadri legali tradizionali e sistemi autonomi

Identità dell'Agente (Autorità Delegata)

Ogni agente AI riceve la propria identità crittografica con autorità limitata:

Derivazione della Chiave:

Indirizzo deterministico derivato matematicamente dal portafoglio dell'utente utilizzando la derivazione della chiave gerarchica BIP-32

Esempio: Il gestore di portafoglio ChatGPT potrebbe avere l'indirizzo 0x891h42Kk9634C0532925a3b844Bc9e7595f0eB8C

Chiunque può verificare che l'agente appartenga all'utente attraverso una prova crittografica

L'agente non può invertire la derivazione per accedere alla chiave privata dell'utente

Capacità:

Esegue compiti complessi attraverso più servizi

Gestisce denaro reale entro confini imposti crittograficamente

Mantiene il proprio portafoglio con il proprio saldo

Accumula il proprio punteggio di reputazione

Coordina con altri agenti in modo autonomo

Proprietà di Sicurezza:

Proprietà dimostrabile senza esposizione della chiave

Operazione indipendente entro confini definiti dall'utente

Anche la compromissione totale dell'agente rimane limitata dai vincoli del contratto intelligente

Non può superare i limiti di spesa o violare le politiche dell'utente

Risoluzione dell'Identità:

Identificatori leggibili dagli esseri umani: did:kite:alice.eth/chatgpt/portfolio-manager-v1

Rende le catene di autorità istantaneamente verificabili

Funziona come identità on-chain per l'autorizzazione

Identità della Sessione (Autorità Eterea)

Per ogni esecuzione del compito, chiavi di sessione completamente casuali forniscono una segretezza in avanti perfetta:

Generazione:

Chiave di sessione completamente casuale (ad es., 0x333n88Pq5544D0643036b4c955Cc8f8706g1dD9E)

Mai derivato da chiavi di portafoglio o di agente

Garantisce una segretezza in avanti perfetta

Generato interamente localmente senza comunicazione server

Autorizzazione:

Token di autorizzazione usa e getta che eseguono azioni specifiche

Nessuna esposizione di credenziali permanenti

Prova di autorità autonoma, catena di fiducia e periodo di validità

Scadenza:

La sessione si convalida attraverso la sua finestra temporale e poi diventa permanentemente non valida

Anche i computer quantistici non possono resuscitare sessioni scadute

Pulizia automatica impedisce che sessioni dimenticate diventino vulnerabilità

Impatto sulla Sicurezza:

La chiave di sessione compromessa influisce solo sulle operazioni di quella sessione

Le sessioni passate e future rimangono sicure grazie alla generazione indipendente delle chiavi

Minimizza il raggio d'azione di qualsiasi violazione della sicurezza

Flusso di Reputazione Unificato

Mentre i fondi rimangono compartimentati per la sicurezza, il flusso di reputazione è globale:

Ogni transazione e interazione contribuisce a un punteggio di reputazione unificato

La reputazione accumulata dalla coppia utente-agente beneficia entrambe le entità

Stabilisce la radice crittografica della fiducia che si estende tra utenti, agenti e servizi

Crea fiducia portatile che si trasferisce tra piattaforme

Componenti di Sicurezza Crittografica

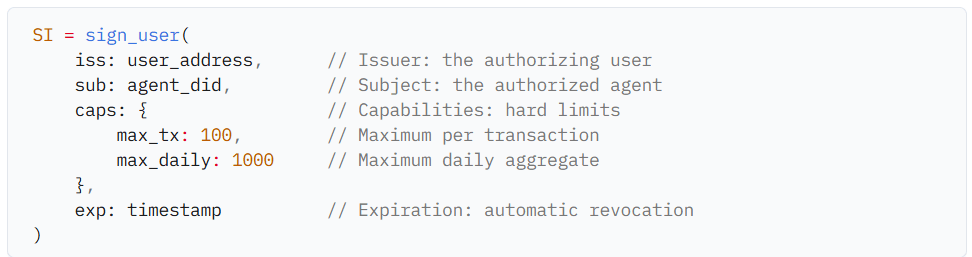

Intento di Stanza (SI)

La radice dell'autorità crittografica che rappresenta la dichiarazione firmata dell'utente su ciò che un agente può fare:

Struttura:

Proprietà:

Firmato con la chiave privata dell'utente diventa la radice immutabile della fiducia

Ogni operazione successiva deve risalire a un SI valido

Le capacità definiscono confini matematici che non possono essere superati

La scadenza garantisce che le autorizzazioni dimenticate non possano persistere indefinitamente

Non può essere falsificato senza la chiave privata dell'utente (difficoltà crittografica di ECDSA/EdDSA)

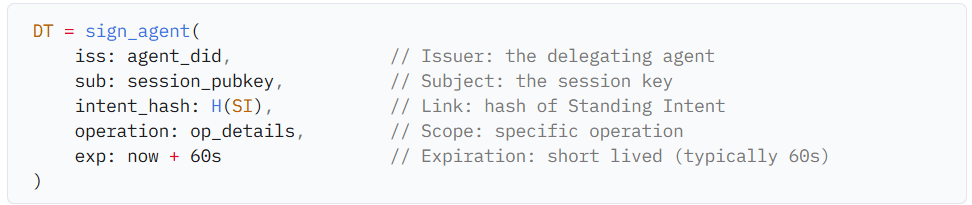

Token di Delegazione (DT)

Autorizzazione dell'agente per sessioni specifiche che abilitano operazioni senza esporre credenziali permanenti:

Struttura:

Proprietà:

Prova crittografica che l'agente ha autorizzato questa sessione per questa operazione

Il collegamento hash garantisce che l'agente non possa superare i limiti dell'Intento di Stanza definiti dall'utente

Scadenza breve minimizza l'esposizione da sessioni compromesse

L'ambito dell'operazione impedisce il riutilizzo delle sessioni per azioni non autorizzate

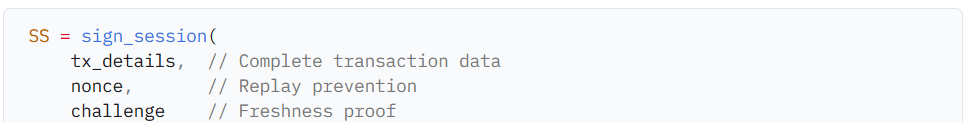

Firma della Sessione (SS)

Prova crittografica finale per l'esecuzione della transazione:

Struttura:

Flusso di Verifica: I servizi verificano tutte e tre le firme prima di accettare le operazioni:

L'Intento di Stanza dimostra l'autorizzazione dell'utente

Il Token di Delegazione dimostra la delega dell'agente

La Firma della Sessione dimostra l'esecuzione attuale

Questa tripla verifica rende impossibili le azioni non autorizzate crittograficamente (non semplicemente vietate).

Compatibilità del Protocollo

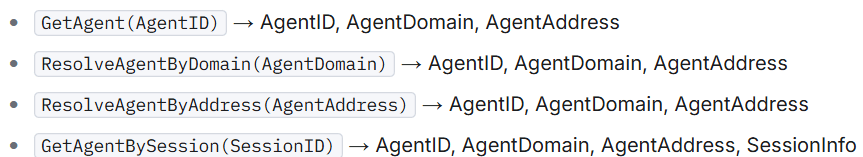

Risoluzione dell'Identità

Risolutori pubblici abilitano verifica istantanea senza contattare Kite o l'utente:

Funzioni di Risoluzione:

Benefici:

Qualsiasi servizio può verificare l'intera catena di autorità

Nessuna chiamata API all'autorità centrale richiesta

Abilita l'interoperabilità senza permessi

Verifica della fiducia istantanea basata su prova crittografica

Supporto per Protocollo Nativo

Protocollo A2A (Agente ad Agente):

Coordinazione diretta degli agenti tra piattaforme

Protocollo di Google per la comunicazione inter-agente

Gli agenti Kite parlano A2A fluentemente con agenti di qualsiasi ecosistema

Protocollo di Pagamento dell'Agente (AP2):

Protocollo neutrale e aperto che definisce come i pagamenti degli agenti dovrebbero essere espressi

Simile a ERC-20 per i pagamenti

Kite svolge il layer di esecuzione: applica le intenzioni AP2 on-chain con regole di spesa programmabili

MCP (Protocollo di Contesto del Modello):

Interoperabilità del modello attraverso l'intero ecosistema LLM (protocollo di Anthropic)

Claude, GPT e modelli emergenti interagiscono attraverso lo stesso layer di protocollo

Rende la scelta del modello una decisione aziendale piuttosto che un vincolo tecnico

OAuth 2.1:

Compatibilità aziendale con sistemi di autenticazione esistenti

La compatibilità retroattiva significa che i servizi esistenti che accettano OAuth oggi possono accettare agenti Kite domani

Modifiche minime richieste per l'integrazione del servizio

Standard X402:

Pagamenti nativi per agenti per sviluppi futuri

Compatibilità futura con standard di pagamento emergenti

Approccio all'Integrazione: Piuttosto che creare un protocollo isolato, Kite abbraccia standard esistenti come principi fondamentali. Gli sviluppatori non scelgono tra Kite e lo stack esistente: aggiungono Kite per migliorare ciò che già funziona.

Canali di Stato e Micropagamenti

Architettura del Canale di Pagamento

I trasferimenti di denaro diretti funzionano per pagamenti occasionali ma falliscono per schemi agenti. I canali di stato abilitano transazioni off-chain con due ancoraggi on-chain:

Meccanica:

Aperto: Blocca i fondi on-chain

Transazione: Scambia migliaia di aggiornamenti firmati off-chain

Chiusura: Regola lo stato finale on-chain

Prestazioni:

Alto throughput (migliaia di transazioni per canale)

Bassa latenza (sotto i 100 ms)

Commissioni ripartite tra milioni di interazioni

Inferenza AI a $1 per milione di richieste diventa economicamente sostenibile

Varianti di Canale

Canali Unidirezionali:

Flusso di valore dall'utente al commerciante

Perfetto per il consumo API, flussi di dati, richieste di inferenza

Il valore fluisce in una direzione con misurazione semplice

Canali Bidirezionali:

Abilita rimborsi, crediti, scambio di valore bidirezionale

I servizi possono pagare gli agenti per i dati

Gli agenti possono ricevere rimborsi

Gli errori attivano rimborsi automatici

Canali di Escrow Programmabili:

Incorpora logica personalizzata nelle transizioni di stato

Gli sviluppatori EVM scrivono regole arbitrarie

Rilasci condizionali, divisioni tra più parti, vesting bloccato nel tempo

Il canale diventa un mini contratto intelligente

Canali Virtuali:

Instrada il valore attraverso intermediari senza nuovi contratti on-chain

L'Agente A paga l'Agente C tramite l'hub B

Effetti di rete senza sovraccarico di configurazione

Canali che preservano la privacy:

Solo i canali di apertura e chiusura appaiono on-chain

Migliaia di micropagamenti rimangono privati tra i partecipanti

Protegge l'intelligenza competitiva e i modelli di utilizzo

Come le Limitazioni dei Canali Diventano Vantaggi

I canali di stato hanno limitazioni note dalle origini di Ethereum, ma i modelli di utilizzo degli agenti trasformano queste in funzionalità:

Sovraccarico Open/Close:

Gli agenti inviano centinaia di inferenze allo stesso servizio in pochi minuti

I costi di configurazione si ripartiscono perfettamente attraverso esplosioni concentrate

"Sovraccarico" diventa trascurabile

Assunzione di Attività:

I servizi professionali con reputazione in gioco non rischiano frodi per micropagamenti

I servizi mantengono alta disponibilità nel loro miglior interesse

Attacchi di Griefing:

Agenti e servizi mantengono punteggi di reputazione

Il griefing distrugge la reputazione per un guadagno minimo (economicamente irrazionale)

Partecipanti Fissi:

Le interazioni degli agenti hanno naturalmente partecipanti fissi (utente, agente, servizio)

Relazioni determinate all'inizio del compito

L'incapacità di cambiare i partecipanti aggiunge sicurezza

Elaborazione Sequenziale:

Le interazioni degli agenti sono intrinsecamente a turni: richiesta → risposta → richiesta

La limitazione si adatta perfettamente al caso d'uso