Grupa phisherów wykorzystuje dużą ilość adresów z wyciekłymi kluczami prywatnymi do oszustw, a połączenie to z EIP-7702 umożliwia im uzyskanie uprawnień zarządzania kontami z wyciekłymi kluczami prywatnymi. Jednocześnie te adresy przynętowe mają bogatą historię transakcji, co sprawia, że zwykli użytkownicy łatwo tracą czujność, kierując się chciwością w związku z saldem na adresach przynętowych, co prowadzi do kradzieży.

Przypadek pierwszy

1. Adres 0x000085bad5b016e5448a530cb3d4840d2cfd15bc wdrożył wiele złośliwych kontraktów Delegatora na ETH 0x930fcc, 0x1f0733, 0x9eece7.

2. Następnie, za pomocą adresu 0x9d1ff3a11f7791c6bff9399aafd5a4eaffc83efb i skryptu automatyzacji, uprawniono dużą ilość adresów z wyciekłymi kluczami prywatnymi do złośliwego kontraktu Delegatora, kończąc ustawienia przynęty.

3. Rozpowszechnienie tych ustawionych adresów przynętowych za pomocą różnych kanałów i metod socjotechnicznych wśród zwykłych użytkowników, wykorzystując przypadkowe ujawnienie fraz mnemonicznych/kluczy prywatnych do wprowadzenia użytkowników w błąd, aby przelali niewielkie opłaty za Gas, aby wycofać pozostałe aktywa z adresów.

4. Z powodu braku znajomości zasady 7702 oraz bezpośredniego uzyskania klucza prywatnego do adresu, zwykli użytkownicy często tracą czujność, myśląc, że przelanie niewielkich opłat za Gas nie niesie ze sobą dużego ryzyka, co może skłonić ich do przelania niewielkich opłat za Gas na adres przynęty. Ponieważ adres przynęty został już uprawniony do złośliwego Delegatora 7702, niewielkie opłaty za Gas, gdy tylko zostaną przelane, zostaną natychmiast przeniesione na adres 0x000085.

4. Z powodu braku znajomości zasady 7702 oraz bezpośredniego uzyskania klucza prywatnego do adresu, zwykli użytkownicy często tracą czujność, myśląc, że przelanie niewielkich opłat za Gas nie niesie ze sobą dużego ryzyka, co może skłonić ich do przelania niewielkich opłat za Gas na adres przynęty. Ponieważ adres przynęty został już uprawniony do złośliwego Delegatora 7702, niewielkie opłaty za Gas, gdy tylko zostaną przelane, zostaną natychmiast przeniesione na adres 0x000085.

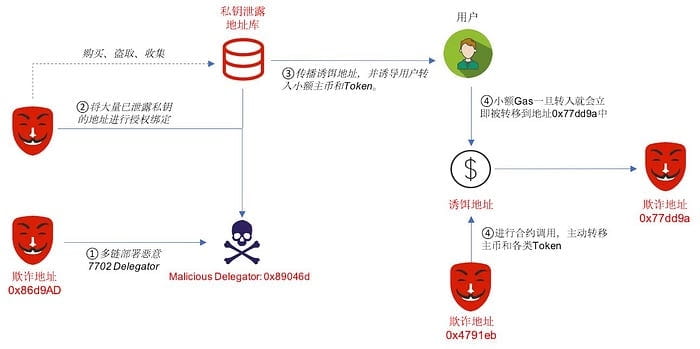

Przypadek drugi

1. Adres 0x86d9AD92FC3F69CC9C1a83aFF7834fEA27f1fFF2 wdrożył złośliwy kontrakt Delegatora na ETH, BSC, Base.

0x89046d34E70A65ACAb2152C26a0C8e493b5ba629.

2. Złośliwy kontrakt Delegatora w tym przypadku (0x89046d) jest bardziej skomplikowany niż w przypadku pierwszym, oprócz automatycznego przenoszenia głównej waluty, może również wykonywać wywołania kontraktowe przez adresy trzecie (0x4791eb), aktywnie przenosząc główną walutę i różne tokeny. Następnie grupa oszustów wykorzystuje skrypt automatyzacji, aby uprawnić dużą ilość adresów z wyciekłymi kluczami prywatnymi do tego złośliwego kontraktu Delegatora, kończąc ustawienia przynęty.

3. Rozpowszechnienie tych ustawionych adresów przynętowych za pomocą różnych kanałów i metod socjotechnicznych wśród zwykłych użytkowników oraz zachęcanie ich do przelania niewielkich głównych walut i tokenów.

4. Ponieważ adres przynęty został już uprawniony do złośliwego Delegatora 7702, niewielkie opłaty za Gas i tokeny, gdy tylko zostaną przelane, zostaną natychmiast przeniesione na adres 0x77dd9a93d7a1ab9dd3bdd4a70a51b2e8c9b2350d.

Zalecenia bezpieczeństwa GoPlus

1. Użytkownicy muszą być czujni, nie ma darmowych prezentów, wszelkie „darowizny” związane z kluczami prywatnymi/frazami mnemonikami powinny być traktowane jako ryzykowne. Nie należy łatwo zgadzać się na autoryzację podpisu z powodu ciekawości lub chciwości, a tym bardziej nie należy przelewać środków na jakiekolwiek obce adresy.

2. Podobnie jak w przypadku oszustw z wieloma podpisami Tron i oszustw związanych ze zmianą uprawnień Solana, wykorzystując adresy z wyciekłymi kluczami prywatnymi, grupa oszustów rozszerza takie metody oszustwa na ekosystem EVM na podstawie EIP-7702.

Szczegółowe informacje można znaleźć w:

https://academy.binance.com/en/articles/what-are-multisig-scams-and-how-to-avoid-them

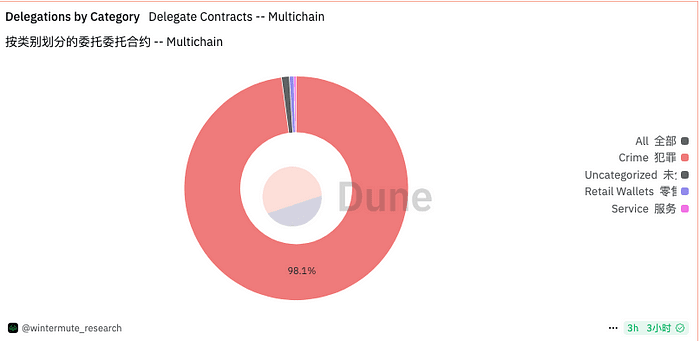

3. Z danych WinterMute wynika, że obecnie 98% uprawnień EIP-7702 wskazuje na wiele złośliwych kontraktów Delegatora. Od przypadku pierwszego, który automatycznie przenosił główną walutę, do przypadku drugiego, który automatycznie przenosił główną walutę i tokeny, niebezpieczeństwo takich oszustw szybko rośnie. GoPlus wzywa wszystkie portfele EVM, projekty bezpieczeństwa, DEX itp. do uważnego śledzenia problemów z bezpieczeństwem 7702 oraz do szybkiego blokowania lub informowania użytkowników w swoich produktach, aby uniknąć strat.

4. Uczenie się o technologii blockchain i podstawowym zrozumieniu mechanizmów działania różnych publicznych łańcuchów pomoże szybko rozpoznać podobne oszustwa. W razie problemów należy niezwłocznie skontaktować się z GoPlus lub profesjonalnym ekspertem ds. bezpieczeństwa w celu uzyskania porady, nie działać pochopnie.