Radiant Capital stoi przed kolejnym ciosem w trwającej konsekwencji cyberataków z października 2024 roku. Haker, który wówczas wykradł 53 miliony dolarów z protokołu, sprzedał teraz 3 091 ETH wartych 13,26 miliona dolarów, natychmiast przenosząc dochody do innego portfela.

Sprzedaż ETH za stabilne monety DAI

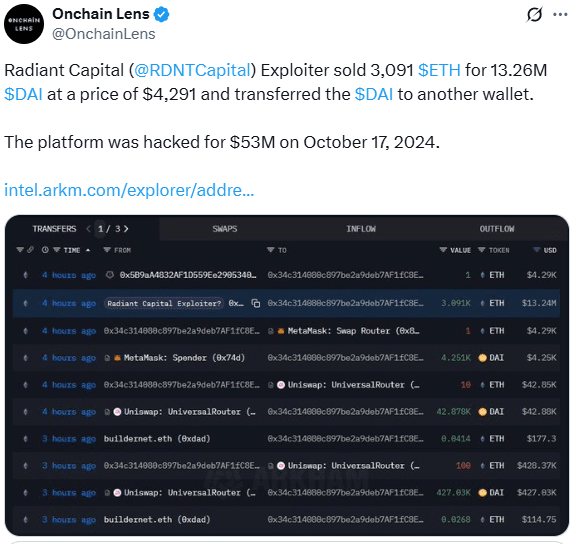

Zgodnie z danymi Onchain Lens, haker zamienił swoje zasoby Ethereum na stabilne monety DAI po kursie 4 291 USD za ETH, co łącznie wyniosło 13,26 miliona USD.

Bezpośrednio po konwersji cała kwota została przeniesiona na nowy adres portfela — ruch, który sugeruje, że atakujący nadal stara się zatuszować swoje ślady i unikać monitorowania on-chain.

Ta sprzedaż stanowi tylko ułamek 53 milionów dolarów skradzionych podczas eksploatu 17 października 2024 roku na protokole pożyczkowym cross-chain Radiant Capital. Wygląda na to, że haker stopniowo likwiduje różne pozycje kryptowalutowe z pierwotnej kradzieży.

Atak, który powstawał przez tygodnie

Śledztwa ujawniły, że atak był starannie zaplanowany i realizowany w wielu etapach:

🔹 2 października 2024 – Złośliwe inteligentne kontrakty zostały wdrożone w sieciach blockchain, w tym Arbitrum, Base, BSC i Ethereum.

🔹 16-17 października 2024 – Eksploatacja celowała w mechanizm bezpieczeństwa multisig 3 z 11 Radiant, maskując się jako rutynowa korekta emisji.

🔹 Hakerzy przygotowali infrastrukturę tygodnie wcześniej, koordynując jednoczesny atak w wielu sieciach.

Powiązania z Koreą Północną i złośliwe oprogramowanie macOS

Eksperci ds. bezpieczeństwa powiązali naruszenie z państwowo sponsorowanymi aktorami z Korei Północnej, którzy użyli specjalizowanego złośliwego oprogramowania macOS o nazwie INLETDRIFT.

To złośliwe oprogramowanie umożliwiło atakującym dostęp do tylnej furtki oraz umożliwiło ataki typu man-in-the-middle na procesy podpisywania transakcji. Programiści widzieli na swoich ekranach prawidłowe szczegóły transakcji, podczas gdy złośliwe polecenia były wykonywane na ich portfelach sprzętowych.

Jak Haker Dostał Się Wewnątrz

Łańcuch ataku rozpoczął się 11 września 2024 roku, kiedy deweloper Radiant Capital otrzymał sfałszowaną wiadomość na Telegramie. Atakujący podszył się pod zaufanego byłego kontrahenta, prosząc o opinię na temat "Raportu z analizy Penpie Hack."

Wiadomość została poprzedzona e-mailem zawierającym plik ZIP, który rzekomo zawierał analizę PDF. W rzeczywistości zawierał złośliwy plik .app z oprogramowaniem INLETDRIFT. Strona hostująca plik była stworzona, aby wyglądać identycznie jak domena legalnego kontrahenta.

Po otwarciu plik wydawał się wyświetlać prawdziwą treść analizy, jednocześnie potajemnie instalując dostęp do tylnej furtki. Umożliwiło to atakującemu połączenie się z serwerami dowodzenia i kontroli oraz wykonanie skoordynowanej eksploatacji w kilku sieciach blockchain jednocześnie.

#cryptohacks , #RadiantCapital , #CyberSecurity , #Ethereum , #CryptoNews

Bądź na bieżąco – śledź nasz profil i bądź informowany o wszystkim, co ważne w świecie kryptowalut!

Uwaga:

,,Informacje i poglądy przedstawione w tym artykule mają na celu wyłącznie cele edukacyjne i nie powinny być traktowane jako porady inwestycyjne w żadnej sytuacji. Treść tych stron nie powinna być postrzegana jako doradztwo finansowe, inwestycyjne ani jakiekolwiek inne formy porady. Ostrzegamy, że inwestowanie w kryptowaluty może być ryzykowne i może prowadzić do strat finansowych.”