上一篇我們聊了 $ZBT 的籌碼地獄,很多技術信仰者在留言區反駁我:「國王,你只看籌碼不看技術!@ZEROBASE 可是完美結合了 ZKP(零知識證明)和 TEE(可信執行環境)的隱私公鏈,這是下一個百倍的聖杯!

看到這些留言,我只能無奈地搖搖頭。

作為一個在 Web3 領域打滾多年的老手,我最怕的就是「迷信」。當你翻開這個專案的白皮書,他們確實會給你講述一個完美的技術童話。

Ale dziś przyjrzę się temu z perspektywy hakera. Rozbierzemy na części dumną „dwuwarstwową kamizelkę kuloodporną” ZBT i zobaczymy, dlaczego mogła się zawalić z dnia na dzień z powodu luki w zabezpieczeniach sprzętowych.

🎭 Część 1: Idealne kłamstwo: Mit ZKP i TEE

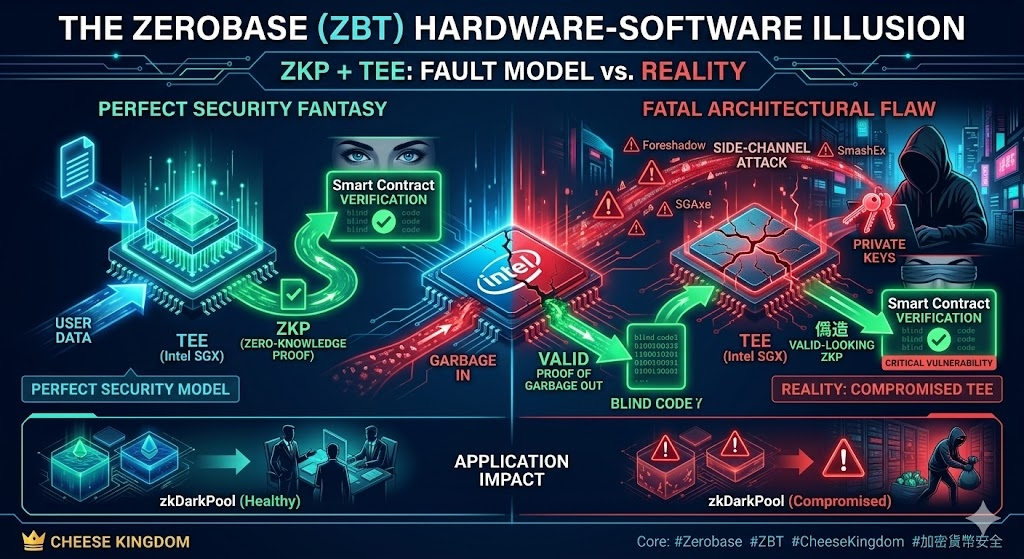

Architektura techniczna Zerobase rzeczywiście wydaje się nieskazitelna: aby znaleźć równowagę między „prywatnością” a „wydajnością”, najintensywniejsze i najbardziej złożone obliczenia (takie jak wnioskowanie sztucznej inteligencji lub transakcje w dark poolach o charakterze instytucjonalnym) są umieszczane w środowisku TEE (Trusted Execution Environment, zazwyczaj wykorzystującym układy Intel SGX) w ramach blockchaina w celu ich przetworzenia.

Po zakończeniu obliczeń przez układ TEE wygeneruje ZKP (dowód zerowej wiedzy), który następnie zostanie przekazany inteligentnemu kontraktowi w blockchainie w celu ostatecznej weryfikacji.

Scenariusz zespołu projektowego został napisany w następujący sposób: Matematyka (ZKP) gwarantuje autentyczność dowodu, natomiast sprzęt (TEE) zapewnia absolutną poufność procesu obliczeniowego, tak aby nikt nie mógł go podejrzeć.

Brzmi całkiem niezwyciężenie, prawda? Ale w tej architekturze kryje się ogromna „luka zaufania”.

💥 II. Fatalna wada: mroczna historia Intel SGX i „ataki boczne”

Całe założenie Zerobase dotyczące bezpieczeństwa ściśle wiąże się z jedną przesłanką: „Sprzęt TEE musi być absolutnie bezpieczny”.

Ale rzeczywistość jest okrutna. Weźmy na przykład najbardziej popularny procesor Intel SGX. W ciągu ostatnich kilku lat ujawniono niezliczone, dewastujące sprzętowo luki w zabezpieczeniach, takie jak niesławne Foreshadow, SGAxe czy SmashEx w środowisku cyberbezpieczeństwa.

co to znaczy?

Oznacza to, że wysoce wykwalifikowany operator węzła (haker) nie musi łamać pozornie niemożliwego do złamania problemu matematycznego o charakterze kryptograficznym. Wystarczy, że wykorzysta fizyczne luki w zabezpieczeniach sprzętu, aby przeprowadzić tzw. **atak kanałem bocznym** i może bezpośrednio wykraść najważniejszy "klucz prywatny" z bezpiecznej strefy sprzętu!

Po kradzieży klucza prywatnego tzw. „zaufane środowisko wykonawcze” natychmiast staje się ulubionym miejscem hakerów.

👀 III. Niewidomy bramkarz: dylemat inteligentnych kontraktów

W tym momencie aktywuje się najbardziej absurdalny mechanizm podatności w całym systemie.

Musisz zrozumieć, że inteligentne kontrakty on-chain są z natury bardzo „głupie”. Są jak ślepy strażnik, który rozpoznaje tylko przepustki, a nie ludzi.

Co się stanie, gdy haker wykorzysta zhakowane urządzenie TEE do sfałszowania złośliwej transakcji (np. przesłania milionów USDT z ciemnej puli do własnego portfela bez żadnego powodu) i podpisze ją skradzionym kluczem prywatnym, aby wygenerować ZKP, który pod względem matematycznym jest „całkowicie legalny”?

Inteligentny kontrakt w łańcuchu bloków doskonale zweryfikuje ten dowód zerowej wiedzy, a następnie stwierdzi: „Hmm, wzór matematyczny jest poprawny, hasło jest poprawne, udziel dostępu!”

Oto najstraszniejsza katastrofa w kryptografii:„Śmieci na wejściu, ważny dowód na wyjście śmieci”。

Inteligentne kontraktyLogicznie rzecz biorąc, nie doszło do żadnego ataku hakerskiego, ale system został całkowicie zaślepiony przez lukę w zabezpieczeniach sprzętu. To w zasadzie otworzyło hakerom drzwi do skarbca.

🌪️ IV. Niszczycielski cios dla praktycznych zastosowań

Jeśli ta luka sprzętowa zostanie wykorzystana w sieci głównej, spowoduje to zniszczenia na skalę nuklearną w rzekomo rzeczywistych aplikacjach Zerobase.

Wyobraź sobie ich flagową aplikację „zkDarkPool (ciemny basen klasy instytucjonalnej)”.

Inwestorzy instytucjonalni z Wall Street wpłacają dziesiątki milionów dolarów, wierząc, że zabezpieczenia ZKP ukryją ich księgi zamówień i sprawozdania finansowe. Jednak hakerzy mogliby z łatwością włamać się do sprzętu TEE tylko jednego z węzłów walidacyjnych, uzyskując dostęp do sprawozdań finansowych wszystkich instytucji i umożliwiając im bezpieczne „front-running”. Mogliby nawet podrobić dowody i opróżnić całą pulę funduszy.

Jak wtedy zmieni się cena monety? Możesz sobie wyobrazić.

⚖️ Wniosek Króla: To rosyjska ruletka.

Zerobase to bez wątpienia świetny projekt, który skupia czołowych ekspertów kryptografii. Nie neguję ich wkładu naukowego.

Jednak jako inwestor musisz mieć jasność co do jednej rzeczy: kupując, inwestujesz nie tylko w wielką matematykę dowodów zerowej wiedzy, ale także zakładasz, że „chipy od największych producentów, takich jak Intel, nie będą miały w przyszłości żadnych nowych luk w sprzęcie”.

W świecie Web3, w którym pełno jest teorii ciemnego lasu, wiązanie zabezpieczeń wartych setki miliardów dolarów z układami scalonymi scentralizowanych producentów sprzętu jest samo w sobie niezwykle niebezpieczną grą w rosyjską ruletkę.

💬 [Czas na dyskusję: Czy nadal masz wiarę?]

Dzisiejszy wpis jest bardzo istotny; ci, którzy doczytali go do tego momentu, są niewątpliwie elitarnymi myśliwymi z Królestwa Sera.

👇 Daj mi znać w sekcji komentarzy 👇

Czy po przeczytaniu tego opracowania nadal wierzysz w architekturę techniczną ZKP + TEE?

Czy uważasz, że Zerobase ma sposób na naprawienie tej fatalnej wady sprzętu poprzez aktualizację oprogramowania?

Zapraszamy guru technologicznych do dyskusji w sekcji komentarzy! Prawda staje się jaśniejsza dzięki debacie!