Konwergencja sztucznej inteligencji i technologii blockchain nie jest już spekulacyjną narracją; jest to strukturalna odpowiedź na rosnące sprzeczności w scentralizowanym sektorze AI. W miarę postępu w 2026 roku, "Dylemat Antropiczny" stał się przypadkiem, który pokazuje, dlaczego zdecentralizowane alternatywy nie tylko przetrwają, ale i rozwijają się.

Dylemat Antropiczny: Nieuchronny Kryzys Centralizacji

Obecny krajobraz AI jest zdominowany przez model "zamkniętej pętli"—ukazany przez gigantów takich jak Anthropic i OpenAI. Chociaż odnoszą sukcesy w krótkim okresie, model ten napotyka podstawową sprzeczność, która tworzy sufit dla jego wzrostu.

Pułapka centralizacji

Aby utrzymać przewagę konkurencyjną, te firmy wymagają ogromnych, zamkniętoźródłowych hashrate'ów, zastrzeżonych danych i absolutnej kontroli. Jednak ta sama centralizacja czyni je "pułapkami" dla zewnętrznych nacisków:

• Regulacyjne duszenie: Rządy coraz częściej postrzegają centralizowane AI jako użyteczność publiczną lub aktywo bezpieczeństwa narodowego, co prowadzi do nadmiernego nadzoru.

• Geopolityczny przymus: Jak pokazano w ostatnich starciach między laboratoriami granicznymi a departamentami obrony, centralne podmioty często są zmuszane do wyboru między swoją misją bezpieczeństwa a wymaganiami państwa (np. spór Pentagonu-Anthropic w 2026 roku dotyczący użycia autonomicznych śmiercionośnych środków).

• Kryzys zaufania: Użytkownicy stają się ostrożni wobec modeli "czarnych skrzynek", które mogą być cenzurowane, zmieniane lub wyłączane za pomocą jednej aktualizacji API.

Rozwiązanie dopasowania: Dlaczego Crypto i AI są komplementarne

Systemy kryptograficzne zapewniają strukturalne "prawa wyjścia", których centralne AI nie może zaoferować. Przesuwając fundament z zaufania korporacyjnego na dowód matematyczny, stos Crypto + AI adresuje podstawowe problemy branży.

1. Neutralność i opór wobec przymusu

W zdecentralizowanej sieci żadna pojedyncza firma nie posiada serwerów. Łącząc otwarte wagi modelu z lokalnym wykonaniem i koordynacją opartą na kryptografie, system staje się odporny na zewnętrzne naciski. Przechodzi z "prawa do mówienia" (przyznawanego przez CEO) do "prawa wyjścia" (gwarantowanego przez kod).

2. Prywatność i Suwerenność Danych

Centralizowane szkolenie polega na "odwodnieniu" danych do masowych silosów, co prowadzi do nieuchronnych pozwów o prywatność. Zdecentralizowane AI wykorzystuje Uczenie Federacyjne i Zaszyfrowane Rynki Danych. W tym modelu dane użytkowników pozostają na urządzeniu, a jedynie "inteligencja" pochodząca z nich jest dzielona - często chroniona przez Zero-Knowledge (ZK) lub Homomorficzne Szyfrowanie.

3. Weryfikowalność w erze "błota"

W miarę jak spam generowany przez AI i "błoto" saturują internet, zaufanie stało się najrzadszym zasobem. Crypto zapewnia infrastrukturę dla:

• ZK-ML (Uczenie Maszynowe z Zerową Wiedzą): Udowadnianie, że konkretny model wygenerował konkretny wynik, nie ujawniając wag modelu.

• Provenance on-chain: Śledzenie pochodzenia danych i modeli, aby zapewnić, że nie zostały one zmanipulowane.

Nowe paradygmaty dla zachęt i tworzenia kapitału

Wysokie koszty rozwoju AI - obliczenia, energia i talenty - tradycyjnie pokrywane są przez kapitał wysokiego ryzyka i wielkie technologie. Crypto wprowadza bardziej demokratyczną, zglobalizowaną alternatywę.

• Rynki obliczeń tokenizowanych: Platformy, które pozwalają użytkownikom wynajmować nieaktywną pojemność GPU globalnie, łamiąc monopol dostawców chmury.

• Inteligencja z crowdsourcingu: Ekosystemy takie jak Bittensor nagradzają uczestników za wkład w wysokiej jakości modele lub dane, tworząc konkurencyjny "cyfrowy umysł pszczeli."

• Finansowanie prowadzone przez DAO: Zdecentralizowane Organizacje Autonomiczne mogą finansować badania graniczne open-source, omijając polityczne i komercyjne uprzedzenia tradycyjnych struktur korporacyjnych.

Potencjalne punkty okazji dla Crypto + AI

Strukturalna zmiana manifestuje się w kilku sektorach o wysokim wzroście:

Infrastruktura Agenta AI

Ten sektor koncentruje się na zapewnieniu podstawowej tożsamości i trasowania płatności dla autonomicznych agentów. Często określane jako "Poznaj Swojego Agenta" (KYA), ta infrastruktura pozwala botom mieć własny kapitał, reputację i ramy współpracy. Od 2026 roku jest to sektor o wysokim wzroście, w którym agenci AI stanowią teraz około 30% całkowitego wolumenu transakcji w sieciach warstwy 2.

Warstwa Wnioskowania Prywatności

Ta warstwa wykorzystuje zaawansowaną kryptografię, w szczególności W pełni Homomorficzne Szyfrowanie (FHE) i Uczenie Maszynowe z Zerową Wiedzą (ZKML). Celem jest uczynienie zachowania modelu w pełni audytowalnym i weryfikowalnym bez poświęcania prywatności użytkowników lub ujawniania wrażliwych wag. Ta technologia jest obecnie w fazie dojrzewania; widzieliśmy znaczące przełomy w redukcji "czasu dowodzenia" wymaganego dla modeli z ponad 13B parametrami, co czyni lokalne, prywatne wnioskowanie wykonalnym.

Zdecentralizowane rynki danych

Te platformy tworzą gospodarkę, w której użytkownicy mogą bezpiecznie monetyzować swoje dane osobowe poprzez zachęty tokenowe. Przechodząc od "zeskrobania danych" w kierunku "zgody na dane", te rynki pozwalają na tworzenie zestawów treningowych wyższej jakości. To wciąż jest na wczesnym etapie, gdy branża przesuwa się z uwagi na samą ilość danych na weryfikowalną jakość i różnorodność dostarczanych zbiorów danych.

Rozproszone hashrate'y i rynki modeli

Ten sektor obejmuje budowanie globalnych, zdecentralizowanych rynków dla mocy GPU i wstępnie wytrenowanych modeli. Wykorzystując wyspecjalizowane blockchainy warstwy 1 zoptymalizowane do wysokiej częstotliwości mikro-zadań AI, te rynki dążą do zerwania monopolu centralizowanych dostawców chmury. Ten obszar obecnie się rozwija, ponieważ rozproszona moc obliczeniowa staje się koniecznością dla programistów pragnących uniknąć cenzury lub wysokich kosztów infrastruktury "Wielkich Technologii".

ZKML vs FHE: Technologia za AI zachowującą prywatność

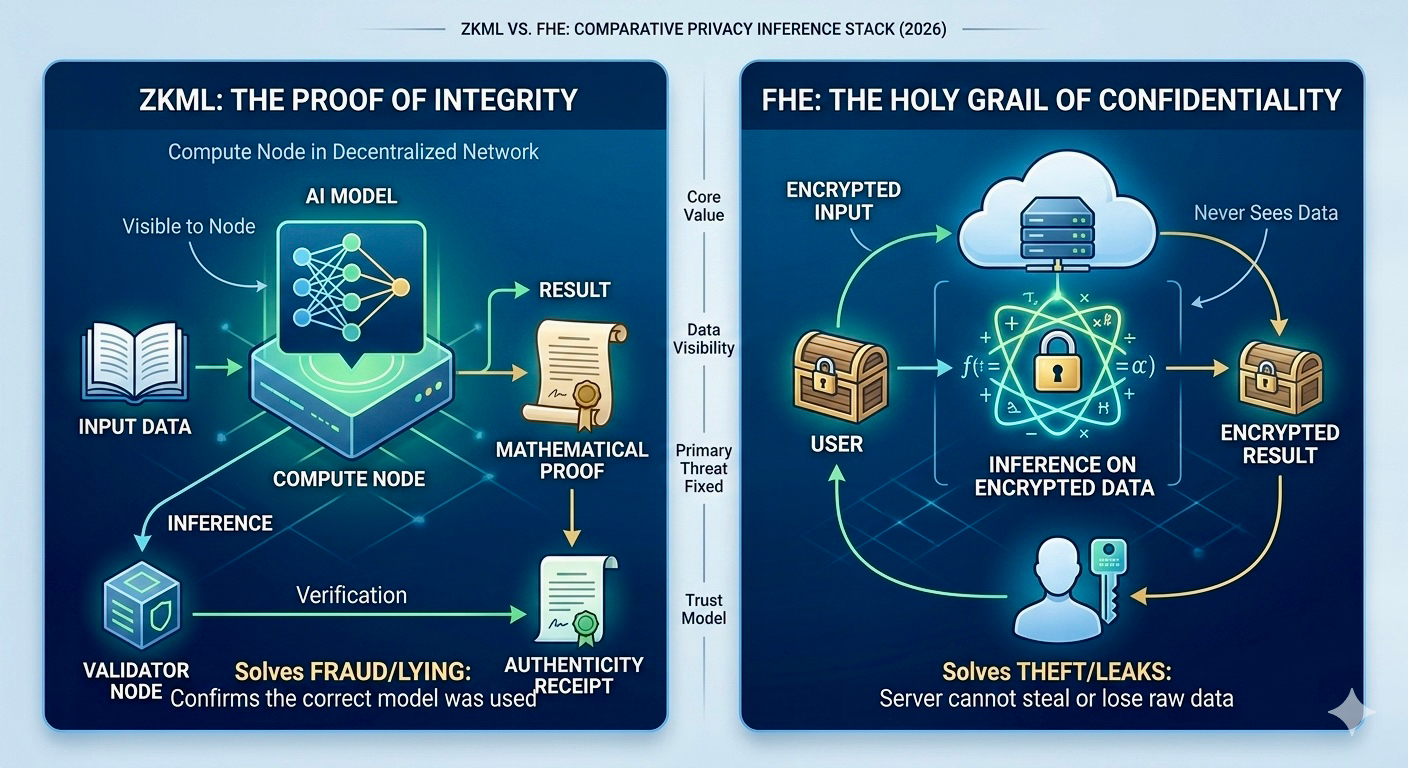

Aby zrozumieć "Warstwę Wnioskowania Priorytetowego" z 2026 roku, niezbędne jest rozróżnienie między dwoma filarami zdecentralizowanego AI: Uczeniem Maszynowym z Zerową Wiedzą (ZKML) i W pełni Homomorficznym Szyfrowaniem (FHE).

Chociaż często są wspomniane razem, rozwiązują dwa fundamentalnie różne problemy: Weryfikowalność (Czy model działał poprawnie?) vs. Prywatność (Czy model może zobaczyć moje dane?).

1. ZKML: "Dowód integralności"

ZKML pozwala dostawcy udowodnić, że konkretny model AI został użyty do wygenerowania wyniku bez ujawniania wewnętrznych wag modelu lub prywatnych danych wejściowych.

• Główny cel: Weryfikowalność. Zapewnia matematyczny "paragon", który dowodzi, że obliczenie odbyło się dokładnie tak, jak zadeklarowano.

• Przełom 2026: Historycznie ZKML był zbyt wolny dla dużych modeli. Jednak nowe systemy, takie jak ZKTorch i DeepProve, skróciły czas dowodzenia dla modeli z 13B parametrami (takimi jak Llama-3 lub modele średniego zasięgu Claude) do mniej niż 20 minut.

• Najlepszy przypadek użycia: AI Finansowe i Ocena Kredytowa. Bank może udowodnić, że użył sprawiedliwego, niedyskryminacyjnego modelu AI, aby odmówić pożyczki, nie ujawniając tajnego "przepisu" swojego modelu ani prywatnej historii finansowej wnioskodawcy.

2. FHE: "Święty Graal Poufności"

FHE pozwala modelowi AI przeprowadzać obliczenia na danych, gdy są one nadal zaszyfrowane. AI przetwarza "pokręcone" dane i produkuje "zaszyfrowany" wynik, który tylko użytkownik może odblokować.

• Główny cel: Absolutna Prywatność. Serwer AI nigdy tak naprawdę "nie widzi" twoich danych w postaci jawnej.

• Przełom 2026: FHE był kiedyś 1 000 000 razy wolniejszy niż standardowe obliczenia. Na początku 2026 roku, fhEVM Zama i sprzętowo przyspieszone chipy FHE obniżyły to obciążenie do zakresu, w którym wyspecjalizowane "prywatne wnioskowanie" dla danych medycznych lub prawnych staje się komercyjnie opłacalne.

• Najlepszy przypadek użycia: Osobiste asystenci zdrowotni. Możesz wysłać swój cały genom lub historię medyczną do potężnego AI w chmurze do analizy. AI w chmurze zapewnia diagnozę, nigdy tak naprawdę nie "znając" kim jesteś ani co mówi twoje dane medyczne.

Analiza porównawcza: ZKML vs. FHE w stosie AI 2026

Aby zrozumieć, jak zdecentralizowane AI chroni zarówno programistę, jak i użytkownika, musimy rozróżnić między dwoma głównymi kryptograficznymi filarami branży. Chociaż oba eliminują potrzebę "zaufania korporacyjnego", zajmują się dwoma fundamentalnie różnymi ryzykami: Oszustwem i Kradzieżą.

ZKML (Uczenie Maszynowe z Zerową Wiedzą): Dowód integralności

Kluczową wartością ZKML jest Weryfikowalność. Odpowiada na pytanie: "Jak mogę wiedzieć, że AI naprawdę uruchomiło model, za który zapłaciłem?" W ramach ZKML dane są widoczne dla "Dowodzącego" (węzeł obliczeniowy), ale generują matematyczny certyfikat potwierdzający, że wynik jest autentyczny. To zapobiega "podmianie modelu", w której dostawca może próbować oszczędzać koszty, używając tańszego, niższej jakości modelu, jednocześnie pobierając opłatę za model premium. Chociaż koszty obliczeniowe są wysokie - szczególnie podczas generowania dowodów - jest to niezbędne narzędzie do Weryfikowalnego Wnioskowania w finansach i prawie.

FHE (W pełni Homomorficzne Szyfrowanie): Święty Graal Poufności

Kluczową wartością FHE jest Absolutna Prywatność. Odpowiada na pytanie: "Jak mogę używać AI, nie pozwalając AI nigdy zobaczyć moich danych?" W przeciwieństwie do ZKML, "Dowodzący" w systemie FHE nigdy nie widzi danych w postaci jawnej. Przeprowadza obliczenia na "pokręconych" informacjach i zwraca zaszyfrowany wynik, który tylko użytkownik może odblokować. To eliminuje ryzyko wycieków danych lub kradzieży tożsamości. Chociaż FHE wiąże się z niezwykle wysokim obciążeniem obliczeniowym, przyspieszenia sprzętowe w 2026 roku w końcu uczyniły go opłacalnym dla prywatnych aplikacji medycznych i asystenckich.

Podsumowanie ról defensywnych

• ZKML eliminuje zagrożenie oszustwa: Zapobiega to dostawcom AI kłamaniu na temat ich procesów.

• FHE eliminuje zagrożenie wycieków: Zapobiega to dostawcom AI kiedykolwiek zobaczyć (a tym samym potencjalnie stracić) twoje wrażliwe informacje.

W nowoczesnej architekturze 2026, te dwa są często używane razem: FHE zachowuje tajemnicę twojego polecenia, podczas gdy ZKML udowadnia, że obliczenie zostało przeprowadzone uczciwie przez zdecentralizowaną sieć.

Trend "Fuzji Kryptograficznej"

W obecnym krajobrazie 2026 widzimy wzrost Architektur Hybrydowych. Nowoczesne zdecentralizowane protokoły AI teraz wykorzystują FHE, aby zachować prywatność polecenia użytkownika, jednocześnie wykorzystując ZKML do udowodnienia, że ogromny klaster GPU naprawdę uruchomił konkretny model wysokiej klasy, za który zapłaciłeś, a nie mały, tani alternatywę.

Warstwy Prywatności Hybrydowej: Jak ZKML i FHE kształtują sieci AI nowej generacji

Aby zilustrować potencjał Warstwy Wnioskowania Priorytetowego w 2026 roku, możemy spojrzeć na dwa konkretne, wiodące projekty, które przeniosły te koncepcje z teorii do zastosowania na dużą skalę.

1. Zama: Techniczny "Totem" FHE

Zama jest głównym silnikiem za fhEVM (W pełni Homomorficzna Maszyna Wirtualna Ethereum). Na początku 2026 roku Zama przekształciła się z firmy badawczej w dostawcę krytycznej infrastruktury z długo oczekiwanym wydarzeniem generacji tokenów (TGE) w styczniu.

• Hybrid Advantage: Biblioteka Zama jest teraz kręgosłupem dla ~90% projektów FHE. Umożliwia programistom pisanie inteligentnych kontraktów, które przetwarzają zaszyfrowane dane tak jak zwykły kod Solidity.

• Kamień milowy 2026: Zama wprowadziła współprocesory FHE. Umożliwiają one odciążenie ciężkiej matematyki "homomorficznej" z głównego blockchaina do wyspecjalizowanych klastrów GPU/ASIC, co pozwala na 20+ transakcji na sekundę (TPS) na zaszyfrowanych danych - wystarczająco, by prowadzić prywatne DeFi i prywatne agenty AI na dużą skalę.

• Użycie w rzeczywistości: Dzięki Concrete ML, Zama teraz wspiera "Zaszyfrowane Prognozy Zdrowotne". Pacjent może uruchomić model diagnostyczny na swoich danych medycznych; model zwraca wynik, ale serwer, który uruchomił model, nigdy nie widzi dokumentacji pacjenta ani diagnozy.

2. Bittensor (Subnet 120/ZK-Compose): "Klejenie Prywatności"

Podczas gdy Bittensor (TAO) często postrzegany jest jako "rynek towarowy dla inteligencji", wyspecjalizowane subnets, takie jak ZK-Compose, pojawiły się w 2026 roku, aby rozwiązać problem "prywatności wieloetapowej".

• Hybrid Advantage: W złożonym przepływie pracy AI (np. agent, który bada temat, podsumowuje go, a następnie wykonuje transakcję), dane zazwyczaj wyciekają na każdym kroku. ZK-Compose wykorzystuje Rekursywne Dowody ZK do "owinięcia" całego procesu.

• Kamień milowy 2026: Agreguje wiele dowodów z różnych subnets (np. subnet danych, subnet szkoleniowy i subnet wykonawczy) w jeden zwięzły dowód. Spełnia to wymagania Ustawy o AI UE (2026) dotyczące "weryfikowalnego i przejrzystego AI wysokiego ryzyka" bez ujawniania zastrzeżonych wag modelu.

• Użycie w rzeczywistości: Instytucjonalni traderzy używają tego, aby zweryfikować, że strategia handlowa napędzana przez AI przestrzegała określonych zasad zgodności ryzyka (weryfikowalność poprzez ZK), jednocześnie ukrywając rzeczywistą strategię i kwoty transakcji przed opinią publiczną (prywatność poprzez FHE).

Strategiczne porównanie projektów: Infrastruktura vs. Ekosystem

W krajobrazie 2026 sektor Crypto AI podzielił się na dwa główne archetypy: Odlewnie, które budują techniczne prymitywy, oraz Rynki Inteligencji, które skalują te prymitywy w globalne ekosystemy.

Zama: "Odlewnia" Prywatnej Obliczeń

Zama służy jako podstawowa infrastruktura dla warstwy prywatności. Ich główną rolą jest rozwój W pełni Homomorficznego Szyfrowania (FHE), które umożliwia tworzenie poufnych inteligentnych kontraktów i prywatnych wniosków w chmurze. Do początku 2026 roku technologia Zama stała się "złotym standardem" dla wszelkich aplikacji wymagających wysokiej prywatności - takich jak diagnostyka medyczna czy wrażliwe modelowanie finansowe - gdzie serwer hostujący nigdy nie może zobaczyć danych źródłowych.

Bittensor: "Rynek Inteligencji" i Silnik Zachęt

Podczas gdy Zama zapewnia "jak", Bittensor (TAO) zapewnia "gdzie" i "dlaczego". Bittensor funkcjonuje jako ogromny, zdecentralizowany rynek dla inteligencji, wykorzystując ZKML (Uczenie Maszynowe z Zerową Wiedzą) i złożone Pętle Zachęt. Crowdsourcuje wysokiej jakości modele AI z całego świata, nagradzając uczestników za wkład w weryfikowalną inteligencję. Jest obecnie wiodącym ekosystemem do skalowania otwartych modeli granicznych, które rywalizują z centralizowanymi alternatywami.

Mind Network: "Warstwa Bezpieczeństwa" dla Trasowania Danych

Działając jako krytyczny most między infrastrukturą a aplikacją, Mind Network zapewnia bezpieczeństwo niezbędne do autonomicznych operacji. Wykorzystując połączenie FHE i adresów Stealth, Mind Network zabezpiecza płatności i trasowanie danych dla agentów AI. Zapewnia to, że gdy agenci przenoszą kapitał i informacje przez zdecentralizowaną sieć, ich transakcje pozostają prywatne, a ich tożsamości są chronione przed nadzorem.

Strukturalna droga ucieczki

Te projekty reprezentują więcej niż tylko postęp technologiczny; są "strukturalną drogą ucieczki" dla branży. W tym zdecentralizowanym świecie nie polegamy już na obietnicach zarządów korporacyjnych ani na stabilności pojedynczej jurysdykcji. Zamiast tego matematyka staje się ostatecznym regulatorem, zapewniając, że AI pozostaje neutralne, prywatne i weryfikowalne, niezależnie od klimatu politycznego czy ekonomicznego.

Ogólny widok: Horyzont 10-letni

Przejście z centralnej dominacji do zdecentralizowanej odporności będzie przebiegać według przewidywalnej ścieżki:

• Krótkoterminowy (1-3 lata): Systemy centralizowane przodują dzięki swoim ogromnym zaletom kapitałowym i sprzętowym.

• Średnioterminowy (5-10 lat): Tarcia geopolityczne i "destylacja modeli" (zdolność mniejszych modeli do naśladowania większych) erodują fosa centralnych laboratoriów. Zdecentralizowane alternatywy zaczynają zdobywać znaczną część rynku.

• Długoterminowy (10+ lat): Mantra "Nie twoje klucze, nie twoje boty" staje się standardem branżowym. Dla każdego zadania AI związanego z wysokim ryzykiem prywatności lub autonomii finansowej, zdecentralizowane crypto-AI jest jedyną realną opcją.

Podsumowując: Dylemat Anthropic dowodzi, że w multipolarnym świecie "Skala równa się Bezpieczeństwu" jest błędnym przekonaniem. Prawdziwe bezpieczeństwo leży w Neutralności, a Crypto AI jest jedyną architekturą zaprojektowaną do zapewnienia tego.

#DecentralizedAI #CryptoAI #CryptoEducation #SovereignAI #ArifAlpha