@MidnightNetwork Pewnego wieczoru znowu przeglądałem eksplorator bloków, obserwując, jak transakcje osadzają się w różnych sieciach. Adresy portfeli przesuwały wartość tam i z powrotem, podczas gdy podstawowa logika pozostawała całkowicie przezroczysta. Każdy znacznik czasu. Każda kwota transferu. Każda interakcja widoczna dla każdego, kto ma wystarczająco dużo cierpliwości, aby to przeczytać.

Przez lata przemysł traktował tę widoczność niemal jak zasadę filozoficzną. Radykalna przejrzystość miała być rozwiązaniem dla zaufania. Jeśli każdy mógłby zobaczyć księgę, nikt nie musiał polegać na instytucjach.

Ale ostatnio to założenie wydaje się mniej stabilne.

Im głębiej systemy blockchain wchodzą w realną działalność gospodarczą, tym bardziej niezwykły ten poziom ekspozycji zaczyna wyglądać. W tradycyjnych systemach finansowych warstwa rozliczeniowa jest widoczna dla regulatorów i instytucji, ale szczegóły operacyjne wewnątrz umów pozostają w większości prywatne. Przepływy skarbcowe korporacyjne, pozycje na instrumentach pochodnych, wewnętrzne transfery płynności — te działania rzadko są umieszczane na w pełni publicznej infrastrukturze.

Kryptowaluty odwróciły tę strukturę. I działało to przez chwilę.

Jednak pytanie, które teraz się pojawia wokół systemów takich jak Midnight Network, brzmi, czy następna faza infrastruktury blockchain wymaga innej równowagi. Zamiast całkowicie porzucać przejrzystość, pomysł polega na oddzieleniu weryfikacji od ujawnienia.

Na pierwszy rzut oka Midnight wydaje się badać to rozdzielenie.

Obserwatorzy często opisują sieć po prostu jako łańcuch prywatności. Ale ten opis pomija coś ważnego. Midnight nie stara się ukryć całego systemu. Zamiast tego wprowadza podwójną strukturę, w której wrażliwa logika może działać prywatnie, podczas gdy sygnały rozliczeniowe nadal docierają do publicznej warstwy.

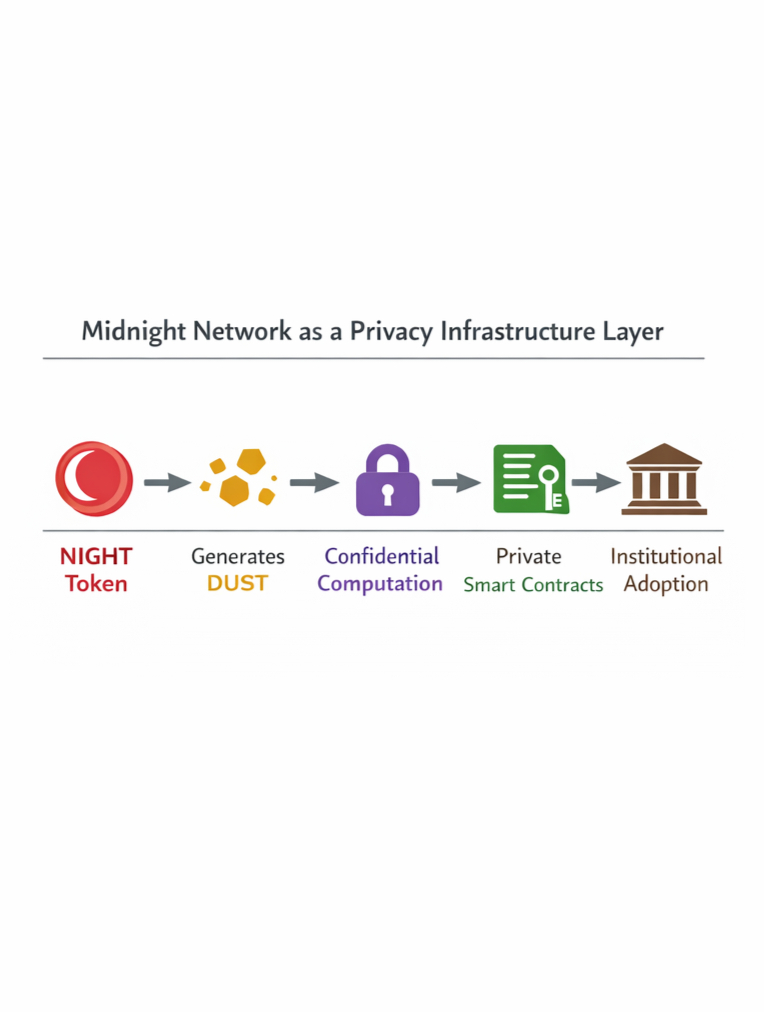

Ta zmiana architektoniczna zmienia sposób, w jaki interpretuje się rolę $NIGHT tokenu.

Wiele systemów zorientowanych na prywatność historycznie budowało swoje tokeny wokół ochrony samych transakcji. Midnight podchodzi do problemu inaczej. NIGHT pozostaje tokenem nieukrytym, widocznym w księdze, używanym do zarządzania i bezpieczeństwa sieci. To, co generuje, to jednak wtórne zasoby obliczeniowe zwane DUST, które zasilają poufne wykonywanie inteligentnych kontraktów.

Rozróżnienie jest subtelne, ale znaczące.

Z zewnątrz obserwatorzy widzą normalną aktywność tokenów poruszających się przez system. Pod tym zewnętrznym poziomem obliczeniowa praca wymagana do prywatnego wykonania odbywa się przez inny mechanizm. Obwody zero-knowledge weryfikują logikę kontraktu, nie ujawniając danych, które te kontrakty przetwarzają.

W praktyce oznacza to, że sieć nie próbuje całkowicie ukryć rozliczeń. Zamiast tego pozwala, by umowy przebiegały cicho, jednocześnie produkując weryfikowalne wyniki.

Ta struktura zaczyna mieć więcej sensu, gdy spojrzy się na skalę, jaką osiągnęły nowoczesne rynki kryptowalutowe. Globalny handel aktywami cyfrowymi często przekracza 60–80 miliardów dolarów w dziennym wolumenie wymiany, w zależności od cykli rynkowych. Płynność obecnie krąży przez zcentralizowane giełdy, zdecentralizowane protokoły i miejsca obrotu instrumentami pochodnymi jednocześnie.

Każdy z tych przepływów generuje dane.

Kiedy instytucjonalny kapitał wchodzi do tego środowiska, przejrzystość przestaje wyglądać na czysto korzystną. Duże fundusze rzadko chcą, aby ich strategie handlowe były widoczne dla konkurencji w czasie rzeczywistym. Operacje skarbcowe korporacyjne zwykle nie ogłaszają wewnętrznych transferów w publicznym internecie.

Na tradycyjnych rynkach, prywatność pełni funkcję stabilności koordynacyjnej.

Midnight wydaje się eksperymentować z tym, jak podobna koordynacja może działać w zdecentralizowanej infrastrukturze. Zamiast zmuszać całą logikę kontraktu do publicznej widoczności, sieć pozwala informacjom pozostać lokalnym, jednocześnie dowodząc, że obliczenia zostały przeprowadzone poprawnie.

Podstawą kryptograficzną umożliwiającą takie podejście jest technologia dowodów zero-knowledge.

Na poziomie powierzchniowym, systemy zero-knowledge pozwalają jednej stronie udowodnić, że stwierdzenie jest prawdziwe, nie ujawniając danych podstawowych. Obserwatorzy często przedstawiają to jako sztuczkę prywatności. Ale pod tym wyjaśnieniem kryje się coś bardziej strukturalnego.

Dowody pozwalają na oddzielenie obliczeń od weryfikacji.

Kontrakt może przetwarzać dane wejściowe prywatnie. Następnie produkuje dowód potwierdzający, że logika postępowała zgodnie z wcześniej określonymi zasadami. Walidatorzy sprawdzają dowód, a nie same dane. System utrzymuje integralność bez ujawniania wrażliwych informacji.

Dla koordynacji między instytucjami to rozróżnienie ma znaczenie.

Wyobraź sobie dwie firmy negocjujące pozycję na instrumentach pochodnych w sieci. Wynik rozliczenia musi być weryfikowalny. Wewnętrzny model cenowy, progi ryzyka lub logika hedgingu prawdopodobnie nie są.

Jeśli architektura Midnight działa zgodnie z zamierzeniami, te warstwy mogą współistnieć.

Publiczna księga zapisuje sygnał rozliczenia. Wewnętrzne mechanizmy kontraktu pozostają ukryte wewnątrz środowiska wykonawczego zero-knowledge.

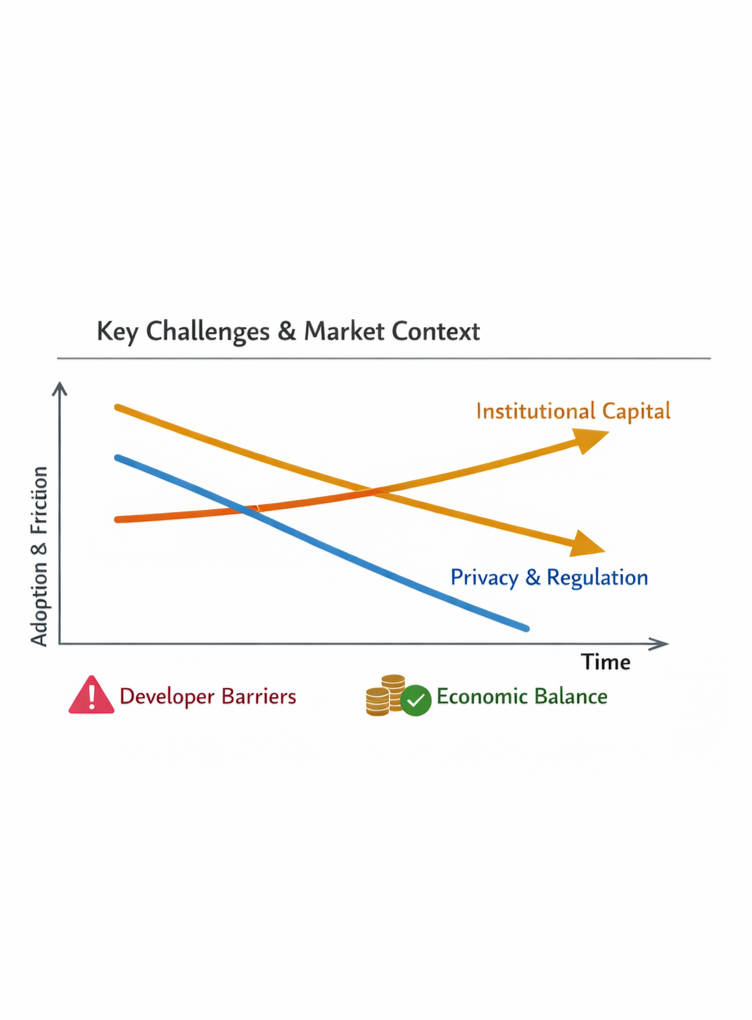

Jednak techniczna elegancja nie przekłada się automatycznie na adopcję sieci.

Jedno napięcie strukturalne tkwi w ekonomice samej infrastruktury prywatności. Poufne wykonanie zazwyczaj wymaga cięższych obliczeń niż proste publiczne transakcje. Generowanie dowodów pochłania zasoby procesora i czas.

To jest miejsce, gdzie model zasobów DUST Midnight staje się interesujący.

Zamiast bezpośrednio wyceniać obliczenia tylko przez opłaty tokenowe, sieć wprowadza DUST jako zasób pochodny związany z posiadaniem NIGHT. Teoretycznie ten mechanizm próbuje zrównoważyć zapotrzebowanie na prywatne wykonanie z pojemnością sieci.

Projekt przypomina bardziej budżetowanie energii niż proste opłaty transakcyjne. Użytkownicy konsumują przydział obliczeniowy podczas uruchamiania poufnych kontraktów, co może pomóc zapobiec nadużyciom systemu.

Ale rodzi to także pytania.

Jeśli infrastruktura prywatności stanie się szeroko stosowana, zapotrzebowanie obliczeniowe może gwałtownie wzrosnąć. Sieci muszą zapewnić, że generowanie dowodów pozostaje wystarczająco wydajne, aby wspierać duże przepływy transakcji bez tworzenia wąskich gardeł.

Niedawne ekosystemy zero-knowledge pokazują zarówno postęp, jak i wyzwania w tej dziedzinie. Niektóre nowoczesne rollupy ZK przetwarzają teraz tysiące transakcji na partię, kompresując duże wolumeny aktywności w jeden dowód weryfikacyjny. Jednak generowanie dowodów nadal wymaga znaczących zasobów sprzętowych.

Skalowanie poufnych obliczeń pozostaje ruchomym celem.

Regulacja wprowadza kolejny poziom niepewności.

Technologie prywatności często przyciągają uwagę, ponieważ regulacje martwią się o nielegalne działania finansowe. Jednak wybory projektowe stojące za Midnight sugerują próbę uniknięcia całkowitej nieprzezroczystości. Warstwa rozliczeniowa pozostaje widoczna, a zarządzanie odbywa się za pomocą przezroczystego tokena NIGHT.

Ta hybrydowa struktura może potencjalnie lepiej współgrać z regulacyjnymi oczekiwaniami niż w pełni ukryte systemy finansowe.

Ale odpowiedzi polityczne na infrastrukturę prywatności pozostają nieprzewidywalne. Rządy w kilku jurysdykcjach nadal badają ramy dotyczące przejrzystości aktywów cyfrowych i zgodności z przepisami przeciwdziałania praniu pieniędzy.

Długoterminowa trajektoria sieci może częściowo zależeć od tego, jak te zasady się rozwijają.

Poza regulacjami, adopcja przez deweloperów prawdopodobnie zdeterminuje, czy Midnight rozwinie się w rzeczywistą infrastrukturę, czy pozostanie niszowym eksperymentem. Blockchainy stają się znaczące, gdy inne systemy zaczynają budować na ich podstawie.

Deweloperzy zazwyczaj szukają przewidywalnych środowisk: stabilnego wykonania, dostępnych narzędzi i jasnych bodźców ekonomicznych.

Jeśli Midnight skutecznie abstrahuje złożoną logikę zero-knowledge za pomocą przyjaznych dla deweloperów frameworków, jego możliwości prywatności mogą stać się bardziej powszechnie użyteczne. Jeśli system pozostanie technicznie wymagający, adopcja może postępować wolno.

Interesujące jest to, że szersze sygnały branżowe sugerują, że zapotrzebowanie na infrastrukturę chroniącą prywatność rośnie. Instytucjonalne ETF-y kryptowalutowe posiadają teraz dziesiątki miliardów dolarów w aktywach cyfrowych, podczas gdy tradycyjne firmy finansowe eksperymentują z tokenizowanymi papierami wartościowymi i systemami rozliczeniowymi na łańcuchu.

Te instytucje często oczekują poziomu dyskrecji operacyjnej, którego publiczne blockchainy mają trudności z zapewnieniem.

W tym kontekście warstwy prywatności zaczynają wyglądać mniej jak opcjonalne funkcje, a bardziej jak brakujące komponenty infrastruktury.

Midnight wydaje się pozycjonować się w tej lukę.

To, czy odniesie sukces, będzie mniej zależało od filozoficznych debat na temat prywatności, a bardziej od praktycznej dynamiki koordynacji. Systemy zyskują na znaczeniu, gdy cicho redukują tarcia dla uczestników przenoszących realną wartość.

Jeśli poufne wykonanie pozwala instytucjom, deweloperom i zdecentralizowanym aplikacjom działać bez ujawniania wrażliwej logiki, a jednocześnie rozliczać na otwartych sieciach, architektura może stać się coraz bardziej istotna.

Widząc to z tej perspektywy, token NIGHT nie jest po prostu aktywem zarządzającym.

Funkcjonuje bardziej jak kotwica dla środowiska obliczeniowego zaprojektowanego do zbalansowania przejrzystości z dyskrecją.

A jeśli ten balans okaże się wykonalny pod realną presją ekonomiczną, Midnight może okazać się reprezentować coś większego niż łańcuch prywatności — może stać się jednym z pierwszych prób zaprojektowania poufnej warstwy infrastruktury dla otwartych systemów finansowych.#night