Paradygmat adopcji: Dlaczego prywatność ma większe znaczenie niż przyznaliśmy

Technologia blockchain obiecywała przejrzystość i niezmienność, jednak branża spędziła lata na budowaniu coraz bardziej skomplikowanych rozwiązań, aby ukryć to, co dzieje się w łańcuchu. Ten paradoks ujawnia coś ważnego: przejrzystość i prywatność nie są przeciwieństwami — są warunkami wstępnymi dla różnych interesariuszy. Użytkownicy potrzebują prywatności, aby chronić wrażliwe dane finansowe.

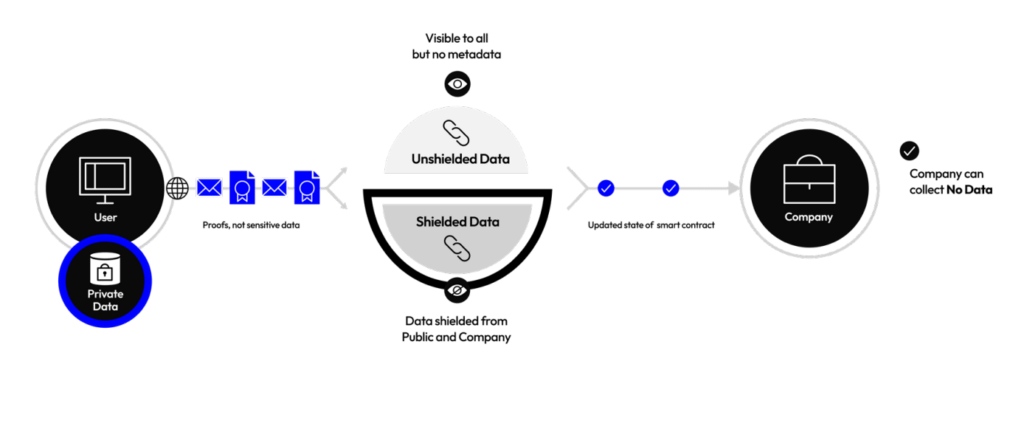

Przedsiębiorstwa potrzebują prywatności, aby konkurować bez ujawniania informacji zastrzeżonych. Regulatorzy potrzebują przejrzystości, aby zapobiegać oszustwom. Tradycyjne podejścia do blockchaina zmuszają do wyboru binarnego: otrzymujesz przejrzystość, albo pozostajesz całkowicie poza systemem. Midnight Network rozwiązuje tę fałszywą dychotomię, traktując prywatność nie jako przeszkodę w adopcji, ale jako jej wymóg.

Wgląd jest prosty, ale głęboki: instytucjonalna i indywidualna adopcja blockchaina nigdy nie przyspieszy, jeśli uczestnicy muszą wybierać między suwerennością finansową a poufnością.

Banki nie przeniosą rozliczeń na publiczny rejestr, gdzie wzorce transakcji ujawniają relacje z klientami i przepływ umów. Przedsiębiorstwa nie będą tokenizować łańcuchów dostaw, jeśli konkurenci będą mogli zobaczyć ich strategie zakupu. Użytkownicy nie będą konsolidować życia finansowego w łańcuchu, jeśli każda transakcja będzie na stałe czytelna. Prywatność nie jest luksusową cechą dla adopcji blockchaina - jest to wymóg infrastrukturalny, który sprawia, że adopcja jest możliwa na dużą skalę.

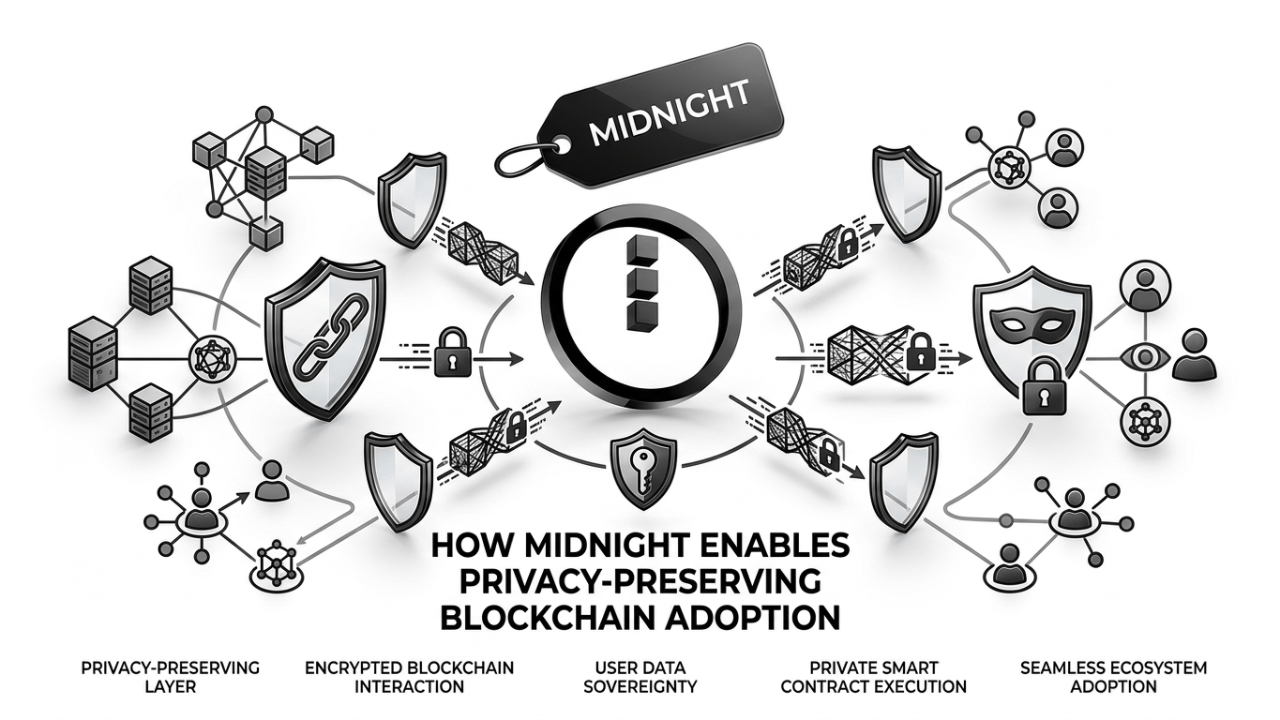

@MidnightNetwork podchodzi do tego problemu inaczej niż wcześniejsze rozwiązania. Zamiast dodawać prywatność jako osobną warstwę, do której użytkownicy i deweloperzy muszą się dostosować, lub tworzyć równoległy ekosystem, który fragmentuje płynność i interoperacyjność, Midnight wbudowuje prywatność w rdzeń projektu protokołu. Oznacza to, że prywatność nie jest czymś, na co użytkownicy mają nadzieję, że system zapewni; jest to coś, co mogą weryfikować, komponować i kontrolować na poziomie aplikacji.

Od prywatności konsumenckiej do wiarygodności przedsiębiorstw

Różnica ma znaczenie, ponieważ zmienia, jakie rodzaje adopcji stają się możliwe. Rozwiązania prywatności skupione na konsumentach często koncentrują się na ukrywaniu pojedynczych transakcji - cenny cel, ale taki, który nie odblokowuje uczestnictwa przedsiębiorstw. Przedsiębiorstwa potrzebują czegoś innego: muszą udowodnić zgodność bez ujawniania danych, wykonywać złożone operacje finansowe bez ujawniania strategii i integrować się z wieloma stronami bez tworzenia scentralizowanego brokera informacji.

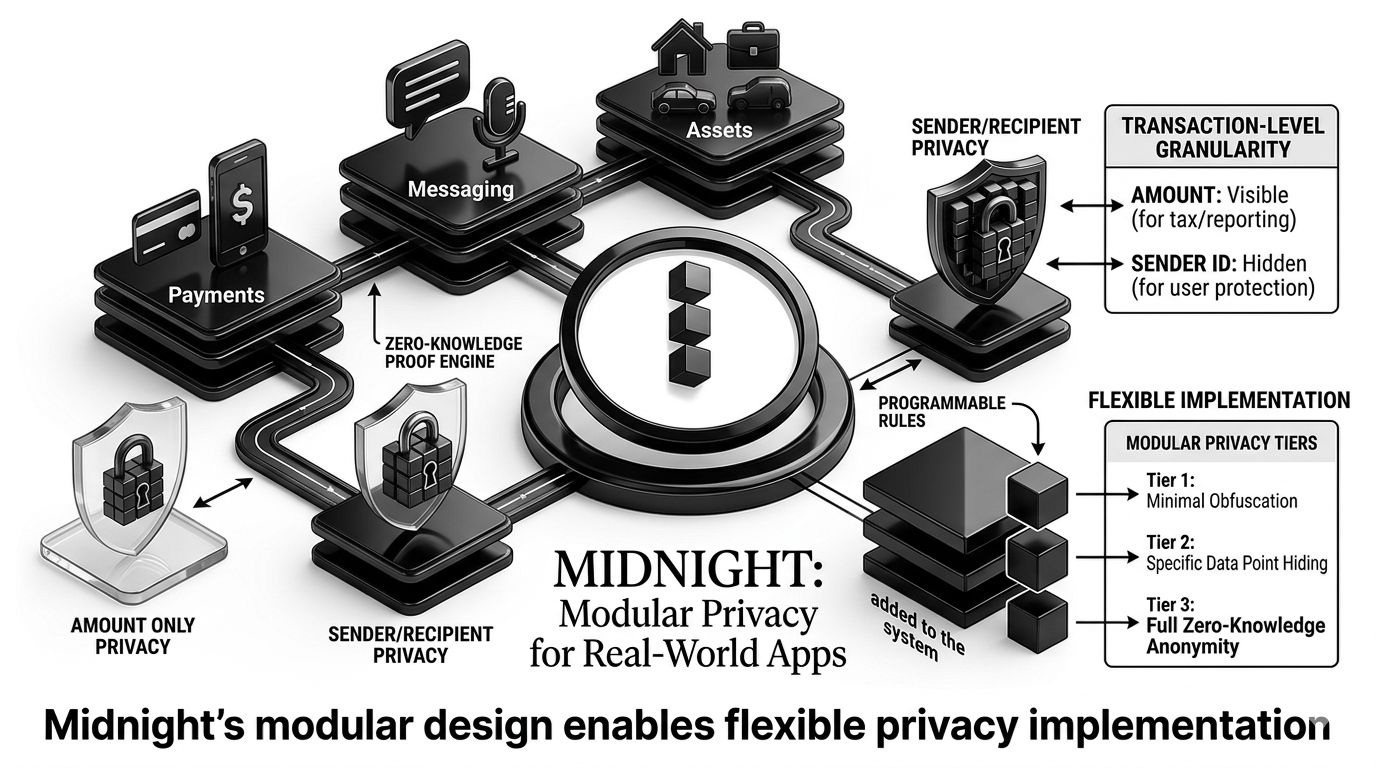

Modularny design Midnight umożliwia to, ponieważ pozwala różnym aplikacjom implementować prywatność na różnych poziomach szczegółowości. Aplikacja płatnicza może potrzebować prywatności na poziomie transakcji. Protokół pożyczkowy może potrzebować prywatności na poziomie pożyczkobiorcy, jednocześnie udowadniając zabezpieczenie dla pożyczkodawców. Aplikacja łańcucha dostaw dla przedsiębiorstw może potrzebować widoczności w ramach konsorcjum, pozostając jednocześnie nieprzezroczysta dla konkurencji. Zamiast zmuszać każdy przypadek użycia do jednego modelu prywatności, architektura Midnight pozwala deweloperom komponować gwarancje prywatności, które odpowiadają ich specyficznym wymaganiom adopcyjnym.

Ta elastyczność ma kaskadowy efekt na prędkość adopcji. Kiedy prywatność może być dostosowana do rzeczywistych przypadków użycia, a nie narzucana jako cecha wszystko-lub-nic, tarcie dla uczestników instytucjonalnych dramatycznie spada. Zgodność staje się weryfikowalna, a nie oparta na wierze. Interoperacyjność pozostaje możliwa, a nie wymaga zaufania do scentralizowanego operatora mostu. Efektywność kapitałowa poprawia się, ponieważ wiele aplikacji z wbudowaną prywatnością może współdziałać ze sobą bez tworzenia izolowanych silosów.

Przezroczystość w projektowaniu prywatności odblokowuje zaufanie

Jedną z najbardziej niedocenianych cech Midnight jest jego zobowiązanie do uczynienia mechanizmów prywatności samych w sobie przejrzystymi i audytowalnymi. Użytkownicy i przedsiębiorstwa nie przyjmują systemów prywatności, których nie mogą zrozumieć lub zweryfikować. Midnight zajmuje się tym, zapewniając, że dowody kryptograficzne, zarządzanie stanem i struktury motywacyjne, które umożliwiają prywatność, są zrozumiałe dla deweloperów i audytorów. To nie jest przezroczystość marketingowa - to funkcjonalna przezroczystość, która pozwala stronom trzecim niezależnie weryfikować, że mechanizmy prywatności działają tak, jak zostały zadeklarowane.

To ma znaczenie, ponieważ przesuwa ciężar zaufania. Zamiast prosić instytucje o zaufanie dostawcy prywatności jako usługi, Midnight pozwala im zaufać matematyce. Zamiast wymagać, aby użytkownicy polegali na obietnicach fundacji, umożliwia im niezależne weryfikowanie roszczeń protokołu. Ta różnica przyspiesza adopcję wśród instytucji świadomych kapitału i unikających ryzyka, które były niechętne do zaangażowania znacznych aktywów w nieprzezroczyste rozwiązania prywatności.

Prywatność jako fundament dla skali

Szersze implikacje są takie, że prywatność nie jest przeszkodą dla adopcji blockchaina - jest to warunek wstępny dla niej. W miarę jak infrastruktura blockchaina dojrzewa i przechodzi od spekulacji do produktywnego użycia, uczestnicy będą coraz bardziej domagać się możliwości transakcji w sposób poufny. Midnight to rozumie i buduje prywatność w warstwie podstawowej, zamiast dodawać ją później.

To podejście umożliwia inną trajektorię adopcji. Zamiast przyciągać wczesnych adoptersów, którzy są komfortowi z radykalną przezroczystością, Midnight tworzy warunki dla przedsiębiorstw, instytucji i osób, które potrzebują prywatności, aby uczestniczyć z pewnością. Rezultatem jest nie tylko większa adopcja, ale adopcja od uczestników, którzy wnoszą kapitał, operacyjną sofistykację i długoterminowe zobowiązanie.

Ta zmiana - z ilu użytkowników na jakiego rodzaju użytkowników - oznacza różnicę między spekulacyjnym wzrostem a zrównoważoną adopcją. Architektura Midnight uznaje, że zrównoważona adopcja blockchaina wymaga nie tylko lepszej technologii, ale także lepszego dostosowania do tego, jak uczestnicy faktycznie muszą działać.