@MidnightNetwork . Wciąż pamiętam pierwszy raz, gdy zobaczyłem, jak transakcja blockchainowa znika w sposób, który wydawał się… zamierzony. Nie została utracona—daleko od tego. Została zweryfikowana, potwierdzona, a jednak w jakiś sposób ukryta. Ten moment utkwił mi w pamięci. Prywatność kontra przejrzystość. Kontrola kontra widoczność. Midnight Network próbuje przejść przez tę nić, oferując programowalną prywatność na dużą skalę—rozwiązanie, które wydaje się być tak filozoficzne, jak i techniczne.

W dzisiejszym świecie Web3, prywatność nie jest już opcjonalna. Użytkownicy budzą się do tego, jak bardzo narażone są ich finansowe i dane osobowe. W międzyczasie, blockchainy wymagają zaufania, audytowalności i poprawności. Midnight Network znajduje się dokładnie w środku tego napięcia. Jego celem? Pogodzić weryfikację z selektywnym ukrywaniem. Uczynić prywatność audytowalną, programowalną, elastyczną—bez zatuszowywania, jak trudne to naprawdę jest.

Filozofia programowalnej prywatności

Tradycyjnie prywatność była binarna: albo wszyscy widzą, albo nikt. Prymitywne, prawda? Sieć Midnight zadaje inne pytanie: co jeśli prywatność mogłaby być elastyczna, programowalna i świadoma kontekstu? Co jeśli mogłaby żyć w kodzie?

Pomyśl o tym jak o "przełączniku prywatności." Użytkownicy, inteligentne kontrakty, operatorzy sieci—wszyscy mogą definiować zasady dotyczące tego, kto widzi co, kiedy i w jakich warunkach. Brak domyślnej przejrzystości, która popycha cię w róg. Brak nieprzejrzystej warstwy centralnej decydującej, co liczy się jako prywatne. Tylko zasady, żyjące w kodzie, egzekwowalne w całej sieci.

W swojej istocie chodzi o odzyskanie kontroli. Osoby i organizacje decydują, co ma znaczenie. A księga wciąż gwarantuje poprawność. Ale oto rzecz, o której wciąż myślę: czy zbiór zasad kiedykolwiek może zastąpić ludzką ocenę? Programowalna prywatność jest obiecująca—ale chaotyczna, w bardzo ludzkim sensie radzenia sobie z niuansami.

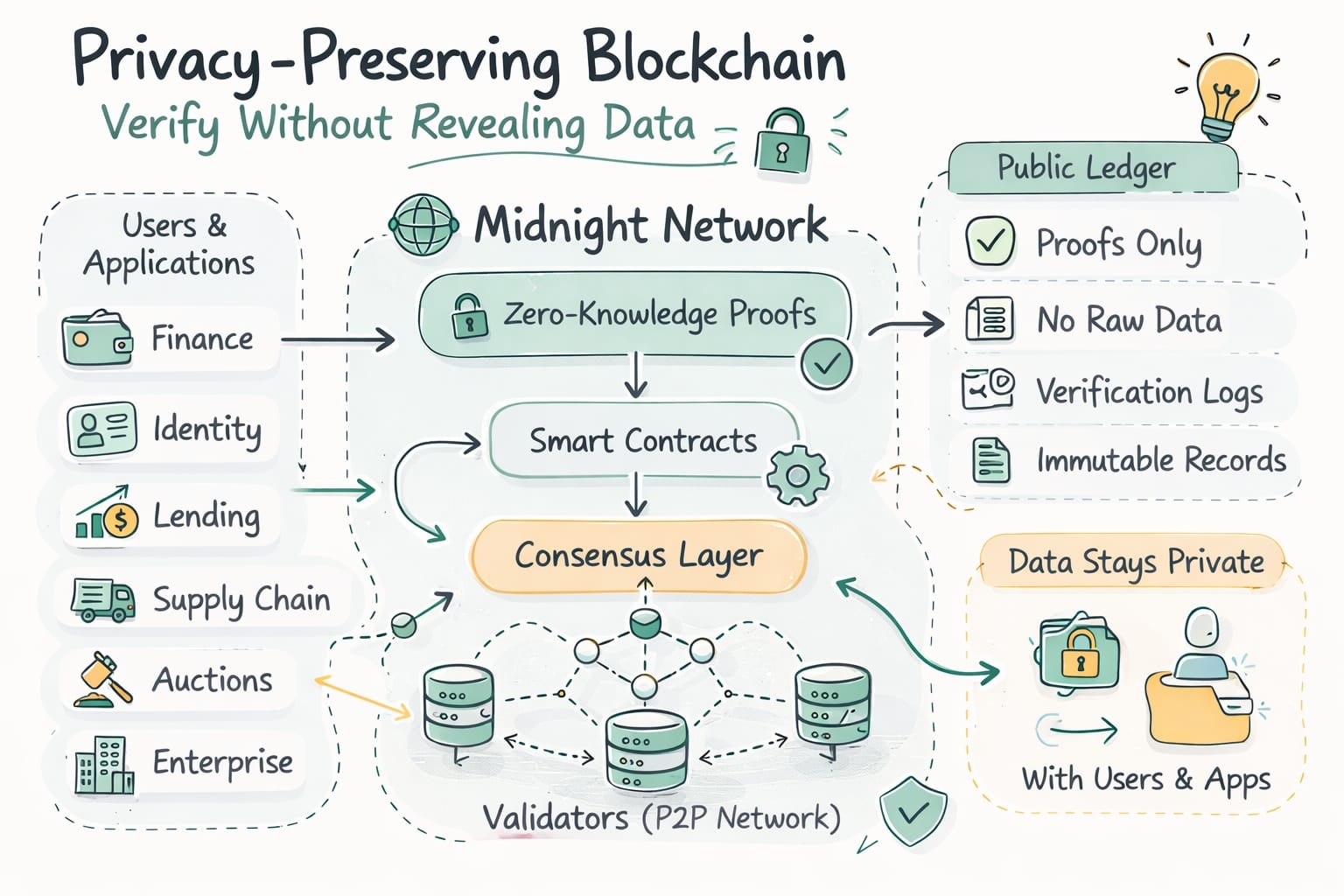

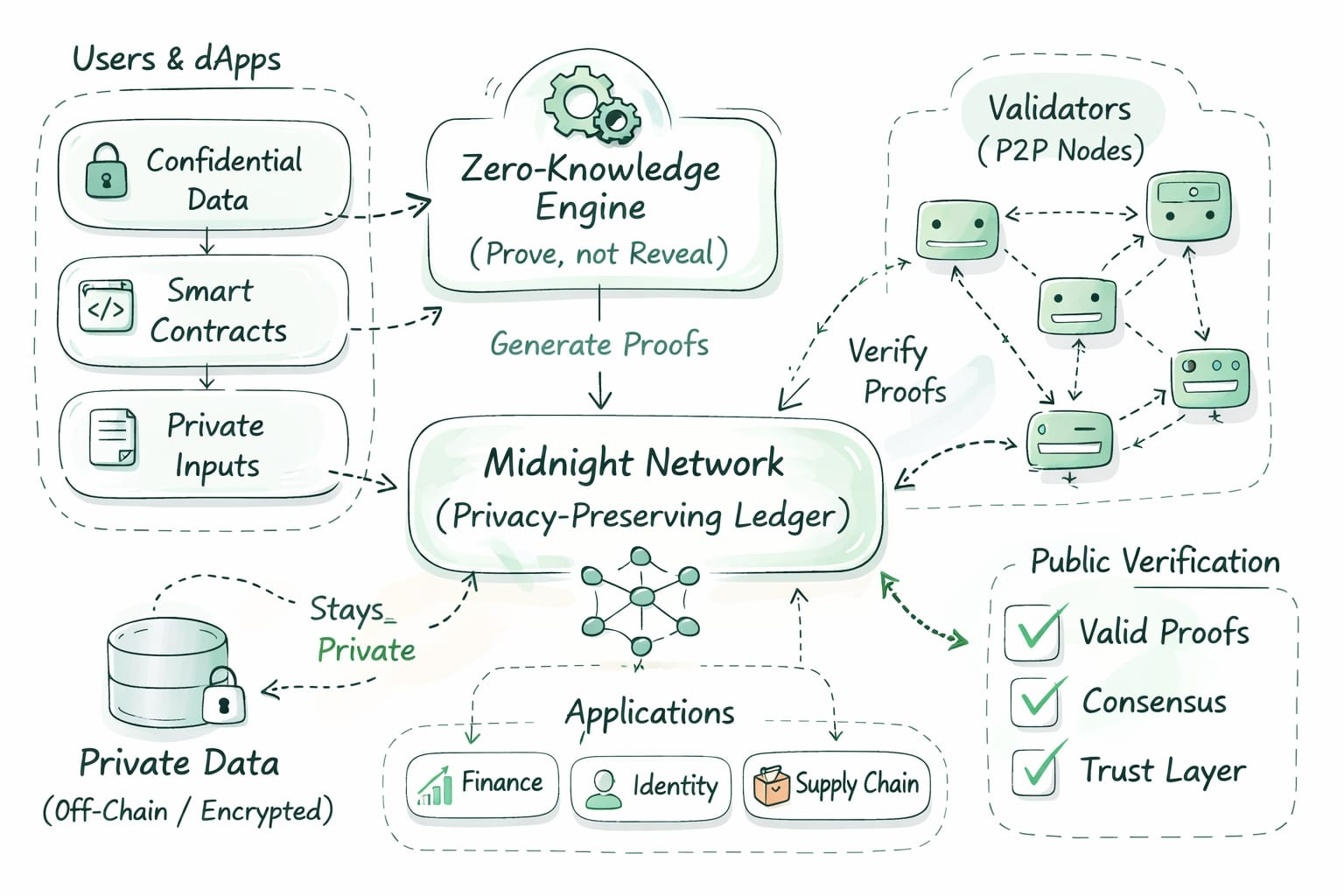

Stos architektoniczny

Sieć Midnight działa poprzez trzy splecione warstwy: Polityka, Kryptografia, Konsensus. Każda warstwa opiera się na innych. Niektóre warstwy krzyczą, inne szepczą—ale razem wymuszają prywatność bez dotykania wrażliwych danych.

Warstwa 1: Programowalne polityki prywatności

Prywatność nie jest zakodowana na stałe. To żywy zestaw instrukcji dołączonych do kont, transakcji i inteligentnych kontraktów. Programiści mogą definiować zasady takie jak:

„Ujawnić ten bilans tylko audytorom.”

„Pokaż tę transakcję tylko konsorcjum węzłów.”

Na tyle ogólne, aby pisać szybko, na tyle surowe, aby pociągnąć kogoś do odpowiedzialności. Polityki nie są statyczne—ewoluują.

Warstwa 2: Zaawansowana kryptografia

Pod powierzchnią, sieć Midnight opiera się na dowodach zerowej wiedzy (ZKP), schematach zobowiązań i kryptografii homomorficznej.

ZKP: udowadniaj poprawność bez ujawniania sekretów.

Zobowiązania & hashe: kotwice selektywnie ujawnionych danych w księdze.

Kryptografia homomorficzna: przeprowadzaj logikę na zaszyfrowanych danych—widoczny wynik, nigdy wejścia.

Ułożone razem, to jak budowanie tajemniczych klocków Lego. Wymuszenie prywatności bez zaufania, czasami wydaje się bardziej czarodziejstwem niż kodem.

Warstwa 3: Integracja Konsensusu

Polityki nic nie znaczą bez egzekucji. Węzły walidują dowody, egzekwują zasady i przechodzą między stanami—wszystko bez ujawniania wrażliwych informacji. Selektywne kanały weryfikacyjne pozwalają audytorom zobaczyć wystarczająco dużo, podczas gdy wszyscy inni widzą tylko rozmyte lub zamaskowane widoki. Elegancko... aż do momentu, gdy pojawią się przypadki skrajne. Zbuntowani audytorzy, źle skonfigurowane polityki lub niespójne węzły mogą wciąż wprowadzić zamieszanie.

Jak działa programowalna prywatność

Wyobraź sobie firmę wydającą tokenizowane aktywa. Regulatorzy mają pełny dostęp. Kontrahenci widzą odpowiednie szczegóły. Wszyscy inni? Rozmyty zarys.

Polityki prywatności są dołączane do każdej transakcji. Węzły kryptograficznie walidują, audytorzy potwierdzają zgodność, a ogólni uczestnicy tylko zerkają na widoki oparte na zobowiązaniach.

Podstawowe mechanizmy:

Ekspozycja danych zorientowana na politykę: różne oczy, różne kawałki. Niektórzy widzą szepty, inni pełny krzyk.

Weryfikacja zerowej wiedzy: Węzły udowadniają, że obliczenia są poprawne bez ujawniania sekretów.

Dynamic Access Control: Zasady ewoluują; możliwe jest tymczasowe lub warunkowe ujawnienie.

Audytowalność & Zgodność: Prywatność dla społeczeństwa, klucze w rękach audytorów—równoważenie poufności z odpowiedzialnością.

W sieci Midnight księga nie tylko rejestruje historię. Policzy prywatność, egzekwuje zasady i czasami kwestionuje własne granice. To napięcie—ta niepewność—jest tam, gdzie myślenie staje się interesujące.

Sieć Midnight w kontekście

Prywatne blockchainy nie są nowe. Programowalna prywatność jest nowością. Midnight rości sobie prawa w elastycznym, modułowym, programowalnym obozie.

Kompozycyjność & Modułowość

Polityki prywatności mogą nakładać się na każdy kontrakt lub przepływ danych. Interoperacyjność jak klocki Lego. Kryptografia, konsensus i polityka tańczą razem—ale nie zawsze idealnie. Źle dopasowane polityki lub nieoczekiwane interakcje mogą potknąć węzły.

Projekt gotowy dla przedsiębiorstw

W przeciwieństwie do łańcuchów badawczych zakopanych w ZKP, Midnight celuje w rzeczywisty świat: audyt, zgodność regulacyjna, współpraca wielostronna. Stworzone dla ludzi, a nie dla dokumentów.

Skalowalność dzięki segmentacji polityki

Dzięki segmentacji dostępu i przenoszeniu ciężkich obliczeń poprzez selektywną weryfikację, przepustowość pozostaje wysoka. Wciąż... złożoność rośnie, audytorzy mogą pozostawać w tyle, węzły czasami zatrzymują się.

Zarządzanie społecznością

Moduły ewoluują dzięki przeglądowi współtwórców. Prywatność jest żywa, oddychająca, czasami mutująca szybciej, niż ktokolwiek się spodziewa. "Funkcja" tutaj nie jest gwarancją—jest rozmową.

Wyzwania i możliwości

Programowalna prywatność nie jest łatwa. Polityki są trudne do napisania. ZKPs są drogie. Konsensus wśród heterogenicznych węzłów jest kruchy. Ramy regulacyjne są mgliste.

Ale te wyzwania są szansami. Sieć Midnight sugeruje, że prywatność i przejrzystość nie są przeciwieństwami. Mogą współistnieć—niespokojnie, twórczo, pragmatycznie. Użytkownicy, audytorzy, regulatorzy—wszyscy mogą dzielić się księgą bez pełnego zaufania do siebie nawzajem.

To nie jest tylko protokół; to oświadczenie. Prywatność może być dynamiczna, audytowalna, programowalna. Odbiera kontrolę od zcentralizowanych aktorów, jednocześnie zachowując zaufane fundamenty. Czasami działa bezbłędnie. Czasami skrzypi. Ale to napięcie, ten brzeg niepewności—tam, gdzie żyje innowacja.

Sieć Midnight może zdefiniować następną falę ewolucji rozproszonych ksiąg—gdzie prywatność nie jest tylko funkcją, ale programowalną zasadą.