Zaufanie przez odpowiednią przejrzystość, a nie absolutną widoczność

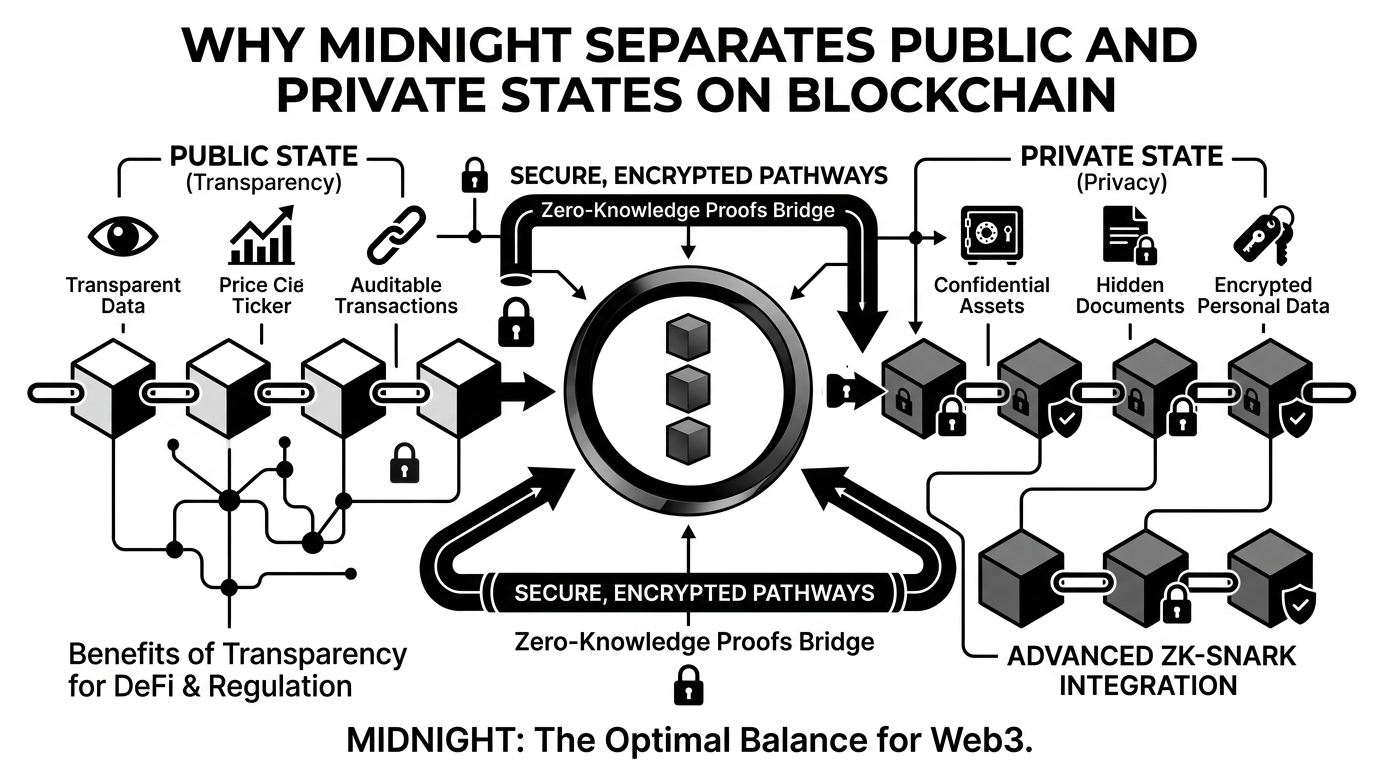

Tradycyjny blockchain traktuje wszystkie stany równo: każda transakcja, saldo i interakcja znajdują się na publicznej księdze, widocznej dla każdego uczestnika. Ten projekt wyłonił się z konkretnej filozofii—radykalnej przejrzystości jako fundamentu braku zaufania—jednak stwarza praktyczny paradoks. Jeśli pełna widoczność jest wymagana do zaufania, to żaden instytucja finansowa, przedsiębiorstwo ani użytkownik dbający o prywatność nie mogą uczestniczyć w sposób znaczący. @MidnightNetwork challenges this assumption by asking: what if we could prove integrity without requiring universal visibility?

Co by było, gdyby stany publiczne i prywatne mogły współistnieć jako komplementarna infrastruktura, a nie konkurencyjne obawy?

Wgląd ma konsekwencje. Nie wszystkie informacje wymagają uniwersalnej widoczności, aby być wiarygodne. Kryptograficzny dowód ważności transakcji może być publicznie weryfikowalny bez ujawniania szczegółów transakcji. Zabezpieczenie wspierające pożyczkę może być matematycznie udowodnione bez ujawniania pełnej sytuacji finansowej pożyczkobiorcy. Oddzielając publiczną attestację od prywatnej treści, Midnight umożliwia systemy, które są jednocześnie kryptograficznie solidne i operacyjnie poufne.

Różni Uczestnicy, Różne Potrzeby w Zakresie Przejrzystości

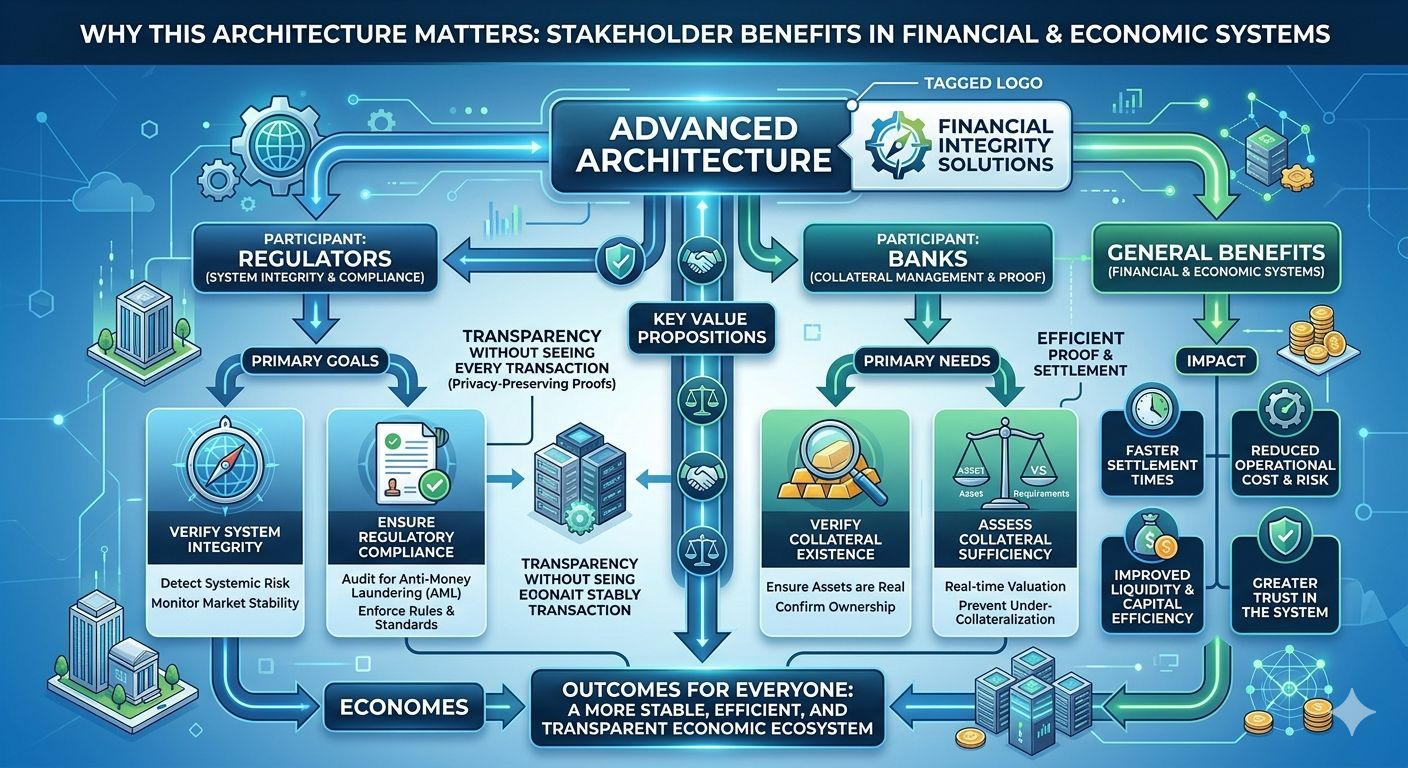

Różni interesariusze rzeczywiście wymagają różnych informacji. Regulatorzy potrzebują dowodów, że uczestnicy przestrzegają zasad konsensusu i spełniają wymagania — nie widoczności każdej transakcji.

Banki potrzebują zapewnienia, że zabezpieczenia istnieją i są wystarczające — nie wglądu w to, czy to zabezpieczenie wspiera jeden kredyt czy dwadzieścia. Użytkownicy potrzebują pewności, że transakcje rozliczają się zgodnie z zamierzeniami — nie widoczności finansowych szczegółów innych. Uczestnicy łańcucha dostaw potrzebują wglądu w trasy produktów — nie w pojemność dostawcy ani relacje z klientami.

Architektura Midnight uznaje tę rzeczywistość. Stan publiczny obsługuje to, co rzeczywiście wymaga uniwersalnej weryfikacji: dowód przestrzegania konsensusu, zapobieganie podwójnemu wydaniu, utrzymanie kryptograficznych invariancji. Stan prywatny obsługuje wszystko inne: szczegóły transakcji, własność aktywów, relacje biznesowe, sytuacje finansowe. To rozdzielenie pozwala każdej kategorii optymalizować dla swojego rzeczywistego przypadku użycia, zamiast zmuszać wszystko do jednego modelu.

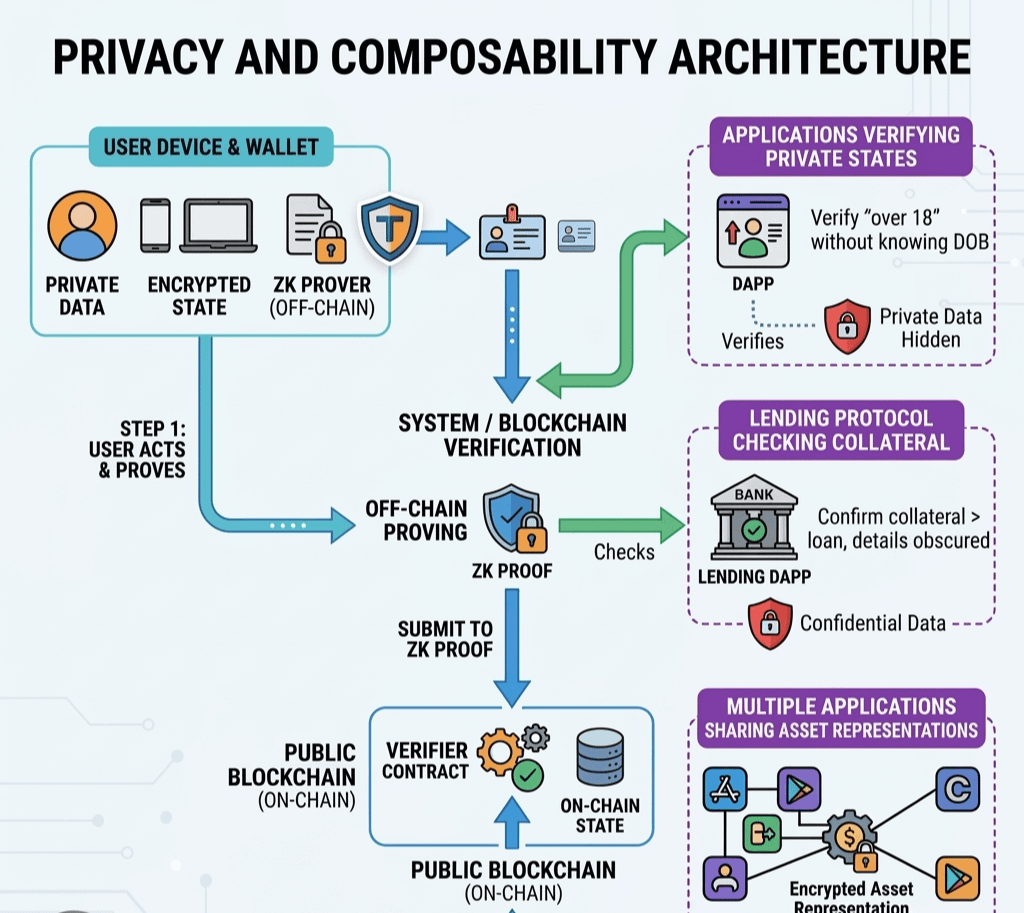

Umożliwienie zarówno prywatności, jak i kompozycji

Ta architektura umożliwia nowy rodzaj kompozycji. Aplikacje mogą weryfikować prywatny stan za pomocą dowodów zerowej wiedzy, nie uzyskując do niego bezpośredniego dostępu. Protokół pożyczkowy może potwierdzić wystarczające zabezpieczenie bez oglądania składu. Wiele aplikacji może dzielić się reprezentacjami aktywów, gdzie każda zna tylko to, do czego jest kryptograficznie uprawniona.

Instytucje korzystają szczególnie: mogą działać w prywatnych domenach, jednocześnie udowadniając zgodność dzięki wyraźnym dowodom, zyskując efektywność ekonomiczną i odporność na rozliczenia. Użytkownicy zyskują poufność bez poświęcania zapewnienia integralności. Rezultatem jest infrastruktura, która działa dla wszystkich uczestników jednocześnie — nie poprzez kompromis z każdym, ale poprzez precyzyjne określenie, co każdy rzeczywiście potrzebuje, aby ufać.