Kiedy ludzie po raz pierwszy odkryli technologię blockchain, główną atrakcją była przejrzystość. Każda transakcja mogła być widoczna, weryfikowana i śledzona w publicznym rejestrze. Ta otwartość stworzyła zaufanie w systemie, który nie opierał się na bankach ani zcentralizowanych władzach. Jednak z czasem ta sama przejrzystość zaczęła ujawniać swoje ograniczenia. Jeśli każdy ruch finansowy, interakcja umowy lub aktywność cyfrowa jest widoczna dla wszystkich, prywatność szybko znika. Dla osób może to ujawnić osobiste zachowania finansowe, a dla firm może to ujawnić strategie lub wrażliwe operacje.

To jest problem, który Midnight Network stara się rozwiązać. Zamiast zmuszać użytkowników do wyboru między przejrzystością a prywatnością, projekt bada, jak obie mogą istnieć razem. Idea nie polega na ukrywaniu wszystkiego przed blockchainem, ale na pozwoleniu sieci na weryfikację, że coś jest prawdziwe, bez ujawniania informacji za tym stojących.

Technologia, która to umożliwia, nazywa się dowodami zerowej wiedzy. Koncepcja wydaje się skomplikowana, ale zasada jest zaskakująco prosta. Wyobraź sobie, że udowadniasz, że rozwiązałeś zagadkę, nie pokazując rzeczywistego rozwiązania. W podobny sposób dowody zerowej wiedzy pozwalają komuś wykazać, że transakcja lub fragment danych jest ważny, nie ujawniając szczegółów dotyczących tego, co je tworzy. Blockchain tylko sprawdza matematyczny dowód, a nie informacje prywatne same w sobie.

To podejście zmienia sposób, w jaki można budować zdecentralizowane aplikacje. Na większości dzisiejszych blockchainów, jeśli inteligentny kontrakt działa w sieci, wszystkie wejścia i wyjścia są widoczne. Deweloperzy, którzy potrzebują prywatności, często muszą przenosić wrażliwe części swoich systemów poza łańcuch, co przywraca problemy zaufania i zmniejsza decentralizację. Midnight stara się usunąć ten kompromis, pozwalając kontraktom działać z prywatnymi danymi, jednocześnie produkując wyniki, które blockchain może zweryfikować.

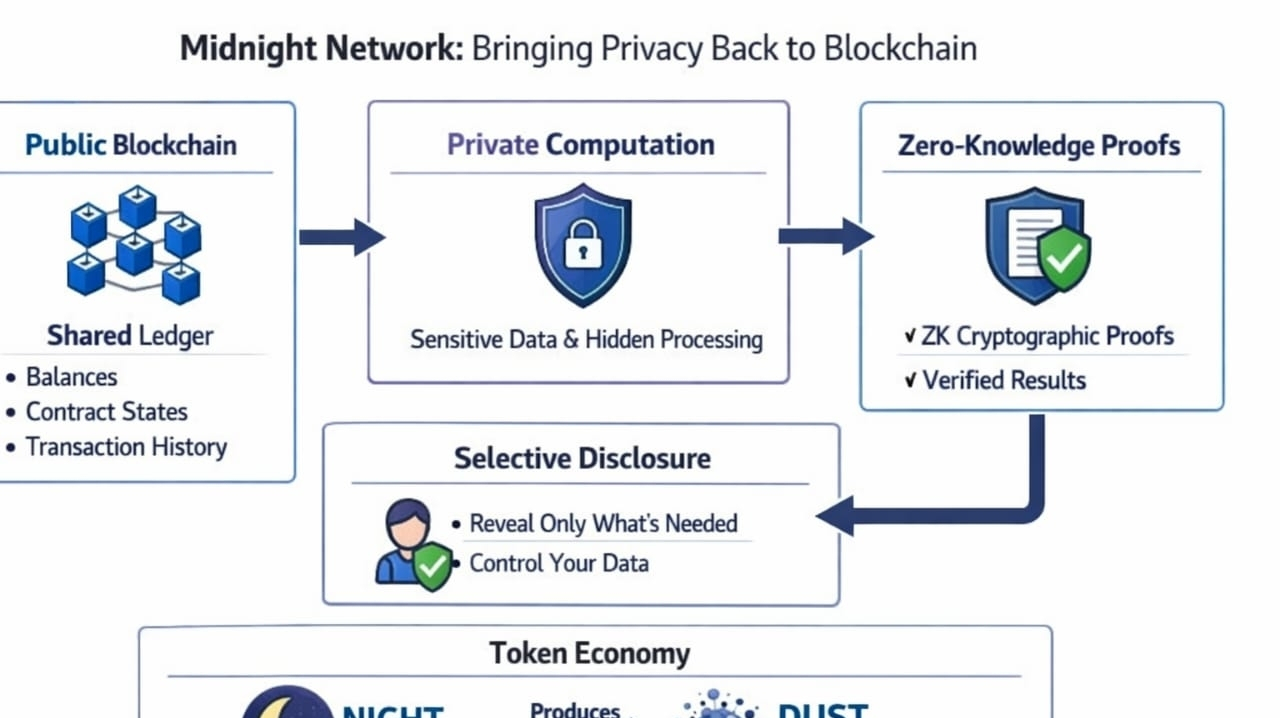

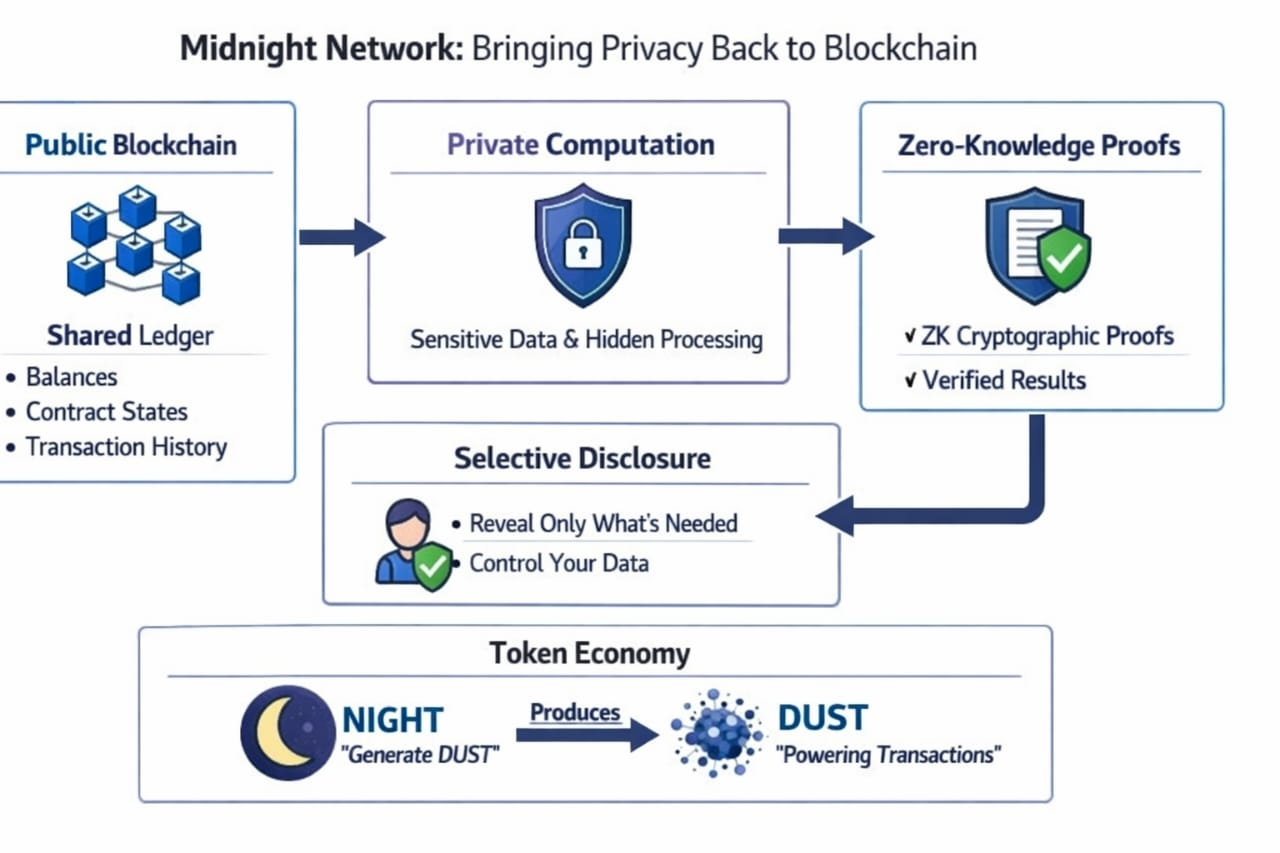

Za kulisami sieć oddziela dwa różne procesy. Publiczny blockchain śledzi wspólną księgę - salda, stany kontraktów i historię transakcji. W tym samym czasie prywatne obliczenia odbywają się w innym środowisku, gdzie wrażliwe dane pozostają ukryte. Gdy te obliczenia są zakończone, produkują dowody kryptograficzne. Blockchain następnie weryfikuje te dowody i aktualizuje księgę, nigdy nie widząc poufnych informacji, które je wyprodukowały.

Jednym z najciekawszych pomysłów w projekcie Midnight jest selektywne ujawnienie. Zamiast sprawiać, że wszystko jest publiczne lub wszystko ukryte, użytkownicy mogą zdecydować, jakie informacje powinny być ujawnione i kiedy. Na przykład, ktoś może udowodnić, że ma ponad określony wiek, nie pokazując swojej pełnej tożsamości. Firma może udowodnić, że produkt przeszedł kontrole bezpieczeństwa, nie ujawniając całego swojego łańcucha dostaw. Blockchain potwierdza roszczenie, nie zmuszając danych do stania się publicznymi.

Tego rodzaju elastyczność mogłaby uczynić technologię blockchain bardziej praktyczną w wielu rzeczywistych sytuacjach. Firmy, instytucje finansowe, a nawet rządy często nie mogą używać w pełni przejrzystych systemów z powodu przepisów o prywatności lub obaw konkurencyjnych. Sieć, która pozwala na weryfikację bez ujawniania, mogłaby otworzyć drzwi do wielu nowych zastosowań.

Model ekonomiczny Midnight wprowadza również nietypową koncepcję. Główny token sieci, znany jako NIGHT, nie jest używany w typowy sposób, w którym użytkownicy po prostu wydają tokeny na opłaty transakcyjne. Zamiast tego, trzymanie tokena stopniowo generuje zasób zwany DUST. Ten zasób to właśnie to, co faktycznie napędza transakcje i operacje inteligentnych kontraktów w sieci.

Możesz myśleć o NIGHT jako o czymś, co produkuje energię dla systemu, podczas gdy DUST to sama energia. Dopóki ktoś trzyma token, nadal generuje moc obliczeniową potrzebną do interakcji z siecią. Ta struktura zachęca do długoterminowego uczestnictwa, a nie ciągłych płatności za transakcje, i pomaga utrzymać koszty transakcji w bardziej przewidywalnych ramach.

Dystrybucja podaży tokenów została również zaprojektowana w celu dotarcia do szerokiego kręgu użytkowników, a nie skoncentrowania jej w małej grupie. Duże części podaży zostały przydzielone poprzez dystrybucje społecznościowe w różnych ekosystemach blockchainowych. Celem tej strategii było zbudowanie szerokiej podstawy uczestników od samego początku.

Dla deweloperów Midnight wprowadza narzędzia zaprojektowane specjalnie z myślą o aplikacjach skoncentrowanych na prywatności. Pisanie oprogramowania, które korzysta z kryptografii zerowej wiedzy, jest zazwyczaj bardzo trudne, ponieważ stojące za tym matematyka jest skomplikowana. Aby ułatwić rozwój, sieć zapewnia specjalny język programowania i framework, które pomagają deweloperom budować prywatne inteligentne kontrakty bez potrzeby zarządzania każdym szczegółem kryptograficznym samodzielnie.

Te narzędzia mogą wspierać szeroką gamę zastosowań. Systemy tożsamości cyfrowej są jednym z przykładów. Zamiast przesyłać osobiste dokumenty do dziesiątek platform online, osoba mogłaby udowodnić konkretne atrybuty na swój temat bez dzielenia się pełnymi danymi. Platformy finansowe mogłyby weryfikować zabezpieczenia lub zdolność kredytową bez ujawniania wrażliwych szczegółów konta. Systemy głosowania mogłyby potwierdzić, że karty do głosowania są legalne, jednocześnie zachowując anonimowość głosów.

Innym potencjalnym obszarem są łańcuchy dostaw. Wiele firm chce udowodnić, że ich produkty spełniają określone standardy lub pochodzą z odpowiedzialnych źródeł, ale mogą nie chcieć ujawniać każdego kroku swojego procesu produkcyjnego. System, który weryfikuje roszczenia za pomocą dowodów kryptograficznych, mógłby umożliwić przejrzystość wyników przy jednoczesnej ochronie tajemnic handlowych.

Midnight jest również projektowane w celu współpracy z innymi ekosystemami blockchainowymi, a nie jako samodzielny projekt. Dzięki połączeniu z zewnętrznymi sieciami, aktywa i informacje mogą przemieszczać się między łańcuchami, jednocześnie korzystając z funkcji prywatności tam, gdzie jest to potrzebne. Tego rodzaju interoperacyjność mogłaby ułatwić deweloperom integrację narzędzi prywatności w istniejących zdecentralizowanych aplikacjach.

Oczywiście technologia stojąca za systemami zerowej wiedzy wciąż się rozwija. Generowanie dowodów kryptograficznych może wymagać znacznej mocy obliczeniowej, a poprawa efektywności jest ciągłym wyzwaniem dla badaczy i deweloperów. Duża część obecnej pracy wokół sieci koncentruje się na przyspieszaniu tych procesów i uczynieniu ich bardziej praktycznymi do użytku na dużą skalę.

To, co czyni Midnight szczególnie interesującym, to zmiana myślenia, którą reprezentuje. Wczesne systemy blockchainowe zakładały, że pełna przejrzystość była jedynym sposobem na zbudowanie zaufania. Ale w miarę jak technologia zdecentralizowana rozszerza się na więcej obszarów rzeczywistego świata, staje się jasne, że prywatność jest równie ważna jak otwartość.

Midnight sugeruje inną drogę naprzód. Zamiast zmuszać ludzi do ujawniania wszystkiego, aby uczestniczyć, sieć polega na kryptografii, aby udowodnić, że zasady są przestrzegane. Zaufanie pochodzi z matematyki, a nie z ujawnienia.

Jeśli to podejście będzie się dalej rozwijać, może zmienić sposób projektowania zdecentralizowanych systemów. Blockchainy mogą nie być już definiowane przez ilość informacji, które ujawniają, ale przez to, jak dobrze pozwalają użytkownikom kontrolować własne dane. W tym sensie Midnight nie tylko eksperymentuje z prywatnością - bada, jak mogłaby wyglądać bardziej zrównoważona wersja zdecentralizowanego internetu.

\u003ct-38/\u003e\u003cm-39/\u003e\u003cc-40/\u003e