Większość projektów blockchain zaczyna się od wielkich obietnic i pędzi w stronę decentralizacji, zanim infrastruktura będzie gotowa. Midnight obrał wyraźnie inną drogę. Zamiast natychmiast uruchamiać całkowicie otwartą sieć walidatorów, zaczyna od federacyjnej sieci głównej wspieranej przez zaufanych partnerów infrastrukturalnych, priorytetując stabilność i bezpieczeństwo w swoim wczesnym etapie.

W lutym 2026 roku Charles Hoskinson wskazał, że wdrożenie sieci głównej Midnight zacznie się wkrótce. To, co wyróżniało się, to nie tylko harmonogram — to była metodyczna struktura stojąca za uruchomieniem.

Zamiast otwierać sieć na tysiące nieznanych walidatorów od pierwszego dnia, Midnight zacznie od małej federacji zaufanych operatorów. Ci partnerzy będą uruchamiać początkowe węzły i zapewnią, że infrastruktura jest wystarczająco niezawodna, aby wspierać rzeczywiste aplikacje.

Niektóre z organizacji zaangażowanych już prowadzą dużą infrastrukturę blockchain:

Google Cloud pomoże w zarządzaniu kluczowymi komponentami sieci, zapewniając jednocześnie zaawansowane wykrywanie zagrożeń za pośrednictwem swojej jednostki bezpieczeństwa Mandiant.

Blockdaemon, znany operator węzłów instytucjonalnych, będzie zarządzać krytyczną infrastrukturą, aby utrzymać stabilność sieci.

Zespół inżynieryjny Shielded Technologies stojący za Midnight będzie kontynuował doskonalenie protokołu, jednocześnie działając jako węzły walidacyjne.

AlphaTON integruje warstwę prywatności Midnight w ekosystemie Cocoon AI Telegramu, umożliwiając użytkownikom interakcję z AI w sprawach handlowych lub finansowych bez ujawniania wrażliwych danych.

Innym znaczącym dodatkiem jest tajne obliczenia, które pozwalają programistom na demonstrowanie aplikacji zachowujących prywatność bez całkowitego polegania na scentralizowanej infrastrukturze chmurowej.

To podejście jest częścią szerszej czterofazowej mapy drogowej ewolucji Midnight:

Hilo – Ustanawia wczesną płynność i wprowadza token NIGHT.

Kukolu – Wprowadza federacyjną sieć główną z zaufanymi walidatorami.

Mohalu – Rozszerza zestaw walidatorów i wprowadza rynek DUST.

Hua – Integruje Midnight z zewnętrznymi blockchainami i szerszymi usługami Web3.

Zaczynanie od małych kroków może wydawać się konserwatywne, ale ma to ważny cel. Polegając najpierw na ustalonych dostawcach infrastruktury, Midnight może utrzymać stabilność, podczas gdy rzeczywiste aplikacje zaczynają korzystać z sieci. Daje to również operatorom pul Cardano czas na przygotowanie się do walidacji międzyłańcuchowej i integracji stakowania.

W wielu aspektach, to podejście etapowe odzwierciedla coś, co przemysł kryptowalutowy często pomija: infrastruktura prywatności musi działać w rzeczywistych środowiskach, w tym w regulowanych branżach i systemach korporacyjnych.

To prowadzi nas do głębszego problemu, który Midnight stara się rozwiązać.

Prawdziwy problem, na który Midnight celuje: zepsuta tożsamość cyfrowa

Większość systemów tożsamości internetowej nadal działa z subtelnością młota.

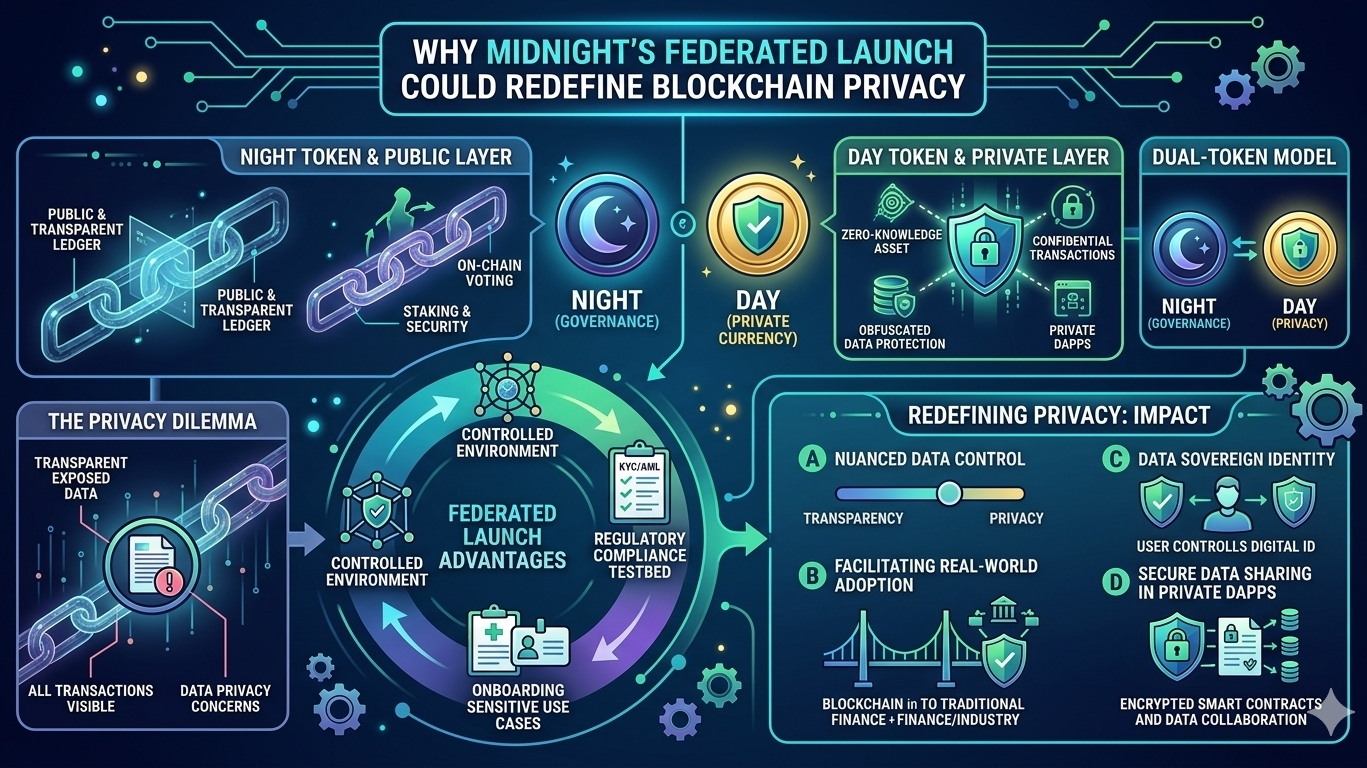

Aby udowodnić jeden mały fakt — twój wiek, miejsce zamieszkania lub kwalifikowalność — systemy często wymagają całych dokumentów wypełnionych niepowiązanymi danymi osobowymi. Weryfikacja staje się ekstrakcją danych, a użytkownicy mają małą kontrolę nad tym, co się później dzieje.

Kryptografia również nie rozwiązała tego problemu. W rzeczywistości, publiczne blockchainy czasami pogarszały sytuację. Transakcje stały się trwałe, przejrzyste i łatwe do śledzenia, tworząc profile behawioralne z małych fragmentów danych on-chain.

Midnight wydaje się zajmować tym dokładnym tarciem.

Zamiast skupiać się wyłącznie na ukrywaniu wszystkiego, sieć podkreśla kontrolowane ujawnienie — udowadnianie konkretnych faktów bez ujawniania niepotrzebnych informacji pod nimi. W praktyce oznacza to, że użytkownicy mogą weryfikować to, co ma znaczenie, zachowując resztę w prywatności.

Ten pomysł wpływa również na architekturę tokenów Midnight.

Wiele ekosystemów blockchainowych łączy użyteczność sieci i spekulację w jednym tokenie, tworząc tarcia między traderami a rzeczywistymi użytkownikami. Midnight oddziela te role, wprowadzając dwa aktywa:

NIGHT – zasób do zarządzania i stakowania.

DUST – token użyteczności używany do prywatnych transakcji i aktywności sieciowej.

Celem jest zapobieganie spekulacji, która przeszkadza w codziennym użytkowaniu sieci — problem, który cicho dręczy wiele ekosystemów kryptowalutowych.

Dlaczego powolne podejście Midnight może naprawdę mieć znaczenie

Co sprawia, że Midnight jest interesujący, to nie błyszcząca narracja o prywatności. Kryptografia słyszała to wcześniej.

Co wyróżnia to podejście, to skupienie się na praktycznym wdrożeniu.

Zamiast ścigać się za cyklami hype, projekt wydaje się koncentrować na mniej efektownych zadaniach: wzmacnianie infrastruktury, narzędzia dla programistów, systemy migracji i gotowość operacyjna. To taki rodzaj pracy, która rzadko trafia na czołówki, ale często decyduje o tym, czy sieć przetrwa długoterminowe użytkowanie.

Oczywiście, żadne z tego nie gwarantuje sukcesu. Projekty są ostatecznie oceniane nie przez białe księgi czy ogłoszenia o uruchomieniu, ale przez to, jak radzą sobie w rzeczywistych warunkach, gdy programiści budują aplikacje i użytkownicy wchodzą w interakcje z nimi na co dzień.

To tam większość projektów ujawnia swoje słabości.

Ale Midnight przynajmniej uznaje rzeczywisty problem:

systemy tożsamości cyfrowej zbierają za dużo, ujawniają za dużo i zatrzymują za dużo.

Jeśli sieć odniesie sukces, prawdziwy przełom nie będzie opowieścią marketingową. Będzie to coś prostszego — system, w którym udowodnienie czegoś nie oznacza automatycznie oddania wszystkiego.

A w internecie zbudowanym na stałej ekspozycji danych, to może być jedną z najważniejszych aktualizacji, jakie technologia prywatności może zaoferować.

@MidnightNetwork #night $NIGHT