Jednym z trwałych wyzwań w projektowaniu blockchaina jest zrównoważenie prywatności z użytecznością. Z jednej strony, użytkownicy i deweloperzy chcą systemów, w których wrażliwe dane, tożsamości i logika biznesowa pozostają poufne. Z drugiej strony, oczekują responsywnych aplikacji, które wspierają wielu uczestników interagujących w czasie rzeczywistym. Historycznie osiągnięcie obu tych celów jednocześnie okazało się trudne.

Większość systemów skoncentrowanych na prywatności działa dobrze w izolowanych scenariuszach. Jednak gdy wielu użytkowników zaczyna interakcję z tym samym stanem aplikacji, pojawiają się problemy. Albo system poświęca prywatność, ujawniając więcej danych niż zamierzono, albo spowalnia z powodu złożoności koordynacji ukrytych informacji. Ten kompromis ogranicza praktyczne przyjęcie prywatnych inteligentnych kontraktów w rzeczywistych zastosowaniach.

Równoczesność i podejście Kachina

Równoczesność to podstawowy wymóg nowoczesnych aplikacji. Niezależnie od tego, czy są to platformy finansowe, systemy zarządzania łańcuchem dostaw, czy ramy tożsamości cyfrowej, wielu użytkowników musi jednocześnie działać na wspólnych danych. W publicznych blockchainach jest to stosunkowo proste, ponieważ cały stan jest widoczny. W systemach prywatnych jednak utrzymanie poufności przy jednoczesnych interakcjach staje się znacznie bardziej złożone.

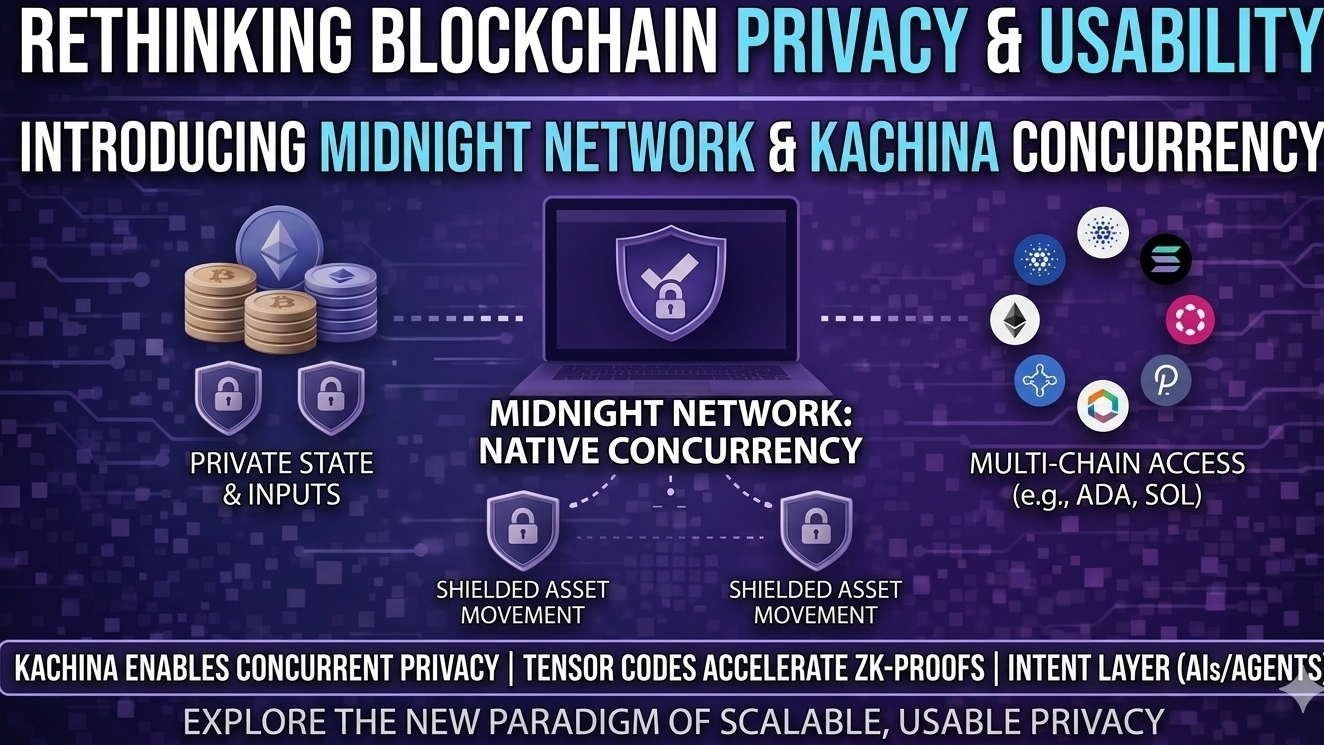

Sieć Midnight podchodzi do tego problemu poprzez koncepcję znaną jako Kachina. Zamiast ograniczać interakcje użytkowników lub egzekwować sztywną kolejność transakcji, Kachina wprowadza uporządkowaną metodę obsługi równoczesnych prywatnych transakcji. Pozwala to wielu uczestnikom na interakcję z tą samą logiką kontraktu bez ujawniania podstawowych danych.

Znaczenie tego podejścia staje się jasne, gdy rozważa się rzeczywiste przypadki użycia. Aukcje, współprace robocze i umowy finansowe zależą od wielu aktorów działających w tym samym czasie. Bez skutecznej równoczesności, prywatne inteligentne kontrakty pozostają ograniczone w zakresie. Z nią zaczynają przypominać praktyczną infrastrukturę zdolną wspierać rzeczywiste aplikacje.

Architektura zaprojektowana z myślą o prywatności na dużą skalę

Poza równoczesnością, architektura Midnight odzwierciedla szerszą próbę przemyślenia, jak obsługiwana jest prywatna obliczenia. Środowisko wykonawcze działa jako zlokalizowana prywatna warstwa, w której logika kontraktu jest przetwarzana z dala od publicznej widoczności. To oddzielenie pozwala na bezpieczne przeprowadzanie wrażliwych operacji przed interakcją z szerszą siecią.

Warstwa sieciowa, określana jako Nightstream, została zaprojektowana w celu utrzymania komunikacji o niskim opóźnieniu między węzłami przy jednoczesnym zachowaniu poufności. Jest to szczególnie ważne, ponieważ systemy prywatności często borykają się z wydajnością. Skupiając się na efektywnej komunikacji, Midnight ma na celu zapewnienie, że prywatność nie odbywa się kosztem użyteczności.

Innym istotnym aspektem jest wykorzystanie Tensor Codes do generacji dowodów zerowej wiedzy. Te struktury są zgodne z hardwarem GPU, który szybko się rozwija z powodu obciążeń związanych ze sztuczną inteligencją. W miarę jak możliwości GPU się poprawiają, koszty i szybkość generowania dowodów również się poprawiają. To dostosowanie do istniejących trendów hardware'owych sugeruje praktyczne podejście do skalowania technologii prywatności w czasie.

Konsensus i ewolucja systemów dowodowych

Midnight wprowadza hybrydowy mechanizm konsensusu znany jako Minotaur. Łączenie elementów proof-of-work i proof-of-stake pozwala sieci czerpać bezpieczeństwo z wielu źródeł, zamiast polegać na jednym modelu. To połączone podejście odzwierciedla próbę zrównoważenia bezpieczeństwa, wydajności i elastyczności.

Dodatkowo, sieć wprowadza technikę zwaną Folding, aby optymalizować dowody zerowej wiedzy. W miarę jak obliczenia rosną, związane z nimi dowody mogą stać się trudne do zarządzania. Folding redukuje tę złożoność, czyniąc weryfikację bardziej efektywną i umożliwiając systemowi obsługę bardziej wymagających obciążeń.

Te optymalizacje mogą wydawać się techniczne, ale są niezbędne do skalowania prywatności poza eksperymentalne środowiska. Bez nich, różnica między teoretycznymi możliwościami a rzeczywistą wydajnością pozostałaby znacząca.

Przesunięcie w kierunku systemów opartych na intencjach

Może najbardziej proroczą ideą w Midnight jest koncepcja Uniwersalnej Warstwy Intencji. Tradycyjne inteligentne kontrakty wymagają od deweloperów szczegółowego zdefiniowania każdego kroku wykonania. To podejście proceduralne może być ograniczające, zwłaszcza gdy aplikacje stają się coraz bardziej złożone.

Midnight proponuje model, w którym użytkownicy definiują swoje intencje, a sieć ustala, jak je wykonać prywatnie w różnych systemach. Ta abstrakcja może uprościć rozwój, umożliwiając bardziej elastyczne interakcje między różnymi sieciami i usługami.

Implikacje stają się jeszcze bardziej interesujące, gdy rozważa się rolę autonomicznych agentów. W miarę jak systemy AI coraz bardziej uczestniczą w cyfrowych gospodarkach, będą wymagały infrastruktury, która może koordynować działania w sposób bezpieczny i prywatny. Połączenie Midnight z zdecentralizowanymi tożsamościami, dowodami zerowej wiedzy i prywatnym obliczeniem zaczyna zarysowywać ramy dla takich interakcji.

W przestrzeni, w której wiele projektów koncentruje się na stopniowych poprawach, Midnight wydaje się stawiać czoła głębszym wyzwaniom strukturalnym. Jego podejście sugeruje, że przyszłość blockchaina może zależeć nie tylko od skalowalności czy szybkości, ale od tego, jak skutecznie systemy mogą integrować prywatność w złożonych, wieloużytkownikowych środowiskach.