Kiedy po raz pierwszy zacząłem zwracać uwagę na prywatność w kryptowalutach, wydawało się, że wszyscy krzyczą o przejrzystości lub rzucają odważnymi hasłami, które w rzeczywistości niczego nie rozwiązywały. Każdy projekt obiecywał prywatność—prawdziwą prywatność, też—ale prawie zawsze zmuszał użytkowników do rezygnacji z wygody lub mógł jedynie zaznaczyć pole wyboru, zamiast naprawdę działać w rzeczywistym świecie. Myślałem, że tak już po prostu jest. Prywatność w blockchainie zawsze wiązałaby się z kompromisami, i tyle. Ale ostatnio, gdy ponownie spojrzałem, Midnight Network przykuł moją uwagę—nie dlatego, że jest głośny lub robi fale, ale dlatego, że cicho pracuje nad czymś, co naprawdę zmienia nasze podejście do samej prywatności.

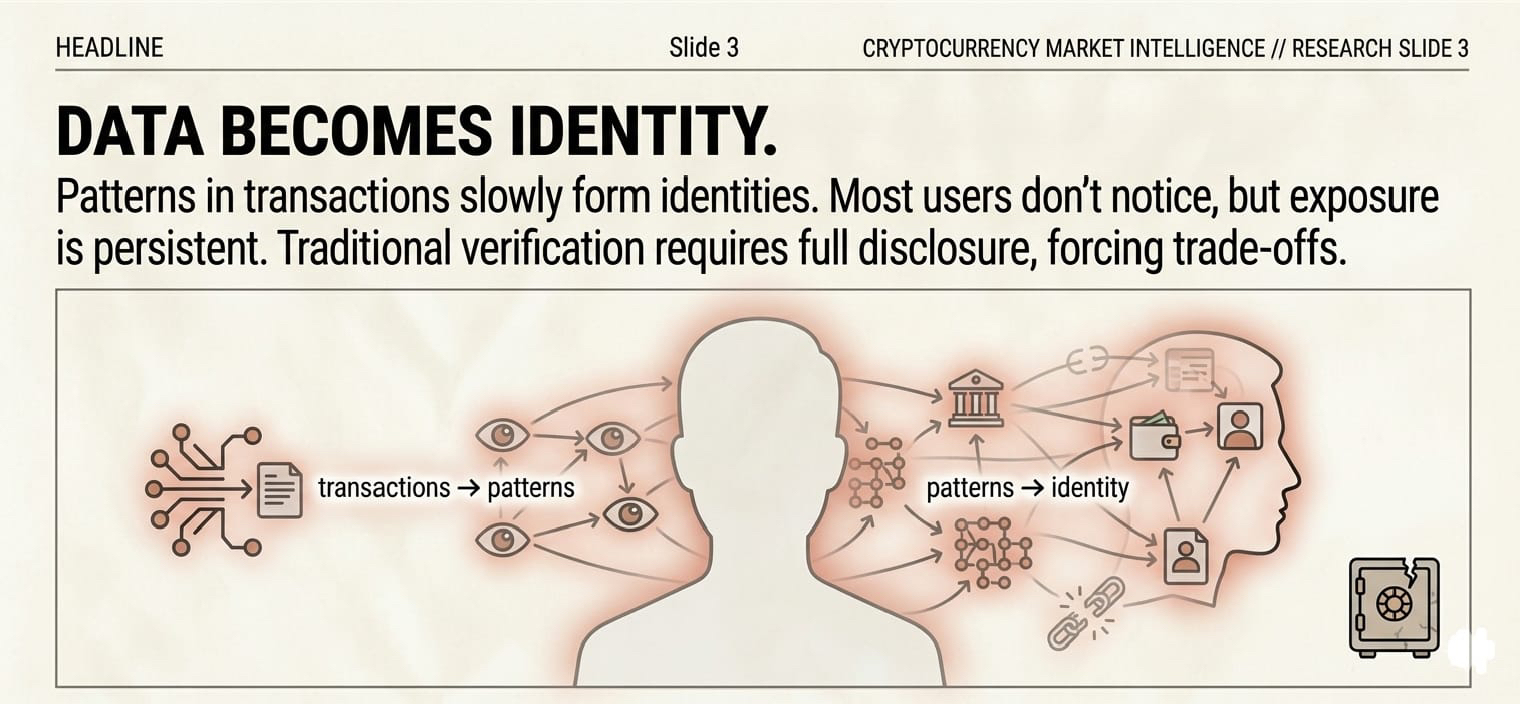

W dzisiejszych czasach, jeśli przeglądasz ekosystemy blockchain, widzisz, że to problem systemowy. Przejrzystość jest wbudowana - ponad 90% danych na łańcuchu jest otwartych, na podstawie wielu niezależnych badań. Z jednej strony, tego rodzaju otwartość buduje zaufanie. Każdy może sprawdzić transakcje, salda, kontrakty - co tylko chcesz. Ale zawsze jest więcej w tej historii. Zaczynają pojawiać się wzorce: zachowanie portfela, kiedy wysyłasz transakcje, jak często to robisz i jak wchodzisz w interakcje z innymi. To wszystko gromadzi się w coś, co zasadniczo jest tożsamością - nie tylko przypadkowymi danymi. Większość ludzi nie zdaje sobie sprawy, że zostawia ślad, który można śledzić.

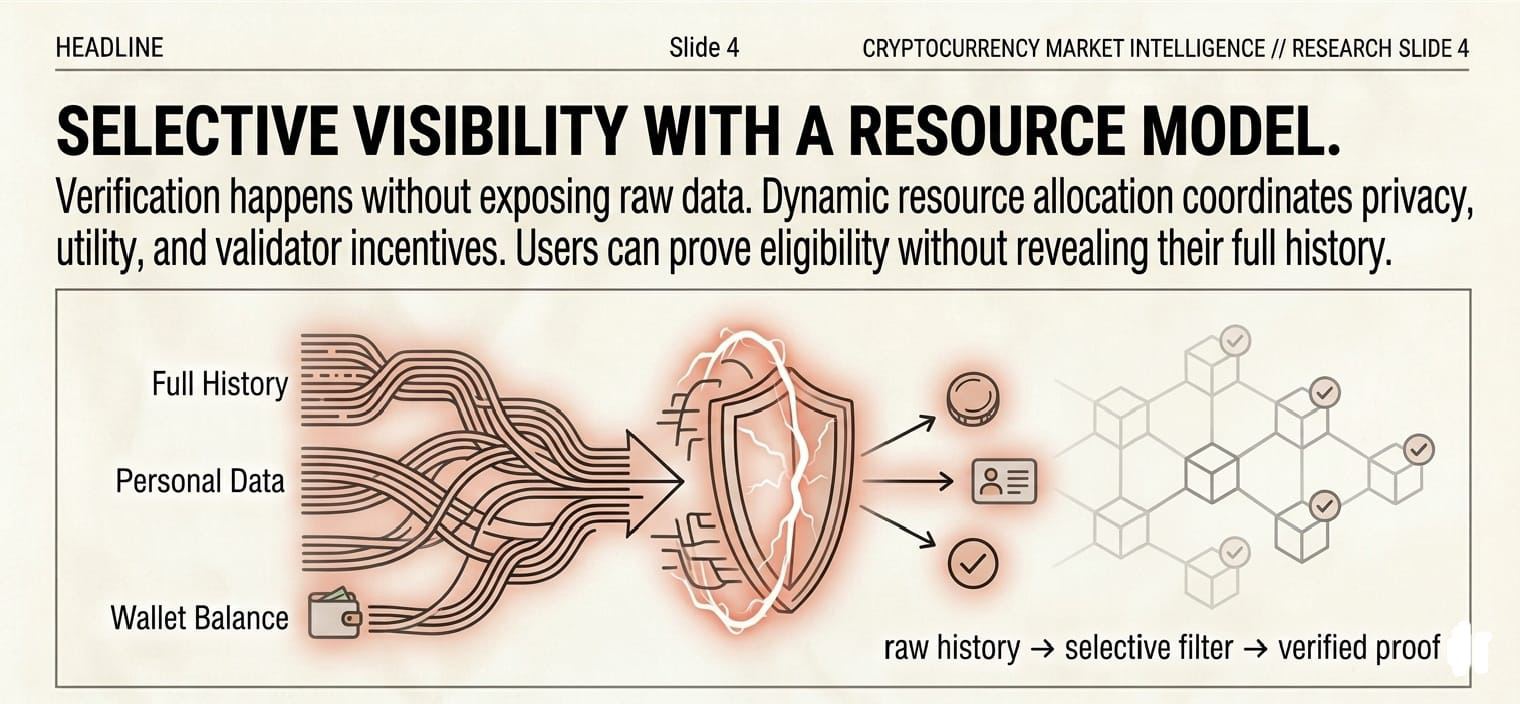

To, co różni Midnight Network, to inteligentne podejście - uruchamia zasoby i weryfikację obok siebie. Tradycyjne sieci gonią za surowym przepustowością lub bawią się zachętami do stakowania, ale tak naprawdę nie uwzględniają prywatności tam, gdzie to ma znaczenie. Midnight wdraża programowalny model zasobów: walidatorzy, węzły, uczestnicy - są koordynowani nie tylko przez to, kto stakuje najwięcej tokenów, ale przez to, jak sieć decyduje o alokacji zasobów chroniących prywatność i mocy weryfikacyjnej. System ustala, które dane muszą być jawne dla zaufania, a które mogą pozostać prywatne; zawsze się zmienia, balansując bezpieczeństwo, zgodność i prywatność użytkowników.

W praktyce pozwala to na takie rzeczy jak kontrole tożsamości, zgodność czy ruchy DeFi z pełną walidacją, przy jednoczesnym zachowaniu każdego szczegółu z dala od publicznego wyświetlania. Wyobraź sobie wysyłanie pieniędzy przez granice: chcesz udowodnić, że możesz osiągnąć określony limit, system musi potwierdzić, że środki są prawdziwe, a zasady są przestrzegane, ale nikt inny nie musi widzieć całej historii sald. Podejście Midnight sprawia, że to jest wykonalne. Nie chodzi o ukrywanie wszystkiego - tylko o pokazywanie tego, co jest konieczne.

Ten model zmienia również ekonomię przystąpienia. Alokacja zasobów nie jest ustalona na stałe - zmienia się w zależności od wolumenu, zapotrzebowania na weryfikację i interakcji użytkowników. Walidatorzy są nagradzani za pracę chroniącą prywatność, co wymaga większej mocy obliczeniowej, ale jest kluczowe dla zaufania sieci. Posiadacze tokenów NIGHT zasadniczo wspierają to; trzymając NIGHT, pomagają w utrzymaniu integralności sieci i czerpią korzyści w miarę rozwoju platformy. W porównaniu do starych modeli stakowania, które płacą tylko za czas działania lub zablokowane aktywa, Midnight dąży do wkładów, które mają znaczenie zarówno dla prywatności, jak i użyteczności.

Już widzimy oznaki, że to może wypełnić dużą lukę w adopcji kryptowalut. Kiedy kiedykolwiek monety prywatności zyskiwały dużą falę szumu, ich wartość często rosła - ale ludzie tak naprawdę nie pozostawali, aby z nich korzystać. Zainteresowanie było, ale wykonanie zawsze czegoś brakowało. Ludzie chcieli łatwej w użyciu prywatności, a nie niewygodnych sieci, które przypominałyby przeszkody. Model Midnight - łączący zadania związane z prywatnością z użytecznością i inteligentnymi zachętami - celuje bezpośrednio w ten bolesny punkt.

Regulacje zawsze stanowią przeszkodę. Czysta przejrzystość jest łatwa dla audytorów, ale selektywne ujawnienie może sprawić, że ludzie będą się niepewnie czuć. Midnight radzi sobie z tym, projektując systemy, w których wszystko nadal może być weryfikowane, ale niczyje osobiste dane nie są ujawniane, chyba że jest to konieczne. Regulatorzy otrzymują to, czego potrzebują do audytów lub zgodności - użytkownicy zachowują kontrolę nad tym, co jest prywatne. Ta równowaga może stworzyć nowe standardy dla blockchainów priorytetowych dla prywatności, jeśli regulatorzy będą nadal pozytywnie się angażować. Może to nawet być plan dla następnej generacji.

Regulacje zawsze stanowią przeszkodę. Czysta przejrzystość jest łatwa dla audytorów, ale selektywne ujawnienie może sprawić, że ludzie będą się niepewnie czuć. Midnight radzi sobie z tym, projektując systemy, w których wszystko nadal może być weryfikowane, ale niczyje osobiste dane nie są ujawniane, chyba że jest to konieczne. Regulatorzy otrzymują to, czego potrzebują do audytów lub zgodności - użytkownicy zachowują kontrolę nad tym, co jest prywatne. Ta równowaga może stworzyć nowe standardy dla blockchainów priorytetowych dla prywatności, jeśli regulatorzy będą nadal pozytywnie się angażować. Może to nawet być plan dla następnej generacji.

Jest także strona użytkownika - zachowanie ma znaczenie. Badania pokazują, że około 70% użytkowników martwi się o prywatność online, ale nadal toleruje platformy, które wyciekają ich informacje. Kryptowaluty obiecywały wolność od tych kompromisów, ale większość łańcuchów okazała się jeszcze bardziej przejrzysta, co ironicznie zmniejszyło rzeczywistą prywatność. Midnight pięknie wypełnia tę lukę. Ludzie mogą wchodzić w interakcje, wiedząc, że weryfikacja działa sprawnie i że ich dane nie są wyrzucane do analizy dla wszystkich. Ten drobny wzrost zaufania? Ogromny dla adopcji, zwłaszcza gdy ludzie szukają w sieci bardziej wrażliwych rzeczy, takich jak finanse i tożsamość.

Jeśli rozłożysz to na czynniki pierwsze, tajemniczy składnik w projekcie Midnight tkwi w warstwowaniu. Otrzymujesz użyteczną prywatność na powierzchni, głęboką weryfikację działającą pod maską oraz zachęty zbudowane wokół rzeczywistych zadań związanych z prywatnością. Każda warstwa pasuje do następnej - użyteczność, inteligentna koordynacja, wsparcie ekonomiczne - wszystkie wzmacniają się nawzajem, co sprawia, że cały system jest trwalszy i bardziej elastyczny niż standardowe monety prywatności, które ukrywają salda lub po prostu maskują adresy.

Patrząc na kierunek, w jakim zmierza kryptowaluta, rynek cicho się zmienia. Przez ostatnie pięć lat wszyscy skupiali się na prędkości, kosztach, skalowalności i dążeniu do interoperacyjności. Teraz zaufanie, kontrola i prywatność to nie tylko modne słowa - to realne cechy, których żądają ludzie. Model Midnight odzwierciedla to: mniej hałasu, bardziej przemyślany projekt. Jeśli to się skaluj, może przepisać zasady dotyczące autonomii użytkowników, prywatności i sposobu, w jaki sieci same się rządzą.

Wciąż istnieją ryzyka. Limity wydajności, liczby adopcji, zaangażowanie deweloperów, regulacje - wszystkie są w grze. Żaden projekt nie odnosi sukcesu tylko dzięki sprytnemu projektowi; wykonanie jest wszystkim. Ale jak dotąd oznaki są pozytywne. Wdrażanie tego w różnych przypadkach użycia będzie prawdziwym wyzwaniem.

Jeśli to działa, wpływ jest ogromny. Prywatność, weryfikacja i zachęty łączą się, pozwalając sieciom radzić sobie z trudnymi operacjami z zaufaniem i elastycznością. Użytkownicy wchodzą w interakcje z pewnością. Walidatorzy wykonują znaczącą pracę. Ekosystem dorasta - daleko od pustych haseł i szumów, które gasną po dużym uruchomieniu.

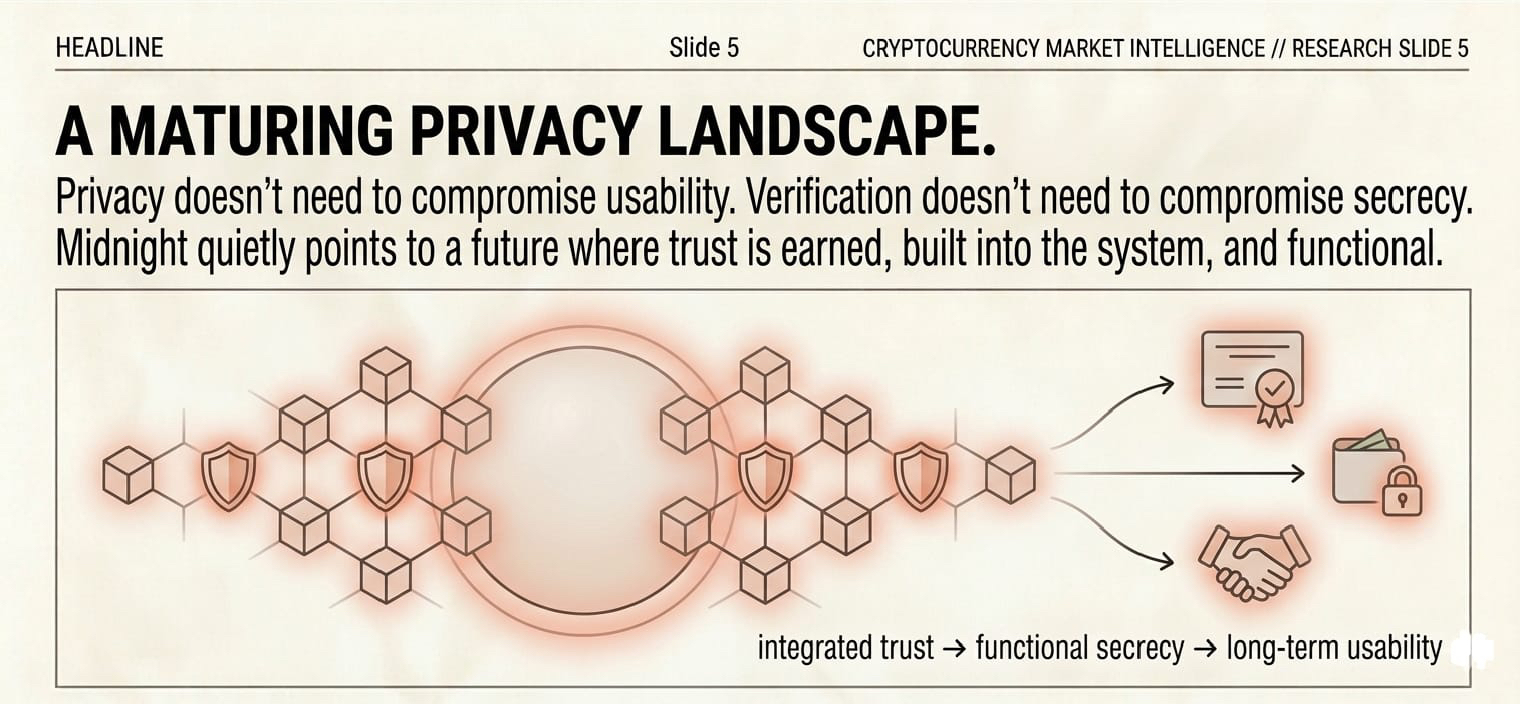

To, co najbardziej mnie uderza, to jak subtelne jest podejście Midnight. Nie widzisz go w głośnych grafikach czy dzikich kampaniach PR - zmiana zachodzi pod powierzchnią. Prywatność nie musi zabijać użyteczności. Weryfikacja nie zawsze oznacza łamanie tajemnicy. Zaufanie nie oznacza rezygnacji z kontroli. To rzadkie, i to jest duży powód, dla którego analitycy widzą Midnight jako wskaźnik dojrzewającego krajobrazu prywatności - coś, co inne sieci mogą skopiować w przyszłości.

Na koniec dnia, historia Midnight nie dotyczy szumu ani sprytnych strategii marketingowych. Chodzi o rozwiązanie rzeczywistego, uporczywego problemu z zachowaniem struktury, inteligentną ekonomią i inżynierią. Jeśli to się utrzyma, przekształci sposób, w jaki wszyscy w kryptowalutach myślą o prywatności, weryfikacji i działaniu sieci. Następna faza może nie być najbardziej efektowna - może to być po prostu moment, w którym zaufanie zostaje cicho wbudowane, zawsze działające w tle. Midnight Network wskazuje właśnie na tę przyszłość.

#night @MidnightNetwork $NIGHT