Znak wydaje się bardziej przypominać nieefektowną papierkową robotę kryptowalut niż jakąkolwiek efektowną maszynę reklamową i szczerze mówiąc, dokładnie to sprawia, że wyróżnia się dla mnie w tej chwili.

Jestem w tej przestrzeni wystarczająco długo, aby „ekscytujące” już nie poruszało sprawy. Hype jest wszędzie; jest tani i zazwyczaj krótkotrwały. To, co faktycznie trwa, to projekty, które cicho zajmują się prawdziwymi, irytującymi punktami tarcia, które nigdy nie znikają, niezależnie od tego, ile wzrostów na rynku widzimy.

Znak przykuł moją uwagę, ponieważ jest skoncentrowany na jednym z tych uporczywych bólów głowy: ustaleniu, kto faktycznie kwalifikuje się do dostępu, nagród, alokacji, roszczeń, a następnie rzeczywiście dostarczeniu wartości bez wybuchania wszystkiego w chaos.

Brzmi celowo nudno. Suche problemy to te, które przetrwają, ponieważ nikt inny nie chce się nimi zajmować.

Pomyśl o tym, jak większość projektów krypto nadal radzi sobie z uprawnieniami i dystrybucjami: to często koszmar przestarzałych arkuszy kalkulacyjnych, zrzutów portfeli robionych losowo, ręcznych filtrów Excela, niekończących się przypadków brzegowych i jakiejś przeciążonej osoby operacyjnej, która stara się naprawić rzeczy po tym, jak zespół hype już skoczył do następnej narracji. Obserwowałem ten wzór powtarzający się tak wiele razy, że już nawet nie daję projektom benefit of the doubt; niektóre po prostu ignorują to, aż stanie się publiczną katastrofą.

Podpis jest zbudowany dokładnie wokół tego punktu bólu. W swojej istocie próbuje stworzyć czysty, niezawodny most między dowodem a działaniem. Jeśli ktoś ma odpowiednie uprawnienia, osiąga kamień milowy, należy do grupy lub otrzymuje alokację, to nie powinno być jakieś kruche wewnętrzne zapis, które znika w skali. Powinno być weryfikowane na łańcuchu, odporne na manipulacje i bezpośrednio użyteczne do rzeczy takich jak dystrybucje tokenów czy kontrola dostępu.

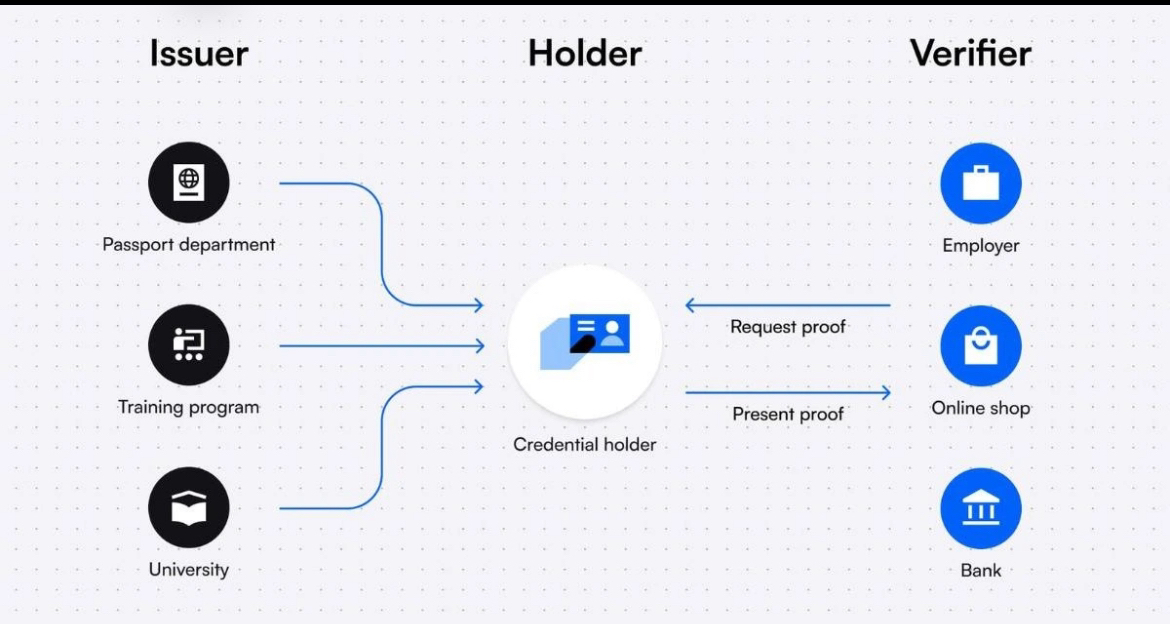

Ten klasyczny przepływ wydawca → posiadacz → weryfikator dokładnie oddaje to, co umożliwia Podpis: przekształcanie uprawnień w coś, co można udowodnić i używać w różnych systemach bez zaufania do centralnej strony.

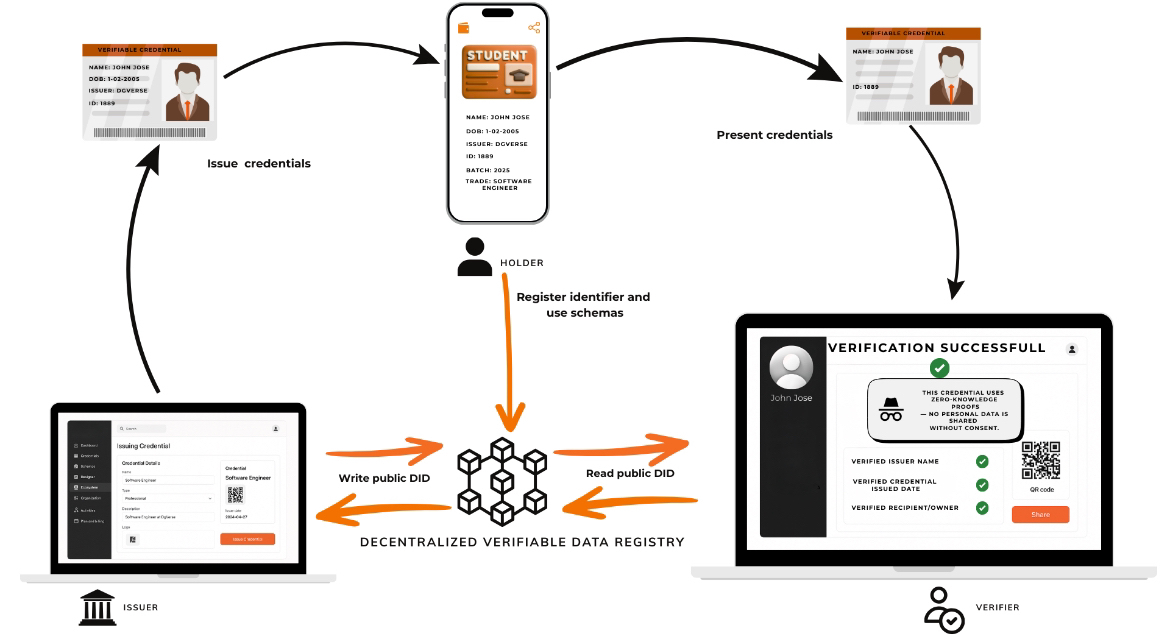

Oto bardziej szczegółowy rzut oka na weryfikowalne uprawnienia w działaniu: wydawanie, posiadanie i weryfikowanie bez ujawniania danych osobowych, co idealnie pasuje do maszyny dowodowej Podpisu między łańcuchami.

To jest magiczna część: sprawienie, by weryfikacja i dystrybucja wydawały się dwoma stronami tego samego systemu, zamiast oddzielnych obowiązków sklejonych razem nadzieją i manualną pracą.

Rozłączenie między tymi dwoma to miejsce, gdzie tak wiele cicho się łamie. Projekty głoszą „sprawiedliwość”, aż muszą ją naprawdę zdefiniować i egzekwować. Społeczności domagają się przejrzystości, aż zasady ich ugryzą. Zespoły przysięgają, że chcą czystych, audytowalnych spadków, aż zobaczą prawdziwy wysiłek, który się z tym wiąże, wtedy skróty wkradają się, wymówki się piętrzą, ludzie są wykluczani lub nadmiernie alokowani, rolnicy wykorzystują luki i nagle jest to wątek tweetów pośmiertnych.

Dystrybucja tokenów nie jest prosta; oto podział 10 powszechnych modeli, które narzędzia Podpisu mają na celu uczynić bardziej przejrzystymi i mniej podatnymi na nadużycia.

Nawet coś tak „łatwego” jak airdrop ma rzeczywiste korzyści i pułapki. Podpis próbuje naprawić bałagan w zapleczu, który zamienia dobre intencje w dramat.

To, co szanuję w Podpisie, to to, że wydaje się kształtowane przez te trudne rzeczywistości, a nie jakieś błyszczące wizje. Nie goni za nowością ani wiralnymi memami; siedzi w brudnej warstwie, gdzie systemy pękają pod prawdziwą presją: chaotyczne tożsamości, fragmentaryczne uprawnienia, nadużywane dystrybucje, niespójne zapisy. Wtedy wszyscy nagle przypominają sobie, że infrastruktura naprawdę ma znaczenie.

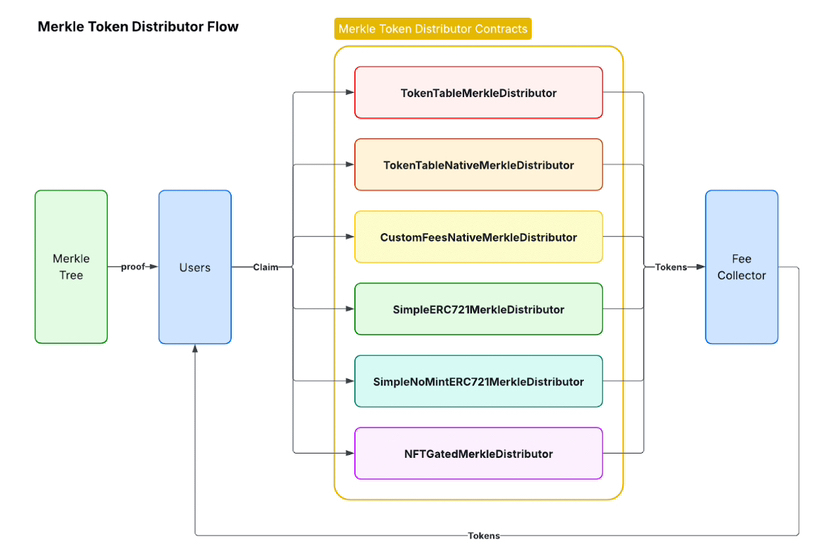

Dystrybucja oparta na Merkle'u utrzymuje roszczenia efektywnymi i weryfikowalnymi: dowód złożony, tokeny wydane, bez potrzeby centralnego orakula.

Dystrybucja oparta na Merkle'u utrzymuje roszczenia efektywnymi i weryfikowalnymi: dowód złożony, tokeny wydane, bez potrzeby centralnego orakula.

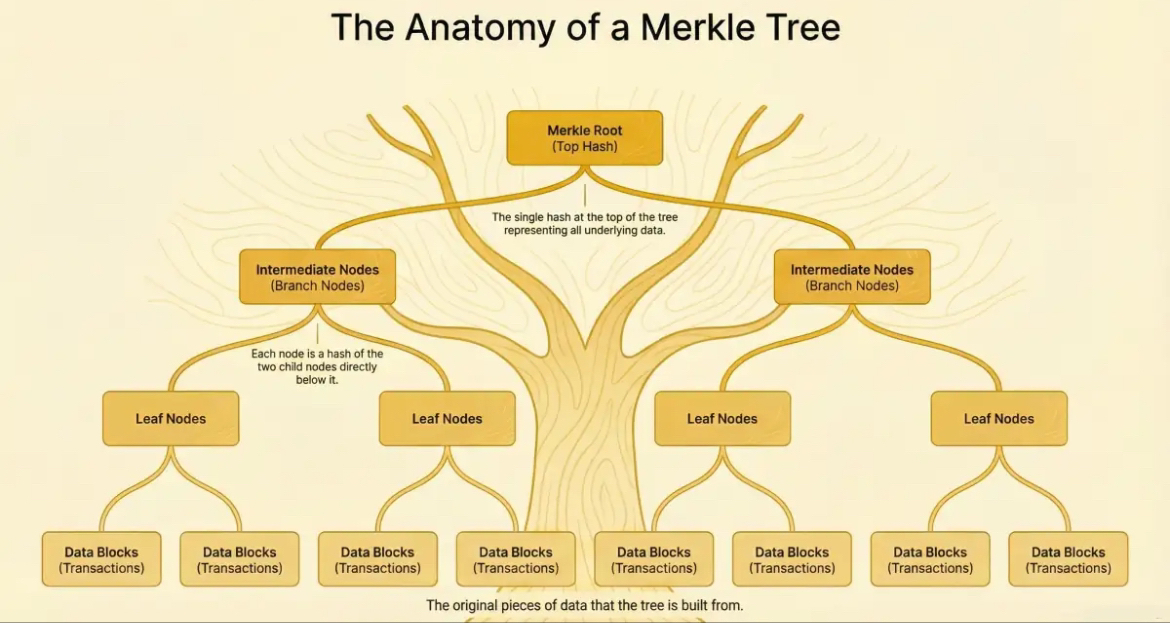

Drzewo Merkle'a samo w sobie: korzeń hasza dowodzi całego zestawu, indywidualne dowody pozwalają użytkownikom ubiegać się o roszczenia bez ujawniania wszystkiego. Skalowalne, prywatne i bez zaufania - klucz do obsługi dużych list uprawnionych.

I tak, gdy zaczynasz prawidłowo weryfikować uprawnienia, nie tylko przesuwasz dane. Podejmujesz prawdziwe decyzje: wyznaczasz granice dotyczące tego, kto należy do zasad, a kto zostaje na zewnątrz. To szybko staje się niewygodne. Czystsze systemy ujawniają założenia i uprzedzenia, które chaotyczne mogą ukrywać w zamieszaniu. Jaśniejsze zasady nie zawsze oznaczają sprawiedliwsze wyniki; mogą po prostu sprawić, że wykluczenie stanie się bardziej efektywne.

Ale nadal wolałbym projekt, który jest gotów zmierzyć się z tym napięciem, niż inny, który powtarza hasła „najpierw społeczność”, podczas gdy jego zaplecze działa jak sklejony razem Arkusz Google.

Nie nazywam Podpisu kuloodpornym; nic w krypto nie jest. Wspaniałe pomysły wciąż są źle realizowane, zakopane pod złymi zachętami lub przekształcane w pierwsze pompy tokenów. Rynek kocha spektakl ponad nudną dyscyplinę.

Prawdziwy test następuje, gdy dokumenty przestają być czytane, a prawdziwa presja uderza: użytkownicy oszukują w sprawie uprawnień, społeczności walczą o kryteria, wyjątki zderzają się z zasadami, instytucje żądają kontroli bez pełnej przejrzystości. Wtedy pitch umiera, a projekt albo wytrzymuje, albo upada.

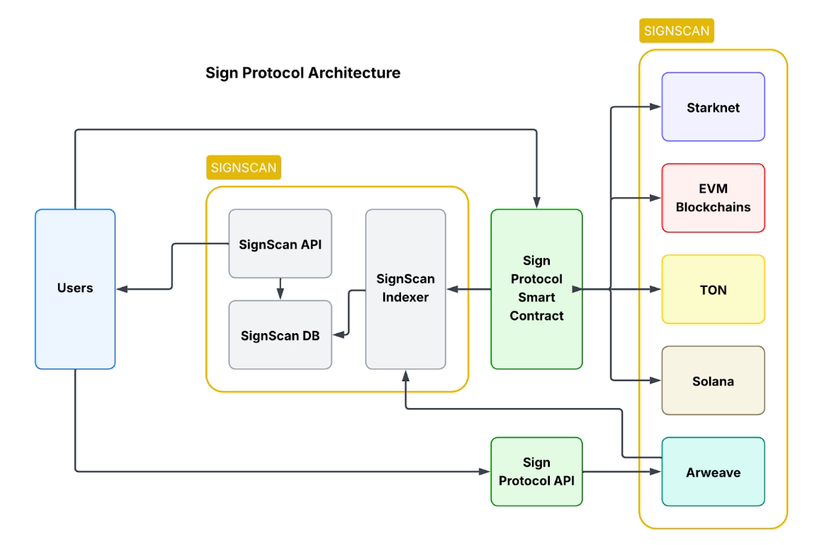

Własny przegląd architektury Podpisu obejmuje indeksowanie między łańcuchami, API i inteligentne kontrakty, które łączą to wszystko. Infrastruktura, która rzeczywiście skaluje.

Na razie Podpis wydaje się bardziej ugruntowany niż większość rzeczy, które przewijają się przez moje wiadomości. Nie dlatego, że jest najbardziej inspirujący lub najczystszy, ale dlatego, że jest świadomy, gdzie naprawdę tkwi ciężka praca: w dowodach, dostępie i sprawiedliwej dystrybucji. To najmniej seksowne porażki, ale to od nich coraz bardziej zależy cyfrowe życie.

W morzu przetworzonych narracji, projekty warte obserwacji to zazwyczaj te, które naprawiają ból w zapleczu, którego nikt inny nie dotyka. Zaufanie to nie uczucie, to żmudny, irytujący proces. Podpis wydaje się to rozumieć.

\u003ct-10/\u003e \u003cm-12/\u003e \u003cc-14/\u003e