Blockchain zawsze obiecywał wolność, zaufanie i własność. Ale od samego początku był jeden duży problem. Większość blockchainów jest zbyt otwarta. Każda transakcja, każdy ruch portfela, a czasami nawet zachowanie użytkownika mogą być śledzone przez każdego, kto wie, gdzie szukać. Taki poziom przejrzystości może brzmieć dobrze w teorii, ale w rzeczywistości tworzy poważny problem. Ludzie chcą bezpieczeństwa, ale również chcą prywatności. Firmy chcą korzystać z blockchain, ale nie chcą ujawniać wrażliwych danych. Programiści chcą budować przydatne aplikacje, ale nie chcą, aby użytkownicy czuli się, jakby żyli w szklanym pudełku.

Tu właśnie pojawia się Północ.

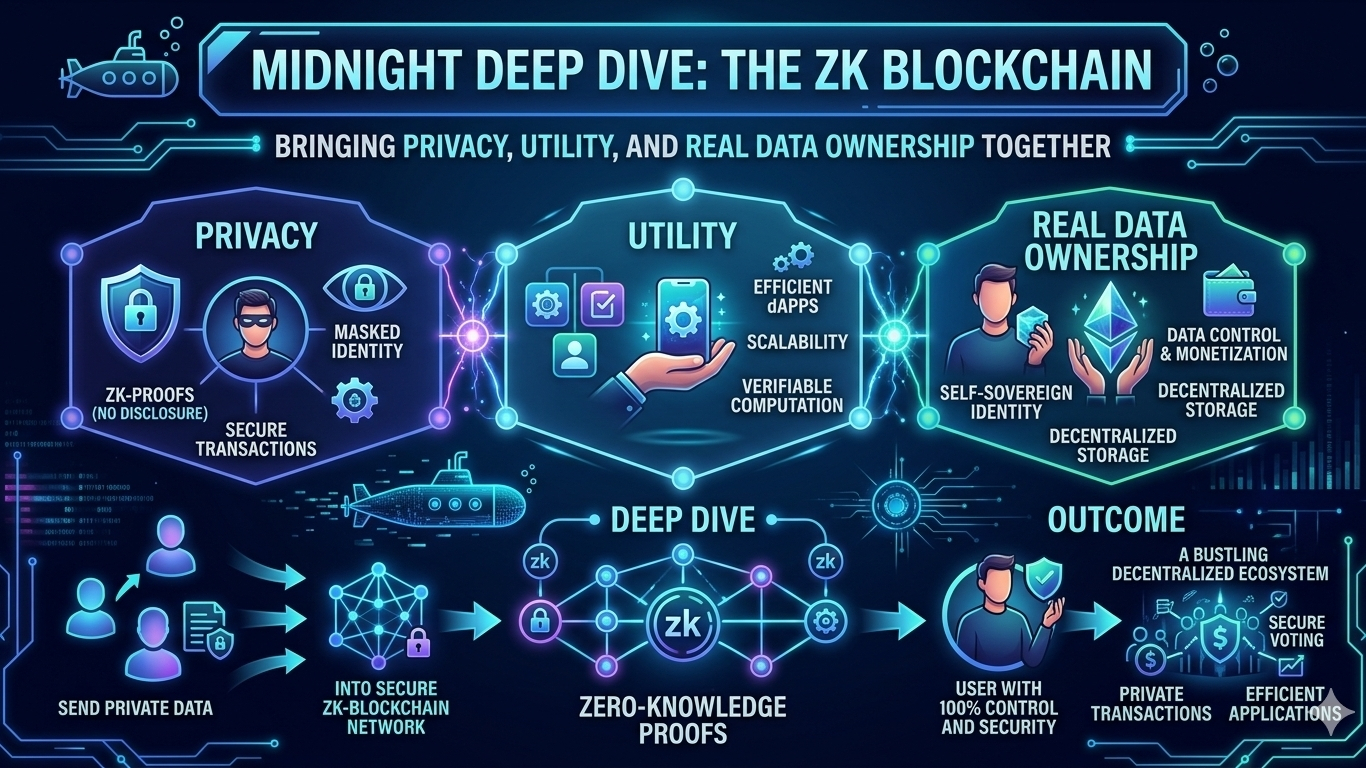

Midnight to blockchain stworzony, aby rozwiązać ten konkretny problem. Wykorzystuje technologię dowodu zerowej wiedzy, często nazywaną dowodami ZK, aby stworzyć sieć, w której użytkownicy mogą udowodnić prawdziwość czegoś bez ujawniania wszystkich ukrytych szczegółów. Mówiąc prościej, Midnight stara się zapewnić blockchainowi realną użyteczność, nie zmuszając użytkowników do poświęcania ochrony danych, prywatności ani własności.

To jeden z głównych powodów, dla których Midnight cieszy się tak dużym zainteresowaniem. Nie próbuje być po prostu kolejnym szybkim łańcuchem ani kolejną platformą inteligentnych kontraktów. Stara się naprawić jedną z najgłębszych słabości w świecie blockchain. Chce uczynić prywatność użyteczną, praktyczną i programowalną.

W tym artykule dogłębnie przyjrzymy się Midnight w prosty, naturalny i ludzki sposób. Omówimy, czym jest Midnight, dlaczego jest ważny, jak działa, jak zaprojektowany jest jego model tokenów, jak wygląda jego ekosystem, dokąd zmierza i jakie wyzwania wciąż stoją na jego drodze.

Czym jest północ

Midnight to sieć blockchain skoncentrowana na prywatności, zaprojektowana dla aplikacji wymagających zarówno zaufania, jak i poufności. Większość publicznych blockchainów opiera się na radykalnej transparentności. Oznacza to, że sieć jest otwarta i weryfikowalna, ale jednocześnie wiele informacji staje się widocznych dla nieznajomych. Midnight obiera inną ścieżkę.

Zamiast zmuszać użytkowników do wyboru między prywatnością a zaufaniem, technologia blockchain stara się połączyć oba te aspekty. Pomysł jest prosty. Powinieneś móc udowodnić, że przestrzegałeś zasad, nie ujawniając wszystkich swoich prywatnych danych. Powinieneś móc wchodzić w interakcje z aplikacjami on-chain bez publikowania całego swojego cyfrowego życia. Powinieneś móc korzystać z technologii blockchain w obszarach takich jak finanse, zarządzanie tożsamością i biznes, bez ujawniania wszystkich informacji opinii publicznej.

To jest sedno Midnight.

Midnight opiera się na koncepcji często określanej jako programowalna prywatność. Oznacza to, że prywatność nie jest traktowana jak koc, który wszystko ukrywa. Jest traktowana jak narzędzie, z którego można korzystać ostrożnie i selektywnie. Niektóre elementy mogą pozostać prywatne. Niektóre mogą pozostać publiczne. Niektóre mogą zostać ujawnione tylko wtedy, gdy jest to konieczne. To sprawia, że Midnight wydaje się bardziej praktyczny niż tradycyjne narracje o prywatności, które skupiały się wyłącznie na ukrywaniu wszelkiej aktywności.

Innymi słowy, Midnight nie pyta tylko, jak stworzyć ukryty blockchain. Pyta, jak stworzyć użyteczny blockchain, w którym prywatność działa w inteligentny, kontrolowany sposób.

Dlaczego północ jest ważna

Aby zrozumieć, dlaczego Midnight ma znaczenie, musisz zrozumieć lukę, którą stara się wypełnić.

Publiczne blockchainy zmieniły internet, umożliwiając przepływ wartości bez centralnej kontroli. Umożliwiły tworzenie aplikacji, których nikt nie jest w pełni właścicielem i których nie można łatwo wyłączyć. Ale wiązały się one również z kosztami. Pełną transparentnością.

Jeśli wysyłasz tokeny w publicznym blockchainie, Twoja aktywność często może zostać namierzona. Jeśli firma korzysta z publicznych inteligentnych kontraktów, jej strategia i przepływy transakcji mogą stać się widoczne. Jeśli użytkownik potwierdzi tożsamość lub zgodność z przepisami w blockchainie, może przypadkowo pozostawić trwały ślad danych, który będzie można śledzić w nieskończoność.

To jest ogromny problem.

Dla zwykłych użytkowników oznacza to utratę prywatności. Dla firm oznacza to ryzyko. Dla instytucji oznacza to wahanie. Dla deweloperów oznacza to, że niektórych aplikacji po prostu nie da się bezpiecznie zbudować w całkowicie transparentnych systemach.

Pomyśl o opiece zdrowotnej. Pomyśl o płacach. Pomyśl o głosowaniu prywatnym. Pomyśl o umowach biznesowych. Pomyśl o potwierdzeniu pełnoletności, obywatelstwa lub akredytacji bez konieczności publikowania poufnych danych osobowych na zawsze. To obszary, w których blockchainy mogłyby być przydatne, ale czysta transparentność staje się barierą.

Północ ma znaczenie, bo próbuje usunąć tę barierę.

Jego ważniejszą misją nie jest tylko ukrywanie rzeczy. Jego misją jest uczynienie blockchain użytecznym w miejscach, gdzie prywatność jest wymagana. To znacząca zmiana. Zamiast traktować prywatność jako niszową funkcję dla niewielkiej grupy użytkowników, Midnight traktuje prywatność jako podstawowy wymóg wdrożenia w świecie rzeczywistym.

Dlatego projekt ten został opisany jako pomost między użytecznością blockchain a ochroną danych. Jego celem jest zbudowanie infrastruktury, w której decentralizacja własności i poufność mogą ze sobą współistnieć.

Brzmi to prosto, ale w świecie blockchain jest to bardzo ważne.

Co oznaczają dowody zerowej wiedzy w prostym języku angielskim

Wiele osób słysząc o dowodach zerowej wiedzy, od razu czuje się zagubionych. Termin ten brzmi technicznie i odlegle. Ale podstawowa idea jest w rzeczywistości bardzo ludzka.

Dowód zerowej wiedzy pozwala jednej stronie udowodnić, że coś jest prawdą, bez ujawniania tajnych informacji kryjących się za tym.

Wyobraź sobie, że musisz udowodnić, że masz ukończone pewien wiek. W normalnym systemie mógłbyś ujawnić pełną datę urodzenia lub pokazać cały dowód osobisty. Z dowodami zerowej wiedzy mógłbyś udowodnić tylko wymagany fakt. Tak, jestem wystarczająco dorosły. Nic więcej.

Teraz zastosuj tę ideę do technologii blockchain.

Możesz udowodnić, że transakcja jest zgodna z regułami, nie ujawniając wszystkich zaangażowanych danych. Możesz udowodnić, że masz uprawnienia dostępu do czegoś, nie ujawniając wszystkich szczegółów swojej tożsamości. Możesz udowodnić, że inteligentny kontrakt został wykonany prawidłowo, nie publikując prywatnej logiki biznesowej ani poufnych informacji o użytkowniku.

To jest magia kryjąca się za Midnight.

To nie magia w fantastycznym sensie. To matematyka i kryptografia. Ale z punktu widzenia użytkownika tworzy coś potężnego. System, który nadal można zweryfikować, jednocześnie chroniąc poufne dane.

Właśnie dlatego technologia ZK stała się jednym z najważniejszych tematów we współczesnym rozwoju blockchain. Wiele projektów wykorzystuje ją do skalowania. Midnight wykorzystuje ją ze względu na prywatność i selektywne ujawnianie informacji.

Dzięki temu podejście firmy wydaje się bardziej osobiste i lepiej osadzone w rzeczywistych potrzebach.

Jak działa Północ

Midnight został zaprojektowany jako blockchain, w którym logika publiczno-prywatna i dowody kryptograficzne mogą ze sobą współdziałać. To właśnie odróżnia go od łańcuchów, które koncentrują się wyłącznie na otwartej widoczności lub na ukrywaniu transferów.

Sieć pozwala programistom tworzyć inteligentne kontrakty, w których część logiki jest realizowana publicznie, a reszta może pozostać prywatna. Następnie generowany jest dowód potwierdzający, że prywatna akcja przebiegała zgodnie z prawidłowymi regułami.

Oznacza to, że sieć nie musi ujawniać wszystkich ukrytych szczegółów, aby zachować zaufanie. Wystarczy, że udowodni, że zasady zostały przestrzegane.

Ten projekt tworzy hybrydowy momodel.

Jedna część systemu zajmuje się tym, co musi być publiczne. Druga część obsługuje dane prywatne i ukryte wykonywanie. Następnie dowody zerowej wiedzy łączą wszystko w sposób, który sieć może zweryfikować.

To ważne, ponieważ rzeczywiste aplikacje rzadko są jednowymiarowe. Niektóre informacje powinny być transparentne. Inne nie. Midnight został stworzony dla tej szarej strefy.

Deweloper może stworzyć aplikację, w której użytkownik zachowuje poufność swoich danych, jednocześnie wchodząc w interakcję z otwartym, zdecentralizowanym systemem. To znacznie bardziej elastyczne rozwiązanie niż stara idea, że blockchainy muszą albo wszystko ujawniać, albo wszystko ukrywać.

Sprawia to również, że Midnight sprawia wrażenie sieci nastawionej na użyteczność, a nie na ideologię.

Idea racjonalnej prywatności

Jedną z najciekawszych części gry Midnight jest jej filozofia dotycząca prywatności.

Nie promuje prywatności jako absolutnej tajemnicy. Nie mówi, że każda transakcja musi zniknąć w ciemności. Zamiast tego mówi o racjonalnej prywatności.

Racjonalna prywatność oznacza, że prywatność powinna być użyteczna, rozsądna i regulowana. Ujawniasz to, co jest niezbędne, i chronisz to, co poufne. Nie udostępniasz dodatkowych informacji tylko dlatego, że publiczny blockchain Cię do tego zmusza. Jednocześnie nie blokujesz możliwości weryfikacji wyników.

To bardziej dojrzałe spojrzenie na prywatność.

W realnym świecie prywatność rzadko jest całkowita. Bank może potrzebować wiedzieć o Tobie jedną rzecz, ale nie wszystko. Usługa może wymagać dowodu uprawnień, ale nie całej historii Twojego życia. System zarządzania może wymagać dowodu przestrzegania zasad głosowania, ale niekoniecznie ujawnienia wszystkich danych osobowych wyborcy.

Midnight został stworzony z myślą o takiej właśnie logice.

Dlatego też wiele osób uważa to za poważną próbę włączenia prywatności do powszechnego użytku technologii blockchain, zamiast utrzymywania jej w wąskim kręgu branży.

Inteligentne kontrakty o północy

Midnight to nie tylko sieć transferowa. Chce wspierać aplikacje. To oznacza, że inteligentne kontrakty są centralnym elementem tej historii.

Projekt wykorzystuje język Compact. Compact został stworzony dla platformy Midnight i ma pomóc programistom w tworzeniu kontraktów z włączoną ochroną prywatności w bardziej ustrukturyzowany sposób. Kontrakty mogą zawierać części publiczne, części prywatne oraz generować dowody.

Mówiąc prościej, oznacza to, że programiści nie są zmuszeni do myślenia tylko w jednym trybie. Mogą tworzyć aplikacje, w których niektóre informacje są widoczne, a inne pozostają ukryte, w zależności od przypadku użycia.

To bardzo ważne, ponieważ sama prywatność nie wystarczy. Blockchain staje się potężny, gdy deweloperzy mogą na nim budować produkty. Portfele, narzędzia tożsamości, aplikacje biznesowe, narzędzia finansowe, systemy gier, systemy kontroli dostępu i platformy zarządzania – wszystkie te elementy wymagają sprawnego środowiska deweloperskiego.

Midnight stara się zapewnić takie środowisko.

To wciąż wyzwanie techniczne, ponieważ pisanie kontraktów z włączoną ochroną prywatności jest znacznie trudniejsze niż pisanie zwykłych publicznych inteligentnych kontraktów. Deweloperzy potrzebują narzędzi, wsparcia edukacyjnego i solidnej dokumentacji. Midnight zdaje się to rozumieć, dlatego zainwestował w dokumentację, samouczki, przykładowe projekty i programy do tworzenia.

Celem nie jest więc tylko wynalezienie technologii zapewniającej prywatność. Celem jest uczynienie tej technologii użyteczną.

Model tokena i dlaczego jest inny

To właśnie tutaj Północ staje się szczególnie interesująca.

Większość użytkowników blockchaina oczekuje jednego prostego modelu. Natywny token służy do zarządzania opłatami za gaz i ewentualnie stakingu. Midnight robi coś innego.

W swojej konstrukcji ekonomicznej wykorzystuje dwa kluczowe elementy: NOC i PYŁ.

NIGHT to natywny token sieci. Jest to główny token powiązany z zarządzaniem i wartościami w systemie. Jest publiczny i niechroniony.

DUST nie jest zwykłym tokenem w powszechnym rozumieniu. Jest to chroniony zasób służący do płacenia za obliczenia i wykonywanie transakcji w sieci.

To bardzo nietypowy projekt, który wiele mówi o tym, co Midnight próbuje osiągnąć.

Zamiast prywatyzować sam token główny, system oddziela własność publiczną od użytkowania w sieci prywatnej. Dzięki temu Midnight może zachować większą widoczność warstwy ekonomicznej, a warstwa wykonawcza pozostaje skupiona na prywatności.

Dzięki temu system wydaje się bardziej przemyślany. Nie chodzi tu tylko o stworzenie tajnej monety. Chodzi o zbudowanie sieci narzędziowej opartej na prywatności.

Jak działa NOC

NIGHT jest natywnym aktywem ekosystemu Midnight. Odgrywa główną rolę w zarządzaniu i długoterminowej strukturze wartości łańcucha. Posiadacze NIGHT generują DUSTA w czasie.

Oznacza to, że NIGHT działa trochę jak zasób pojemnościowy. Jeśli go posiadasz, zyskujesz możliwość zasilania aktywności w sieci poprzez generowanie DUST.

Różni się to od blockchainów, gdzie każda pojedyncza czynność zużywa niewielką ilość posiadanego tokena.

Z Midnight nie spędzasz po prostu NOCY za każdym razem, gdy korzystasz z sieci. Zamiast tego NIGHT generuje użyteczny zasób. Tym zasobem jest DUST.

Model ten znacząco zmienia sposób korzystania z urządzenia.

Po pierwsze, może sprawić, że korzystanie z sieci stanie się bardziej przewidywalne, ponieważ użytkownicy i operatorzy aplikacji będą mogli myśleć w kategoriach odnawialnej mocy, a nie niekończącego się wydawania tokenów.

Po drugie, otwiera to twórcom oprogramowania możliwość sponsorowania użytkowników. Firma lub zespół aplikacji mógłby zorganizować wydarzenie NIGHT generate DUST i umożliwić użytkownikom interakcję bez zmuszania ich do zarządzania gazem w tradycyjny sposób.

Dzięki temu aplikacje oparte na technologii blockchain mogą przypominać normalne aplikacje, co jest istotne dla ich powszechnej adopcji.

Jak działa DUST

DUST jest jednym z najbardziej kreatywnych elementów projektu Midnight.

To chroniony zasób służący do płacenia za realizację transakcji w sieci. Nie jest to jednak zwykły token, którym można swobodnie handlować jak innymi kryptowalutami. Został zaprojektowany tak, aby był niezbywalny i miał określone przeznaczenie.

Ten wybór jest ważny.

Pokazuje to, że Midnight zależy na prywatności podczas wykonywania i użytkowania, nie zmieniając przy tym DUST w ukryte aktywa na okaziciela, zachowujące się jak anonimowe pieniądze.

Innymi słowy, DUST ma za zadanie zasilać sieć, a nie stać się oddzielnym tokenem rynkowym do celów spekulacyjnych.

Północ opisuje DUST niemal jak energię odnawialną. Przytrzymując NIGHT, możesz regenerować DUST z czasem. Używając DUST, DUST jest zużywany na działania sieciowe. Jeśli przytrzymasz NIGHT, DUST może się ponownie zgromadzić.

Ten model baterii jest łatwy do zrozumienia i sprawia, że Midnight wyróżnia się od sieciówek, w których opłaty są po prostu stałymi wydatkami w postaci tokenów.

Odzwierciedla to również szerszą tożsamość projektu. Midnight chce chronić dane i interakcje, ale nie chce, aby każdy element modelu ekonomicznego wyglądał jak eksperyment z kryptowalutą mającą na celu ochronę prywatności.

Ta równowaga jest zamierzona.

Dlaczego ten model tokena jest ważny

Struktura NIGHT i DUST może na pierwszy rzut oka wydawać się skomplikowana, ale rozwiązuje ona kilka ważnych problemów.

Oddziela zarządzanie od prywatnego wykonywania. Dzięki temu Midnight może stworzyć środowisko chroniące prywatność, nie wymuszając całkowitej nieprzejrzystości swojego głównego tokena.

Może to poprawić komfort użytkowania, ponieważ aplikacje będą mogły pokrywać koszty DUST zamiast wymagać od każdego użytkownika zarządzania gazem.

Może wspierać narracje dotyczące zgodności, ponieważ DUST nie został zaprojektowany jako swobodnie przemieszczający się prywatny token.

Sprawia, że Midnight wygląda mniej jak sieć stworzona wyłącznie w celu spekulacji, a bardziej jak sieć stworzona na potrzeby użyteczności.

Mimo to, ten model stanowi jedno z największych wyzwań edukacyjnych Midnight. Jest innowacyjny, ale nie od razu oczywisty dla nowicjuszy. Wiele osób w świecie kryptowalut oczekuje modelu „jeden token, jedna opłata”. Midnight prosi ich o naukę czegoś bardziej złożonego.

Jeśli Midnight odniesie sukces, może to stać się jedną z jego największych zalet. Jeśli jednak nie zostanie to jasno wyjaśnione, może to wprowadzić użytkowników w błąd i spowolnić proces adaptacji.

Tokenomika

Tokenomika Midnight opiera się na stałej podaży wynoszącej 24 miliardy NIGHT.

Ta stała podaż ma znaczenie, ponieważ daje projektowi jasną bazę ekonomiczną. Podaż nie ma rosnąć w nieskończoność w sposób inflacyjny. Zamiast tego rezerwa zawiera nieobiegowe NOCE, które można z czasem wykorzystać do nagród za bloki.

W ten sposób powstaje system, w którym nagrody są przyznawane z zarządzanej puli, a nie z nieograniczonego drukowania tokenów.

Sama struktura nagród również została zaprojektowana z myślą o długoterminowej perspektywie. Zamiast gwałtownie wprowadzać całą podaż na rynek, Midnight rozprowadza nagrody w sposób, który może trwać bardzo długo. Sugeruje to, że zespół stara się wyjść poza krótkoterminowy szum medialny i skupić się na długoterminowej stabilności.

Inną ważną częścią tokenomiki Midnight jest sposób jej dystrybucji.

Projekt nie koncentrował się wyłącznie na standardowym modelu z dużym udziałem insiderów. Przeprowadzono duże fazy dystrybucji, takie jak Glacier Drop i Scavenger Mine. Miały one na celu szersze rozpowszechnienie NOCY wśród różnych społeczności i zwykłych uczestników.

To ma znaczenie, ponieważ dystrybucja tokenów kształtuje kulturę blockchaina. Jeśli zbyt wiele tokenów trafi do małej grupy na wczesnym etapie sieci, może to prowadzić do problemów z zaufaniem i uczciwością. Midnight wyraźnie chce prezentować się jako projekt, który starał się szerzej rozpowszechnić dostęp.

Model odmrażania spowalnia również natychmiastowe zalewanie tokenami. Zastrzeżona NOC jest odblokowywana stopniowo, a nie od razu. Może to zmniejszyć natychmiastową presję i pomóc w stworzeniu bardziej stabilnego środowiska startowego.

Oczywiście żaden model tokena nie jest idealny. Ludzie nadal będą debatować nad koncentracją uczciwości, kontrolą Skarbu Państwa i długoterminowymi zachętami. Jednak tokenomika Midnight wyraźnie pokazuje projekt, który stara się zrównoważyć rozwój ekosystemu bezpieczeństwa sieci i szersze uczestnictwo.

Zarządzanie i Skarb Państwa

Zarządzanie jest kolejnym ważnym elementem opowieści o Północy.

Ponieważ NIGHT jest głównym tokenem, oczekuje się, że będzie odgrywał kluczową rolę w procesie decyzyjnym. Daje to posiadaczom wpływ na kierunek rozwoju sieci.

Jednocześnie Skarb Państwa jest budowany jako ważny motor napędowy gospodarki w ekosystemie. Skarb Państwa nie jest jedynie pasywnym magazynem. Jest częścią długoterminowej struktury finansowania rozwoju wzrostu i wsparcia sieci.

To ważne, ponieważ sieci prywatne często zmagają się z jednym pytaniem: jak rozwijać się w dłuższej perspektywie, nie polegając zbytnio na zewnętrznym kapitale ani na krótkoterminowym szumie wokół tokenów?

Odpowiedzią Midnight wydaje się być ustrukturyzowany system, w którym nagrody sieciowe i przepływy ekonomiczne wspierają również Skarb Państwa.

Mogłoby to pomóc w finansowaniu badań nad narzędziami i rozwojem ekosystemu rozwojowego w perspektywie długoterminowej.

Ale niesie to ze sobą kolejne wyzwanie. Projekty skarbu państwa muszą zdobyć zaufanie. Społeczność będzie chciała wiedzieć, jak wykorzystywane są fundusze, jak przejrzyste są decyzje i czy zarządzanie rzeczywiście służy interesom szerszego ekosystemu.

Dotyczy to każdego blockchaina, ale staje się to jeszcze ważniejsze dla projektu, który chce się pozycjonować jako poważna infrastruktura.

Ekosystem

Siła blockchaina zależy od świata, który go otacza.

Midnight to rozumie. Dużą częścią ich strategii jest nie tylko technologia, ale także budowanie ekosystemu.

W ramach projektu opracowano środowisko programistyczne, które zawiera dokumentację techniczną, samouczki, przykłady i wsparcie dla programistów uczących się pracy z inteligentnymi kontraktami z włączoną ochroną prywatności. Jest to kluczowe, ponieważ systemy zerowej wiedzy mogą wydawać się onieśmielające. Jeśli bariera wejścia będzie zbyt wysoka, wielu utalentowanych programistów po prostu przeniesie się do łatwiejszego rozwiązania.

Midnight zdaje się być świadomy tego ryzyka i dlatego tworzy ścieżki edukacyjne, aby przyciągnąć ludzi.

Istnieją również sygnały partnerstwa, które wskazują, że projekt chce wyjść poza wąską niszę kryptowalut. Relacje infrastrukturalne i współpraca z przedsiębiorstwami sugerują, że Midnight celuje w poważniejsze zastosowania. Dotyczy to sektorów, w których liczy się zarówno prywatność, jak i weryfikowalność, takich jak tożsamość finansowa i regulowane systemy cyfrowe.

Pomocne są również programy takie jak stypendia dla programistów i wsparcie akceleratorów. To nie tylko działania poboczne. Są one niezbędne, jeśli Midnight chce, aby w sieci pojawiły się prawdziwe aplikacje. Blockchain bez programistów staje się miastem widmo, niezależnie od tego, jak dobrze brzmi jego whitepaper.

Ekosystem jest jeszcze w fazie początkowej, ale kierunek jest jasny. Midnight stara się stworzyć miejsce dla aplikacji, które potrzebują prywatności, nie rezygnując z korzyści płynących z technologii blockchain, takich jak zaufanie.

To jest znacząca nisza, jeśli uda się ją dobrze wypełnić.

Przykłady zastosowań, które sprawiają, że gra Midnight jest interesująca

Północ staje się łatwiejsza do zrozumienia, gdy przestajemy myśleć o niej jako o abstrakcyjnej infrastrukturze blockchain i zaczynamy myśleć o praktycznych przypadkach użycia.

Tożsamość jest bardzo ważna. Osoba może być zmuszona udowodnić, że spełnia warunek, bez ujawniania pełnej dokumentacji osobistej. Midnight mógłby wspierać systemy, w których użytkownicy udowadniają kwalifikowalność, jednocześnie zachowując prywatność poufnych danych.

Finanse to kolejny obszar. Firmy i instytucje mogą chcieć zautomatyzować rozliczenia w oparciu o blockchain lub inteligentne kontrakty, nie ujawniając w pełni publicznie sald strategicznych ani relacji z kontrahentami.

Zarządzanie również ma znaczenie. Niektóre systemy głosowania wymagają weryfikacji, ale także prywatności uczestników.

Kontrola dostępu to kolejny obszar. Użytkownik może być zmuszony do potwierdzenia praw członkowskich lub uprawnień bez ujawniania wszystkich szczegółów dotyczących jego przeszłości.

Przepływy pracy w biznesie mogą być jednym z najpoważniejszych długoterminowych przypadków. Firmy często unikają publicznego blockchaina, ponieważ pełna transparentność wydaje się zbyt ryzykowna. Platforma chroniąca prywatność mogłaby sprawić, że blockchain stanie się bardziej praktyczny w przypadku kontraktów, łańcuchów dostaw, wewnętrznych zatwierdzeń i udostępniania danych.

Właśnie dlatego Midnight sprawia wrażenie projektu z realnymi ambicjami. Nie jest skierowany tylko do inwestorów. Jest skierowany do instytucji i organizacji budowlanych, które potrzebują prywatności jako elementu funkcjonalności.

Mapa drogowa

Mapa drogowa Midnight pokazuje raczej etapową podróż niż nagły skok w kierunku pełnej decentralizacji.

Tak naprawdę jest to bardziej realistyczne niż udawanie, że wysoce techniczny blockchain zapewniający prywatność może zostać w pełni wdrożony z dnia na dzień.

Wczesna faza koncentrowała się na generowaniu i dystrybucji tokenów. To położyło podwaliny pod NIGHT i dało szerszej społeczności możliwość wejścia do ekosystemu.

Kolejny etap koncentruje się na rozwoju sieci głównej ze strukturą federacyjnego operatora. Oznacza to, że sieć rozpoczyna działanie w sposób bardziej kontrolowany i starannie zarządzany, zamiast od razu przekazywać każdy aspekt do szeroko otwartego zbioru walidatorów.

Może to brzmieć mniej ekscytująco dla purystów decentralizacji, ale często ma sens w przypadku technicznie zaawansowanej sieci. Systemy prywatności są złożone, a wczesna stabilność ma znaczenie.

Późniejsze fazy mają na celu zwiększenie uczestnictwa i przejście w stronę szerszego zaangażowania walidatorów i głębszej decentralizacji.

Długoterminową wizją jest stworzenie sieci w całości kierowanej przez społeczność, w której produkcja bloków i zarządzanie nimi będą szerzej rozpowszechnione.

Ta etapowa mapa drogowa pokazuje, że Midnight stara się równoważyć ambicje z ostrożnością. Chce zbudować coś zaawansowanego, ale zdaje się też rozumieć, że zaufanie zdobywa się poprzez stabilne dostawy.

Duży nacisk kładzie się również na przyszłe usprawnienia w zakresie dostępu do sieci i rynków pojemności. Mogłoby to w przyszłości umożliwić użytkownikom i aplikacjom dostęp do zasobów sieciowych w bardziej elastyczny sposób, bez konieczności zrozumienia każdej warstwy technicznej.

Jeśli zostanie to dobrze dostarczone, Midnight może stać się o wiele łatwiejszy w użyciu.

Co wyróżnia Midnight na tle innych projektów blockchain

Wiele sieci mówi o szybkości. Wiele sieci mówi o niskich opłatach. Wiele sieci mówi o skalowalności. Midnight wkracza do rozmowy z innej perspektywy.

Jego najsilniejszą cechą nie jest surowa prędkość ani prosty marketing przepustowości. Jego najsilniejszą cechą jest użyteczna prywatność.

To ważne, ponieważ prywatność w blockchainie często bywa źle rozumiana. Niektóre projekty postrzegają prywatność wyłącznie jako tajemnicę. Inne całkowicie ją ignorują w imię przejrzystości. Midnight próbuje znaleźć się pośrodku, oferując bardziej praktyczną ideę.

Nie oznacza to, że wszystko powinno pozostać ukryte na zawsze.

Mówi, że blockchain nie powinien wymuszać niepotrzebnego narażenia.

To o wiele bardziej ludzki sposób myślenia o problemie.

Większość ludzi nie chce się ukrywać, bo robi coś złego. Chcą prywatności, bo prywatność jest czymś normalnym. Ludzie zamykają drzwi, kiedy wracają do domu. Firmy nie publikują wszystkich dokumentów wewnętrznych. Pacjenci nie publikują dokumentacji medycznej w internecie. Prywatność nie budzi podejrzeń z założenia. Jest elementem poczucia godności, bezpieczeństwa i kontroli.

Midnight rozumie tę emocjonalną rzeczywistość i stara się przekształcić ją w architekturę blockchain.

Dlatego się wyróżnia.

Największe wyzwania, z którymi mierzy się Midnight

Mimo wszystkich swoich zalet, Midnight ma przed sobą jeszcze duże wyzwania.

Pierwszym wyzwaniem jest wykonanie.

Zbudowanie blockchaina chroniącego prywatność jest trudne. Stworzenie takiego z inteligentnymi kontraktami jest jeszcze trudniejsze. Stworzenie takiego, z którego deweloperzy będą mogli korzystać na dużą skalę, jest jeszcze trudniejsze.

Midnight podejmuje ambitne wyzwanie. Potrzebuje stabilnej infrastruktury, solidnych systemów dowodzenia, dobrych narzędzi programistycznych, płynnych portfeli, przejrzystej dokumentacji i wystarczającej wydajności, aby obsługiwać rzeczywiste aplikacje. To dużo do zrobienia.

Drugim wyzwaniem jest edukacja.

Projekt opiera się na kilku koncepcjach, które są potężne, ale nie od razu proste dla przeciętnego użytkownika. NIGHT i DUST są pomysłowe, ale nie tego oczekuje większość użytkowników kryptowalut. Selektywne ujawnianie informacji jest mądre, ale wymaga wyjaśnienia. Racjonalna prywatność brzmi przekonująco, ale musi zostać przełożona na rzeczywiste produkty, których ludzie mogą dotknąć i zrozumieć.

Jeśli Midnight nie potrafi jasno się wytłumaczyć, istnieje ryzyko, że będzie szanowany, ale niedoceniany.

Trzecim wyzwaniem jest adopcja.

Sama technologia nigdy nie wystarczy. Deweloperzy potrzebują powodów, by tu budować. Użytkownicy potrzebują powodów, by zostać. Firmy potrzebują powodów, by zaufać systemowi. Partnerzy potrzebują powodów, by zaangażować się na dłuższą metę.

Oznacza to, że Midnight musi udowodnić nie tylko, że jego model działa, ale także, że tworzy wartość, jakiej inne sieci nie są w stanie zaoferować.

Czwartym wyzwaniem jest postrzeganie decentralizacji.

Wdrażanie etapowe z udziałem operatorów federacyjnych może być rozsądne, ale otwiera również drogę do krytyki. Niektórzy będą pytać, czy sieć rzeczywiście stanie się tak zdecentralizowana, jak obiecywano. Plany działania mogą mówić wszystko. Liczy się ostateczne wdrożenie.

Piątym wyzwaniem jest rywalizacja.

Branża blockchain rozwija się dynamicznie. Technologia zerowej wiedzy jest obecnie ważnym obszarem rozwoju w wielu ekosystemach. Midnight ma unikalną perspektywę prywatności, ale wciąż działa w świecie, w którym stale pojawia się nowa infrastruktura. Musi rozwijać się wystarczająco szybko, aby zachować znaczenie, a jednocześnie zachować ostrożność, aby zachować bezpieczeństwo.

Nie jest to łatwe zadanie.

Bardziej uczciwy pogląd na szansę

W kryptowalutach łatwo jest sprawić, by wszystko brzmiało rewolucyjnie. Północ nie potrzebuje przesadnego szumu medialnego, żeby być interesująca. Prawdziwy powód, dla którego ma znaczenie, jest bardziej uzasadniony.

Świat jest pełen systemów, w których zaufanie i prywatność muszą ze sobą współistnieć. To nie jest problem niszowy. To codzienna rzeczywistość.

Ludzie chcą mieć kontrolę nad własnymi informacjami.

Przedsiębiorstwa chcą zachować poufność, nie tracąc przy tym możliwości automatyzacji.

Instytucje chcą zachować zgodność z przepisami, ale nie chcą, aby każdy użytkownik stał się przejrzystym obiektem danych.

Programiści chcą tworzyć aplikacje, które będą sprawiać wrażenie nowoczesnych, bezpiecznych i przyjaznych użytkownikom.

Midnight próbuje odpowiedzieć na wszystkie te pytania za pomocą infrastruktury blockchain.

To wielka szansa.

Ale jest to również trudne, ponieważ projekt działa na styku kryptografii, użyteczności, ekonomii, zarządzania i regulacji. Sukces w jednym obszarze nie wystarczy. Musi on działać we wszystkich.

Mimo to, nawet jeśli się to uda, choć częściowo, może to popchnąć całą przestrzeń blockchain do przodu. Może to pomóc zmienić dyskusję z transparentności kontra prywatność na mądrzejsze pytanie: ile powinno być widoczne, a ile chronione?

To jest zdrowsze pytanie o przyszłość systemów cyfrowych.

Ostatnie przemyślenia

Midnight to jeden z bardziej przemyślanych projektów blockchain w obszarze prywatności, ponieważ nie traktuje prywatności jak sloganu, lecz jak infrastrukturę.

Próbuje zbudować łańcuch, w którym użytkownicy nie muszą ujawniać wszystkich szczegółów, aby móc uczestniczyć. Próbuje dać programistom możliwość tworzenia użytecznych aplikacji, które szanują poufność. Próbuje dać firmom i instytucjom powód, aby poważniej traktowały technologię blockchain w obszarach, w których ochrona danych jest nie do negocjacji.

Dzięki fundamentowi opartemu na wiedzy zerowej jest to możliwe. Programowalny model prywatności czyni go praktycznym. Struktura NIGHT i DUST wyróżnia go spośród innych. Strategia ekosystemu pokazuje długofalowe ambicje. Plan działania sugeruje cierpliwe, stopniowe wdrażanie, a nie nierozważne tempo.

Jednocześnie Midnight wciąż ma wiele do udowodnienia. Technologia jest zaawansowana. Model jest nietypowy. Proces adopcji jest wciąż na wczesnym etapie. Obciążenie edukacyjne jest realne. Konkurencja jest silna.

Ale idea, która kryje się za filmem „Północ” jest silna, bo odwołuje się do czegoś głęboko ludzkiego.

Ludzie chcą mieć wszystko pod kontrolą, bez ujawniania swoich sekretów.

Ludzie chcą wolności bez nadzoru.

Ludzie chcą technologii, która będzie dla nich pracować, ale nie będzie wymagała od nich oddania kontroli nad ich danymi osobowymi.

To jest głębszy powód, dla którego Północ ma znaczenie.

Nie jest to po prostu kolejny blockchain, który próbuje być szybszy, głośniejszy i tańszy.

Próbuje uczynić technologię blockchain bardziej prywatnąMidnight Deep Dive

Blockchain zawsze obiecywał wolność, zaufanie i własność. Ale od samego początku istniał jeden poważny problem. Większość blockchainów jest zbyt otwarta. Każda transakcja, każdy ruch portfela, a czasem nawet zachowanie użytkownika może być śledzone przez każdego, kto wie, gdzie szukać. Ten poziom przejrzystości może brzmieć dobrze w teorii, ale w praktyce stwarza poważny problem. Ludzie chcą bezpieczeństwa, ale chcą też prywatności. Firmy chcą korzystać z blockchaina, ale nie chcą ujawniać poufnych danych. Deweloperzy chcą tworzyć użyteczne aplikacje, ale nie chcą, aby użytkownicy czuli się jak w szklanej obudowie.

Tu właśnie pojawia się Północ.

Midnight to blockchain stworzony, aby rozwiązać ten konkretny problem. Wykorzystuje technologię dowodu zerowej wiedzy, często nazywaną dowodami ZK, aby stworzyć sieć, w której użytkownicy mogą udowodnić prawdziwość czegoś bez ujawniania wszystkich ukrytych szczegółów. Mówiąc prościej, Midnight stara się zapewnić blockchainowi realną użyteczność, nie zmuszając użytkowników do poświęcania ochrony danych, prywatności ani własności.

To jeden z głównych powodów, dla których Midnight cieszy się tak dużym zainteresowaniem. Nie próbuje być po prostu kolejnym szybkim łańcuchem ani kolejną platformą inteligentnych kontraktów. Stara się naprawić jedną z najgłębszych słabości w świecie blockchain. Chce uczynić prywatność użyteczną, praktyczną i programowalną.

W tym artykule dogłębnie przyjrzymy się Midnight w prosty, naturalny i ludzki sposób. Omówimy, czym jest Midnight, dlaczego jest ważny, jak działa, jak zaprojektowany jest jego model tokenów, jak wygląda jego ekosystem, dokąd zmierza i jakie wyzwania wciąż stoją na jego drodze.

Czym jest północ

Midnight to sieć blockchain skoncentrowana na prywatności, zaprojektowana dla aplikacji wymagających zarówno zaufania, jak i poufności. Większość publicznych blockchainów opiera się na radykalnej transparentności. Oznacza to, że sieć jest otwarta i weryfikowalna, ale jednocześnie wiele informacji staje się widocznych dla nieznajomych. Midnight obiera inną ścieżkę.

Zamiast zmuszać użytkowników do wyboru między prywatnością a zaufaniem, technologia blockchain stara się połączyć oba te aspekty. Pomysł jest prosty. Powinieneś móc udowodnić, że przestrzegałeś zasad, nie ujawniając wszystkich swoich prywatnych danych. Powinieneś móc wchodzić w interakcje z aplikacjami on-chain bez publikowania całego swojego cyfrowego życia. Powinieneś móc korzystać z technologii blockchain w obszarach takich jak finanse, zarządzanie tożsamością i biznes, bez ujawniania wszystkich informacji opinii publicznej.

To jest sedno Midnight.

Midnight opiera się na koncepcji często określanej jako programowalna prywatność. Oznacza to, że prywatność nie jest traktowana jak koc, który wszystko ukrywa. Jest traktowana jak narzędzie, z którego można korzystać ostrożnie i selektywnie. Niektóre elementy mogą pozostać prywatne. Niektóre mogą pozostać publiczne. Niektóre mogą zostać ujawnione tylko wtedy, gdy jest to konieczne. To sprawia, że Midnight wydaje się bardziej praktyczny niż tradycyjne narracje o prywatności, które skupiały się wyłącznie na ukrywaniu wszelkiej aktywności.

Innymi słowy, Midnight nie pyta tylko, jak stworzyć ukryty blockchain. Pyta, jak stworzyć użyteczny blockchain, w którym prywatność działa w inteligentny, kontrolowany sposób.

Dlaczego północ jest ważna

Aby zrozumieć, dlaczego Midnight ma znaczenie, musisz zrozumieć lukę, którą stara się wypełnić.

Publiczne blockchainy zmieniły internet, umożliwiając przepływ wartości bez centralnej kontroli. Umożliwiły tworzenie aplikacji, których nikt nie jest w pełni właścicielem i których nie można łatwo wyłączyć. Ale wiązały się one również z kosztami. Pełną transparentnością.

Jeśli wysyłasz tokeny w publicznym blockchainie, Twoja aktywność często może zostać namierzona. Jeśli firma korzysta z publicznych inteligentnych kontraktów, jej strategia i przepływy transakcji mogą stać się widoczne. Jeśli użytkownik potwierdzi tożsamość lub zgodność z przepisami w blockchainie, może przypadkowo pozostawić trwały ślad danych, który będzie można śledzić w nieskończoność.

To jest ogromny problem.

Dla zwykłych użytkowników oznacza to utratę prywatności. Dla firm oznacza to ryzyko. Dla instytucji oznacza to wahanie. Dla deweloperów oznacza to, że niektórych aplikacji po prostu nie da się bezpiecznie zbudować w całkowicie transparentnych systemach.

Pomyśl o opiece zdrowotnej. Pomyśl o płacach. Pomyśl o głosowaniu prywatnym. Pomyśl o umowach biznesowych. Pomyśl o potwierdzeniu pełnoletności, obywatelstwa lub akredytacji bez konieczności publikowania poufnych danych osobowych na zawsze. To obszary, w których blockchainy mogłyby być przydatne, ale czysta transparentność staje się barierą.

Północ ma znaczenie, bo próbuje usunąć tę barierę.

Jego ważniejszą misją nie jest tylko ukrywanie rzeczy. Jego misją jest uczynienie blockchain użytecznym w miejscach, gdzie prywatność jest wymagana. To znacząca zmiana. Zamiast traktować prywatność jako niszową funkcję dla niewielkiej grupy użytkowników, Midnight traktuje prywatność jako podstawowy wymóg wdrożenia w świecie rzeczywistym.

Dlatego projekt ten został opisany jako pomost między użytecznością blockchain a ochroną danych. Jego celem jest zbudowanie infrastruktury, w której decentralizacja własności i poufność mogą współistnieć.

Brzmi to prosto, ale w świecie blockchain jest to bardzo ważne.

Co oznaczają dowody zerowej wiedzy w prostym języku angielskim

Wiele osób słysząc o dowodach zerowej wiedzy, od razu czuje się zagubionych. Termin ten brzmi technicznie i odlegle. Ale podstawowa idea jest w rzeczywistości bardzo ludzka.

Dowód zerowej wiedzy pozwala jednej stronie udowodnić, że coś jest prawdą, bez ujawniania tajnych informacji kryjących się za tym.

Wyobraź sobie, że musisz udowodnić, że masz ukończone pewien wiek. W normalnym systemie mógłbyś ujawnić pełną datę urodzenia lub pokazać cały dowód osobisty. Z dowodami zerowej wiedzy mógłbyś udowodnić tylko wymagany fakt. Tak, jestem wystarczająco dorosły. Nic więcej.

Teraz zastosuj tę ideę w kontekście technologii blockchain.

Możesz udowodnić, że transakcja jest zgodna z regułami, nie ujawniając wszystkich zaangażowanych danych. Możesz udowodnić, że masz uprawnienia dostępu do czegoś, nie ujawniając wszystkich szczegółów swojej tożsamości. Możesz udowodnić, że inteligentny kontrakt został wykonany prawidłowo, nie publikując prywatnej logiki biznesowej ani poufnych informacji o użytkowniku.

To jest magia kryjąca się za Midnight.

To nie magia w fantastycznym sensie. To matematyka i kryptografia. Ale z punktu widzenia użytkownika tworzy coś potężnego. System, który nadal można zweryfikować, jednocześnie chroniąc poufne dane.

Właśnie dlatego technologia ZK stała się jednym z najważniejszych tematów we współczesnym rozwoju blockchain. Wiele projektów wykorzystuje ją do skalowania. Midnight wykorzystuje ją ze względu na prywatność i selektywne ujawnianie informacji.

Dzięki temu podejście firmy wydaje się bardziej osobiste i lepiej osadzone w rzeczywistych potrzebach.

Jak działa Północ

Midnight został zaprojektowany jako blockchain, w którym logika publiczno-prywatna i dowody kryptograficzne mogą ze sobą współdziałać. To właśnie odróżnia go od łańcuchów, które koncentrują się wyłącznie na otwartej widoczności lub na ukrywaniu transferów.

Sieć pozwala programistom tworzyć inteligentne kontrakty, w których część logiki jest realizowana publicznie, a reszta może pozostać prywatna. Następnie generowany jest dowód potwierdzający, że prywatna akcja przebiegała zgodnie z prawidłowymi regułami.

Oznacza to, że sieć nie musi ujawniać wszystkich ukrytych szczegółów, aby zachować zaufanie. Wystarczy, że udowodni, że zasady zostały przestrzegane.

Projekt ten tworzy model hybrydowy.

Jedna część systemu zajmuje się tym, co musi być publiczne. Druga część obsługuje dane prywatne i ukryte wykonywanie. Następnie dowody zerowej wiedzy łączą wszystko w sposób, który sieć może zweryfikować.

To ważne, ponieważ rzeczywiste aplikacje rzadko są jednowymiarowe. Niektóre informacje powinny być transparentne. Inne nie. Midnight został stworzony dla tej szarej strefy.

Deweloper może stworzyć aplikację, w której użytkownik zachowuje poufność swoich danych, jednocześnie wchodząc w interakcję z otwartym, zdecentralizowanym systemem. To znacznie bardziej elastyczne rozwiązanie niż stara idea, że blockchainy muszą albo wszystko ujawniać, albo wszystko ukrywać.

Sprawia to również, że Midnight sprawia wrażenie sieci nastawionej na użyteczność, a nie na ideologię.

Idea racjonalnej prywatności

Jedną z najciekawszych części gry Midnight jest jej filozofia dotycząca prywatności.

Nie promuje prywatności jako absolutnej tajemnicy. Nie mówi, że każda transakcja musi zniknąć w ciemności. Zamiast tego mówi o racjonalnej prywatności.

Racjonalna prywatność oznacza, że prywatność powinna być użyteczna, rozsądna i regulowana. Ujawniasz to, co jest niezbędne, i chronisz to, co poufne. Nie udostępniasz dodatkowych informacji tylko dlatego, że publiczny blockchain Cię do tego zmusza. Jednocześnie nie blokujesz możliwości weryfikacji wyników.

To bardziej dojrzałe spojrzenie na prywatność.

W realnym świecie prywatność rzadko jest całkowita. Bank może potrzebować wiedzieć o Tobie jedną rzecz, ale nie wszystko. Usługa może wymagać dowodu uprawnień, ale nie całej historii Twojego życia. System zarządzania może wymagać dowodu przestrzegania zasad głosowania, ale niekoniecznie ujawnienia wszystkich danych osobowych wyborcy.

Midnight został stworzony z myślą o takiej właśnie logice.

Dlatego też wiele osób uważa to za poważną próbę włączenia prywatności do powszechnego użytku technologii blockchain, zamiast utrzymywania jej w wąskim kręgu branży.

Inteligentne kontrakty o północy

Midnight to nie tylko sieć transferowa. Chce wspierać aplikacje. To oznacza, że inteligentne kontrakty są centralnym elementem tej historii.

Projekt wykorzystuje język Compact. Compact został stworzony dla platformy Midnight i ma pomóc programistom w tworzeniu kontraktów z włączoną ochroną prywatności w bardziej ustrukturyzowany sposób. Kontrakty mogą zawierać części publiczne, części prywatne oraz generować dowody.

Mówiąc prościej, oznacza to, że programiści nie są zmuszeni do myślenia tylko w jednym trybie. Mogą tworzyć aplikacje, w których niektóre informacje są widoczne, a inne pozostają ukryte, w zależności od przypadku użycia.

To bardzo ważne, ponieważ sama prywatność nie wystarczy. Blockchain staje się potężny, gdy deweloperzy mogą na nim budować produkty. Portfele, narzędzia tożsamości, aplikacje biznesowe, narzędzia finansowe, systemy gier, systemy kontroli dostępu i platformy zarządzania – wszystkie te elementy wymagają sprawnego środowiska deweloperskiego.

Midnight stara się zapewnić takie środowisko.

To wciąż wyzwanie techniczne, ponieważ pisanie kontraktów z włączoną ochroną prywatności jest znacznie trudniejsze niż pisanie zwykłych publicznych inteligentnych kontraktów. Deweloperzy potrzebują narzędzi, wsparcia edukacyjnego i solidnej dokumentacji. Midnight zdaje się to rozumieć, dlatego zainwestował w dokumentację, samouczki, przykładowe projekty i programy do tworzenia.

Celem nie jest więc tylko wynalezienie technologii zapewniającej prywatność. Celem jest uczynienie tej technologii użyteczną.

Model tokena i dlaczego jest inny

To właśnie tutaj Północ staje się szczególnie interesująca.

Większość użytkowników blockchaina oczekuje jednego prostego modelu. Natywny token służy do zarządzania opłatami za gaz i ewentualnie stakingu. Midnight robi coś innego.

W swojej konstrukcji ekonomicznej wykorzystuje dwa kluczowe elementy: NOC i PYŁ.

NIGHT to natywny token sieci. Jest to główny token powiązany z zarządzaniem i wartościami w systemie. Jest publiczny i niechroniony.

DUST nie jest zwykłym tokenem w powszechnym rozumieniu. Jest to chroniony zasób służący do płacenia za obliczenia i wykonywanie transakcji w sieci.

To bardzo nietypowy projekt, który wiele mówi o tym, co Midnight próbuje osiągnąć.

Zamiast prywatyzować sam token główny, system oddziela własność publiczną od użytkowania w sieci prywatnej. Dzięki temu Midnight może zachować większą widoczność warstwy ekonomicznej, a warstwa wykonawcza pozostaje skupiona na prywatności.

Dzięki temu system wydaje się bardziej przemyślany. Nie chodzi tu tylko o stworzenie tajnej monety. Chodzi o zbudowanie sieci narzędziowej opartej na prywatności.

Jak działa NOC

NIGHT jest natywnym aktywem ekosystemu Midnight. Odgrywa główną rolę w zarządzaniu i długoterminowej strukturze wartości łańcucha. Posiadacze NIGHT generują DUSTA w czasie.

Oznacza to, że NIGHT działa trochę jak zasób pojemnościowy. Jeśli go posiadasz, zyskujesz możliwość zasilania aktywności w sieci poprzez generowanie DUST.

Różni się to od blockchainów, gdzie każda pojedyncza czynność zużywa niewielką ilość posiadanego tokena.

Z Midnight nie spędzasz po prostu NOCY za każdym razem, gdy korzystasz z sieci. Zamiast tego NIGHT generuje użyteczny zasób. Tym zasobem jest DUST.

Model ten znacząco zmienia sposób korzystania z urządzenia.

Po pierwsze, może sprawić, że korzystanie z sieci stanie się bardziej przewidywalne, ponieważ użytkownicy i operatorzy aplikacji będą mogli myśleć w kategoriach odnawialnej mocy, a nie niekończącego się wydawania tokenów.

Po drugie, otwiera to twórcom oprogramowania możliwość sponsorowania użytkowników. Firma lub zespół aplikacji mógłby zorganizować wydarzenie NIGHT generate DUST i umożliwić użytkownikom interakcję bez zmuszania ich do zarządzania gazem w tradycyjny sposób.

Dzięki temu aplikacje oparte na technologii blockchain mogą przypominać normalne aplikacje, co jest istotne dla ich powszechnej adopcji.

Jak działa DUST

DUST jest jednym z najbardziej kreatywnych elementów projektu Midnight.

To chroniony zasób służący do płacenia za realizację transakcji w sieci. Nie jest to jednak zwykły token, którym można swobodnie handlować jak innymi kryptowalutami. Został zaprojektowany tak, aby był niezbywalny i miał określone przeznaczenie.

Ten wybór jest ważny.

Pokazuje to, że Midnight zależy na prywatności podczas wykonywania i użytkowania, nie zmieniając przy tym DUST w ukryte aktywa na okaziciela, zachowujące się jak anonimowe pieniądze.

Innymi słowy, DUST ma za zadanie zasilać sieć, a nie stać się oddzielnym tokenem rynkowym do celów spekulacyjnych.

Północ opisuje DUST niemal jak energię odnawialną. Przytrzymując NIGHT, możesz regenerować DUST z czasem. Używając DUST, DUST jest zużywany na działania sieciowe. Jeśli przytrzymasz NIGHT, DUST może się ponownie zgromadzić.

Ten model baterii jest łatwy do zrozumienia i sprawia, że Midnight wyróżnia się od sieciówek, w których opłaty są po prostu stałymi wydatkami w postaci tokenów.

Odzwierciedla to również szerszą tożsamość projektu. Midnight chce chronić dane i interakcje, ale nie chce, aby każdy element modelu ekonomicznego wyglądał jak eksperyment z kryptowalutą mającą na celu ochronę prywatności.

Ta równowaga jest zamierzona.

Dlaczego ten model tokena jest ważny

Struktura NIGHT i DUST może na pierwszy rzut oka wydawać się skomplikowana, ale rozwiązuje ona kilka ważnych problemów.

Oddziela zarządzanie od prywatnego wykonywania. Dzięki temu Midnight może stworzyć środowisko chroniące prywatność, nie wymuszając całkowitej nieprzejrzystości swojego głównego tokena.

Może to poprawić komfort użytkowania, ponieważ aplikacje będą mogły pokrywać koszty DUST zamiast wymagać od każdego użytkownika zarządzania gazem.

Może wspierać narracje dotyczące zgodności, ponieważ DUST nie został zaprojektowany jako swobodnie przemieszczający się prywatny token.

Sprawia, że Midnight wygląda mniej jak sieć stworzona wyłącznie w celu spekulacji, a bardziej jak sieć stworzona na potrzeby użyteczności.

Mimo to, ten model stanowi jedno z największych wyzwań edukacyjnych Midnight. Jest innowacyjny, ale nie od razu oczywisty dla nowicjuszy. Wiele osób w świecie kryptowalut oczekuje modelu „jeden token, jedna opłata”. Midnight prosi ich o naukę czegoś bardziej złożonego.

Jeśli Midnight odniesie sukces, może to stać się jedną z jego największych zalet. Jeśli jednak nie zostanie to jasno wyjaśnione, może to wprowadzić użytkowników w błąd i spowolnić proces adaptacji.

Tokenomika

Tokenomika Midnight opiera się na stałej podaży wynoszącej 24 miliardy NIGHT.

Ta stała podaż ma znaczenie, ponieważ daje projektowi jasną bazę ekonomiczną. Podaż nie ma rosnąć w nieskończoność w sposób inflacyjny. Zamiast tego rezerwa zawiera nieobiegowe NOCE, które można z czasem wykorzystać do nagród za bloki.

W ten sposób powstaje system, w którym nagrody są przyznawane z zarządzanej puli, a nie z nieograniczonego drukowania tokenów.

Sama struktura nagród również została zaprojektowana z myślą o długoterminowej perspektywie. Zamiast gwałtownie wprowadzać całą podaż na rynek, Midnight rozprowadza nagrody w sposób, który może trwać bardzo długo. Sugeruje to, że zespół stara się wyjść poza krótkoterminowy szum medialny i skupić się na długoterminowej stabilności.

Inną ważną częścią tokenomiki Midnight jest sposób jej dystrybucji.

Projekt nie koncentrował się wyłącznie na standardowym modelu z dużym udziałem insiderów. Przeprowadzono duże fazy dystrybucji, takie jak Glacier Drop i Scavenger Mine. Miały one na celu szersze rozpowszechnienie NOCY wśród różnych społeczności i zwykłych uczestników.

To ma znaczenie, ponieważ dystrybucja tokenów kształtuje kulturę blockchaina. Jeśli zbyt wiele tokenów trafi do małej grupy na wczesnym etapie sieci, może to prowadzić do problemów z zaufaniem i uczciwością. Midnight wyraźnie chce prezentować się jako projekt, który starał się szerzej rozpowszechnić dostęp.

Model odmrażania spowalnia również natychmiastowe zalewanie tokenami. Zastrzeżona NOC jest odblokowywana stopniowo, a nie od razu. Może to zmniejszyć natychmiastową presję i pomóc w stworzeniu bardziej stabilnego środowiska startowego.

Oczywiście żaden model tokena nie jest idealny. Ludzie nadal będą debatować nad koncentracją uczciwości, kontrolą Skarbu Państwa i długoterminowymi zachętami. Jednak tokenomika Midnight wyraźnie pokazuje projekt, który stara się zrównoważyć rozwój ekosystemu bezpieczeństwa sieci i szersze uczestnictwo.

Zarządzanie i Skarb Państwa

Zarządzanie jest kolejnym ważnym elementem opowieści o Północy.

Ponieważ NIGHT jest głównym tokenem, oczekuje się, że będzie odgrywał kluczową rolę w procesie decyzyjnym. Daje to posiadaczom wpływ na kierunek rozwoju sieci.

Jednocześnie Skarb Państwa jest budowany jako ważny motor napędowy gospodarki w ekosystemie. Skarb Państwa nie jest jedynie pasywnym magazynem. Jest częścią długoterminowej struktury finansowania rozwoju wzrostu i wsparcia sieci.

To ważne, ponieważ sieci prywatne często zmagają się z jednym pytaniem: jak rozwijać się w dłuższej perspektywie, nie polegając zbytnio na zewnętrznym kapitale ani na krótkoterminowym szumie wokół tokenów?

Odpowiedzią Midnight wydaje się być ustrukturyzowany system, w którym nagrody sieciowe i przepływy ekonomiczne wspierają również Skarb Państwa.

Mogłoby to pomóc w finansowaniu badań nad narzędziami i rozwojem ekosystemu rozwojowego w perspektywie długoterminowej.

Ale niesie to ze sobą kolejne wyzwanie. Projekty skarbu państwa muszą zdobyć zaufanie. Społeczność będzie chciała wiedzieć, jak wykorzystywane są fundusze, jak przejrzyste są decyzje i czy zarządzanie rzeczywiście służy interesom szerszego ekosystemu.

Dotyczy to każdego blockchaina, ale staje się to jeszcze ważniejsze dla projektu, który chce się pozycjonować jako poważna infrastruktura.

Ekosystem

Siła blockchaina zależy od świata, który go otacza.

Midnight to rozumie. Dużą częścią ich strategii jest nie tylko technologia, ale także budowanie ekosystemu.

W ramach projektu opracowano środowisko programistyczne, które zawiera dokumentację techniczną, samouczki, przykłady i wsparcie dla programistów uczących się pracy z inteligentnymi kontraktami z włączoną ochroną prywatności. Jest to kluczowe, ponieważ systemy zerowej wiedzy mogą wydawać się onieśmielające. Jeśli bariera wejścia będzie zbyt wysoka, wielu utalentowanych programistów po prostu przeniesie się do łatwiejszego rozwiązania.

Midnight zdaje się być świadomy tego ryzyka i dlatego tworzy ścieżki edukacyjne, aby przyciągnąć ludzi.

Istnieją również sygnały partnerstwa, które wskazują, że projekt chce wyjść poza wąską niszę kryptowalut. Relacje infrastrukturalne i współpraca z przedsiębiorstwami sugerują, że Midnight celuje w poważniejsze zastosowania. Dotyczy to sektorów, w których liczy się zarówno prywatność, jak i weryfikowalność, takich jak tożsamość finansowa i regulowane systemy cyfrowe.

Pomocne są również programy takie jak stypendia dla programistów i wsparcie akceleratorów. To nie tylko działania poboczne. Są one niezbędne, jeśli Midnight chce, aby w sieci pojawiły się prawdziwe aplikacje. Blockchain bez programistów staje się miastem widmo, niezależnie od tego, jak dobrze brzmi jego whitepaper.

Ekosystem jest jeszcze w fazie początkowej, ale kierunek jest jasny. Midnight stara się stworzyć miejsce dla aplikacji, które potrzebują prywatności, nie rezygnując z korzyści płynących z technologii blockchain, takich jak zaufanie.

To jest znacząca nisza, jeśli uda się ją dobrze wypełnić.

Przykłady zastosowań, które sprawiają, że gra Midnight jest interesująca

Północ staje się łatwiejsza do zrozumienia, gdy przestajemy myśleć o niej jako o abstrakcyjnej infrastrukturze blockchain i zaczynamy myśleć o praktycznych przypadkach użycia.

Tożsamość jest bardzo ważna. Osoba może być zmuszona udowodnić, że spełnia warunek, bez ujawniania pełnej dokumentacji osobistej. Midnight mógłby wspierać systemy, w których użytkownicy udowadniają kwalifikowalność, jednocześnie zachowując prywatność poufnych danych.

Finanse to kolejny obszar. Firmy i instytucje mogą chcieć zautomatyzować rozliczenia w oparciu o blockchain lub inteligentne kontrakty, nie ujawniając w pełni publicznie sald strategicznych ani relacji z kontrahentami.

Zarządzanie również ma znaczenie. Niektóre systemy głosowania wymagają weryfikacji, ale także prywatności uczestników.

Kontrola dostępu to kolejny obszar. Użytkownik może być zmuszony do potwierdzenia praw członkowskich lub uprawnień bez ujawniania wszystkich szczegółów dotyczących jego przeszłości.

Przepływy pracy w biznesie mogą być jednym z najpoważniejszych długoterminowych przypadków. Firmy często unikają publicznego blockchaina, ponieważ pełna transparentność wydaje się zbyt ryzykowna. Platforma chroniąca prywatność mogłaby sprawić, że blockchain stanie się bardziej praktyczny w przypadku kontraktów, łańcuchów dostaw, wewnętrznych zatwierdzeń i udostępniania danych.

Właśnie dlatego Midnight sprawia wrażenie projektu z realnymi ambicjami. Nie jest skierowany tylko do inwestorów. Jest skierowany do instytucji i organizacji budowlanych, które potrzebują prywatności jako elementu funkcjonalności.

Mapa drogowa

Mapa drogowa Midnight pokazuje raczej etapową podróż niż nagły skok w kierunku pełnej decentralizacji.

Tak naprawdę jest to bardziej realistyczne niż udawanie, że wysoce techniczny blockchain zapewniający prywatność może zostać w pełni wdrożony z dnia na dzień.

Wczesna faza koncentrowała się na generowaniu i dystrybucji tokenów. To położyło podwaliny pod NIGHT i dało szerszej społeczności możliwość wejścia do ekosystemu.

Kolejny etap koncentruje się na rozwoju sieci głównej ze strukturą federacyjnego operatora. Oznacza to, że sieć rozpoczyna działanie w sposób bardziej kontrolowany i starannie zarządzany, zamiast od razu przekazywać każdy aspekt do szeroko otwartego zbioru walidatorów.

Może to brzmieć mniej ekscytująco dla purystów decentralizacji, ale często ma sens w przypadku technicznie zaawansowanej sieci. Systemy prywatności są złożone, a wczesna stabilność ma znaczenie.

Późniejsze fazy mają na celu zwiększenie uczestnictwa i przejście w stronę szerszego zaangażowania walidatorów i głębszej decentralizacji.

Długoterminową wizją jest stworzenie sieci w całości kierowanej przez społeczność, w której produkcja bloków i zarządzanie nimi będą szerzej rozpowszechnione.

Ta etapowa mapa drogowa pokazuje, że Midnight stara się równoważyć ambicje z ostrożnością. Chce zbudować coś zaawansowanego, ale zdaje się też rozumieć, że zaufanie zdobywa się poprzez stabilne dostawy.

Duży nacisk kładzie się również na przyszłe usprawnienia w zakresie dostępu do sieci i rynków pojemności. Mogłoby to w przyszłości umożliwić użytkownikom i aplikacjom dostęp do zasobów sieciowych w bardziej elastyczny sposób, bez konieczności zrozumienia każdej warstwy technicznej.

Jeśli zostanie to dobrze dostarczone, Midnight może stać się o wiele łatwiejszy w użyciu.

Co wyróżnia Midnight na tle innych projektów blockchain

Wiele sieci mówi o szybkości. Wiele sieci mówi o niskich opłatach. Wiele sieci mówi o skalowalności. Midnight wkracza do rozmowy z innej perspektywy.

Jego najsilniejszą cechą nie jest surowa prędkość ani prosty marketing przepustowości. Jego najsilniejszą cechą jest użyteczna prywatność.

To ważne, ponieważ prywatność w blockchainie często bywa źle rozumiana. Niektóre projekty postrzegają prywatność wyłącznie jako tajemnicę. Inne całkowicie ją ignorują w imię przejrzystości. Midnight próbuje znaleźć się pośrodku, oferując bardziej praktyczną ideę.

Nie oznacza to, że wszystko powinno pozostać ukryte na zawsze.

Mówi, że blockchain nie powinien wymuszać niepotrzebnego narażenia.

To o wiele bardziej ludzki sposób myślenia o problemie.

Większość ludzi nie chce się ukrywać, bo robi coś złego. Chcą prywatności, bo prywatność jest czymś normalnym. Ludzie zamykają drzwi, kiedy wracają do domu. Firmy nie publikują wszystkich dokumentów wewnętrznych. Pacjenci nie publikują dokumentacji medycznej w internecie. Prywatność nie budzi podejrzeń z założenia. Jest elementem poczucia godności, bezpieczeństwa i kontroli.

Midnight rozumie tę emocjonalną rzeczywistość i stara się przekształcić ją w architekturę blockchain.

Dlatego się wyróżnia.

Największe wyzwania, z którymi mierzy się Midnight

Mimo wszystkich swoich zalet, Midnight ma przed sobą jeszcze duże wyzwania.

Pierwszym wyzwaniem jest wykonanie.

Zbudowanie blockchaina chroniącego prywatność jest trudne. Stworzenie takiego z inteligentnymi kontraktami jest jeszcze trudniejsze. Stworzenie takiego, z którego deweloperzy będą mogli korzystać na dużą skalę, jest jeszcze trudniejsze.

Midnight podejmuje ambitne wyzwanie. Potrzebuje stabilnej infrastruktury, solidnych systemów dowodzenia, dobrych narzędzi programistycznych, płynnych portfeli, przejrzystej dokumentacji i wystarczającej wydajności, aby obsługiwać rzeczywiste aplikacje. To dużo do zrobienia.

Drugim wyzwaniem jest edukacja.

Projekt opiera się na kilku koncepcjach, które są potężne, ale nie od razu proste dla przeciętnego użytkownika. NIGHT i DUST są pomysłowe, ale nie tego oczekuje większość użytkowników kryptowalut. Selektywne ujawnianie informacji jest mądre, ale wymaga wyjaśnienia. Racjonalna prywatność brzmi przekonująco, ale musi zostać przełożona na rzeczywiste produkty, których ludzie mogą dotknąć i zrozumieć.

Jeśli Midnight nie potrafi jasno się wytłumaczyć, istnieje ryzyko, że będzie szanowany, ale niedoceniany.

Trzecim wyzwaniem jest adopcja.

Sama technologia nigdy nie wystarczy. Deweloperzy potrzebują powodów, by tu budować. Użytkownicy potrzebują powodów, by zostać. Firmy potrzebują powodów, by zaufać systemowi. Partnerzy potrzebują powodów, by zaangażować się na dłuższą metę.

Oznacza to, że Midnight musi udowodnić nie tylko, że jego model działa, ale także, że tworzy wartość, jakiej inne sieci nie są w stanie zaoferować.

Czwartym wyzwaniem jest postrzeganie decentralizacji.

Wdrażanie etapowe z udziałem operatorów federacyjnych może być rozsądne, ale otwiera również drogę do krytyki. Niektórzy będą pytać, czy sieć rzeczywiście stanie się tak zdecentralizowana, jak obiecywano. Plany działania mogą mówić wszystko. Liczy się ostateczne wdrożenie.

Piątym wyzwaniem jest rywalizacja.

Branża blockchain rozwija się dynamicznie. Technologia zerowej wiedzy jest obecnie ważnym obszarem rozwoju w wielu ekosystemach. Midnight ma unikalną perspektywę prywatności, ale wciąż działa w świecie, w którym stale pojawia się nowa infrastruktura. Musi rozwijać się wystarczająco szybko, aby zachować znaczenie, a jednocześnie zachować ostrożność, aby zachować bezpieczeństwo.

Nie jest to łatwe zadanie.

Bardziej uczciwy pogląd na szansę

W kryptowalutach łatwo jest sprawić, by wszystko brzmiało rewolucyjnie. Północ nie potrzebuje przesadnego szumu medialnego, żeby być interesująca. Prawdziwy powód, dla którego ma znaczenie, jest bardziej uzasadniony.

Świat jest pełen systemów, w których zaufanie i prywatność muszą ze sobą współistnieć. To nie jest problem niszowy. To codzienna rzeczywistość.

Ludzie chcą mieć kontrolę nad własnymi informacjami.

Przedsiębiorstwa chcą zachować poufność, nie tracąc przy tym możliwości automatyzacji.

Instytucje chcą zachować zgodność z przepisami, ale nie chcą, aby każdy użytkownik stał się przejrzystym obiektem danych.

Programiści chcą tworzyć aplikacje, które będą sprawiać wrażenie nowoczesnych, bezpiecznych i przyjaznych użytkownikom.

Midnight próbuje odpowiedzieć na wszystkie te pytania za pomocą infrastruktury blockchain.

To wielka szansa.

Ale jest to również trudne, ponieważ projekt działa na styku kryptografii, użyteczności, ekonomii, zarządzania i regulacji. Sukces w jednym obszarze nie wystarczy. Musi działać we wszystkich.

Mimo to, nawet jeśli się to uda, choć częściowo, może to popchnąć całą przestrzeń blockchain do przodu. Może to pomóc zmienić dyskusję z transparentności kontra prywatność na mądrzejsze pytanie: ile powinno być widoczne, a ile chronione?

To jest zdrowsze pytanie o przyszłość systemów cyfrowych.

Ostatnie przemyślenia

Midnight to jeden z bardziej przemyślanych projektów blockchain w obszarze prywatności, ponieważ nie traktuje prywatności jak sloganu, lecz jak infrastrukturę.

Próbuje zbudować łańcuch, w którym użytkownicy nie muszą ujawniać wszystkich szczegółów, aby móc uczestniczyć. Próbuje dać programistom możliwość tworzenia użytecznych aplikacji, które szanują poufność. Próbuje dać firmom i instytucjom powód, aby poważniej traktowały technologię blockchain w obszarach, w których ochrona danych jest nie do negocjacji.

Dzięki fundamentowi opartemu na wiedzy zerowej jest to możliwe. Programowalny model prywatności czyni go praktycznym. Struktura NIGHT i DUST wyróżnia go spośród innych. Strategia ekosystemu pokazuje długofalowe ambicje. Plan działania sugeruje cierpliwe, stopniowe wdrażanie, a nie nierozważne tempo.

Jednocześnie Midnight wciąż ma wiele do udowodnienia. Technologia jest zaawansowana. Model jest nietypowy. Proces adopcji jest wciąż na wczesnym etapie. Obciążenie edukacyjne jest realne. Konkurencja jest silna.

Ale idea, która kryje się za filmem „Północ” jest silna, bo odwołuje się do czegoś głęboko ludzkiego.

Ludzie chcą mieć wszystko pod kontrolą, bez ujawniania swoich sekretów.

Ludzie chcą wolności bez nadzoru.

Ludzie chcą technologii, która będzie dla nich pracować, ale nie będzie wymagała od nich oddania kontroli nad ich danymi osobowymi.

To jest głębszy powód, dla którego Północ ma znaczenie.

Nie jest to po prostu kolejny blockchain, który próbuje być szybszy, głośniejszy i tańszy.

Celem jest uczynienie technologii blockchain bardziej prywatną, użyteczną i realistyczną w świecie rzeczywistym.

A jeśli uda się spełnić tę obietnicę, projekt może zostać zapamiętany nie tylko jako łańcuch zapewniający prywatność, ale także jako jeden z projektów, które przyczyniły się do rozwoju technologii blockchain.

#night @MidnightNetwork $NIGHT