Na łańcuchu istnieje niewidzialny podatek, im dłużej płacisz, tym trudniej go zauważyć: każda weryfikacja wymaga więcej informacji. Chcesz tylko wziąć udział w pewnym progu, przejść przez pewne zasady, przeprowadzić audyt, ale proces domyślnie zakłada, że powinieneś dostarczyć oryginalne materiały. Gdy oryginalne materiały wejdą do systemu, kontrola zaczyna wypływać — archiwizacja, kopiowanie, powiązania, analiza wtórna, w końcu staje się obrazem w rękach innych. Nie zrobiłeś "nic złego", ale zostałeś zmuszony do bycia przezroczystym, a przezroczystość jest nieodwracalna.

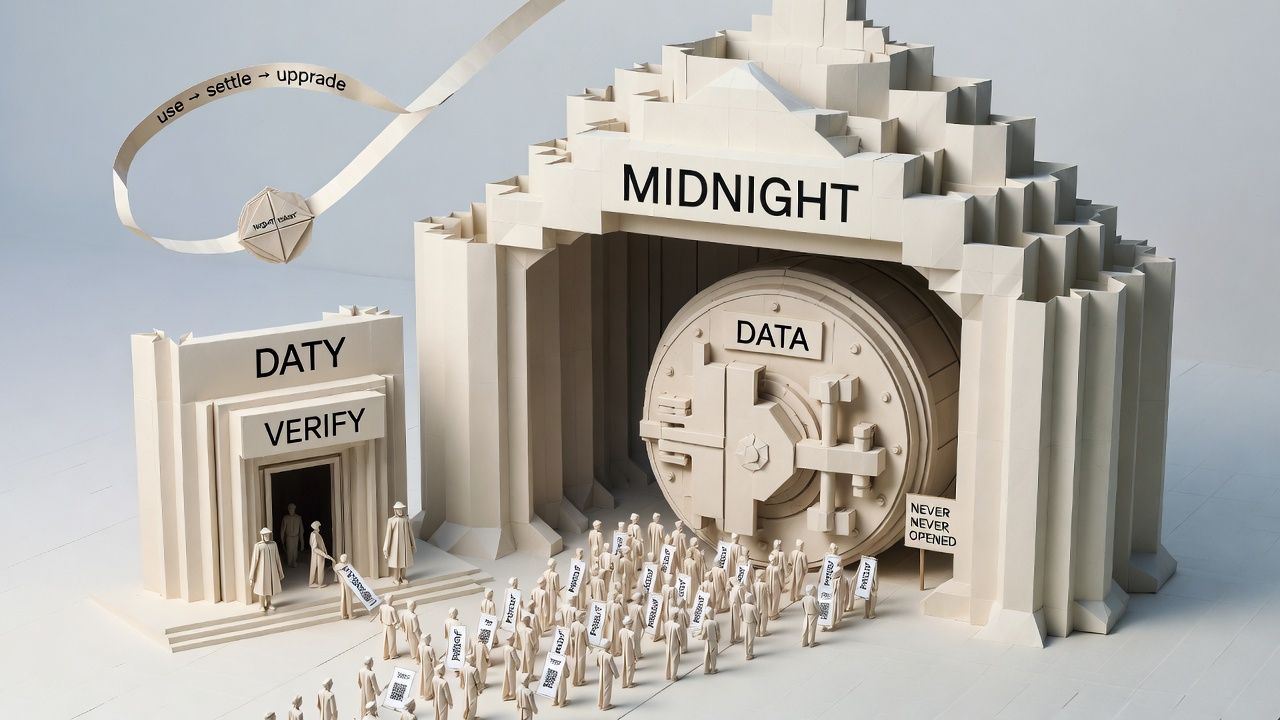

@MidnightNetwork narracja jest powściągliwa: zapewnia użyteczność bez wpływu na ochronę danych i własność. Nie chodzi o to, by się ukrywać, ale by kontynuować działania, jednocześnie usuwając "ujawnienie" z domyślnej interakcji.

1) Znaczenie ZK tutaj: zmień "ufam ci" na "weryfikuję cię".

W rzeczywistym świecie wiele procesów wymaga tylko jednego wniosku: spełniasz warunki, nie przekraczasz limitu, rzeczywiście masz prawo, postępujesz zgodnie z zasadami. Tradycyjne podejście na łańcuchu polega na wymianie oryginałów na zaufanie: im więcej oryginalnych informacji podasz, tym bardziej system odważy się na zwolnienie. Midnight odwraca logikę zaufania za pomocą ZK: wystarczy podać weryfikowalny wniosek, oryginały nie muszą wychodzić na zewnątrz.

To nie jest ezoteryka, to aktualizacja modelu interakcji. Składasz "weryfikowalny dowód", a nie "wielokrotne fragmenty prywatności". Im bardziej współpraca międzyplatformowa, tym więcej stron przeglądających, tym model bardziej przypomina infrastrukturę, a nie funkcjonalne ozdoby.

2) Dlaczego łatwo stracić władzę nad danymi: ponieważ procesy uwielbiają "zostawiać kopie".

Prawdziwym złodziejem własności zazwyczaj nie są hakerzy, ale nawyki procesowe. Dzienniki, formularze, materiały audytowe, próbki ryzyka... Aby ułatwić weryfikację, system naturalnie chce przechowywać więcej, dłużej. W ten sposób prywatność użytkownika nie jest ujawniana jednorazowo, ale oddawana na raty. Gdy fragmenty osiągną pewien próg, stajesz się zprofilowany, a nawet ty sam nie potrafisz dokładnie powiedzieć, jakie granice zostały ujawnione.

@MidnightNetwork kierunek polega na tym, by uczynić "weryfikowalnym" alternatywną ścieżką: weryfikacja odbywa się jak zwykle, ale staramy się wypuszczać tylko wnioski. Oryginały pozostają po stronie użytkownika lub w kontrolowanej domenie, wtedy można mówić o własności.

3) Rzeczywiste zadania tokenów: przekształcenie "zdolności do udowodnienia" w długoterminowe zaopatrzenie.

Generowanie dowodów, weryfikacja, utrzymanie infrastruktury, wsparcie narzędziowe, to wszystko nie jest darmowe. Sieć musi uczynić "przekazywanie wniosków" domyślnym doświadczeniem, musi zapewnić, że zdolności mogą być dostarczane w dłuższej perspektywie, koszty mogą być utrzymywane, a zasady mogą ewoluować i korygować. $NIGHT w tym kontekście bardziej przypomina elementy sieci: musi wspierać zarówno zużycie wynikające z użycia, jak i długoterminowe sprawy takie jak aktualizacje, dostosowanie parametrów, obsługa wyjątków. W przeciwnym razie system napotka znany zakończenie: koncepcja jest właściwa, doświadczenie jest ciężkie, a w końcu wszyscy wracają do "najpierw ujawnij, potem uruchom".

4) Najcięższa weryfikacja: musi być tak łatwa w użyciu jak zwykły produkt, aby mogła być uznana za infrastrukturę.

Projekty ZK najłatwiej kończą się na "poprawne, ale trudne w użyciu": złożone połączenia, trudne do przewidzenia koszty, interakcje przypominające rozwiązywanie zadań. @MidnightNetwork muszą przejść przez bramkę produktu: deweloperzy traktują dowody jako komponenty, użytkownicy traktują weryfikację jako rutynowy krok, cały proces powinien być jak najmniej odczuwalny. Dopóki "mniej ujawnienia, ale możliwość działania" stanie się domyślnym doświadczeniem, Midnight nie będzie tylko narracją o prywatności, ale bardziej racjonalnym porządkiem na łańcuchu.

Zakończenie

Wartość Midnight Network nie polega na tym, by uczynić świat tajemniczym, ale na tym, by weryfikacja nie musiała być ujawniana: ochrona danych i własność przestają być kosztem, a użyteczność przestaje być wymianą. To, co ma zrobić, to pozwolić ludziom na wreszcie niewybieranie między "możliwością użycia" a "brakiem ujawnienia".