Poświadczenie dotarło do innej sieci. Model Zaufania nie przyszedł z nim.

Nic nie wyglądało na niepoprawne, gdy rekord Podpisu przeszedł.

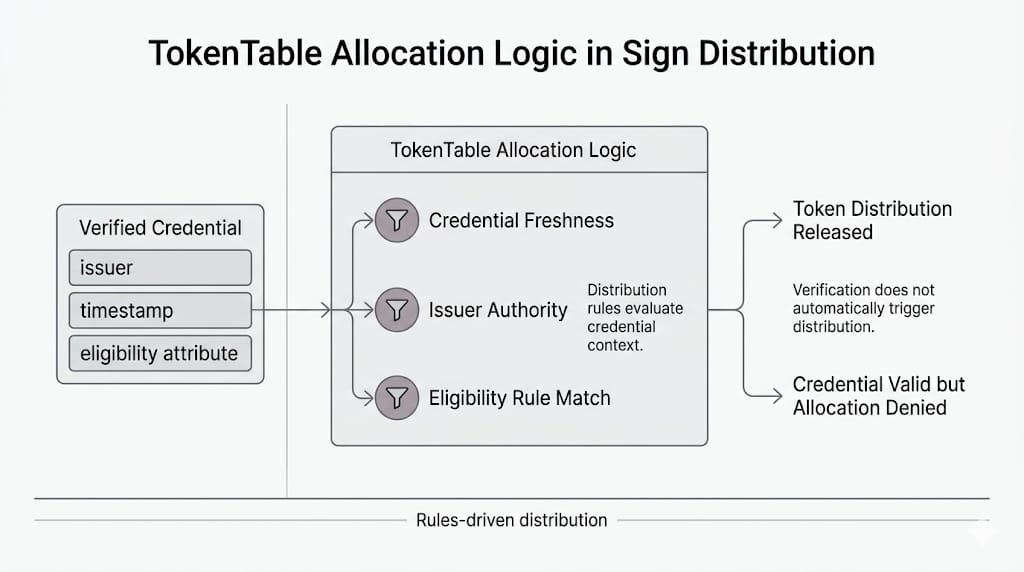

To była niepokojąca część. Poświadczenie wciąż było tam, wciąż czytelne, wciąż to samo roszczenie, które było po pierwszej stronie przepływu pracy. Protokół Podpisu już obsługuje poświadczenia, które można weryfikować w różnych środowiskach, a dokumentacja TokenTable jasno wskazuje, że uprawnienia mogą być wykorzystywane na podstawie dowodów poświadczenia podczas budowy dystrybucji.

Więc zapis podróżował dobrze.

Ten sam wystawca.

Ten sam temat.

Ta sama schema.

To samo dowód, że ta osoba już spełniła jakiś warunek gdzie indziej.

Na pierwszej sieci to wystarczyło. Aplikacja potrzebowała tylko bramki tak/nie. Użytkownik wchodzi, weryfikacja podpisu przechodzi, przepływ się otwiera. Bardzo mało ceremonii. Nikt nie zadaje większych instytucjonalnych pytań, gdy konsekwencje są głównie lokalne i odwracalne.

Wtedy to samo poświadczenie wylądowało w drugim środowisku, gdzie odpowiedź była związana z pieniędzmi.

Nie hipotetyczne pieniądze. Prawdziwy program. Przygotowanie do dystrybucji. TokenTable odczytujący zestaw kwalifikacji i przekształcający zweryfikowane osoby w wiersze, które ostatecznie wskazywałyby na rzeczywistą wartość. To wtedy pokój zmienił kształt.

Ponieważ teraz zapis nie tylko coś udowadniał. Prosił inne środowisko o działanie w oparciu o to, co udowodnił.

I to jest miejsce, gdzie historia przenośności zaczyna się rozmywać.

Jedna grupa spojrzała na poświadczenie podpisu i zobaczyła ciągłość. Osoba już to raz udowodniła. Poświadczenie jest ważne. Wykorzystaj to ponownie.

Inna grupa spojrzała na dokładnie ten sam zapis i zobaczyła ryzyko importowane. Inna sieć. Inne założenia operacyjne. Inna znajomość wystawcy. Inna apetyt na bycie w błędzie, gdy fundusze opuszczają. Nikt nie kwestionował, że poświadczenie przybyło nienaruszone. Dyskomfort wynikał z tego, co nienaruszalność miała tutaj autoryzować.

To znacznie brzydsze pytanie, niż ludzie je przedstawiają.

Ponieważ sieci różnią się nie tylko przestrzenią blokową, narzędziami, szybkością czy inną czystą kategorią techniczną, którą ludzie wolą, gdy chcą, aby rozmowa pozostała uporządkowana. Różnią się także nawykami zaufania. To, co jedno środowisko traktuje jako zupełnie normalny dowód, inne traktuje jako coś, co nadal wymaga lokalnej weryfikacji. Jedna aplikacja akceptuje wystawcę, ponieważ widziała go wcześniej. Inna chce białej listy. Inna chce świeższego poświadczenia. Inna jest w porządku z poświadczeniem do dostępu, ale nie do uwolnienia skarbu.

Więc ten sam zapis podpisu wciąż przechodzi weryfikację, produkując różne poziomy instytucjonalnego komfortu w zależności od miejsca, w którym ląduje.

To jest część, której użytkownicy nienawidzą, ponieważ z zewnątrz wydaje się sprzeczna.

Ponownie użyli tego samego poświadczenia.

Podpis wciąż to weryfikuje.

Jedna sieć już traktowała je jako zweryfikowane.

Teraz druga sieć działa, jakby sprawa była nieukończona.

Ale sprzeczność nie leży wewnątrz poświadczenia.

Jest w środowisku, które to czyta.

Podpis może uczynić poświadczenie przenośnym. Może zachować dowód w wystarczająco czysty sposób, że inny system nie musi odbudowywać oryginalnej kwalifikacji od zera. To ma znaczenie. Bardzo. Ale przenośność wciąż jest łatwiejszą połową problemu. Trudniejsza połowa zaczyna się, gdy akceptowalny dowód jednej sieci wchodzi w granice decyzyjne innej sieci i odkrywa, że „zweryfikowane” nigdy nie było uniwersalną miarą zaufania.

Więc poświadczenie przybywa dokładnie tak, jak obiecano.

Wtedy ląduje w innej kulturze zaufania i nagle ten sam zapis, który wydawał się ustalony w pierwszej sieci, zaczyna zachowywać się jak szkic w drugiej.

To jest prawdziwe podrażnienie między sieciami w kontekście podpisu.

Poświadczenie się przemieszcza.

Weryfikacja przetrwa.

Chęć zrobienia czegoś znaczącego z tego powodu wciąż zmienia kształt po przybyciu.