Cyfrowi uchodźcy przy ognisku

Na początku jesieni na szczycie góry Mo Gan, nocny wiatr już przynosił przenikliwy chłód. Las otulił się kurtką przeciwdeszczową, dokładając kawałek drewna do ognia obozowego. Blask ognia oświetlał jej zmęczoną twarz, jako niezależna dziennikarka zajmująca się międzynarodowymi wiadomościami od lat, właśnie zakończyła głęboką analizę na temat globalnej inwigilacji cyfrowej i incydentów z brakiem dostępu do internetu.

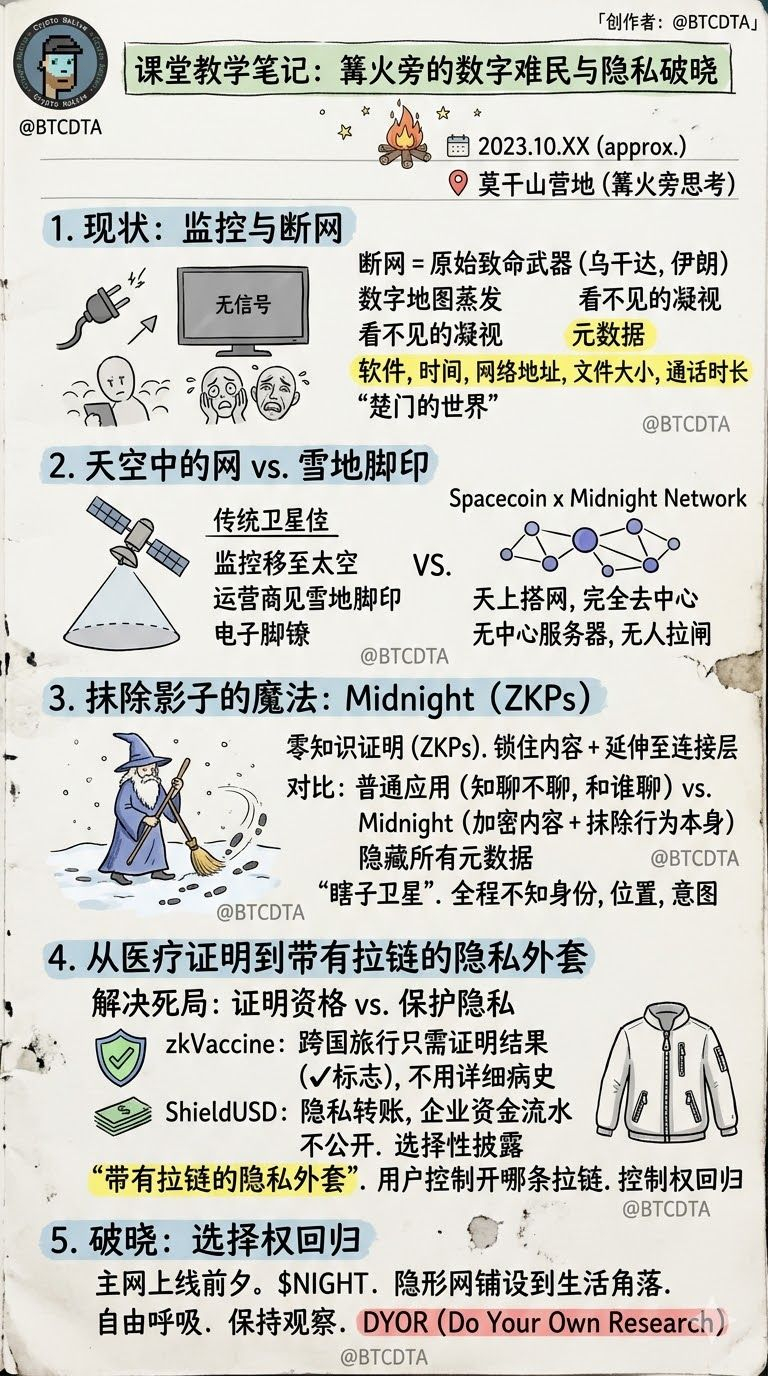

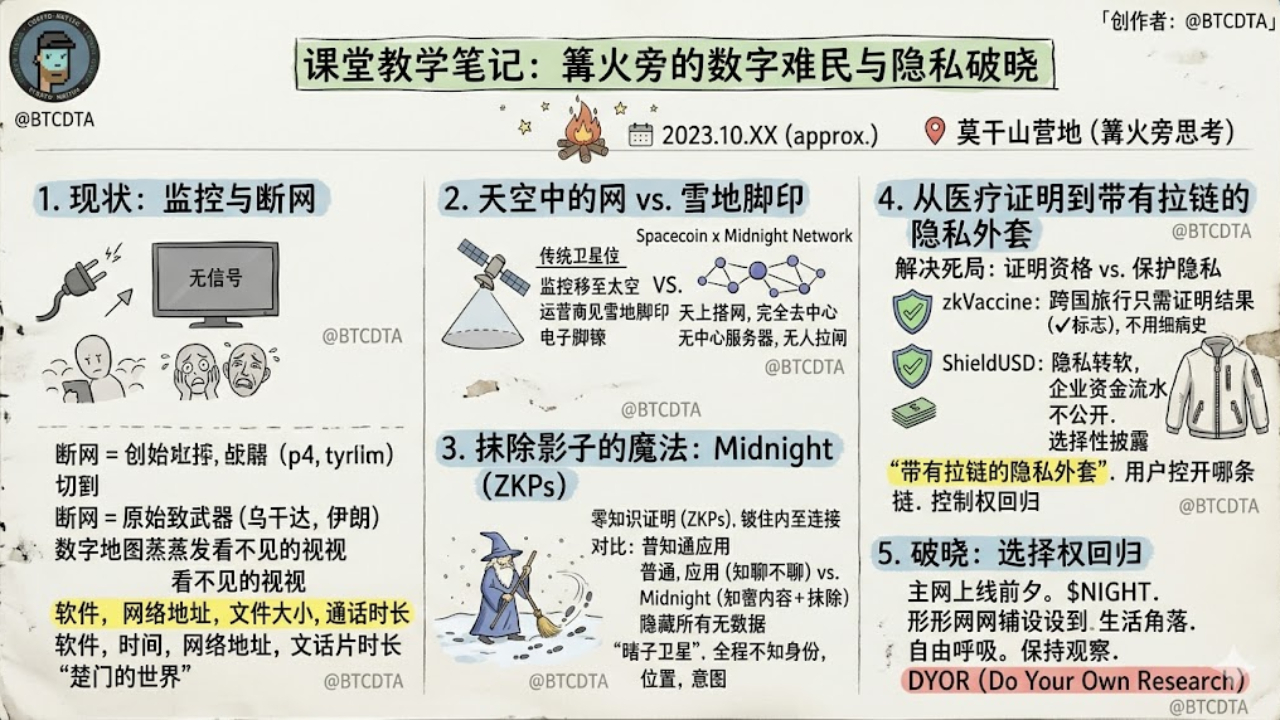

Ona podała mi filiżankę ręcznie parzonej kawy, wzdychając powiedziała, że w dzisiejszym świecie, brak dostępu do internetu stał się jedną z najbardziej pierwotnych i śmiertelnych broni. Podczas wyborów w Ugandzie, cały krajowy internet wyglądał jakby został odłączony; w czasie protestów na ulicach Iranu, w cyfrowym świecie również panowała martwa cisza.

Wyobraź sobie tę scenę. W jednej chwili rozmawiasz z rodziną przez wideo, a w następnej ekran zmienia się w szary, bezsygnalowy stan. Cały kraj liczący kilka milionów ludzi nagle zniknął na cyfrowej mapie. Te beznadziejne matki nie mogą skontaktować się z dziećmi na ulicy, szpitale nie mogą zorganizować karetek, wszystko cofa się do średniowiecza. Dla tych, którzy są w centrum wiru, brak sygnału nie jest spowodowany awarią stacji bazowej lub klęską żywiołową, ale dlatego, że ktoś w jakimś pomieszczeniu kontrolnym nacisnął czerwony przycisk, przerywając gardło całemu krajowi.

Wziąłem ten gorący emaliowany kubek, spojrzałem w górę na pełne niebo gwiazd.

Powiedziałem jej, że w porównaniu do bezpośredniego wyciągania wtyczki, rzeczywiście bardziej ukrytym i przerażającym jest to, co nazywamy niewidzialnym spojrzeniem. Nawet jeśli twoja wiadomość szczęśliwie poszła, nawet jeśli treść jest zaszyfrowana jak beczka, te wszechobecne węzły sieci nadal zbierają twoje cienie. Jakiego oprogramowania używasz, o której godzinie, do którego adresu internetowego wysłałaś plik o określonej wielkości, jak długo trwała rozmowa. Te rzeczy, które nazywane są metadanymi, już dawno cię sprzedały.

Linzi z uśmiechem pokręciła głową, mówiąc, że to nie jest ogromny świat Trumanów?

Odciski stóp w śniegu i sieć na niebie

Wskazałem na głębokie nocne niebo nad nami i wspomniałem jej o planie o nazwie Spacecoin, a także o współpracy z @MidnightNetwork .

Ona nieco czujnie zapytała, internet przez satelitę? Czy to nie jest koncepcja, którą pozostawił po sobie Starlink Muska, i jak to ma się do blockchaina lub przeciwdziałania cenzurze?

Odłożyłem filiżankę i, korzystając z blasku ogniska, dałem jej przykład. Załóżmy, że cyfrowy świat to rozległa śnieżna przestrzeń, a twoje wiadomości to towary, które chcesz dostarczyć. Obecna komunikacja szyfrowana rzeczywiście potrafi umieścić twoje towary w żelaznej skrzynce, której nikt nie może otworzyć. Ale co z odciskami stóp, które zostawiasz na śniegu? O której godzinie opuściłaś dom, jak głęboko zostawiłaś ślady, na którym rogu skręciłaś i w końcu zatrzymałaś się przed czyimś domem? Te odciski to metadane.

Tradycyjna komunikacja satelitarna rzeczywiście może rozwiązać problemy zniszczonych stacji bazowych i przeciętych kabli, ale to tylko przenosi kamery monitorujące z słupów elektrycznych w przestrzeń kosmiczną. Operatorzy satelitów wciąż mogą dostrzegać każdy twój odcisk stopy na śniegu. To tak, jakbyś uciekł z zamkniętej wioski, ale wciąż nosił na sobie nieprzerwanie migający elektroniczny kajdany, zmieniając miejsce, ale wciąż będąc obserwowanym.

A to, co Spacecoin chce zrobić, to zbudować kompletnie zdecentralizowaną sieć w niebie. Bez centralnych serwerów, które mogą być zamknięte w dowolnym momencie, ani nikt nie może wyłączyć prądu. Ale to, co naprawdę czyni tę sieć całkowicie niewidzialną, to ten prywatny protokół zwany Midnight.

Czarodziej usuwający cienie

Linzi wpatrywała się w skaczące płomienie i zapytała, kto zapewni, że dane przesyłane przez satelitę nie zostaną przechwycone ani śledzone.

Wspomniałem o wizji, jaką Fahmi Syed przedstawił przy ogłaszaniu tej współpracy. Powiedział, że tylko wtedy, gdy prywatność stanie się niezniszczalnym zamkiem, który nie tylko blokuje treść, ale także rozciąga się i chroni połączenie sieciowe na fizycznym poziomie od podstawowej kryptografii, ludzie będą mogli naprawdę cieszyć się wolnością oddychania online.

To właściwie jest to, co ta logika kryptograficzna zerowej wiedzy Midnight robi. Nie tylko przekształca treść twojej wiadomości w bełkot, ale również zacieranie samego faktu, że wysyłasz wiadomości.

Aby lepiej to zrozumiała, porównałem oprogramowanie, którego używamy na co dzień. Myślisz, że aplikacja do czatu, której używasz, naprawdę zamknęła oczy? Używasz WeChat, a system nie tylko wie, że czatujesz, ale także z kim rozmawiałeś najdłużej; używasz Telegramu, chociaż inni nie mogą zobaczyć historii czatu, serwer nadal dokładnie rejestruje twój węzeł logowania, aktywne godziny i najczęściej kontaktowane osoby. W cyfrowym świecie, gdy tylko się pojawisz, to jest największa utrata prywatności.

Dowód zerowej wiedzy Midnight działa jak maszyna, która potrafi automatycznie wygładzać ślady stóp na śniegu. Ukrywa wszystkie metadane, nawet fakt, kto komu wysłał wiadomość, jest zaszyfrowany. Satelity na niebie wiedzą tylko, że aktualnie przepływa zaszyfrowany strumień danych i po zweryfikowaniu dowodu zerowej wiedzy od razu go przepuszczają. Nie wiedzą, z którego zakątka miasta ten strumień danych wyszedł, w którą stronę zmierza, a tym bardziej, co w sobie ma.

Oczy Linzi zaświeciły, zapytała, że według tej logiki, satelita Spacecoin jest ślepy, nie wie nawet, kto korzysta z jego pasma.

Kiwnąłem głową, mówiąc, że to po prostu ślepiec. Nie ma pojęcia, kim jesteś, gdzie jesteś i co chcesz zrobić. To jest prawdziwie anonimowa komunikacja, której nikt nie może śledzić.

Od dowodów medycznych po prywatny płaszcz z zamkiem błyskawicznym

Noc stała się głębsza, a wokół słychać było tylko okazjonalne brzęczenie owadów i dźwięk łamania drewna w ogniu. Linzi milczała przez chwilę, jakby przetwarzając te dość twarde zasady. Zmieniła pozycję i zapytała mnie, oprócz tego, że mogę być niewidzialna w niebie, co jeszcze można zrobić z tą technologią, która potrafi zmazać nawet cienie? Dyskusje z etykietą $NIGHT nie mogą być tylko dla geeków, prawda?

Powiedziałem jej, że oczywiście nie. Sednem tej technologii jest rozwiązanie problemu, z którym wszyscy stają w erze cyfrowej: musimy udowodnić społeczeństwu, że spełniamy pewne wymagania, ale nie chcemy pokazywać wszystkiego.

Przytoczyłem jej przykład projektu zkVaccine. W tym systemie Midnight jest używane do przetwarzania wrażliwych certyfikatów medycznych. Wyobraź sobie, że podróżujesz międzynarodowo, a służby celne lub linie lotnicze potrzebują tylko jednego wyniku: ta osoba zaszczepiła się odpowiednią szczepionką. Nie potrzebują, a nawet nie powinny wiedzieć, w którym szpitalu byłaś, którą partię firmy otrzymała, a nawet jakie inne choroby przeszłaś.

Kiedy pokazujesz ten kod wygenerowany na podstawie dowodu zerowej wiedzy, maszyna po drugiej stronie skanuje go i pokazuje tylko znak zatwierdzenia. Twoja historia medyczna i wszystkie niezwiązane z nią prywatne informacje wciąż spokojnie leżą w twojej kieszeni.

Ta logika działa nie tylko w projektach medycznych, ale również w sektorze finansowym. W Europie jest projekt stabilnej waluty o nazwie ShieldUSD, który już wykorzystuje Midnight do prywatnych przelewów. Pomyśl o swoim obecnym koncie bankowym, które jest albo całkowicie przejrzyste dla zcentralizowanych instytucji, albo dostępne dla każdego na zwykłym blockchainie, gdzie każdy może zobaczyć twoje saldo. Jeśli to firma prowadzi interesy, kto chciałby, aby konkurencja widziała jej przepływy finansowe. A w sieci Midnight, rekordy przelewów stają się całkowicie prywatne.

Linzi wypiła ostatni łyk kawy z filiżanki i, zamyślona, powiedziała, że sednem tego jest oddanie kontroli w ręce jednostki.

Patrzyłem na nią poważnie, mówiąc, że tak. Od satelity opornego na cenzurę na niebie, po dane medyczne w twoim telefonie i salda portfela, logika podstawowa jest spójna. W przeszłości, kiedy korzystaliśmy z internetu, pakowaliśmy wszystkie nasze informacje osobiste i wrzucaliśmy je do przezroczego słoika, aby były na widoku.

Ale logika Midnight nazywana jest selektywnym ujawnieniem.

To tak, jakbyś w końcu mogła ubrać swoją cyfrową prywatność w płaszcz z niezliczonymi zamkami błyskawicznymi. Chcesz pokazać służbom celnym dowód szczepienia, więc tylko otwierasz zamek przy mankiecie; chcesz pokazać partnerowi dowód finansowy, więc tylko otwierasz zamek przy klatce piersiowej. Co do reszty, tak długo jak nie chcesz, nikt tego nie zobaczy. Jak dużą dziurę chcesz otworzyć, sam decydujesz.

Prawo wyboru przed świtem

Świt zbliża się, a na wschodniej horyzoncie powoli pojawia się jasność. Powiedziałem Linzi, że główna sieć oficjalnie wystartuje w ciągu kilku dni. Sieć z symbolem $NIGHT wkrótce rozciągnie tę niewidzialną sieć od przestrzeni kosmicznej do każdego zakątka naszego codziennego życia.

Linzi wstała, przeciągnęła się i spojrzała na daleką poranną mgłę. Powiedziała, że brzmi to tak, jakbyśmy w cyfrowym świecie w końcu mieli szansę oddychać jak naprawdę wolni ludzie, w końcu to jest coś, co warto dobrze śledzić.

Uśmiechnąłem się, wstałem i zakryłem resztki ogniska ziemią. Choć droga jeszcze długa, a wszystkie technologie wymagają czasu na weryfikację w rzeczywistości, przynajmniej wybór powoli wraca w nasze ręce. Bądź czujny, DYOR, to jedyna zasada przetrwania w nowym świecie #night